FedRAMPとNISTサイバーセキュリティフレームワーク

今日のデジタル環境では、組織はデータの共有、受信、保存、処理、管理にクラウドサービスに大きく依存しています。クラウドインフラストラクチャのセキュリティを確保することは非常に重要です。クラウドセキュリティのための2つの主要なフレームワークは、連邦リスク承認管理プログラム(FedRAMP)と米国国立標準技術研究所(NIST)サイバーセキュリティフレームワーク(CSF)です。この記事では、これら2つのフレームワークの詳細な分析、それらの違いと類似点、およびクラウドセキュリティを向上させるためにどのように連携できるかを提供します。

FedRAMPの理解

FedRAMPは、クラウド製品とサービスのセキュリティ評価、承認、継続的な監視に対する標準化されたアプローチを提供するために設計された米国政府全体のプログラムです。連邦機関が使用するクラウドサービスが厳格なセキュリティ要件を満たし、データ侵害やその他のサイバー脅威に関連するリスクを軽減することを目的として設立されました。

政府機関とクラウドサービスプロバイダーに対するFedRAMPの利点

連邦リスク承認管理プログラム(FedRAMP)は、クラウドセキュリティの姿勢を強化しようとする政府機関とクラウドサービスプロバイダー(CSP)に大きな利点を提供します。以下にいくつかの利点を考慮してください:

共通の要件セットを提供することでセキュリティ評価プロセスを簡素化

FedRAMPは、政府機関とCSPに対して標準化されたセキュリティ要件のセットを提供することで、評価プロセスを簡素化します。この標準セットの要件により、関係者全員が同じセキュリティ基準を遵守することが保証され、一貫性が促進され、エラーや誤解の可能性が減少します。

評価の再利用を促進し、コストと評価にかかる時間を削減

FedRAMPの重要な利点の1つは、「一度行い、多くの回数使用する」というセキュリティ評価のアプローチです。これは、CSPが評価プロセスを経て承認を取得した後、他の政府機関がその評価結果を再利用できることを意味し、冗長な評価を削減します。その結果、政府機関とCSPの両方が時間とリソースを節約できます。

連邦機関全体での安全なクラウドサービスの採用を促進

FedRAMPは、CSPを評価し選択するための明確で一貫したフレームワークを提供することで、連邦機関が安全なクラウドサービスを採用することを奨励します。これにより、機関はデータとシステムのセキュリティを確保し、安全なクラウドサービスの競争市場の成長を促進します。

CSPと連邦機関間の透明性を向上

透明性はFedRAMPプログラムの重要な側面であり、政府機関がCSPが実施するセキュリティ対策をよりよく理解できるようにします。FedRAMPの標準化されたセキュリティ要件と評価プロセスは、政府機関とCSPの間に信頼と自信の環境を作り出し、最終的にはより情報に基づいた意思決定とより強固なセキュリティ慣行につながります。

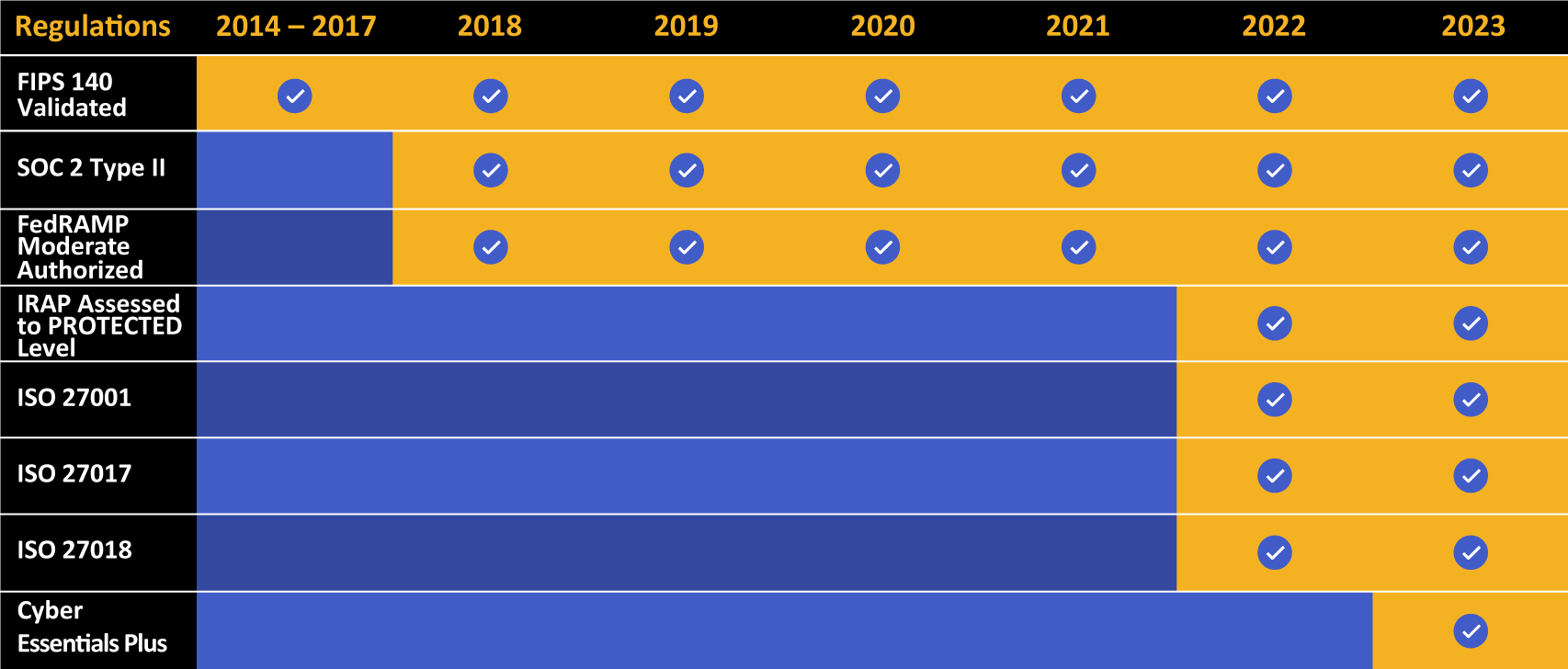

Kiteworksは、コンプライアンスと認証の実績を誇ります。

NIST CSFの理解

NIST CSFは、組織がサイバーセキュリティリスクを管理し、軽減するのを支援するために設計された任意のフレームワークです。これは、サイバーセキュリティの改善を求める大統領令13636「重要インフラのサイバーセキュリティの改善」に応じて開発され、組織がサイバーセキュリティリスクに対処するための基準、ガイドライン、およびベストプラクティスを提供します。

サイバーセキュリティ姿勢を強化するためのNIST CSFの利点

米国国立標準技術研究所サイバーセキュリティフレームワーク(NIST CSF)は、あらゆる規模とセクターの組織がサイバーセキュリティ姿勢を改善するのに重要な役割を果たします。いくつかの注目すべき利点を以下に示します:

個々の組織に合わせた柔軟なリスクベースのアプローチを提供

NIST CSFの主な利点の1つは、その柔軟性です。このフレームワークは、異なる組織の独自のニーズと要件に合わせてカスタマイズできるリスクベースのアプローチを提供します。この適応性により、組織はリスクプロファイルに基づいてサイバーセキュリティの取り組みを優先し、リソースを適切に配分することができます。

異なる利害関係者間のコミュニケーションと協力を促進

サイバーセキュリティリスクを管理するためには、効果的なコミュニケーションと協力が不可欠です。NIST CSFは、IT専門家、経営陣、外部パートナーを含む利害関係者間のギャップを埋めるために、サイバーセキュリティの課題を議論し対処するための共通言語を提供します。この協力的なアプローチにより、組織は情報に基づいた意思決定を行い、脅威により効果的に対応することができます。

サイバーセキュリティリスク管理を全体的なリスク管理プロセスに統合することをサポート

NIST CSFは、サイバーセキュリティリスク管理を組織の全体的なリスク管理プロセスに統合することを強調しています。サイバーセキュリティの取り組みをより広範なリスク管理のイニシアチブと整合させることで、組織はITシステムやネットワークに関連するものだけでなく、すべての潜在的な脅威と脆弱性を考慮することができます。

ベストプラクティスの特定と採用を促進することで継続的な改善を奨励

NIST CSFは、サイバーセキュリティ慣行の継続的な改善を促進するように設計されています。組織が定期的にセキュリティ姿勢を評価し、ギャップや弱点を特定し、これらの脆弱性に対処するためのベストプラクティスを採用することを奨励します。この反復プロセスは、組織が新たな脅威に先んじて対応し、絶えず進化する脅威の状況において強力なサイバーセキュリティ姿勢を維持するのに役立ちます。継続的な学習と改善の文化を促進することで、NIST CSFは組織が変化するサイバーセキュリティの状況に対して機敏で対応力を持つことを支援します。

要約すると、NIST CSFはサイバーセキュリティ姿勢を改善しようとする組織に多くの利点を提供します。その柔軟なリスクベースのアプローチにより、組織は独自のニーズと要件に合わせてサイバーセキュリティの取り組みを調整することができます。このフレームワークは、異なる利害関係者間のコミュニケーションと協力を促進し、サイバーセキュリティリスクに対処する際に全員が同じページにいることを保証します。サイバーセキュリティリスク管理を全体的なリスク管理プロセスに統合することで、組織はリスクの状況を包括的に理解することができます。最後に、NIST CSFはベストプラクティスの特定と採用を奨励することで継続的な改善を促進し、組織が進化する脅威に対して強力なセキュリティ姿勢を維持するのを支援します。

FedRAMPとNIST CSFの比較

FedRAMPとNIST CSFはどちらもサイバーセキュリティの向上を目指していますが、異なる目的と対象を持っています。FedRAMPは連邦機関が使用するクラウドサービスに焦点を当て、これらのサービスが厳格なセキュリティ要件を満たすことを保証します。一方、NIST CSFは任意のフレームワークであり、あらゆる規模とセクターの組織が全体的なサイバーセキュリティ姿勢を強化するために採用できます。

FedRAMPとNIST CSFの連携方法

FedRAMPとNIST CSFは異なる範囲と目的を持っていますが、組織のクラウドセキュリティを強化するために連携することができます。両方のフレームワークが提供するベストプラクティスとガイドラインを活用することで、組織は包括的で強力なセキュリティ戦略を構築できます。

リスク管理

FedRAMPとNIST CSFは、効果的なサイバーセキュリティを確保するためにリスク管理の重要性を強調しています。FedRAMPのセキュリティ評価プロセスは、クラウドサービスに関連するリスクを評価し、それらが連邦のセキュリティ要件を満たしていることを確認します。NIST CSFは、組織がサイバーセキュリティリスクを特定、評価、優先順位付けするのを支援することで、リスク管理に対する構造化されたアプローチを提供します。これらの2つのフレームワークを統合することで、組織はクラウド固有のリスクと一般的なサイバーセキュリティリスクの両方に対処する包括的なリスク管理戦略を作成できます。

脅威インテリジェンス

両方のフレームワークは、組織が新たな脅威や脆弱性について情報を得続ける必要性を強調しています。NIST CSFは、組織がサイバー脅威を検出、防止、対応する能力を向上させるために脅威インテリジェンスを活用することを奨励しています。FedRAMPは、CSPが連邦機関に潜在的なセキュリティ問題について通知する継続的な監視レポートを提供することを要求しています。両方のフレームワークからの知見を組み合わせることで、組織は脅威の状況をより包括的に理解することができます。

コンプライアンス

規制要件の対象となる組織は、FedRAMPとNIST CSFの両方のコンプライアンスガイダンスから利益を得ることができます。FedRAMPは、連邦機関が使用するクラウドサービスが厳格なセキュリティ基準を満たしていることを保証し、機関がさまざまな規制に準拠し続けるのを支援します。NIST CSFは、組織が業界標準とベストプラクティスにサイバーセキュリティ慣行を整合させるのを支援し、関連する法律に準拠していることを示すのを容易にします。

FedRAMPとNIST CSFの実際の応用

多くの組織がFedRAMPとNIST CSFを採用してクラウドセキュリティを強化することに成功しています。たとえば、連邦機関はFedRAMPを活用して、機密データの保存、処理、管理のためのクラウドサービスの安全な使用を確保しています。民間セクターの組織は、NIST CSFを利用して全体的なサイバーセキュリティ姿勢を改善し、業界規制への準拠を示しています。

FedRAMPとNIST CSFの実施における課題

FedRAMPとNIST CSFの実施は、特にサイバーセキュリティのリソースや専門知識が限られている組織にとって課題を呈することがあります。これらの課題には以下が含まれます:

- クラウドサービスがFedRAMPの厳格なセキュリティ要件を満たしていることを保証すること

- 両方のフレームワークの多様な要素を一貫したセキュリティ戦略に統合すること

- 進化する脅威の状況に対処し、最新のサイバーセキュリティベストプラクティスを維持すること

現在のセキュリティ姿勢の評価

FedRAMPとNIST CSFを実施する前に、組織は定期的にセキュリティ姿勢を評価し、改善が必要なギャップや領域を特定する必要があります。このプロセスには、リスク評価の実施、既存のセキュリティポリシーと手順のレビュー、現在のセキュリティコントロールの有効性の評価が含まれる場合があります。

ロードマップの作成

組織が現在のセキュリティ姿勢を評価した後、FedRAMPとNIST CSFを実施するためのロードマップを作成できます。このロードマップには、適切なセキュリティコントロールの選択、リソースの配分、実施のためのタイムラインの確立を含む、コンプライアンスを達成するために必要なステップを概説する必要があります。

セキュリティチームの構築

FedRAMPとNIST CSFの成功した実施には、専任のセキュリティチームのサポートが必要です。このチームは、リスク管理、脅威インテリジェンス、コンプライアンスを含むサイバーセキュリティの専門知識を持つ個人で構成されるべきです。セキュリティチームは、他の組織の利害関係者と緊密に連携し、スムーズで成功した実施を確保する必要があります。

Kiteworks: FedRAMP Moderate認定およびNIST CSF準拠

Kiteworksプライベートコンテンツネットワークは、ファイルとメールのデータ通信を1つのプラットフォームで統合、追跡、制御、保護し、ファイル共有とコラボレーション、メール、マネージドファイル転送、ウェブフォーム、アプリケーションプログラミングインターフェース(API)を統合します。KiteworksはFedRAMP認定を受けており、中程度の影響レベルに対する認証を取得しており、HIPAA、GDPR、CCPA、PIPEDAなど、複数のセキュリティおよびデータプライバシー規制に基づく顧客の機密コンテンツ通信を保護するための会社の揺るぎないコミットメントを示しています。

KiteworksがFedRAMP認定を受けているため、顧客はCMMC 2.0レベル2、ISO 27001、SOC 2などの他のセキュリティ基準の認証とコンプライアンスプロセスを加速することができます。また、今年施行されたまたは施行予定の4つの新しいデータプライバシー州法など、新しいコンプライアンス規制の基盤を築きます。

KiteworksのNIST CSFおよびNISTプライバシーフレームワークへの準拠は、顧客のプライベートファイルとメールデータ通信を保護するための会社のコミットメントを示しています。NIST CSFを統合することでKiteworksが提供するコア機能には、機密コンテンツの正当性の収集、アクセスレベルの変更、アクセスのブロック、エントリーの要求許可が含まれます。

資産管理コンプライアンスは、資産クラスの割り当てに関する完全な透明性を含む監査ログを通じて伝達されます。Kiteworksのガバナンストラッキングとコントロールに統合されたNIST CSFは、顧客がサイバーセキュリティと規制コンプライアンスの両方に関する機密コンテンツ通信の露出リスクを管理することを可能にします。

Kiteworksプライベートコンテンツネットワーク、そのFedRAMP中程度の影響レベル認証、およびNIST CSFの統合に関する詳細情報については、カスタマイズされたデモをスケジュールしてください。