SOC 2 コンプライアンスで優れたデータセキュリティを証明

SOC 2 コンプライアンスは、組織が重要なデータセキュリティ基準を満たしていることを証明する認証です。SOC 2 コンプライアンスにより、Kiteworksは不正アクセスから保護されていることを示しています。また、個人情報やその他の機密コンテンツはプライベートに保たれ、AICPAおよびCICAの基準に基づいて処理されています。Kiteworksのシステムは高可用性を備えており、24時間365日稼働できる体制が整っています。さらに、Kiteworksのデータ処理は完全性を持ち、完全で正確、タイムリーかつ承認されています。

SOC 2 コンプライアンスにより、継続的な監視と報告を通じたデータ保護を保証

サイバー脅威に対してシステムを常時監視する組織は、リスクを早期に特定することで重要な情報を保護し、コストのかかるデータ侵害を未然に防ぐことができます。このような継続的な監視は、長期的にコスト効率が良く、侵害を防ぎつつ、システム機能を最適に維持して生産性向上にも貢献します。SOC 2 コンプライアンスを維持するために、Kiteworksはシステムを常に監視し、安全性を確保しています。これにより、潜在的なリスクや脆弱性を迅速に特定し、セキュリティのギャップを事前に解消して脅威を軽減できます。また、Kiteworksはコンテンツの保存、アクセス、利用状況を完全に把握できるため、データプライバシー規制や基準へのコンプライアンスもスムーズに行えます。

SOC 2 コンプライアンス認証でデータ保護努力を証明

リティ、可用性、処理のインテグリティ、機密保持、およびプライバシーという5つの「信頼サービス原則」に基づいて顧客データの管理基準を満たしているか確認します。SOC 2 コンプライアンスを達成することで、Kiteworksはデータ保護とセキュリティへのコミットメントを示し、顧客やステークホルダーに対して信頼性を提供します。認証プロセスは、独立した監査人によって行われ、組織が適切な保護策と手順を設けていることを検証します。KiteworksはSOC 2 タイプII認証を保持しており、Kiteworksが利用するホスト型データセンターはSSAE-16/SOC 2に準拠しており、SAS70 タイプIIに従って定期的に外部アセスメントを受けています。これらの認証は、データ保護における組織の管理策の効果を測る業界基準として認識されています。

SOC 2 コンプライアンスにより、リスク軽減を通じた信頼と透明性を構築

SOC 2 に準拠した組織と提携することで、顧客は自身のリスクを軽減できます。SOC 2 コンプライアンスは、Kiteworksがセキュリティ侵害やデータの不正使用を防ぐための適切な対策を講じていることを示しています。この認証により、Kiteworksの透明性、説明責任、業界ベストプラクティスへの従順が証明され、顧客はKiteworksを完全に信頼できるようになります。また、Kiteworksは、SOC 2 コンプライアンスによって安全な環境を保ちながら関連するプライバシーおよびセキュリティ基準に従い、顧客が自身の規制コンプライアンス要件を達成する支援も行います。Kiteworksは、顧客に安心感を与えるだけでなく、顧客が信頼するパートナーと機密情報を安心して共有できるよう、より深い信頼感を培います。

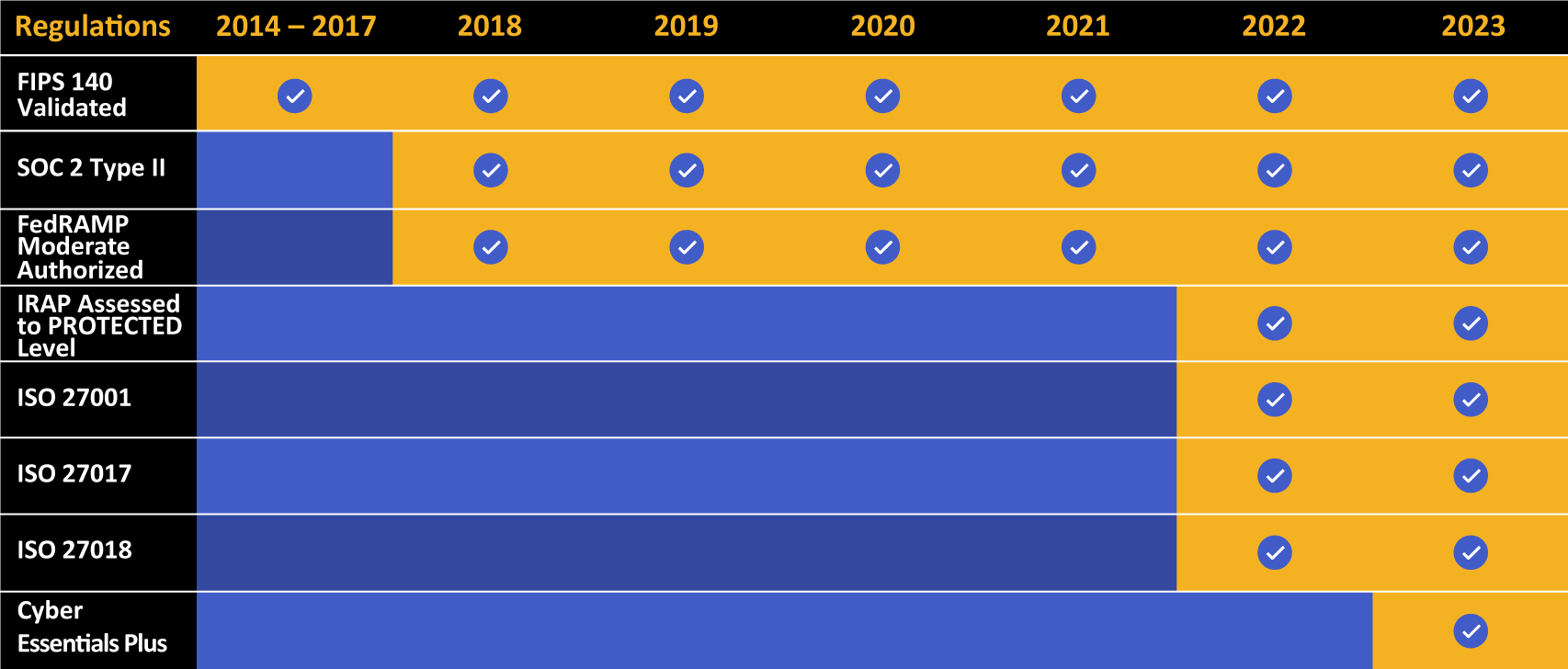

Kiteworksは、コンプライアンスと認証の実績が豊富です。

よくある質問

SOC 2(System and Organization Controls 2)は、米国公認会計士協会(AICPA)が定めた、サービス組織のデータセキュリティとプライバシーの実践を評価するための広く認識された監査基準です。AICPAは、SOC 2コンプライアンスの基礎となる5つの信頼原則(セキュリティ、可用性、処理の完全性、機密性、プライバシー)を定めています。SOC 2コンプライアンスは、組織が顧客情報を保護することへのコミットメントを示し、顧客やビジネスパートナーに安心感を提供します。SOC 2コンプライアンスを示すためには、組織は顧客データのセキュリティ、可用性、処理の完全性、機密性、プライバシーに関連する管理策の有効性ついて評価を受けます。SOC 2コンプライアンスは一度きりのイベントではなく、組織はSOC 2コンプライアンスのステータスを維持するために定期的な監査を受ける必要があります。

SOC 2コンプライアンスは、データセキュリティとプライバシーを強化し、顧客との信頼関係を築き、規制要件を遵守するのに役立つため重要です。また、SOC 2コンプライアンスにより、組織が機密コンテンツを保護するための効果的な管理策を備えていることを顧客やビジネスパートナーに保証します。

SOC 2コンプライアンスを達成するためには、組織は独立した監査人による監査を受ける必要があります。この監査では、AICPAが定めた5つの信頼原則(セキュリティ、可用性、処理の完全性、機密性、プライバシー)に基づいて、組織の管理策の有効性が評価されます。監査プロセスには、潜在的なセキュリティリスクを特定し、それらのリスクを軽減する管理策を実施するためのリスク評価が通常含まれます。また、組織のポリシー、手順、システムのレビュー、従業員へのインタビュー、現地訪問も含まれます。組織はSOC 2コンプライアンスのステータスを維持するために定期的な監査を受ける必要があります。

SOC 2コンプライアンスには、組織に対していくつかの利点があります。改善点を特定し、効果的な管理策を実施することでデータセキュリティとプライバシーの実践が向上します。また、データセキュリティとプライバシーへのコミットメントを示すことで、顧客やビジネスパートナーとの信頼関係が強化されます。さらに、顧客やパートナーのデータセキュリティとプライバシーの要件を満たすことで、新たなビジネス機会の獲得にもつながります。

AICPAがSOC 2コンプライアンスのために定めた5つの信頼原則は以下の通りです。

- セキュリティ: システムは、物理的および論理的に不正アクセスから保護されています。

- 可用性: システムは、約束または合意された通りに運用および使用可能です。

- 処理の完全性: システム処理は、完全で正確、タイムリーかつ承認されています。

- 機密性: 機密として指定された情報は、約束または合意された通りに保護されています。

- プライバシー: 個人情報は、組織のプライバシー通知およびAICPAのプライバシー原則に基づいて収集、使用、保持、開示、破棄されます。