NIST CSF 2.0コンプライアンスのためのフレームワークの実装

NIST CSF 2.0は、アメリカの連邦機関に対して義務付けられており、医療、金融、エネルギー、通信といった多岐にわたる産業にも適用されます。これらのセクターでは機密データを扱うことが多く、厳しい規制の対象となるため、フレームワークへの準拠が不可欠です。以下に、組織がNIST CSF 2.0のコンプライアンスを達成する際に直面する主な課題を挙げます。

ガバナンス

組織は、サイバーセキュリティリスク管理戦略、期待値、ポリシーを確立し、伝達し、監視する過程で多くの課題に直面しています。ガバナンス機能への準拠には、組織のコンテキストを理解し、リスク許容度を定義し、明確な役割と責任を確立し、ポリシーを一貫して施行することが求められます。サイバーセキュリティの目標をビジネス目標と一致させる複雑さ、サプライチェーンリスクの管理、組織全体の監督を保証することは、しばしば課題となります。効果的なコントロールを実施して、説明責任を促進し、パフォーマンスを評価し、サイバーセキュリティリスク管理の継続的な改善を推進する必要があります。

識別

識別機能への準拠には、ハードウェア、ソフトウェア、サービス、データフローの正確なインベントリを維持し、重要度に基づいて資産を優先順位付けし、それらをライフサイクル全体で管理することが求められます。この機能における課題は、脆弱性の特定と検証、脅威インテリジェンスの収集、リスクの評価、変更と例外の管理の複雑さにあります。組織の現在のサイバーセキュリティリスクを理解し、すべてのCSF機能で継続的な改善を推進するためのコントロールを実施する必要があります。

保護

保護機能では、資産へのアクセス管理、サイバーセキュリティ意識向上トレーニングの提供、データセキュリティの確保、プラットフォームの安全保障、および技術インフラのレジリエンスを達成することが求められます。組織は、アイデンティティと資格情報の管理、アクセス許可の設定、保存中・転送中・使用中のデータの保護、安全なソフトウェア開発の継続、およびシステムの可用性保証に必要なリソースの充実を図る必要があります。資産と情報の機密性、整合性、可用性を保護することがこの機能にとって重要です。

検出

検出機能を遵守するには、資産を継続的に監視し、異常や侵害の兆候を特定し、潜在的な有害事象を分析してサイバーセキュリティインシデントを検出することが求められます。潜在的なサイバーセキュリティインシデントを迅速に検出し分析するためのコントロールを実施する必要があります。ネットワーク、物理環境、人的活動、技術使用の監視、複数の情報源からの情報の相関、有害事象の範囲と影響の理解、サイバー脅威インテリジェンスの分析への統合の複雑さが、この機能の大きな課題です。

対応

対応機能への準拠には、インシデント対応の管理、フォレンジックと復旧を支援するための調査の実施、ステークホルダーとの対応活動の調整、インシデントの軽減が求められます。第三者と連携してインシデント対応計画を実行し、インシデント報告のトリアージと検証、インシデントの分類と優先順位付け、根本原因の分析、インシデントデータの整合性維持、インシデントの規模推定、関係者への通知、およびインシデントの封じ込めと根絶は、複雑でリソースを多く要する作業です。サイバーセキュリティインシデントに迅速かつ調整された対応を確保するための効果的なコントロールを実施する必要があります。

復旧

組織はサイバーセキュリティインシデントにより影響を受けた資産や運用の復元に際し多くの課題に直面しています。復旧機能には、インシデント復旧計画の実行、復旧アクションの選択と実施、バックアップと復元された資産の整合性の確認、インシデント後の運用基準の確立におけるミッションクリティカルな機能とサイバーセキュリティリスク管理の考慮、内部および外部の関係者との復旧活動の調整が求められます。さらに、バックアップの整合性の検証、システムとサービスの復旧、正常運用状態の確認、インシデント復旧の完了宣言、インシデント関連の文書の作成、そして承認された方法とメッセージを通じて復旧進捗と公的アップデートを伝達することが求められます。

KiteworksがNIST CSF 2.0に準拠したデータ保護とリスク管理を強化

5つのコア機能にわたるガバナンス機能のサポート

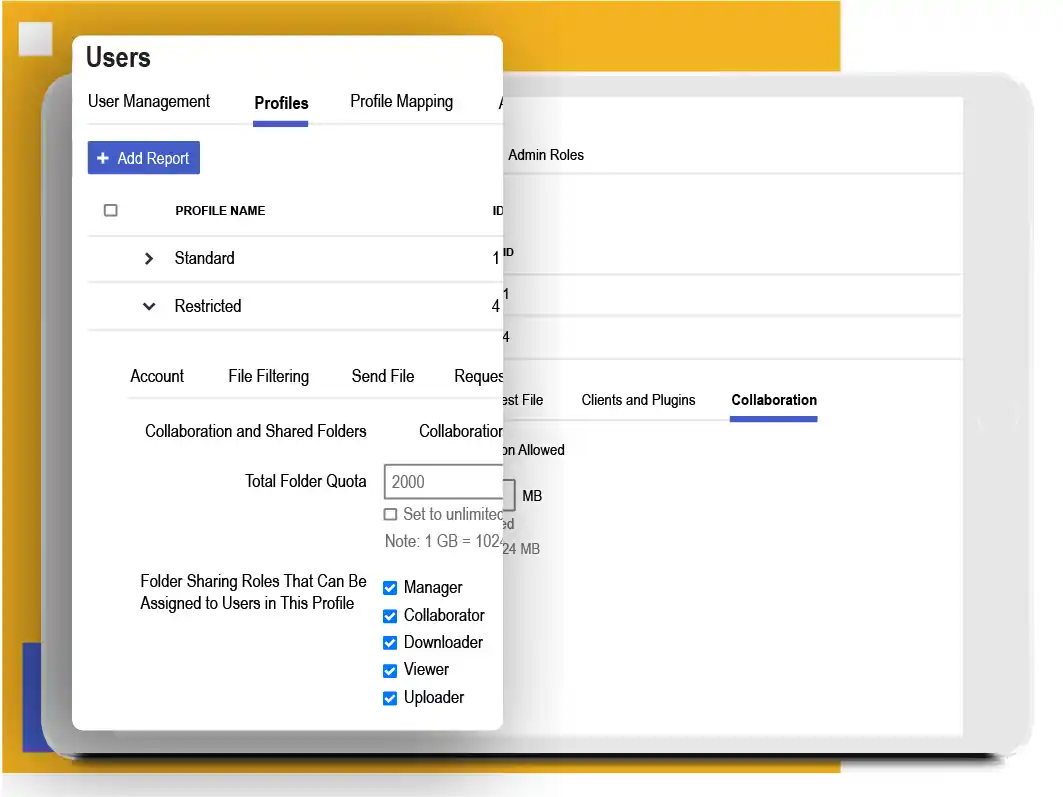

Kiteworksは、NIST CSF 2.0のガバナンス機能に準拠するための機能を提供します。プラットフォームは、詳細なユーザープロファイル設定、外部リポジトリとの統合、アクセス制御を考慮したコラボレーションロールを通じて、ステークホルダーの安全なファイル共有とアクセス管理のニーズを満たします。さらに、資産管理、認証、アクセス制御、データ損失防止、暗号化、ログ記録、セキュリティ情報イベント管理(SIEM)統合、自動通知、フォレンジックデータ、高可用性および災害復旧構成を含む他の5つの機能にわたるガバナンス機能をサポートする能力を提供することで、フレームワークとの整合性を保っています。これらの機能は、組織がサイバーセキュリティリスク管理戦略を効果的に確立、伝達、実施するのに役立ちます。

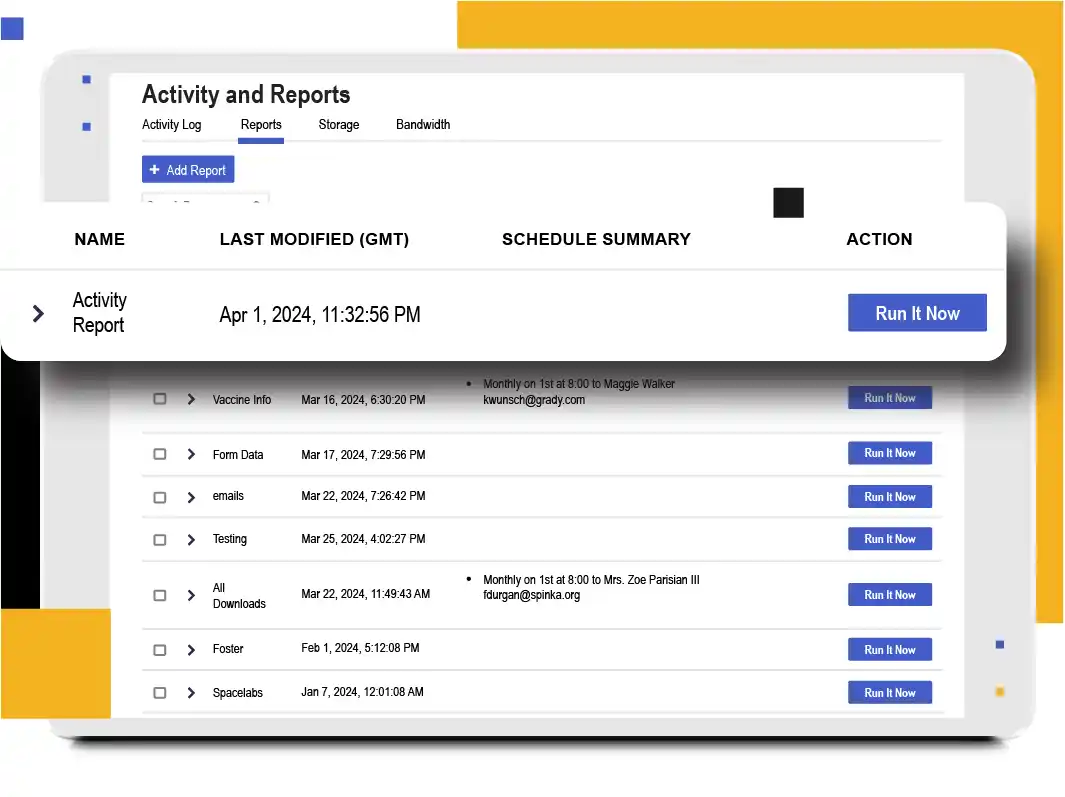

非構造化データと潜在的な脆弱性を特定

Kiteworksは、包括的な資産管理、リスク評価、および改善機能を提供します。プラットフォームは、HSMとの統合を通じてハードウェア、ソフトウェア、サービス、データフローの正確なインベントリを維持します。さまざまな条件に基づいてコンテンツ資産を分類し、組織がそれらを効果的に優先順位付けできるようにします。Kiteworksは、自動および手動のペネトレーションテスト、脅威インテリジェンスの共有、疑わしい活動のパターンベースの検出を通じて脆弱性を特定し、検証します。統合された検索可能なアクティビティログとシームレスなSIEM統合は、リスク評価、対応計画、および運用データと厳格なセキュリティテストによる継続的な改善を促進します。

強力なアイデンティティ管理でアクセスを保護

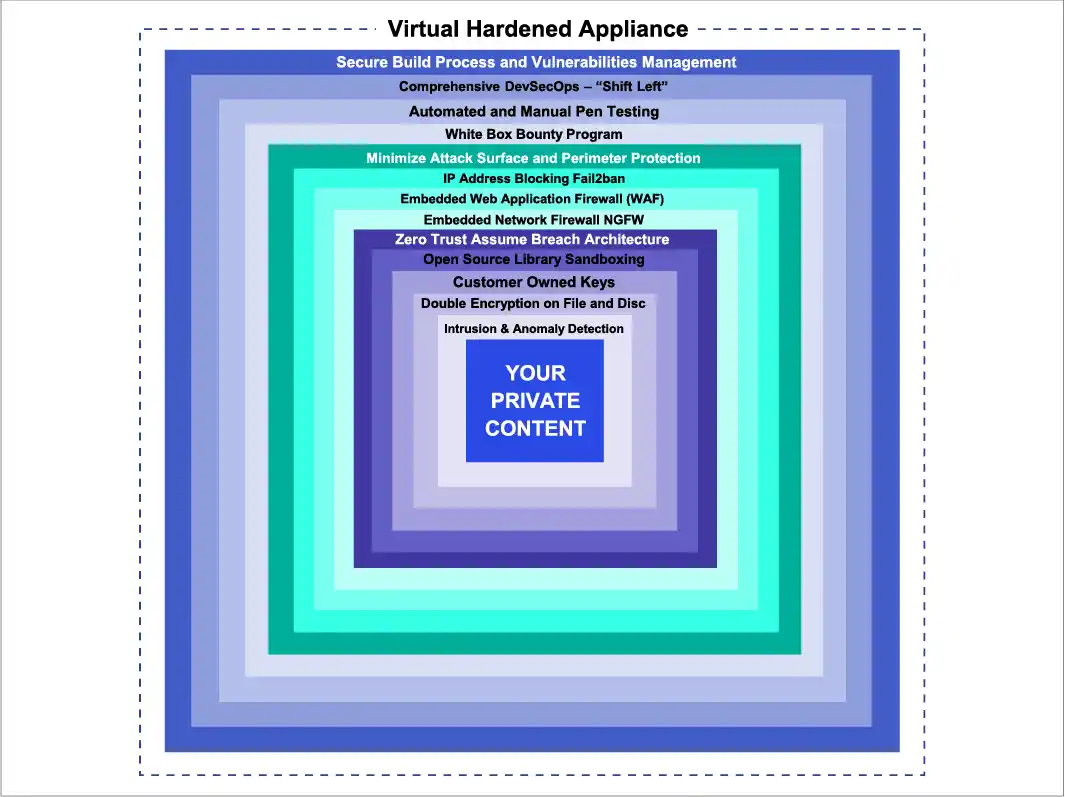

Kiteworksは、アイデンティティ管理、アクセス制御、データセキュリティ、プラットフォームセキュリティ、技術インフラストラクチャのレジリエンス機能を提供することで、保護機能のコンプライアンスをサポートします。プラットフォームは、詳細な役割ベースのアクセス制御、多要素認証、既存のアイデンティティプロバイダーとの統合を提供します。保保存中および転送中のデータに対して多層暗号化を採用し、SafeEDITを通じて安全なコラボレーションをサポートします。Kiteworksは、安全なSDLCプロセスを維持し、包括的なログ記録を生成し、不正なソフトウェア実行を防止します。また、プラットフォームのクラスタリングメカニズム、ワンクリックアップデート、安全な仮想アプライアンスアーキテクチャは、通常時および悪条件下での高可用性とレジリエンスを確保します。

不変の監査ログですべてのアクティビティを検出

プラットフォームは継続的なペネトレーションテストを実施し、特有のパターンを用いて疑わしい行動を検出し、セキュリティとコンプライアンス活動に関連する詳細なログデータを保持します。Kiteworksはログデータを自動的にクリーニング、正規化、単一の標準化されたストリームに集約し、SIEMツールとのシームレスな統合を通じてリアルタイム分析を可能にします。プラットフォームのCISOダッシュボードでは、権限を与えられたスタッフが監査ログや活動の視覚的な表示にアクセスし、有害事象が定義された基準を満たした場合にインシデントを特定して宣言することができます。

インシデント管理機能で脅威に対応

すべてのログメッセージはスロットリングなしでキャプチャされ、重要なインシデントデータの可用性を確保します。統合されたアクティビティログは、すべての活動の統一されたビューを提供し、インシデントのトリアージ、検証、根本原因分析を容易にします。Kiteworksは外部監視ツールと統合してリアルタイムでのインシデント検出とステークホルダーへの通知を行います。詳細なアクセス制御とカスタマイズ可能なレポートにより、指定された関係者との安全な情報共有を可能にします。プラットフォームのサンドボックスアプローチはインシデントを封じ込め、継続的なセキュリティテストとタイムリーなパッチ適用により、インシデントを効果的に根絶します。

迅速な復旧で事業継続性を確保

Kiteworksは、スナップショットとレプリケーション機能、包括的なログ記録、およびSIEMシステムとの統合を提供します。このプラットフォームにより、顧客はストレージノード仮想マシンのスナップショットを作成し、災害や障害発生時に仮想マシンの全状態をキャプチャして、検証された復元を行うことができます。ストレージノード間の自動レプリケーションはデータの整合性を確保し、シームレスなフェイルオーバーとシステム復旧を促進します。Kiteworksのリアルタイムかつ一元化されたログ記録とSIEMとの統合により、組織は既存のインシデント管理プロセスを利用して、復旧進捗を関係者に伝え、公式なアップデートを承認されたチャネルを通じて共有することが可能です。

よくあるご質問(FAQ)

NIST CSFは、米国国立標準技術研究所サイバーセキュリティフレームワークの略で、組織がサイバーセキュリティリスクを効果的に管理し、軽減するための包括的なガイドラインです。

NIST CSF 2.0は2024年2月26日にリリースされ、進化し続ける脅威ランドスケープと業界のベストプラクティスに基づいた最新のガイダンスと推奨事項を提供しています。

NIST CSF 2.0は、ガバナンス、識別、保護、検出、対応、復旧の6つの主要な機能で構成されています。これらの機能は総合的に組織がサイバーセキュリティリスクを管理し、レジリエンスを維持するのに役立ちます。

NIST CSF 2.0の目的は、組織がサイバーセキュリティリスクを管理・軽減するための包括的かつ柔軟で、リスクベースのアプローチを提供し、ビジネス目標と調和しながら全体のセキュリティ態勢を向上させることです。

NIST CSF 2.0は非連邦機関に対しては任意のフレームワークですが、サイバーセキュリティリスク管理のベストプラクティスとして広く認識され、採用されており、さまざまな規制や業界標準に準拠するのに役立ちます。