セキュリティポリシーの13分野で一貫性を維持する

CJISに準拠することは、機密性の高い刑事司法情報を保護するための厳格なセキュリティ要件が課されるため、非常に困難です。これには、すべてのシステムと通信にわたって強固なアクセス制御、暗号化、監査、そしてインシデント対応策を必要とします。

潜在的なデータ侵害に迅速に対応するためのインシデントレスポンスツール

CJISインシデント対応要件に準拠することは、組織が潜在的なデータ侵害を迅速に検出、報告、調査しなければならないため、困難な場合があります。CJISセキュリティポリシーは、インシデントのタイムリーな報告と分析、封じ込め、復旧のための証拠の保存を義務付けています。組織は、不正アクセスの試みやデータ流出の可能性を特定し対応するための強固なメカニズムを備えている必要があります。

強力な監査と説明責任で侵害や不正アクセスを検出

CJISセキュリティポリシーでは、潜在的な侵害や不正アクセスを検出するために、機密情報の包括的なログ記録と監視が求められています。組織は、リスクを軽減するために、詳細なアクセス制御と権限設定を実施する必要があります。

厳密なアクセス制御による権限の検証

機密性の高い刑事司法情報を保護するための詳細なアクセス制御の実施と管理には、誰が機密データにアクセスできるかを厳格に管理し、許可された個人のみが適切な権限を持つことを保証する必要があります。組織は、不正アクセスや潜在的な侵害から機密情報を保護するために、安全なストレージ、役割ベースのポリシー、および効果的な監視メカニズムを備えている必要があります。

識別と認証による身元確認

CJIS要件に準拠するための強力な識別および認証メカニズムを確保するためには、 ユーザーの身元を確認し、不正アクセスを防止するための強固な認証手段が必要です。組織は、複雑なパスワードポリシー、多要素認証、および安全なシングルサインオン(SSO)機能を導入する必要があります。

Kiteworksのサポートでコンプライアンスを実現

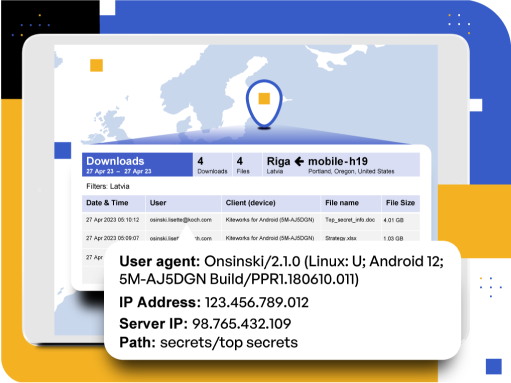

堅牢な監査ログによるインシデント対応

Kiteworksは、異常検知とリアルタイム監視機能を提供することで、CJISコンプライアンスをサポートします。高度なAI技術を活用して疑わしいイベントを検出し、メール通知や監査ログを通じてアラートを発信します。これにより、組織はインシデントを迅速に特定し対応することができ、データ違反の義務報告に関するCJIS基準を遵守することが可能です。また、Kiteworksは、詳細な分析と問題の封じ込めのための証拠を保存します。

リアルタイム監視による監査と説明責任

Kiteworksは、堅牢な監査と説明責任機能を提供することでCJISコンプライアンスを支援します。プラットフォームはデータアクセス、転送、ユーザー活動の詳細なログを保持し、透明性と説明責任を確保します。リアルタイム監視により潜在的な侵害を迅速に特定し、詳細なアクセス制御が権限と役割を強制します。カスタマイズ可能なレポートオプションは、監査、コンプライアンス評価、調査のための詳細なレポートを生成し、組織がセキュリティとコンプライアンスを維持するのをサポートします。

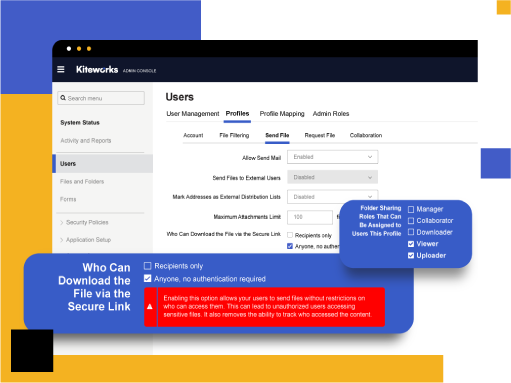

詳細なアクセス制御で機密データを保護

Kiteworksは、包括的なアクセス制御機能を提供することでCJISコンプライアンスを簡素化します。プラットフォームは、セキュアなストレージ、役割ベースのポリシー、セキュアメールと共有フォルダ、組み込みの監査ロギング、および効果的な監視と管理のためのCISOダッシュボードを提供します。これらの機能が機密情報の不正アクセスからの保護を確実にし、組織がCJISのコンプライアンス要件を維持するのを支援します。

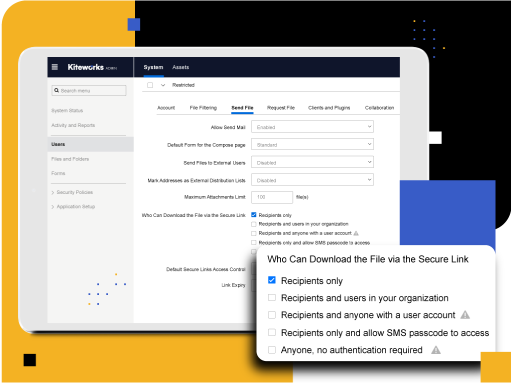

パスワードポリシーとMFAで簡単に識別・認証

Kiteworksは、高度な識別と認証機能を提供することでCJISコンプライアンスをサポートします。管理者は、パスワードの複雑さ、ジオフェンシング、ドメインのホワイトリストやブラックリストの設定、およびログイン時のパスワード変更の強制などのポリシーを設定することができます。詳細な多要素認証とSSOポリシーは、RADIUS、SAML 2.0、Kerberos、認証アプリ、PIV/CAC、SMSなどのさまざまな方法を使用して役割や位置に応じて適用できます。これらの機能は、組織がセキュリティインシデントを検出し対応し、脆弱性を管理し、CJISコンプライアンスを維持するのを支援します。

よくあるご質問(FAQ)

CJISコンプライアンスは、組織が潜在的なデータ違反を迅速に検出、報告、調査することを要求します。CJISセキュリティポリシーは、インシデントの迅速な報告と、分析、封じ込め、復旧のための証拠の保存を義務付けています。組織は、不正アクセスの試みや潜在的なデータ流出を特定し対応するための強固なメカニズムを備えている必要があります。

CJISコンプライアンスは、データアクセスとユーザー活動に関する詳細な監査ログを維持し、アカウンタビリティを確保することを要求します。CJISセキュリティポリシーは、潜在的な侵害や不正アクセスを検出するために、機密情報の包括的なログ記録と監視を義務付けています。組織は、リスクを軽減するために詳細なアクセス制御と権限設定を実施する必要があります。

CJIS要件に準拠するためには、組織は機密性の高い刑事司法情報を保護するために詳細なアクセス制御を実施し管理する必要があります。これには、誰が機密データにアクセスできるかを厳格に管理し、許可された個人のみが適切な権限を持つことを確保することが含まれます。組織は、不正アクセスや潜在的な侵害から機密情報を保護するために、安全なストレージ、役割ベースのポリシー、効果的な監視メカニズムを備えている必要があります。

CJISコンプライアンスは、ユーザーの身元を確認し不正アクセスを防ぐために強力な識別と認証メカニズムを義務付けています。組織は、複雑なパスワードポリシー、多要素認証、セキュアなシングルサインオン(SSO)機能を実施する必要があります。これらの対策は、複数のシステムやユーザーロールにわたって適用され、一貫したセキュリティを確保する必要があります。