FIPSコンプライアンス要件の概要

FIPSコンプライアンスの要件とは何か、FIPS、NIST、FISMAはどのように関連しているのか?FIPSの全体像を把握するための重要なポイントをすべてカバーしました。

FIPSとは何の略か?FIPSはFederal Information Processing Standards(連邦情報処理規格)の略で、NISTと商務省が監督するプログラムであり、データと暗号化に特定のセキュリティ基準を要求します。

FIPSとは何か、なぜサイバーセキュリティに重要なのか?

Federal Information Processing Standards(FIPS)は、連邦および防衛のサイバーセキュリティコンプライアンスのためのセキュリティ基準であり、特にデータ暗号化に焦点を当てています。

暗号化は、National Institute of Standards and Technology Cybersecurity Framework(NIST CSF)を含むほぼすべてのサイバーセキュリティコンプライアンスフレームワークの必要な部分であり、政府機関やその請負業者にとっても例外ではありません。メール暗号化を含む暗号化は、データを保存中または転送中に不正な閲覧から保護し、データ盗難に対する主要な防壁の一つとして機能します。

暗号化を実装する組織は、データを意味のある形で保護できない古いまたは侵害されたアルゴリズムを使用してはなりません。政府機関や民間組織が使用する保護されたデータのための現代的で効果的な暗号化をサポートするために、米国政府はこれらの基準を公共利用のために配布しました。これらの基準は、主に暗号化と暗号学に焦点を当て、National Institute of Standards and Technology(NIST)によって監督されています。これらの規制は、特定のアプリケーションに対して受け入れ可能な業界標準が存在しない場合に、暗号化基準のギャップを埋める重要な目的を果たします。

これらの規制は政府機関に常に必要とされるのか?必ずしもそうではありません。一部の連邦コンプライアンス基準には処理基準が含まれない場合もあれば、いくつか含まれる場合もあります。さらに、これらの基準は誰でも使用でき、しばしば民間組織が自社の業界コンプライアンス要件を超えてこれらの基準を採用します。

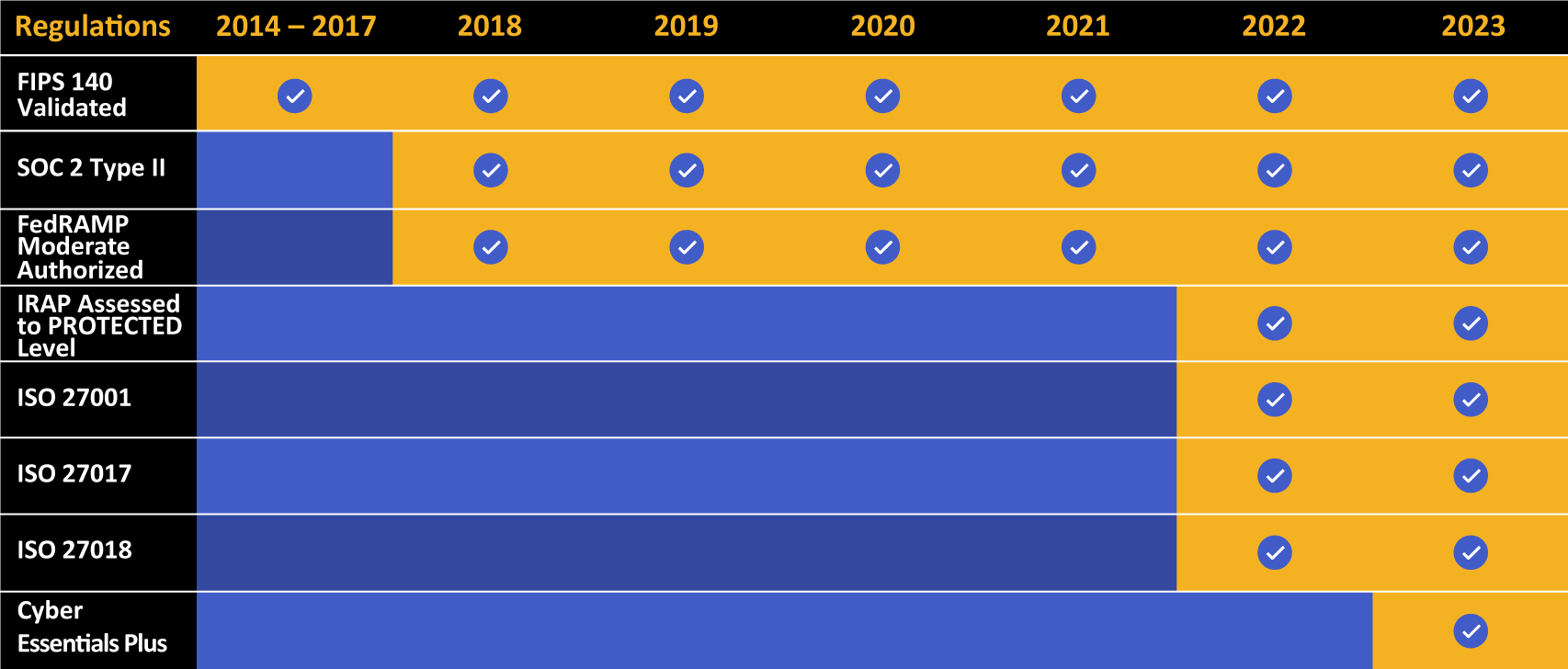

Kiteworksは、コンプライアンスと認証の成果を多数誇っています。

誰がFIPSコンプライアンスを必要とするのか?

Federal Information Processing Standards(FIPS)に従う必要がある組織や企業は、通常、機密またはセンシティブなデータを扱うものです。これには、連邦機関、連邦資金を受け取る機関、特定の規制に準拠しなければならない民間セクターの組織(例:HIPAA)が含まれます。他にも、個人情報を扱う組織、銀行、医療機関、金融機関などがFIPSコンプライアンスの恩恵を受けることがあります。

FIPSコンプライアンスとは何を意味するのか?

FIPSコンプライアンスとは、製品が米国政府によって定められた機密情報を保護するためのすべての必要なセキュリティ要件を満たしていることを意味します。FIPSに準拠するためには、製品が厳格な基準に従い、厳しいテストを通過し、NISTによって認証される必要があります。

現在のFIPS基準とは何か?

現在実施されているいくつかの更新されたFIPSがあります。これらのFIPSは異なる暗号化基準をカバーしており、暗号化基準を強化するために個別または一緒に使用することができます。

現在実施されているFIPSの一部は以下の通りです:

FIPS 140-2

2001年に初めて発行されたFIPS 140-2は、暗号制御のより広範な実装の一つです。連邦データを保護するための適切な暗号化レベルを定義し、民間組織が生産する暗号モジュールがその保護レベルを満たすことを保証します。さらに、FIPS 140-2は暗号セキュリティを4つの異なるレベルに分解し、それぞれがプライバシー、データ分離、管理制御を増加させます。この標準は特定の暗号化アルゴリズムを指していませんが、進化するセキュリティの課題により、適切な暗号化アルゴリズムは文書の基準を満たす必要があります。現在、AES-128、AES-192、およびAES-256はすべて基準を満たしています。

しばしば、文書はFIPS 140-2コンプライアンスを指します。これは組織が準拠していることを指すのではなく、組織が製品やシステムの一部として実装した暗号化を指します。

FIPS 140-2に準拠するにはどうすればよいか?

FIPS 140-2に準拠するためには、組織はNISTによって定められた特定の要件に準拠していると検証された暗号化ベースのセキュリティ製品とサービスを使用する必要があります。これには購入した製品やサービス、社内で開発したソリューションも含まれます。準拠するためには、組織は効果的なセキュリティポリシーと手順を維持し、承認された暗号化アルゴリズムと承認された暗号鍵のみを使用する必要があります。最後に、特定の業界に適用される可能性のある政府の規制や法律に従う必要もあります。

最近、FIPS 140-3が承認されました。しかし、まだ政府の設定で実施されており、そのためFIPS 140-2は依然としてコンプライアンス文書で最も参照される標準です。

FIPS 180-4

FIPS 180-4は、2008年に初めて発行され、2015年に最近更新されたもので、メッセージのダイジェストを開発するための適切なハッシュアルゴリズムを指定しています。暗号学では、「ダイジェスト」は情報の一部をハッシュ化することによって作成される英数字の文字列です。このダイジェストは問題のコンテンツに固有であり、コアコンテンツが変更されない限り変更されません。これらのダイジェストは、送信された情報の整合性を確保するための重要な部分です。

FIPS 186-4

2013年に発行されたFIPS 186-4は、デジタル署名を開発するためのアルゴリズムのスイートを定義しています。ハッシュ化と同様に、デジタル署名はデータが変更されていないことを認証するのに役立ちます。さらに、署名は送信者の身元を確認するためにも使用できます。この出版物は、デジタルセキュリティアルゴリズム(DSA)、楕円曲線デジタル署名アルゴリズム(ECDSA)、およびリベスト–シャミア–アデルマン(RSA)の3つの技術を使用して署名アルゴリズムを定義しています。

FIPS 197

FIPS 197は、高度暗号化標準(AES)を定義しています。AESは、さまざまなサイズ(128、192、256ビット)の暗号鍵を生成する能力を持つ対称ブロック暗号技術を使用して暗号化を行います。より大きな暗号鍵は、より複雑な暗号化基準に対応します。AES暗号化基準はFIPS 140-2に準拠しており、多くの民間セクターのコンプライアンス要件に十分に適しています。

FIPS 198-1

2008年に発行されたFIPS 198-1は、メッセージ認証コードと呼ばれる共有秘密鍵を使用したハッシュキー認証方法を定義しており、ハッシュメッセージ認証コードと呼ばれる暗号ハッシュ関数を使用しています。

FIPS 199

FIPS 199は、2004年に発行されたもので、IT専門家と技術リーダーが連邦システムを必要な機密性、整合性、可用性の相対レベルに基づいてどのように組織すべきかを定義しています。影響レベルは、これらのシステムに含まれる情報の重要性と、そのデータの損失が機関や構成員にどれだけの損害を与えるかを定義します。FIPS 199は、情報システムを低、中、高の影響レベルに分け、それぞれが増加するセキュリティ要件を持っています。他のフレームワーク、特にFedRAMPは、独自のコンプライアンスとセキュリティレベルの指定にFIPS 199を依拠しています。

FIPS 200

FIPS 200は、2006年に発行されたもので、SP 800-26に取って代わり、1996年の情報技術管理改革法(FISMA)の下で政府機関の最低セキュリティ要件を定義しています。これは、NIST SP 800-53とともに、国家サイバーセキュリティの基盤として機能し、サイバーセキュリティフレームワーク(CSF)やリスク管理フレームワークを含みます。

FIPS 201-2

2013年にリリースされたFIPS 201-2は、連邦職員と請負業者の身元を確認するための一連の基準です。識別と認証は難しい実践であり、この文書は物理的識別、生体認証、身元確認などの実践の要件を導入しています。また、認証情報の保護などの実践のための基準(または外部基準を参照)も含まれています。

FIPS 202

FIPS 202は、ハッシュ化、デジタル署名、その他の暗号アプリケーションのためのSecure Hash Algorithm 3を定義しています。このハッシュアルゴリズムは、FIPS 180-4で概説されたSecure Hash Algorithmsを補完し、強力な情報認証と整合性維持をサポートします。

これらの規則は固定されたものではありません。技術が進化し、新たなセキュリティの課題が発生するにつれて、基準はしばしば撤回され、改訂され、より高度な基準に置き換えられます。たとえば、FIPS 46-3(データ暗号化標準)は、2005年に連邦セキュリティで期待される最低要件を満たさなくなったため撤回されました。出版物が撤回されると、新しいものが通常追加され、その制限に対処します。

FIPS 140-2とFIPS 197の違いは何か?

FIPS 140-2は、NISTによって確立された暗号モジュールの標準です。これは、特定の安全なアプリケーションで使用するために暗号モジュールが認証されるために満たさなければならないセキュリティ要件を確立します。対照的に、FIPS 197は、高度暗号化標準(AES)の特定の標準であり、AESアルゴリズムを使用して電子データを暗号化および復号化するための標準を設定しています。これは、FIPS 140-2のサブセットであり、1つのタイプの暗号とその関連パラメータのみを指定するために使用されます。

FIPSコンプライアンス要件とは何か?

実際のところ、コンプライアンスは多くの異なる意味を持ち、これらの意味は時間とともに変わることがあります。ほとんどの場合、特定の暗号化基準を持つコンプライアンスフレームワークは、出版物を参照します。たとえば、ほぼすべての政府のコンプライアンス基準には、異なるレベルのコンプライアンスを定義するのに役立つ1つ以上の要件(しばしばFIPS 140-2および一部にはFIPS 199が含まれます)が含まれています。

コンプライアンスはしばしばコンプライアンスフレームワークの特定の部分にのみ適用されます。組織は実際には自分自身のコンプライアンスを心配することはないかもしれませんが、いくつかの仕様に従う技術ベンダーや製品を探すかもしれません。たとえば、特定のタイプの暗号化を必要とする業界のビジネスは、FIPS 140-2準拠の製品とサービスを購入して使用するかもしれません。

FIPS準拠とFIPS認証の違い

FIPS準拠とは、製品またはシステムがFIPS出版物に記載された要件を満たしていることを意味します。製品またはシステムの製造者は、その製品またはシステムがFIPS基準を満たしていると宣言しています。しかし、FIPS準拠を主張するために独立したテストや検証は必要ありません。

対照的に、FIPS認証は、製品またはシステムがNIST認定のテストラボによる独立したテストと検証を受けたことを意味します。製品またはシステムがFIPS出版物に記載されたすべての要件を満たしている場合、NISTによって準拠として認証されることができます。したがって、FIPS認証は、製品またはシステムがFIPS基準を満たしていることをより高いレベルで保証します。

FIPSコンプライアンスと準拠技術を考慮する

FIPSは政府機関だけのものではありません。これらの文書に記載されている技術と技術は、民間組織にも有用です。多くの組織は、顧客データを保護するために強力な技術またはITインフラストラクチャを提供するためにガイドラインに従うことを選択します。

KiteworksとFIPSコンプライアンスについてもっと知ることができます。KiteworksがどのようにFIPS準拠しており、組織内外に移動するコンテンツの包括的なガバナンスを提供するかについてもっと知るには、デモをスケジュールしてください。

リスクとコンプライアンス用語集に戻る