Gestion sécurisée des données privées grâce à l’autorisation FedRAMP

FedRAMP établit des normes de sécurité cloud uniformes pour les agences fédérales, exigeant que les fournisseurs de services cloud répondent à des exigences de sécurité strictes. Le Réseau de Contenu Privé de Kiteworks, autorisé FedRAMP pour le niveau d’impact modéré, permet aux agences fédérales et aux organisations privées de gérer en toute sécurité les données sensibles CUI et FCI. La plateforme offre des fonctionnalités de sécurité robustes, y compris le déploiement sur AWS cloud privé virtuel avec des serveurs dédiés, une architecture à locataire unique garantissant la propriété exclusive de la clé de chiffrement, et un stockage et transfert de fichiers entièrement chiffrés empêchant l’accès par des tiers, y compris Kiteworks, AWS ou les forces de l’ordre. Kiteworks subit des audits rigoureux annuels de 400 contrôles et effectue une surveillance continue et des analyses de vulnérabilité entre les audits.

Simplifiez la certification CMMC pour remporter des contrats avec le DoD

La conformité CMMC affecte tous les sous-traitants de la défense aux États-Unis qui gèrent des CUI et FCI. Le Réseau de Contenu Privé de Kiteworks soutient près de 90 % des exigences de niveau 2 de CMMC 2.0 grâce à son autorisation FedRAMP modérée. La plateforme unifie la messagerie électronique, le partage sécurisé de fichiers, le transfert sécurisé de fichiers, les formulaires web et SFTP en un seul système avec des fonctionnalités de protection : chiffrement de bout en bout, contrôles d’accès granulaires, autorisations basées sur les rôles et authentification multifactorielle. Kiteworks permet aux sous-traitants de la défense de maintenir une stricte garde des données avec la technologie SafeEDIT DRM, qui garde les documents sensibles dans les périmètres de sécurité tout en permettant la collaboration. Le journal d’audit consolidé suit tous les mouvements de CUI et FCI, simplifiant la vérification de conformité lors des audits et réduisant le temps et le coût de démonstration de l’adhésion aux exigences CMMC.

Conformité RGPD avec une plateforme sécurisée et visible

Le RGPD affecte toutes les organisations manipulant les données personnelles des citoyens de l’UE dans tous les secteurs opérant sur les marchés européens. Kiteworks permet la conformité RGPD grâce à des fonctionnalités essentielles : chiffrement AES-256 bits pour les données au repos, TLS 1.3 pour le transit, et propriété exclusive de la clé de chiffrement. La plateforme met en œuvre des contrôles d’accès granulaires avec des autorisations basées sur les rôles, prend en charge l’authentification multifactorielle et fournit des journaux d’audit intégrés aux solutions SIEM. Les organisations peuvent gérer efficacement le consentement, traiter les demandes des personnes concernées, définir des politiques de rétention et exécuter les exigences du droit à l’oubli en un seul clic. Le Tableau de bord RSSI offre une visibilité unifiée sur toutes les activités de fichiers contenant des données personnelles identifiables (PII).

Protection des données vérifiée grâce à la surveillance continue de la sécurité SOC 2

La conformité SOC 2 impacte les organisations de tous les secteurs à l’échelle mondiale qui manipulent des données sensibles des clients, nécessitant une mise en œuvre rigoureuse des contrôles de sécurité basés sur les cinq principes de service de confiance. Le Réseau de Contenu Privé de Kiteworks est certifié SOC 2 Type II, garantissant que les données des clients restent protégées grâce à des mesures de sécurité rigoureuses. La plateforme met en œuvre une surveillance continue du système pour identifier les risques tôt et combler les lacunes de sécurité de manière proactive. Kiteworks maintient une haute disponibilité du système tout en garantissant l’intégrité du traitement des données grâce à des procédures complètes, précises et autorisées. Des contrôles de sécurité audités par des tiers indépendants établissent des pratiques rigoureuses de confidentialité des données et des politiques de protection formelles.

Certifications ISO garantissant des contrôles de sécurité de niveau entreprise

Les certifications ISO 27001, 27017 et 27018 affectent les organisations de tous les secteurs à l’échelle mondiale manipulant des informations sensibles, en particulier dans les secteurs réglementés comme la santé, la finance et le gouvernement. Ces normes exigent la mise en œuvre de systèmes de gestion de la sécurité de l’information avec des contrôles documentés et des audits réguliers. Les 175 contrôles de sécurité validés de Kiteworks et l’architecture à locataire unique minimisent les surfaces d’attaque externes tandis que la plateforme protège les données personnelles identifiables (PII), les informations médicales protégées (PHI) et la propriété intellectuelle (IP) grâce à une sécurité en profondeur avec durcissement intégré, chiffrement de bout en bout (TLS 1.3 et AES-256) et principes de zéro-trust. Les organisations maintiennent un contrôle total sur leurs données sensibles avec la propriété exclusive des clés de chiffrement, tandis que des tests de pénétration réguliers, des programmes de récompenses continus et une architecture assumant la violation fournissent une vérification robuste de la sécurité.

Souveraineté des données australiennes grâce à un environnement évalué par IRAP

La conformité IRAP affecte les organisations à travers l’Australie qui collaborent avec les agences gouvernementales fédérales et étatiques, nécessitant une protection stricte des données sensibles contre les accès non autorisés. Le Réseau de Contenu Privé de Kiteworks propose un environnement évalué par IRAP, évalué selon les contrôles de niveau PROTECTED. La solution garantit une souveraineté complète des données avec un hébergement à locataire unique entièrement en Australie sur des clouds privés virtuels AWS séparés. Les organisations conservent la propriété exclusive des clés de chiffrement tout en mettant en œuvre une sécurité en profondeur grâce à des paramètres par défaut de moindre privilège, des contrôles d’accès basés sur les rôles et une authentification multifactorielle. L’appliance virtuelle durcie de Kiteworks intègre des pare-feu WAF et réseau, une détection d’intrusion et une journalisation unifiée pour une réponse rapide aux événements.

Échange sécurisé d’informations médicales protégées (PHI) grâce à une architecture zéro-trust

La conformité HIPAA affecte les prestataires de soins de santé, les assureurs et leurs partenaires commerciaux à travers les États-Unis qui manipulent des informations médicales protégées (PHI) telles que les résultats de laboratoire, les ordonnances et les plans de traitement. Les organisations doivent mettre en œuvre des mesures de protection robustes pour protéger la vie privée des patients et sécuriser les données sensibles. La plateforme applique des contrôles d’accès granulaires avec des autorisations basées sur les rôles liées à des fonctions professionnelles spécifiques, tandis que des alertes en temps réel et des journaux d’audit complets permettent une détection et une réponse rapides aux incidents. Les organisations de santé maintiennent une collaboration sécurisée avec les partenaires commerciaux grâce à des politiques de zéro-trust définies par le contenu et au chiffrement des informations médicales protégées (PHI) en transit et au repos. Kiteworks fournit des conteneurs mobiles sécurisés avec des capacités d’effacement à distance pour les appareils perdus, une sauvegarde fiable des données grâce à des centres géographiquement distribués et des politiques de sécurité personnalisables.

Chiffrement validé FIPS 140-3 pour la conformité réglementaire

La conformité FIPS 140-3 impacte les agences gouvernementales américaines, les sous-traitants et les industries réglementées comme la santé et les services financiers qui manipulent des informations sensibles, y compris CUI, CDI et FCI. Les organisations doivent mettre en œuvre des modules cryptographiques testés et validés par le NIST pour protéger les données confidentielles. Le Réseau de Contenu Privé de Kiteworks offre un chiffrement validé FIPS 140-3 Niveau 1 et les clients conservent la propriété exclusive des clés de chiffrement avec un contrôle complet de la rotation. Kiteworks permet aux organisations de définir des autorisations précises, de mettre en œuvre des contrôles d’accès basés sur les rôles et de maintenir des journaux d’audit complets, démontrant un engagement envers la sécurité des données tout en renforçant la confiance des clients.

Protection des données militarisée grâce aux contrôles de conformité ITAR

La conformité ITAR affecte les sous-traitants de la défense et les fabricants américains dans le monde entier manipulant des articles sur la liste des munitions des États-Unis, nécessitant une protection stricte des données techniques liées à la défense contre l’accès étranger. Le Réseau de Contenu Privé de Kiteworks relie les contrôles de cybersécurité fondamentaux du NIST 800-171 et les exigences strictes de contrôle des exportations de l’ITAR grâce à une sécurité autorisée FedRAMP modérée avec des contrôles d’accès zéro-trust et des autorisations granulaires. La plateforme sécurise le contenu grâce à un chiffrement de bout en bout et maintient des journaux d’audit immuables sur tous les canaux de communication. La détection d’anomalies identifie les violations potentielles de données avec des alertes de sécurité immédiates. Les formulaires web sécurisés de Kiteworks avec application automatique des politiques permettent aux organisations de maintenir des opérations conformes tout en garantissant une visibilité complète pour les rapports obligatoires du DDTC et les restrictions géographiques qui satisfont aux contrôles d’exportation de l’ITAR.

Simplifiez la gestion des politiques de sécurité pour protéger les données NIS 2

La directive NIS 2 affecte les entités critiques et importantes à travers l’Union européenne, nécessitant des mesures de cybersécurité robustes pour les réseaux et les systèmes d’information. Le Réseau de Contenu Privé de Kiteworks standardise les politiques de sécurité à travers la messagerie électronique, le partage de fichiers, le transfert sécurisé de fichiers, SFTP et les communications mobiles avec un chiffrement AES-256/TLS et des contrôles d’accès basés sur les rôles. La détection d’anomalies alerte immédiatement les équipes des activités suspectes, tandis que les journaux d’audit immuables soutiennent les enquêtes sur les violations et les rapports obligatoires. Les certifications ISO 27001/27017/27018 et SOC 2 de la plateforme valident son efficacité en matière de cybersécurité. Kiteworks maintient la continuité des activités grâce à une récupération après sinistre intégrée tout en simplifiant la gestion des vulnérabilités avec des mises à jour en un clic et des tests de sécurité réguliers.

Surveillance en temps réel conforme PCI DSS grâce à des journaux d’audit immuables

La conformité PCI DSS impacte les commerçants, les processeurs de paiement et les fournisseurs de services dans les secteurs de la vente au détail, de l’hôtellerie, du commerce électronique, des services financiers et de la santé qui manipulent des données de titulaires de carte. Le Réseau de Contenu Privé de Kiteworks soutient la conformité grâce à son appliance virtuelle durcie sur clouds AWS à locataire unique avec des paramètres par défaut de moindre privilège. La plateforme sécurise les données en utilisant le chiffrement au repos et en transit avec des clés de chiffrement gérées par le client. Des contrôles d’accès granulaires avec des identifiants utilisateur uniques restreignent les données aux personnes autorisées. Kiteworks crée des journaux d’audit immuables capturant toutes les activités en temps réel avec intégration SIEM, tandis que des analyses de vulnérabilité régulières et des tests de pénétration garantissent une sécurité continue.

Support DORA grâce à la sécurité des communications avec des tiers

Le Digital Operational Resilience Act (DORA) affecte les entités financières à travers l’Union européenne, nécessitant une gestion robuste des risques ICT, une surveillance des tiers, des rapports d’incidents et des tests continus. Le Réseau de Contenu Privé de Kiteworks permet la conformité en sécurisant les informations financières sensibles partagées avec les clients et les tiers. La plateforme met en œuvre un chiffrement de bout en bout et des contrôles d’accès granulaires tout en offrant une visibilité complète sur tous les canaux de communication. Les organisations financières bénéficient d’une surveillance des menaces en temps réel grâce au Tableau de bord RSSI avec des journaux d’audit détaillés pour une détection rapide des incidents et des rapports réglementaires. Kiteworks renforce la gestion des risques tiers avec une surveillance continue du contenu et subit des audits annuels et des tests de pénétration pour améliorer la résilience numérique.

Application de la souveraineté des données grâce aux contrôles de géorepérage

La souveraineté des données affecte les entreprises multinationales opérant dans des régions avec des réglementations strictes en matière de protection des données personnelles comme l’UE (RGPD), l’Australie (CDR), le Canada (PIPEDA) et la Californie (CCPA), nécessitant le stockage des données dans des limites géographiques spécifiques. Le Réseau de Contenu Privé de Kiteworks permet la conformité grâce à un géorepérage configurable qui restreint l’accès via des listes de blocage et d’autorisation d’adresses IP. La plateforme prend en charge plusieurs modèles de déploiement pour garantir que les données restent dans les juridictions appropriées tout en maintenant la propriété exclusive des clés de chiffrement. Les données sont protégées avec TLS 1.3, AES-256 et des chiffrements validés FIPS 140-3. Le Tableau de bord RSSI offre une visibilité sur toutes les activités de fichiers, permettant aux organisations de suivre l’accès aux données, les transferts et les demandes de portabilité à travers les systèmes connectés.

En savoir plus sur la conformité à la souveraineté des données

Conformité eDiscovery grâce à des canaux de communication centralisés

Les exigences eDiscovery affectent les organisations du monde entier confrontées à des litiges ou des enquêtes réglementaires, nécessitant une identification et une préservation efficaces des données électroniques. Le Réseau de Contenu Privé de Kiteworks simplifie l’eDiscovery en consolidant la messagerie électronique, le partage de fichiers et le transfert sécurisé de fichiers dans un système centralisé. La plateforme maintient des journaux d’audit immuables de toutes les activités de fichiers tout en préservant les versions pour établir la chaîne de garde. Les organisations bénéficient d’une recherche complète à travers les référentiels, y compris Salesforce, OneDrive, SharePoint et Dropbox. Les politiques d’accès basées sur les rôles garantissent que seules les personnes autorisées accèdent aux informations sensibles.

En savoir plus sur la conformité à la conservation légale pour eDiscovery

Conformité GxP grâce à une protection des données doublement chiffrée

Les réglementations GxP affectent les industries pharmaceutiques, biotechnologiques, des dispositifs médicaux et alimentaires dans l’UE et aux États-Unis, nécessitant des systèmes validés pour l’intégrité des enregistrements électroniques. Kiteworks soutient la conformité à l’annexe 11 d’EudraLex et au CFR Titre 21 Partie 11 grâce à son appliance virtuelle durcie avec une architecture zéro-trust et un chiffrement double des fichiers/disques. La plateforme met en œuvre des contrôles d’accès basés sur les rôles avec des paramètres par défaut de moindre privilège et une authentification multifactorielle. Des journaux d’audit immuables et horodatés capturent toutes les activités du système sans limitation tout en s’intégrant aux systèmes SIEM. Les politiques de risque basées sur le contenu appliquent des contrôles de sécurité dynamiques, garantissant que les flux d’informations respectent les principes ALCOA+ tout au long des processus réglementés.

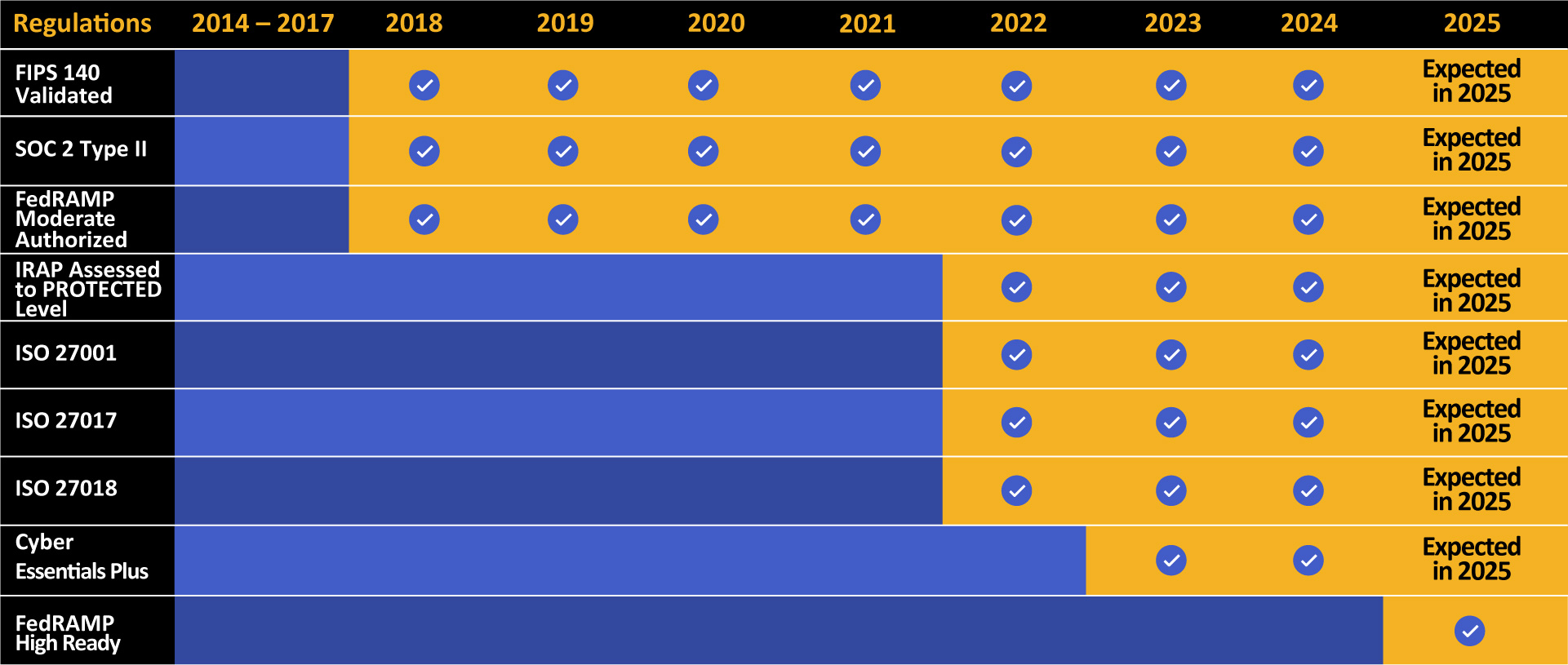

Kiteworks est conforme à de nombreuses règlementations.

Questions fréquentes

La conformité réglementaire désigne les actions et les mesures prises par une organisation pour s’assurer qu’elle respecte l’ensemble des lois, des règlements et des directives applicables. Elles sont parfois spécifiques à un secteur, comme le Gramm-Leach-Bliley Act (GLBA), l’International Traffic in Arms Regulations (ITAR) et le Health Insurance Portability and Accountability Act (HIPAA), ou plus générales, comme les réglementations sur la protection des données : RGPD, California Consumer Privacy Act (CCPA). On retrouve aussi les réglementations propres au secteur de la finance (Sarbanes-Oxley Act) ou encore à la protection de l’environnement (Clean Air Act).

Les réglementations sur la confidentialité des données sont des textes de loi et des normes conçus pour protéger les données personnelles. Ils concernent par exemple la collecte, le stockage et le traitement des données, mais aussi les violations de données et les obligations de notification. Le règlement général sur la protection des données (RGPD), le California Consumer Privacy Act (CCPA) et le Personal Information Protection and Electronic Documents Act (PIPEDA) en sont des exemples.

La conformité réglementaire est un gage de confiance pour les clients, les fournisseurs et les organismes réglementaires. Être conforme est signe d’un bon système de gouvernance et de pratiques éthiques au sein d’une organisation. Tout manquement aux lois et réglementations en vigueur est susceptible d’entraîner de lourdes amendes, des poursuites juridiques et de nuire à la réputation de l’entreprise.

Bien que les critères diffèrent d’une réglementation à l’autre, les mesures à prendre pour protéger les informations sensibles sont globalement les mêmes. Vous mettrez toutes les chances de votre côté en instaurant des contrôles d’accès stricts, des mécanismes de chiffrement, des pare-feu ou encore des systèmes de détection des intrusions. Faire des évaluations des risques à intervalles réguliers, sensibiliser votre personnel à la bonne utilisation des données, et prévoir un plan d’intervention en cas d’incident rassurera également les auditeurs. Enfin, avoir un cadre de sécurité robuste permet de protéger les données sensibles de tout accès non autorisé ou de violation.

Cela dépend bien sûr du secteur d’activité et des exigences réglementaires en question. Parmi les plus courantes, on retrouve l’Organisation internationale de normalisation (ISO) 27001, System and Organization Controls 2 (SOC 2), Federal Information Processing Standards (FIPS) 140-2, Cybersecurity Maturity Model Certification (CMMC) et Cyber Essentials Plus.

RESSOURCES EN VEDETTE

Protéger les données sensibles gérées par le service client