Conformité CMMC 2.0 pour les organisations à but non lucratif

La sécurité des données est devenue une préoccupation primordiale pour les organisations de tous types. Les organisations à but non lucratif, qui gèrent souvent des informations sensibles comme les détails des donateurs et les dossiers des bénéficiaires, ne font pas exception. Pour garantir la protection de ces données critiques, les organisations à but non lucratif doivent respecter les normes de conformité du modèle de maturité en cybersécurité (CMMC) 2.0. Comprendre les complexités de la conformité CMMC 2.0 est essentiel pour ces organisations afin de protéger leurs opérations et de construire la confiance avec les parties prenantes.

Le processus de certification CMMC est ardu, mais notre feuille de route pour la conformité CMMC 2.0 peut aider.

Conformité CMMC 2.0 Feuille de route pour les contractants du DoD

Comprendre la conformité CMMC 2.0

La CMMC 2.0 est une norme unifiée mise au point par le département américain de la Défense (DoD) pour renforcer la posture en matière de cybersécurité des organisations participant à la base industrielle de la défense. Elle remplace l’ancienne pratique d’utilisation de l’auto-évaluation pour déterminer la conformité. À la place, la CMMC 2.0 introduit un processus de certification par un tiers, garantissant que les organisations atteignent le niveau requis de maturité en cybersécurité.

Le La conformité CMMC est un cadre conçu pour répondre à l’augmentation des menaces de cyberattaques auxquelles sont confrontées les organisations impliquées dans l’industrie de la défense. Avec la sophistication croissante des cyberattaques, il est crucial pour les organisations de disposer de mesures de sécurité robustes pour sauvegarder les informations sensibles et protéger les intérêts de la sécurité nationale. La CMMC 2.0 offre une approche standardisée de la cybersécurité, garantissant que les organisations respectent les exigences nécessaires pour atténuer efficacement les risques.

Les bases de la CMMC 2.0

La CMMC 2.0 est structurée autour de trois niveaux de maturité, allant de Fondamental (CMMC Niveau 1) à Avancé (CMMC Niveau 2) à Expert (CMMC Niveau 3). Chaque niveau consiste en un ensemble de pratiques et de processus que les contractants de systèmes non pilotés doivent mettre en œuvre pour atteindre la conformité. Plus le niveau est élevé, plus les mesures de cybersécurité sont robustes.

Au niveau 1, les organisations sont tenues de mettre en œuvre des pratiques de base en matière de cybersécurité, telles que l’utilisation de logiciels antivirus et la conduite régulière de formations à la sensibilisation à la sécurité. À mesure que les organisations progressent vers des niveaux supérieurs, elles sont censées mettre en œuvre des pratiques plus avancées, telles que la surveillance continue et les capacités de réponse aux incidents.

Les organisations à but non lucratif doivent évaluer leurs systèmes et déterminer le niveau approprié de conformité requis en fonction de la sensibilité des données qu’elles traitent. Alors que certaines organisations à but non lucratif peuvent seulement devoir atteindre la conformité de niveau 1, d’autres peuvent être tenues de répondre à des niveaux supérieurs, en fonction de la nature de leur travail et des données qu’elles traitent.

Importance de CMMC 2.0 pour les organisations à but non lucratif

Les organisations à but non lucratif jouent un rôle significatif dans la société, servant les populations vulnérables et plaidant pour le changement social. Cependant, elles manquent souvent de ressources et d’expertise pour s’attaquer de manière adéquate à la cybersécurité. Atteindre la conformité CMMC 2.0 est essentiel pour ces organisations car elle instaure la confiance du public, protège les données sensibles et assure la continuité des opérations.

En atteignant la conformité CMMC 2.0, les organisations à but non lucratif démontrent leur engagement à protéger la vie privée et la sécurité des individus qu’elles servent. Cela fournit une assurance aux donateurs, aux parties prenantes et aux bénéficiaires que leurs informations personnelles sont traitées avec le plus grand soin et en conformité avec les meilleures pratiques de l’industrie.

En plus de sauvegarder des données sensibles comme les informations non classifiées contrôlées (CUI), la conformité CMMC 2.0 aide également les organisations à but non lucratif à assurer la continuité de leurs opérations. Une cyberattaque réussie peut perturber les services, compromettre les informations des donateurs et endommager la réputation de l’organisation. En mettant en œuvre les contrôles de sécurité nécessaires et en atteignant la conformité CMMC 2.0, les organisations à but non lucratif peuvent atténuer ces risques et maintenir la confiance et le soutien de leurs parties prenantes.

De plus, la conformité CMMC 2.0 peut ouvrir des portes aux organisations à but non lucratif pour collaborer avec les agences gouvernementales et les contractants de la défense. De nombreux contrats et subventions gouvernementaux exigent que les organisations répondent à des normes spécifiques de cybersécurité, y compris la conformité CMMC 2.0. En atteignant la conformité, les organisations à but non lucratif peuvent élargir leurs opportunités de financement et de partenariats, leur permettant de pousser plus loin leur mission et d’avoir un impact plus important dans leurs communautés.

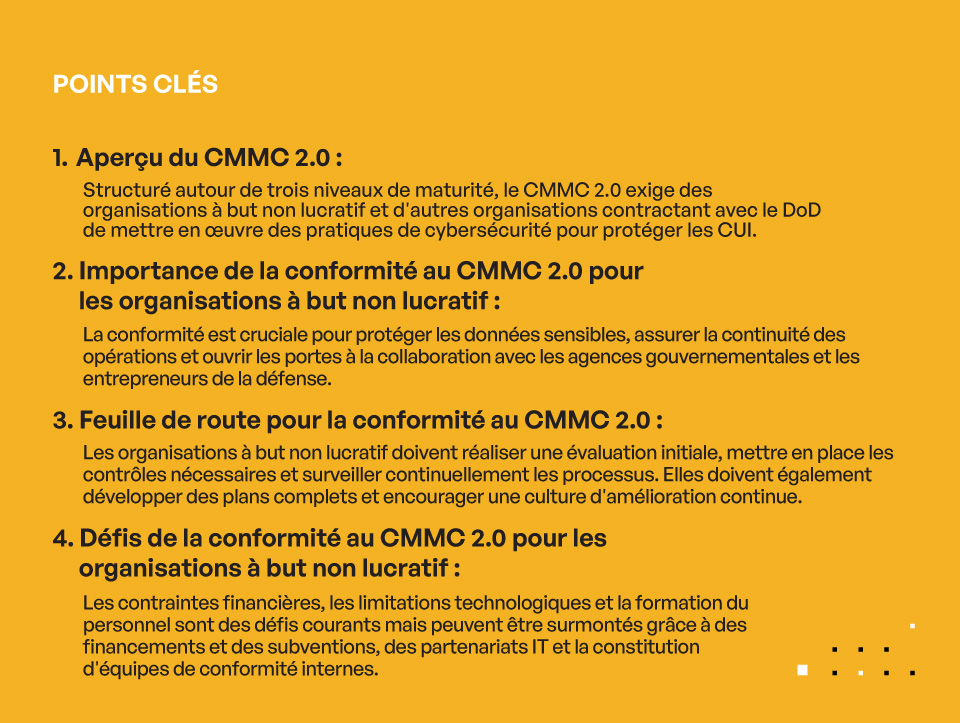

POINTS CLÉS

- Aperçu du CMMC 2.0 :

Structuré autour de trois niveaux de maturité, le CMMC 2.0 exige des organisations à but non lucratif et d’autres organisations contractant avec le DoD de mettre en œuvre des pratiques de cybersécurité pour protéger les CUI. - Importance de la conformité au CMMC 2.0 pour les organisations à but non lucratif :

La conformité est cruciale pour protéger les données sensibles, assurer la continuité des opérations et ouvrir les portes à la collaboration avec les agences gouvernementales et les entrepreneurs de la défense. - Feuille de route pour la conformité au CMMC 2.0 :

Les organisations à but non lucratif doivent réaliser une évaluation initiale, mettre en place les contrôles nécessaires et surveiller continuellement les processus. Elles doivent également développer des plans complets et encourager une culture d’amélioration continue. - Défis de la conformité au CMMC 2.0 pour les organisations à but non lucratif :

Les contraintes financières, les limitations technologiques et la formation du personnel sont des défis courants mais peuvent être surmontés grâce à des financements et des subventions, des partenariats IT et la constitution d’équipes de conformité internes.

Étapes vers l’obtention de la conformité CMMC 2.0

La transition vers la conformité CMMC 2.0 nécessite une approche systématique. Les organisations à but non lucratif devraient suivre plusieurs étapes clés :

Évaluation initiale et planification

Avant de s’engager dans les démarches de conformité, les organisations à but non lucratif doivent effectuer une évaluation approfondie de leurs contrôles de cybersécurité existants et identifier les domaines à améliorer. Cette évaluation pose les bases pour la création d’un plan de conformité complet, adapté à leurs besoins spécifiques. Trop souvent, les organisations négligent cette étape de planification cruciale, ce qui se traduit par des efforts de conformité inefficaces.

Lors de l’évaluation initiale, les organisations devraient envisager de faire appel à des experts en cybersécurité qui peuvent fournir des informations sur les vulnérabilités potentielles et recommander des contrôles appropriés. Cette perspective externe peut aider à identifier les points aveugles qui auraient pu être négligés en interne. De plus, la réalisation d’une évaluation des risques peut aider à prioriser les domaines qui nécessitent une attention immédiate, garantissant ainsi que les ressources limitées sont efficacement allouées.

Une fois l’évaluation terminée, les organisations à but non lucratif peuvent commencer la phase de planification. Cela implique l’élaboration d’une feuille de route qui décrit les étapes spécifiques et les jalons nécessaires pour atteindre la conformité CMMC 2.0. Il est essentiel d’impliquer les principaux acteurs et décideurs lors de ce processus pour assurer l’adhésion et le soutien tout au long du parcours.

Mise en œuvre des contrôles nécessaires

Après avoir identifié les lacunes de leurs pratiques en matière de cybersécurité, les organisations à but non lucratif doivent activement mettre en place les contrôles nécessaires pour répondre au niveau requis de CMMC. Cela comprend l’adoption des meilleures pratiques du secteur, telles que la sécurisation des réseaux, la mise en œuvre de configurations sécurisées, et la mise en place de capacités de réponse aux incidents. Les organisations devraient également envisager l’utilisation d’outils d’automatisation pour rationaliser leurs efforts de conformité.

La mise en œuvre des contrôles nécessaires implique une combinaison de mesures techniques et organisationnelles. Les organisations à but non lucratif devraient établir des politiques et des procédures claires qui définissent le comportement attendu et les responsabilités des employés en matière de cybersécurité. Des programmes réguliers de formation et de sensibilisation peuvent aider à éduquer les membres du personnel sur les menaces potentielles et l’importance de respecter les protocoles de sécurité.

De plus, les organisations devraient envisager la mise en œuvre de l’authentification multifactorielle (MFA), du chiffrement et des contrôles d’accès pour protéger les données sensibles. Il est également crucial de mettre à jour et de corriger régulièrement les logiciels et les systèmes pour remédier à toutes les vulnérabilités connues et réduire le risque d’exploitation.

Surveillance et amélioration continues

La conformité à la CMMC 2.0 est un processus continu. Les organisations à but non lucratif doivent mettre en place un système de surveillance et d’amélioration continuelles pour rester en avance sur les menaces émergentes et maintenir la conformité. Cela comprend l’évaluation régulière de leur posture de sécurité, la surveillance des journaux d’audit, et la réalisation d’évaluations de vulnérabilité. En favorisant une culture d’amélioration continue, les organisations peuvent efficacement atténuer les risques et remédier rapidement à toute lacune en matière de conformité.

La surveillance continue implique l’utilisation d’outils et de technologies de sécurité qui offrent une visibilité en temps réel sur le réseau et les systèmes de l’organisation. Les systèmes de détection d’intrusion, les analyseurs de logs et les solutions de gestion des informations et des événements de sécurité (SIEM) peuvent aider à identifier les incidents de sécurité potentiels et les anomalies. Les tests de pénétration réguliers et les évaluations de vulnérabilité peuvent révéler des faiblesses qui doivent être traitées.

Les organisations à but non lucratif doivent également établir des plans de réponse aux incidents et conduire des exercices réguliers pour s’assurer que l’organisation est préparée à réagir efficacement en cas de violation de la sécurité. En surveillant et en améliorant continuellement leurs pratiques de cybersécurité, les organisations peuvent s’adapter aux menaces évolutives et maintenir leur conformité avec les exigences de la CMMC 2.0.

Défis de la conformité à la CMMC 2.0 pour les organisations à but non lucratif

Si l’atteinte de la conformité à la CMMC 2.0 est essentielle, les organisations à but non lucratif font souvent face à plusieurs défis tout au long du processus :

Contraintes financières

Les organisations à but non lucratif, souvent confrontées à des budgets limités, peuvent avoir du mal à allouer suffisamment de ressources pour répondre aux exigences coûteuses de la conformité à la CMMC 2.0. Ce défi appelle à des solutions créatives, telles que la recherche de subventions spécifiquement destinées à renforcer les défenses de cybersécurité ou l’exploration d’alternatives rentables aux stratégies de conformité traditionnelles.

Une solution possible pour les organisations à but non lucratif confrontées à des contraintes financières est de collaborer avec d’autres organisations de leur secteur. En mutualisant les ressources et en partageant les coûts de conformité, les organisations à but non lucratif peuvent alléger une partie du fardeau financier. De plus, elles peuvent tirer parti de partenariats avec des entreprises de cybersécurité qui offrent des services à tarif réduit aux organisations à but non lucratif, rendant la conformité plus abordable.

Une autre voie que les organisations à but non lucratif peuvent explorer est l’engagement avec la communauté de la cybersécurité. De nombreux professionnels de la cybersécurité sont passionnés par le fait de redonner à la société et pourraient être disposés à fournir des services pro bono ou à tarif réduit aux organisations à but non lucratif. L’établissement de relations avec ces professionnels peut aider les organisations à but non lucratif à surmonter les contraintes financières tout en atteignant la conformité CMMC 2.0.

Limitations technologiques

Une infrastructure technologique obsolète peut entraver la capacité des organisations à but non lucratif à répondre aux exigences rigoureuses de la CMMC 2.0. Un accès limité aux outils et technologies avancés de cybersécurité peut laisser les organisations vulnérables aux cybermenaces. Les organisations à but non lucratif devraient prioriser la mise à niveau de leur infrastructure pour s’assurer qu’elles disposent des capacités fondamentales nécessaires pour la conformité.

La mise à niveau de l’infrastructure technologique peut être une entreprise complexe et coûteuse pour les organisations à but non lucratif. Cependant, elles peuvent prendre des mesures pour surmonter les limitations technologiques sans se ruiner. Une approche consiste à tirer parti des solutions basées sur le cloud, qui offrent une évolutivité et une flexibilité à un coût inférieur par rapport au maintien d’une infrastructure sur site. En migrant leurs systèmes vers le cloud, les organisations à but non lucratif peuvent accéder à des outils et technologies avancés de cybersécurité sans avoir besoin d’investissements initiaux significatifs.

De plus, les organisations à but non lucratif peuvent explorer des partenariats avec des entreprises technologiques qui offrent des solutions matérielles et logicielles à prix réduit ou données. De nombreuses entreprises technologiques ont des programmes de responsabilité sociale des entreprises qui soutiennent les organisations à but non lucratif dans leurs efforts de transformation numérique. En profitant de ces partenariats, les organisations à but non lucratif peuvent surmonter les limitations technologiques et renforcer leurs capacités en matière de cybersécurité.

Formation et sensibilisation du personnel

Les organisations à but non lucratif s’appuient souvent sur une main-d’œuvre diversifiée composée de personnel rémunéré et de bénévoles. Elles doivent investir dans des programmes de sensibilisation à la cybersécurité afin de garantir que chacun comprend son rôle dans le maintien de la conformité. La formation devrait couvrir des sujets tels que la sensibilisation au phishing, les pratiques de manipulation sécurisée des données et la déclaration des incidents. En responsabilisant leur personnel, les organisations à but non lucratif peuvent devenir plus résilientes face aux cybermenaces.

Créer une culture de la sensibilisation au cyber au sein des organisations à but non lucratif est crucial pour atteindre la conformité CMMC 2.0. Cela peut être réalisé grâce à des séances de formation régulières, des ateliers et des campagnes de sensibilisation. Les organisations à but non lucratif devraient envisager de s’associer à des fournisseurs de formation en cybersécurité qui se spécialisent dans la livraison de programmes adaptés au personnel non technique. Ces programmes peuvent aider les employés et les bénévoles à acquérir les compétences et les connaissances nécessaires pour identifier et répondre aux menaces cybernétiques potentielles.

De plus, les organisations à but non lucratif peuvent créer des comités ou des groupes de travail internes spécialisés en cybersécurité, composés de membres du personnel possédant une expertise en cybersécurité. Ces comités peuvent être chargés de promouvoir les meilleures pratiques en matière de cybersécurité, de réaliser des évaluations régulières des risques, et de garantir la conformité avec les exigences du CMMC 2.0. En impliquant les membres du personnel dans ces initiatives, les organisations à but non lucratif peuvent favoriser un sentiment de propriété et de responsabilité collective pour la cybersécurité.

Surmonter les obstacles à la conformité

Si les défis liés à la conformité au CMMC 2.0 pour les organisations à but non lucratif sont nombreux, il existe des solutions qui peuvent aider à les surmonter :

Exploiter les financements et les subventions

Les organisations à but non lucratif peuvent rechercher activement des opportunités de financement et des subventions spécifiquement destinées à renforcer leurs capacités en matière de cybersécurité. La collaboration avec des partenaires industriels, des agences gouvernementales et des fondations privées peut fournir aux organisations à but non lucratif le soutien financier nécessaire pour répondre aux exigences de conformité et renforcer leur infrastructure de cybersécurité.

Partenariat avec des prestataires de services informatiques

Les organisations à but non lucratif peuvent bénéficier d’un partenariat avec des prestataires de services gérés spécialisés dans la cybersécurité. Ces prestataires peuvent offrir expertise, conseils et support technique, aidant les organisations à but non lucratif à naviguer dans la complexité de la conformité au CMMC 2.0. En collaborant avec des professionnels compétents, les organisations peuvent rationaliser leur parcours de conformité et garantir une posture robuste en matière de cybersécurité.

Création d’une équipe interne de conformité

La mise en place d’une équipe interne de conformité dédiée à la gestion des efforts en matière de cybersécurité peut être essentielle pour les organisations à but non lucratif. Cette équipe doit être composée de personnes possédant une expertise en cybersécurité, en conformité et en gouvernance organisationnelle. En disposant d’une équipe désignée responsable de la mise en œuvre et du maintien de la conformité, les organisations à but non lucratif peuvent améliorer leur posture de sécurité et répondre de manière proactive aux menaces évolutives.

Kiteworks aide les organisations à but non lucratif à atteindre la conformité CMMC 2.0

Alors que les organisations à but non lucratif continuent de gérer des données sensibles, la nécessité de pratiques robustes de cybersécurité devient de plus en plus vitale. L’obtention de la conformité CMMC 2.0 est une étape cruciale pour ces organisations afin de se protéger elles-mêmes et les parties prenantes qu’elles servent. En comprenant les bases du CMMC 2.0, en suivant une approche structurée et en surmontant les obstacles courants, les organisations à but non lucratif peuvent s’établir en tant qu’entités de confiance qui donnent la priorité à la sécurité et à la confidentialité des données.

Le réseau de contenu privé Kiteworks, une plateforme de transfert sécurisé de fichiers et de partage sécurisé de fichiers validée au niveau FIPS 140-2, consolide l’email, les formulaires web, SFTP et le transfert sécurisé de fichiers, de sorte que les organisations contrôlent, protègent et suivent chaque fichier lorsqu’il entre et sort de l’organisation.

Kiteworks prend en charge près de 90% des exigences du niveau 2 du CMMC 2.0 dès la sortie de la boîte. Par conséquent, les entrepreneurs et sous-traitants du DoD peuvent accélérer leur processus d’accréditation de niveau 2 du CMMC 2.0 en s’assurant qu’ils disposent de la bonne plateforme de communication de contenu sensible en place.

Avec Kiteworks, les organisations à but non lucratif et autres sous-traitants et sous-traitants du DoD unifient leurs communications de contenu sensible dans un réseau de contenu privé dédié, en tirant parti des contrôles de politique automatisés et des protocoles de cybersécurité conformes aux pratiques CMMC 2.0.

Kiteworks permet une conformité rapide à la CMMC 2.0 grâce à des capacités et des fonctionnalités principales, notamment :

- Certification conforme aux principales normes et exigences de conformité du gouvernement américain, notamment SSAE-16/SOC 2, NIST SP 800-171, et NIST SP 800-172

- Validation FIPS 140-2 de niveau 1

- Autorisé par FedRAMP pour le niveau d’impact modéré CUI

- Chiffrement AES 256 bits pour les données au repos, TLS 1.2 pour les données en transit, et propriété unique de la clé de chiffrement

Les options de déploiement de Kiteworks comprennent sur site, hébergé, privé, hybride, et le cloud privé virtuel FedRAMP. Avec Kiteworks : contrôlez l’accès au contenu sensible ; protégez-le lorsqu’il est partagé en externe à l’aide du chiffrement de bout en bout automatisé, de l’authentification multifactorielle, et des intégrations d’infrastructure de sécurité ; voyez, suivez et rapportez toute activité de fichier, à savoir qui envoie quoi à qui, quand et comment. Enfin, démontrez la conformité avec des règlements et des normes tels que le RGPD, HIPAA, CMMC, Cyber Essentials Plus, IRAP, et bien d’autres encore.

Pour en savoir plus sur Kiteworks, demandez une démonstration personnalisée aujourd’hui.