Optimisation de la sécurité des données Avec une approche complète de défense en profondeur

Kiteworks utilise une approche de défense en profondeur pour sécuriser les données sensibles, y compris le cryptage complet, un pare-feu réseau intégré, un pare-feu d’application web, plusieurs couches de durcissement du serveur et des communications de confiance zéro. Les contrôles de politique granulaires garantissent que seuls les utilisateurs approuvés peuvent accéder à chaque élément de contenu via des interfaces définies, tout en aidant à prévenir les accès non autorisés.

Sécurité et conformité rationalisées Avec des contrôles basés sur les rôles et un audit rigoureux

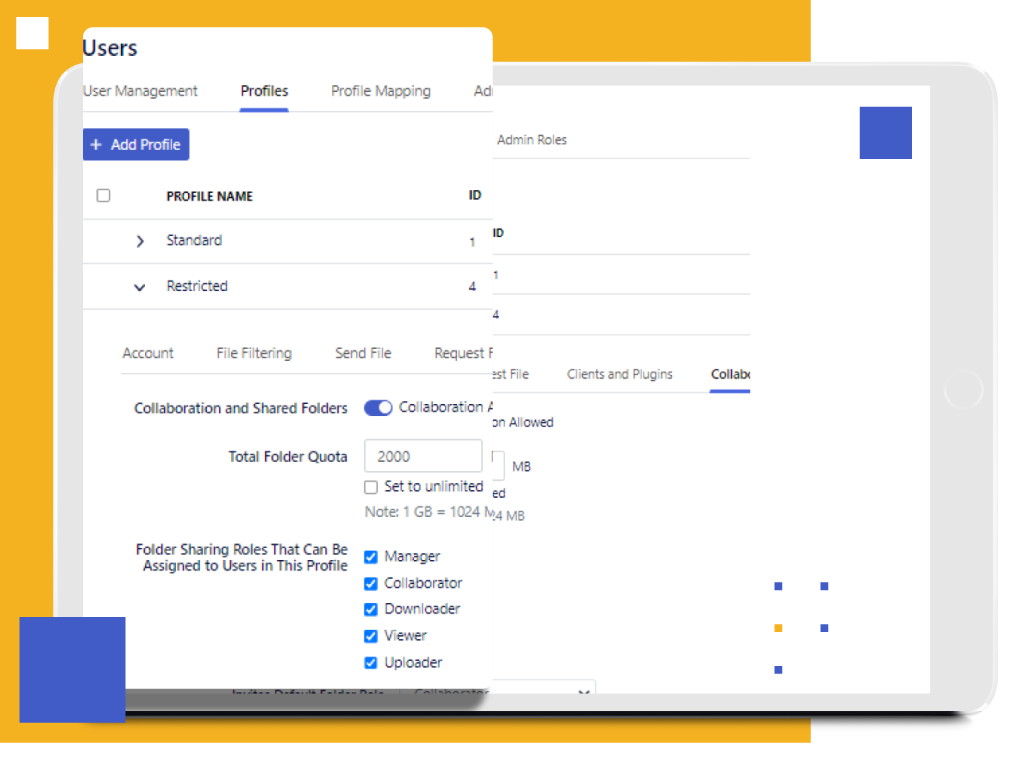

Kiteworks utilise des contrôles basés sur les rôles pour appliquer les politiques de sécurité, configurer les connexions aux composants de l’infrastructure de sécurité comme l’authentification multi-facteurs (MFA) et définir les niveaux d’accès des utilisateurs pour tout le contenu. Ces mesures permettent à Kiteworks de réussir des audits rigoureux annuels réalisés par des tiers certifiés, y compris les audits FedRAMP qui valident 325 contrôles de sécurité NIST 800-53.

Contrôles de politique granulaires pour une sécurité et une conformité renforcées

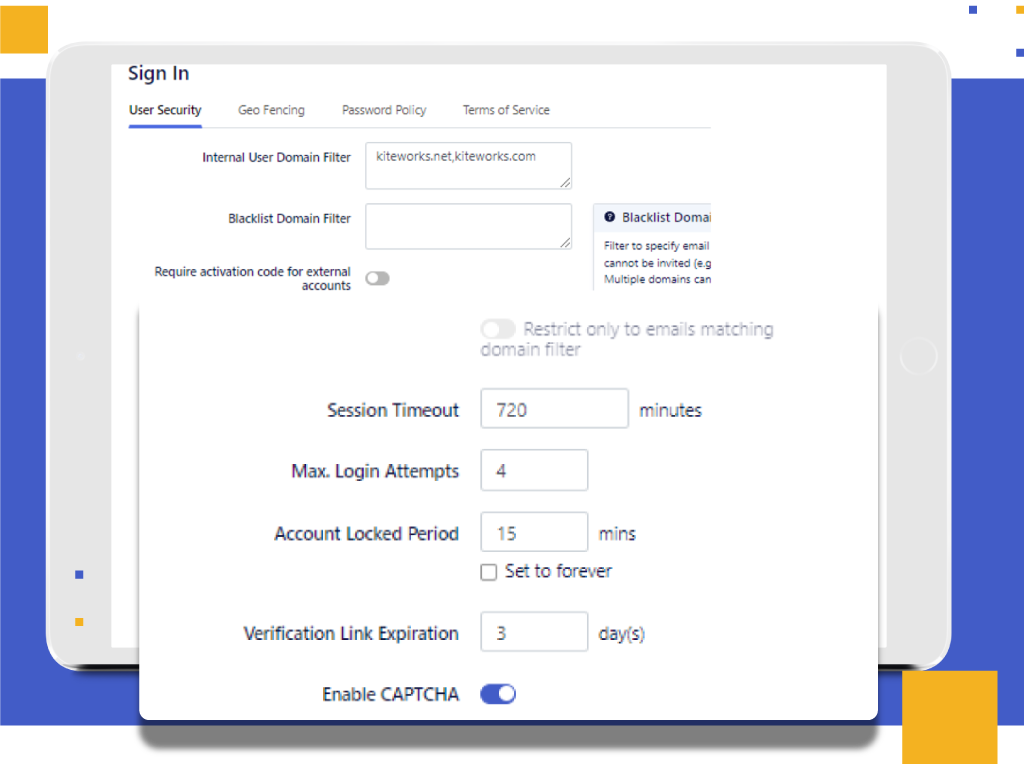

Kiteworks propose des contrôles de politique granulaires, notamment l’accès en lecture seule et le filigrane, pour protéger le contenu sensible et garantir la conformité. Les administrateurs peuvent également définir des politiques de complexité des mots de passe, de géo-clôture, de liste blanche et noire de domaines, et appliquer des modifications de mot de passe lors de la connexion. Ces fonctionnalités vous donnent un contrôle précis sur la sécurité et la conformité au sein de la plateforme.

Protection des données Avec une prévention avancée des menaces et des mesures de cryptage

Kiteworks utilise un antivirus intégré et une prévention avancée des menaces pour se protéger contre les logiciels malveillants entrants. Tout le contenu est chiffré au repos à l’aide du cryptage AES-256 pour protéger toutes les données contre l’accès non autorisé, la corruption des données et les logiciels malveillants. En cas d’attaque, des rapports en temps réel et l’exportation de journaux fournissent une copie externe complète à des fins d’audit et une compréhension précise de ce qui s’est passé et de ce qui a pu être compromis.

Assurer une sécurité continue Avec des tests de vulnérabilité et des rapports robustes

Kiteworks suit un cycle de vie de développement sécurisé OWASP et réalise des tests de sécurité automatisés, des tests en boîte blanche et en boîte noire, des tests de pénétration réguliers et un programme de primes continu pour identifier les vulnérabilités. Des mises à jour régulières et des correctifs sont fournis aux clients, et des alertes rapides fournissent un point de vérité unique dans un rapport avec les détails de journal de toutes les activités d’accès mondiales, ainsi que des mises à jour d’appareils en un clic. Toute l’activité est entièrement journalisée et visible via des rapports et le tableau de bord du CISO, et peut être exportée vers un syslog, un SIEM et un SOAR.

Questions Fréquemment Posées

Kiteworks offre aux organisations un réseau de données privé qui les aide dans la Certification UK Cyber Essentials Plus de plusieurs manières.

Partage sécurisé de fichiers : Kiteworks propose un chiffrement de bout en bout, en conformité avec l’exigence de la Certification UK Cyber Essentials Plus d’assurer la protection des informations sensibles en transit et au repos.

Contrôles d’accès utilisateur : Kiteworks permet aux administrateurs de mettre en place des contrôles d’accès granulaires, garantissant que seuls les utilisateurs autorisés peuvent accéder aux informations sensibles, en conformité avec l’exigence de la Certification UK Cyber Essentials Plus d’avoir des contrôles d’accès utilisateur robustes en place.

En résumé, Kiteworks aide les organisations à répondre à plusieurs des principales exigences de la Certification UK Cyber Essentials et Cyber Essentials Plus, afin que les organisations puissent partager des données confidentielles en toute sécurité et atténuer le risque d’une cyberattaque.