Implementación del Marco para Cumplimiento con NIST CSF 2.0

El NIST CSF 2.0 es obligatorio para las agencias federales en los Estados Unidos y relevante para una amplia gama de industrias, incluyendo salud, finanzas, energía y telecomunicaciones. Estos sectores a menudo manejan datos sensibles y están sujetos a regulaciones estrictas, lo que hace esencial el cumplimiento con el marco. A continuación, se presentan algunos de los mayores desafíos que enfrentan las organizaciones en cuanto al cumplimiento con NIST CSF 2.0.

Gobernanza

Las organizaciones enfrentan varios desafíos al establecer, comunicar y monitorear su estrategia de administración de riesgos de ciberseguridad, expectativas y políticas. El cumplimiento con la función de Gobernar requiere entender el contexto de la organización, definir la tolerancia al riesgo, establecer roles y responsabilidades claras, y aplicar políticas de manera consistente. Los desafíos a menudo surgen de la complejidad de alinear los objetivos de ciberseguridad con los objetivos empresariales, gestionar los riesgos de la cadena de suministro y asegurar la supervisión en toda la organización. Se deben implementar controles efectivos para fomentar la responsabilidad, evaluar el rendimiento y promover la mejora continua en la administración de riesgos de ciberseguridad.

Identificar

El cumplimiento con la función de Identificar requiere mantener inventarios precisos de hardware, software, servicios y flujos de datos, priorizar activos según su criticidad y gestionarlos a lo largo de sus ciclos de vida. La complejidad de identificar y validar vulnerabilidades, recopilar inteligencia de amenazas, evaluar riesgos y gestionar cambios y excepciones resulta desafiante dentro de esta función. Se deben implementar controles para entender los riesgos actuales de ciberseguridad de la organización y promover la mejora continua en todas las funciones del CSF.

Proteger

La función de Proteger requiere que se gestione el acceso a los activos, proporcionar concienciación y formación en ciberseguridad, asegurar la seguridad de los datos, mantener la seguridad de la plataforma y lograr la resiliencia de la infraestructura tecnológica. Las organizaciones deben gestionar identidades, credenciales y permisos de acceso, proteger los datos en reposo, en tránsito y en uso, mantener prácticas seguras de desarrollo de software y asegurar una capacidad de recursos adecuada para la disponibilidad. Proteger la confidencialidad, integridad y disponibilidad de los activos e información es vital para esta función.

Detectar

El monitoreo continuo de activos para encontrar anomalías e indicadores de compromiso y analizar eventos potencialmente adversos para caracterizarlos y detectar incidentes de ciberseguridad es necesario para cumplir con la función de Detectar. Se deben implementar controles para detectar y analizar posibles incidentes de ciberseguridad de manera oportuna. La complejidad de monitorear redes, entornos físicos, actividad del personal y uso de tecnología, correlacionar información de múltiples fuentes, entender el impacto y alcance de eventos adversos e integrar inteligencia de amenazas cibernéticas en el análisis resulta desafiante para esta función.

Responder

El cumplimiento con la función de Responder requiere gestionar la respuesta a incidentes, realizar investigaciones para apoyar la forensia y la recuperación, coordinar actividades de respuesta con las partes interesadas y mitigar incidentes. Ejecutar planes de respuesta a incidentes en coordinación con terceros, clasificar y validar informes de incidentes, categorizar y priorizar incidentes, realizar análisis de causa raíz, preservar la integridad de los datos de incidentes, estimar la magnitud de un incidente, notificar a las partes interesadas y contener y erradicar incidentes son a menudo complejos y utilizan recursos valiosos. Se deben implementar controles efectivos para asegurar una respuesta rápida y coordinada a los incidentes de ciberseguridad.

Recuperar

Las organizaciones enfrentan desafíos al restaurar de manera efectiva los activos y operaciones afectados por un incidente de ciberseguridad. La función de Recuperar requiere ejecutar planes de recuperación de incidentes, seleccionar y realizar acciones de recuperación, verificar la integridad de las copias de seguridad y los activos restaurados, considerar funciones críticas para la misión y la administración de riesgos de ciberseguridad al establecer normas operativas posteriores al incidente, y coordinar actividades de restauración con partes internas y externas. Las organizaciones necesitan verificar la integridad de las copias de seguridad, restaurar sistemas y servicios, confirmar el estado operativo normal, declarar el fin de la recuperación del incidente, completar la documentación relacionada con el incidente y comunicar el progreso de la recuperación y las actualizaciones públicas utilizando métodos y mensajes aprobados.

Kiteworks Mejora la Protección de Datos y la Gestión de Riesgos Cumpliendo con NIST CSF 2.0

Encuentra apoyo para la Función de Gobernanza a través de las 5 Funciones Principales

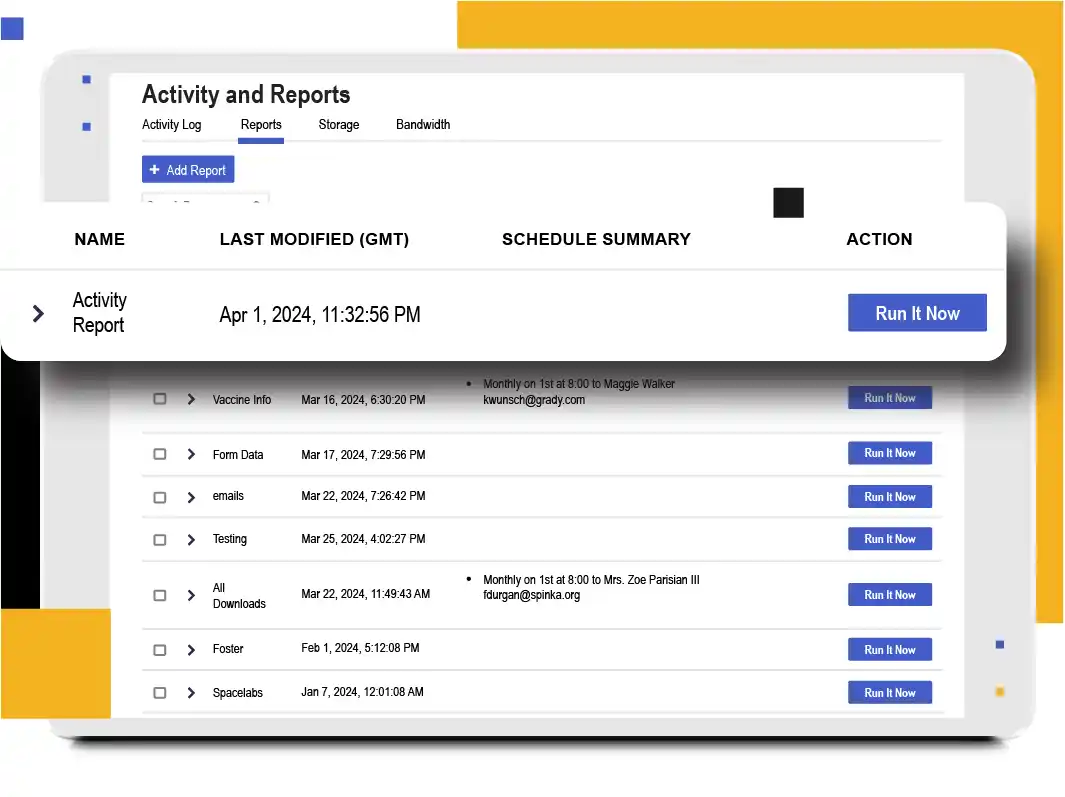

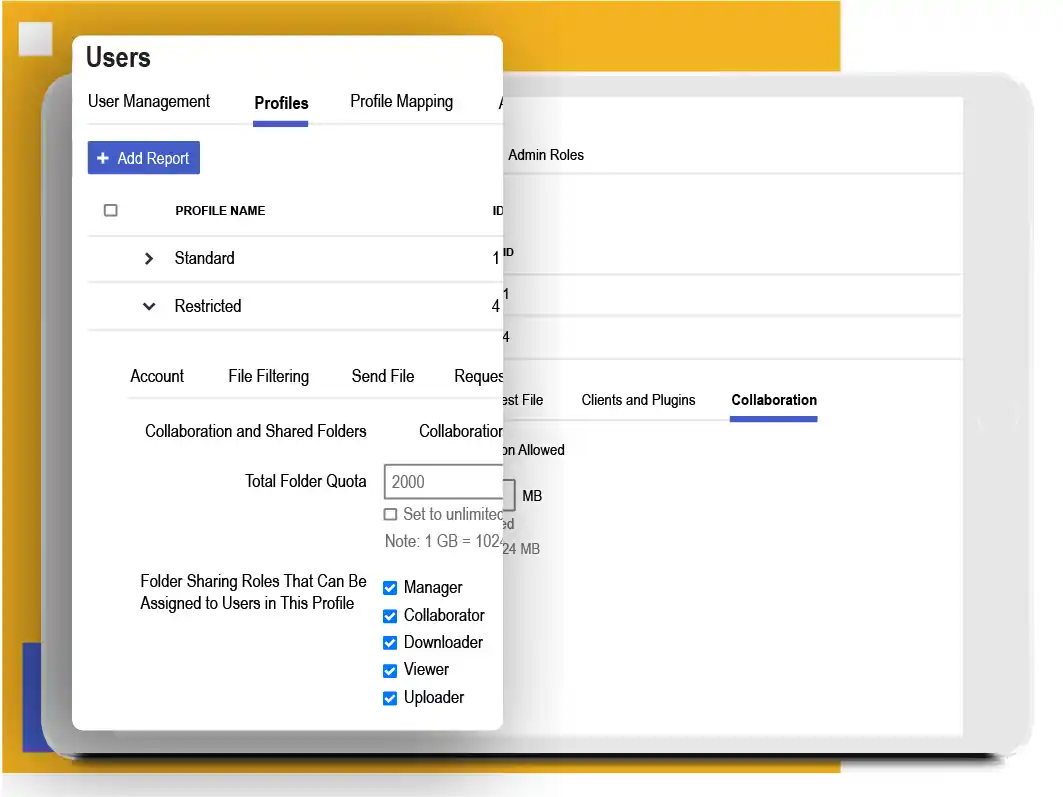

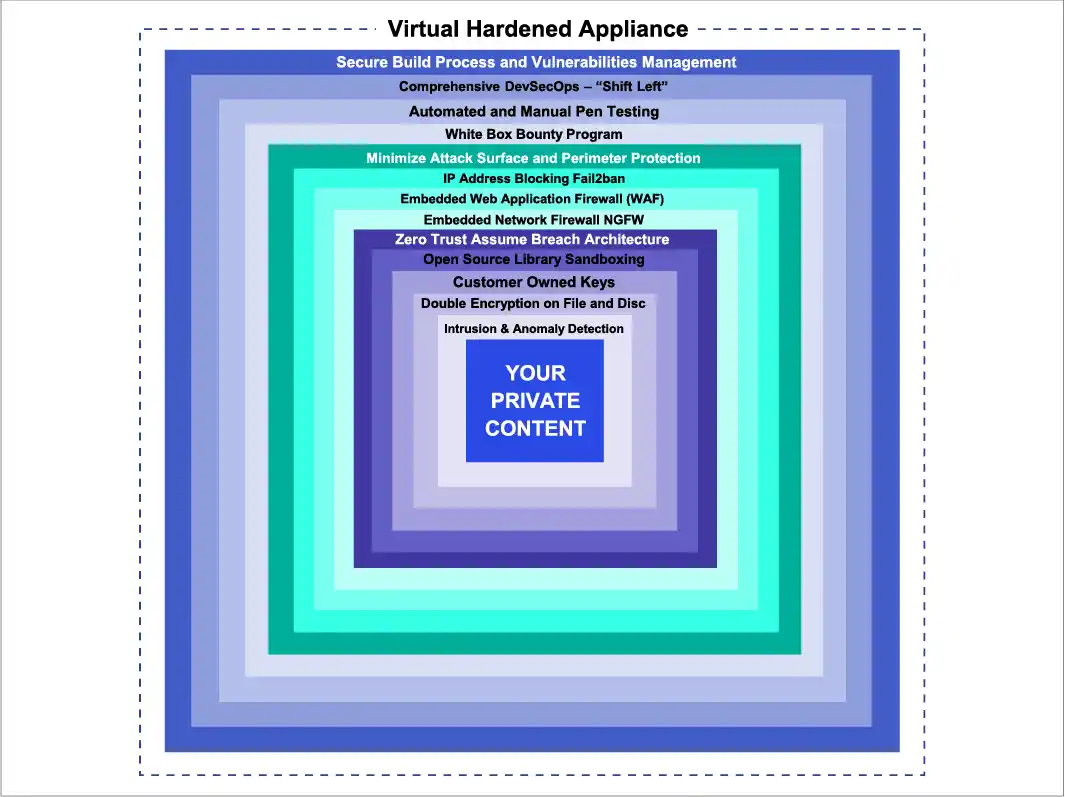

Kiteworks ofrece características que apoyan a las organizaciones en el cumplimiento de la función de Gobernanza del NIST CSF 2.0. La plataforma ofrece configuraciones granulares de perfiles de usuario, integración con repositorios externos y roles de colaboración que respetan los controles de acceso, asegurando que se satisfagan las necesidades de los interesados para el uso compartido seguro de archivos y el control de acceso. Kiteworks se alinea con el marco proporcionando capacidades que apoyan la función de Gobernanza a través de las otras cinco funciones, incluyendo gestión de activos, autenticación, controles de acceso, prevención de pérdida de datos, cifrado, registro, integración con gestión de información y eventos de seguridad (SIEM), notificaciones automatizadas, datos forenses y configuraciones de alta disponibilidad y recuperación ante desastres. Estas características ayudan a las organizaciones a establecer, comunicar y hacer cumplir su estrategia de administración de riesgos de ciberseguridad de manera efectiva.

Identificar Datos No Estructurados y Posibles Vulnerabilidades

Kiteworks proporciona gestión integral de activos, evaluación de riesgos y capacidades de mejora. La plataforma mantiene inventarios precisos de hardware, software, servicios y flujos de datos a través de integraciones con HSMs. Clasifica los activos de contenido basándose en varias condiciones, permitiendo a las organizaciones priorizarlos de manera efectiva. Kiteworks identifica y valida vulnerabilidades mediante pruebas de penetración automáticas y manuales, intercambio de inteligencia de amenazas y detección basada en patrones de actividades sospechosas. Su registro de actividad consolidado y rastreable, junto con la integración fluida con SIEM, facilitan la evaluación de riesgos, la planificación de respuestas y la mejora continua impulsada por datos operativos y pruebas de seguridad rigurosas.

Sólida Gestión de Identidades para Proteger el Acceso

Kiteworks apoya el cumplimiento con la función de Protección proporcionando una sólida gestión de identidades, control de acceso, seguridad de datos, seguridad de la plataforma y características de resiliencia de infraestructura tecnológica. La plataforma ofrece controles de acceso basados en roles granulares, autenticación multifactor e integración con proveedores de identidad existentes. Emplea cifrado multinivel para datos en reposo y en tránsito, y proporciona colaboración segura a través de SafeEDIT. Kiteworks mantiene un proceso SDLC seguro, genera registros de log completos y previene la ejecución no autorizada de software. El mecanismo de clustering de la plataforma, las actualizaciones con un solo clic y la arquitectura de dispositivo virtual seguro aseguran alta disponibilidad y resiliencia en situaciones normales y adversas.

Detecta Toda la Actividad con Registros de Auditoría Inmutables

La plataforma realiza pruebas de penetración continuas, emplea patrones propietarios para detectar actividades sospechosas y mantiene datos de log detallados para actividades relacionadas con la seguridad y el cumplimiento. Kiteworks limpia, normaliza y agrega automáticamente los datos de log en un flujo único y estandarizado, que puede integrarse sin problemas con herramientas SIEM para análisis en tiempo real. El Panel de CISO de la plataforma proporciona al personal autorizado acceso a los registros de auditoría y representaciones visuales de las actividades, permitiéndoles identificar y declarar incidentes cuando los eventos adversos cumplen con los criterios definidos.

Responda a Amenazas con las Capacidades de Gestión de Incidentes

Todos los mensajes del log se capturan sin limitación, asegurando la disponibilidad de datos críticos de incidentes. El registro de actividad consolidado ofrece una vista unificada de todas las actividades, facilitando la clasificación de incidentes, validación y análisis de causa raíz. Kiteworks se integra con herramientas de monitoreo externas para la detección de incidentes en tiempo real y notificación a los interesados. Los controles de acceso granulares y los informes personalizables permiten el intercambio seguro de información con las partes designadas. El enfoque de sandboxing de la plataforma contiene los incidentes, mientras que las pruebas de seguridad continuas y los parches en el momento oportuno ayudan a erradicarlos de manera efectiva.

Recupérese Rápidamente y Asegure la Continuidad del Negocio

Kiteworks proporciona capacidades de instantáneas y replicación, así como registro integral e integración con sistemas SIEM. La plataforma permite a los clientes crear instantáneas de máquinas virtuales de nodos de almacenamiento, capturando el estado completo de la VM para una restauración verificada en caso de desastres o fallos. La replicación automática entre nodos de almacenamiento asegura la integridad de los datos y facilita la conmutación por error y la recuperación del sistema sin problemas. El registro consolidado en tiempo real de Kiteworks y la integración con SIEM permiten a las organizaciones aprovechar sus procesos de gestión de incidentes establecidos, comunicar el progreso de la recuperación a los interesados y compartir actualizaciones públicas a través de canales aprobados.

Preguntas Frecuentes

NIST CSF es el Marco de Ciberseguridad del Instituto Nacional de Estándares y Tecnología, una guía integral para que las organizaciones gestionen y reduzcan los riesgos de ciberseguridad de manera efectiva.

NIST CSF 2.0 se lanzó el 26 de febrero de 2024, proporcionando orientación y recomendaciones actualizadas para la gestión de riesgos de ciberseguridad basadas en el panorama de amenazas en evolución y las mejores prácticas de la industria.

NIST CSF 2.0 consta de seis funciones principales: Gobernar, Identificar, Proteger, Detectar, Responder y Recuperar. Estas funciones colectivamente ayudan a las organizaciones a gestionar los riesgos de ciberseguridad y mantener la resiliencia.

El propósito de NIST CSF 2.0 es proporcionar un enfoque integral, flexible y basado en riesgos para que las organizaciones gestionen y reduzcan los riesgos de ciberseguridad, alineándose con sus objetivos empresariales y mejorando la postura de seguridad general.

Aunque NIST CSF 2.0 es un marco voluntario para agencias no federales, es ampliamente reconocido y adoptado como una mejor práctica para la gestión de riesgos de ciberseguridad, ayudando a las organizaciones a cumplir con varias regulaciones y estándares de la industria.