Mapeo de Cumplimiento CMMC 2.0 para Comunicaciones de Contenido Sensible

Introducción al CMMC

El Departamento de Defensa de EE. UU. (DoD) adopta un enfoque de gestión de riesgos en la cadena de suministro para mejorar la ciberseguridad al requerir que todos los socios externos obtengan la Certificación de Modelo de Madurez de Ciberseguridad (CMMC). El CMMC está diseñado para asegurar la protección de información confidencial de seguridad nacional, como la Información No Clasificada Controlada (CUI) y la Información sobre Contratos Federales (FCI). La certificación se aplica a todos los contratistas y subcontratistas del DoD, y un contratista que no mantenga el cumplimiento no podrá licitar para contratos del DoD.

Bajo las reglas y políticas de DFARS y DoD, el DoD implementó controles de ciberseguridad en el estándar CMMC para proteger la CUI y la FCI. Así, el CMMC mide la capacidad de una organización para proteger la FCI y la CUI. La FCI es información no destinada a ser divulgada públicamente y es proporcionada por o generada para el gobierno bajo un contrato para desarrollar o entregar un producto o servicio al gobierno. La CUI es información que requiere protección o controles de difusión de acuerdo con y consistente con las leyes federales, regulaciones y políticas gubernamentales.

CMMC 2.0

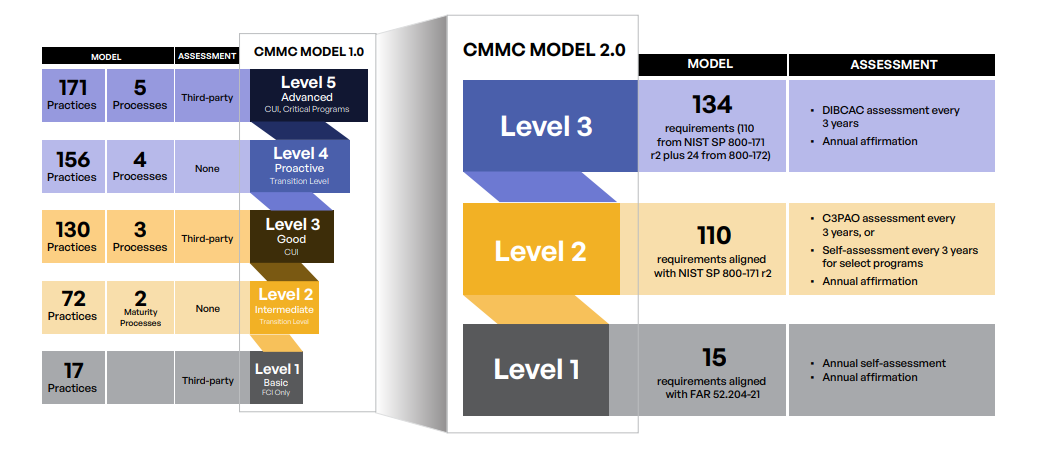

CMMC 2.0 es el marco actualizado e integral para proteger la base industrial de defensa de ciberataques frecuentes y complejos. Esta versión simplificada fue lanzada a finales de 2021 para centrarse en los requisitos de seguridad y cumplimiento más críticos. Redujo los niveles de cumplimiento de cinco a tres, y las evaluaciones de terceros solo son requeridas para los socios de Nivel 2 y 3 que gestionan información crítica de seguridad nacional. El modelo se alinea con las áreas relacionadas con la seguridad de los ampliamente aceptados Estándares Federales de Procesamiento de Información (FIPS) 200 y las familias de controles del Instituto Nacional de Estándares y Tecnología (NIST) SP 800-171 y 800-172.

Figura 1. Comparación de CMMC 1.0 y 2.0.

La Plataforma Kiteworks

La plataforma de Kiteworks, compatible con FedRAMP y FIPS-140-2, para la gobernanza de privacidad y cumplimiento permite a las organizaciones enviar, compartir, recibir y almacenar contenido sensible. Al integrar canales de comunicación como correo electrónico seguro, intercambio de archivos, transferencia de archivos, transferencia de archivos administrada, formularios web y interfaces de programación de aplicaciones (APIs), la plataforma Kiteworks crea redes de contenido privado que rastrean, controlan y aseguran las comunicaciones digitales confidenciales mientras unifican la visibilidad y los metadatos. Las capacidades en la plataforma Kiteworks incluyen:

Correo Electrónico Seguro

Kiteworks asegura las comunicaciones de correo electrónico privadas y garantiza el cumplimiento normativo. Los usuarios simplemente envían correos electrónicos y archivos adjuntos desde cualquier ubicación o dispositivo, y la plataforma Kiteworks los protege automáticamente.

Intercambio Seguro de Archivos

Kiteworks permite a los empleados gubernamentales y contratistas federales acceder y compartir CUI de manera segura, reduciendo el riesgo de violaciones de datos, ataques de malware y pérdida de datos.

Transferencia de Archivos Administrada

Las agencias gubernamentales y las empresas que transfieren archivos confidenciales pueden simplificar, automatizar y asegurar transferencias de archivos a gran escala y establecer controles de políticas para prevenir violaciones de cumplimiento.

Formularios Web

Los empleados de agencias gubernamentales y contratistas y usuarios comerciales de terceros pueden cargar información sensible que está gobernada por políticas de privacidad y cumplimiento.

Interfaces de Programación de Aplicaciones (APIs)

Las organizaciones pueden desarrollar aplicaciones de contenido personalizadas e integraciones en la plataforma Kiteworks que les permiten gestionar el riesgo de violaciones de datos y violaciones de cumplimiento.

El siguiente análisis de CMMC 2.0 revela que Kiteworks soporta casi el 90% de los requisitos de CMMC 2.0 Nivel 2 de manera predeterminada (ver Apéndice).

Para los contratistas y subcontratistas que hacen negocios con el DoD de EE. UU., esto se traduce en auditorías de cumplimiento dramáticamente más rápidas e incluso oportunidades de ingresos ampliadas. Además, una vez que CMMC 2.0 entre en vigor, las empresas que no puedan demostrar el cumplimiento de las comunicaciones de contenido sensible con CMMC 2.0 no podrán competir ni trabajar en proyectos del DoD.

Controles de Acceso

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 AC.L1-3.1.1 | Control de Acceso Autorizado [Datos CUI] | Limitar el acceso al sistema de información a usuarios autorizados, procesos que actúan en nombre de usuarios autorizados y dispositivos (incluyendo otros sistemas) | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica controles de acceso estrictos para proteger todo el contenido, incluyendo CUI. Soporta múltiples métodos de autenticación como autenticación basada en credenciales, autenticación basada en certificados, autenticación multifactor (MFA), SAML 2.0 Single Sign-On (SSO), Kerberos SSO, OAuth, integración con LDAP/Active Directory de Microsoft, Azure Active Directory (Azure AD) y usuarios y credenciales gestionados localmente. |

| Nivel 1 AC.L1-3.1.2 | Control de Transacciones y Funciones | Limitar el acceso al sistema de información a los tipos de transacciones y funciones que los usuarios autorizados están permitidos ejecutar | Sí, apoya el cumplimiento | Los administradores del sistema y los propietarios del contenido controlan el acceso a través de permisos detallados basados en roles, asignando roles como Propietario, Administrador, Colaborador, Descargador, Visualizador o Cargador a archivos y carpetas, lo que limita a los usuarios a los tipos de transacciones y funciones que están permitidos ejecutar. |

| Nivel 1 AC.L1-3.1.20 | Conexiones Externas [Datos CUI] | Verificar y controlar/limitar las conexiones a y el uso de sistemas de información externos | Sí, apoya el cumplimiento | La plataforma Kiteworks proporciona acceso controlado a sistemas de gestión de contenido empresarial en la nube como Google Drive, Box, Dropbox, Microsoft OneDrive y Microsoft SharePoint Online. |

| Nivel 1 AC.L1-3.1.22 | Control de Información Pública [Datos CUI] | Controlar la información publicada o procesada en sistemas de información accesibles públicamente | Sí, apoya el cumplimiento | La plataforma Kiteworks puede ser implementada como una nube privada o híbrida o como una implementación privada alojada en un entorno aislado o AWS, según los requisitos de FedRAMP. |

| Nivel 2 AC.L2-3.1.3 | Control del Flujo de CUI | Controlar el flujo de CUI de acuerdo con autorizaciones aprobadas | Sí, apoya el cumplimiento | Los administradores y propietarios del contenido controlan el flujo de CUI utilizando políticas de riesgo basadas en contenido (controles de acceso basados en atributos). Estas políticas aplican controles de acceso dinámicos basados en atributos de contenido (como rutas de carpetas o etiquetas de sensibilidad), atributos de usuario (como dominio o perfil) y las acciones que se están realizando, asegurando que el CUI se maneje de acuerdo con las autorizaciones aprobadas. |

| Nivel 2 AC.L2-3.1.4 | Separación de Funciones | Separar las funciones de los individuos para reducir el riesgo de actividad malintencionada sin colusión | Sí, apoya el cumplimiento | Los administradores pueden definir diferentes roles y niveles de acceso para CUI, reduciendo el riesgo de colusión. |

| Nivel 2 AC.L2-3.1.5 | Mínimo Privilegio | Emplear el principio de mínimo privilegio, incluyendo para funciones de seguridad específicas y cuentas privilegiadas | Sí, apoya el cumplimiento | La plataforma soporta roles de administrador personalizables con permisos jerárquicos. Al definir políticas de acceso basadas en roles, direcciones IP, ubicaciones geográficas, dominios y restricciones basadas en tiempo, la plataforma aplica el principio de mínimo privilegio tanto para usuarios como para administradores. |

| Nivel 2 AC.L2-3.1.6 | Uso de Cuenta No Privilegiada | Usar cuentas o roles no privilegiados al acceder a funciones no relacionadas con la seguridad | Sí, apoya el cumplimiento | La plataforma Kiteworks impide que los usuarios no privilegiados ejecuten funciones administrativas. La plataforma también registra todo el acceso a funciones de seguridad, permitiendo que la ejecución de esas funciones sea auditada. |

| Nivel 2 AC.L2-3.1.7 | Funciones Privilegiadas | Prevenir que los usuarios no privilegiados ejecuten funciones privilegiadas y capturar la ejecución de tales funciones en registros de auditoría | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores definir diferentes tipos de cuentas y privilegios de acceso, asegurando que los usuarios no privilegiados nunca accedan a contenido o controles privilegiados. Todas las acciones administrativas se capturan en registros de auditoría completos, asegurando que cualquier ejecución de funciones privilegiadas sea rastreada y apoyando los requisitos de responsabilidad y cumplimiento. |

| Nivel 2 AC.L2-3.1.8 | Intentos de Inicio de Sesión Fallidos | Limitar los intentos fallidos de inicio de sesión | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema establecer un límite para los intentos fallidos de inicio de sesión. Cuando se alcanza ese límite, esa cuenta puede ser bloqueada y se envía una alerta a los administradores y profesionales de seguridad. |

| Nivel 2 AC.L2-3.1.9 | Avisos de Privacidad y Seguridad | Proporcionar avisos de privacidad y seguridad consistentes con las reglas aplicables de CUI | Sí, apoya el cumplimiento | La plataforma Kiteworks puede ser personalizada para mostrar los avisos de privacidad y seguridad requeridos por una organización. |

| Nivel 2 AC.L2-3.1.10 | Bloqueo de Sesión | Usar bloqueo de sesión con pantallas que ocultan patrones para prevenir el acceso y visualización de datos después de un período de inactividad | Apoya parcialmente el cumplimiento | La plataforma Kiteworks bloquea las sesiones después de un período de inactividad, aunque no utiliza pantallas que ocultan patrones. |

| Nivel 2 AC.L2-3.1.11 | Terminación de Sesión | Terminar (automáticamente) una sesión de usuario después de una condición definida | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema definir políticas que automáticamente cierran la sesión de los usuarios después de un tiempo de inactividad establecido. Los administradores del sistema pueden monitorear y terminar manualmente las sesiones activas. |

| Nivel 2 AC.L2-3.1.12 | Control de Acceso Remoto | Monitorear y controlar las sesiones de acceso remoto | Sí, apoya el cumplimiento | La plataforma Kiteworks monitorea y registra todo el acceso remoto a CUI. Todo el acceso remoto se rige a través de políticas estrictas de control de acceso. Los administradores del sistema pueden monitorear y terminar manualmente las sesiones activas. |

| Nivel 2 AC.L2-3.1.13 | Confidencialidad del Acceso Remoto | Emplear mecanismos criptográficos para proteger la confidencialidad de las sesiones de acceso remoto | Sí, apoya el cumplimiento | La plataforma emplea mecanismos criptográficos como TLS 1.3 y 1.2 para proteger la confidencialidad de las sesiones de acceso remoto. El contenido en reposo está doblemente cifrado utilizando cifrado AES-256 tanto a nivel de archivo como de disco. Los clientes poseen sus claves de cifrado, y la plataforma soporta la integración con Módulos de Seguridad de Hardware (HSM) para la gestión de claves, asegurando que solo los usuarios autorizados puedan descifrar datos sensibles. |

| Nivel 2 AC.L2-3.1.14 | Enrutamiento de Acceso Remoto | Enrutar el acceso remoto a través de puntos de control de acceso gestionados | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema controlar qué nodos (servidores) están disponibles para el acceso del cliente (HTTPS o SFTP). |

| Nivel 2 AC.L2-3.1.15 | Acceso Remoto Privilegiado | Autorizar la ejecución remota de comandos privilegiados y el acceso remoto a información relevante para la seguridad | Sí, apoya el cumplimiento | La plataforma Kiteworks proporciona una interfaz administrativa separada que requiere autenticación y proporciona sus propias restricciones de acceso IP. |

| Nivel 2 AC.L2-3.1.16 | Autorización de Acceso Inalámbrico | Autorizar el acceso inalámbrico antes de permitir tales conexiones | Fuera de alcance | N/A |

| Nivel 2 AC.L2-3.1.17 | Protección de Acceso Inalámbrico | Proteger el acceso inalámbrico utilizando autenticación y cifrado | Fuera de alcance | N/A |

| Nivel 2 AC.L2-3.1.18 | Conexión de Dispositivos Móviles | Controlar la conexión de dispositivos móviles | Sí, apoya el cumplimiento | La plataforma Kiteworks habilita y deshabilita el acceso desde la aplicación móvil de Kiteworks. Los administradores del sistema también pueden gestionar y terminar las sesiones de usuario. Si un dispositivo móvil se pierde o es robado, los administradores del sistema pueden realizar un borrado remoto de todo el CUI en el contenedor seguro de Kiteworks en el dispositivo. |

| Nivel 2 AC.L2-3.1.19 | Cifrar CUI en Móviles | Cifrar CUI en dispositivos móviles y plataformas de computación móvil | Sí, apoya el cumplimiento | La plataforma Kiteworks cifra el CUI en reposo en dispositivos móviles y plataformas de computación móvil. Además, almacena el CUI en un contenedor seguro, protegiendo el CUI en un dispositivo móvil de accesos no autorizados, corrupción de datos y malware. |

| Nivel 2 AC.L2-3.1.21 | Uso de Almacenamiento Portátil | Limitar el uso de dispositivos de almacenamiento portátil en sistemas externos | Fuera de alcance | N/A |

Concienciación y Capacitación

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 AT.L2-3.2.1 | Concienciación de Riesgos Basada en Roles | Asegúrate de que los gerentes, administradores de sistemas y usuarios de los sistemas organizacionales sean conscientes de los riesgos de seguridad asociados con sus actividades y de las políticas, estándares y procedimientos aplicables relacionados con la seguridad de esos sistemas | Sí, apoya el cumplimiento | Los gerentes de operaciones y el personal administrativo de Kiteworks FedRAMP están capacitados en los riesgos de seguridad y las políticas, estándares y procedimientos aplicables relacionados con la plataforma. El sistema advierte a los administradores de clientes sobre configuraciones potencialmente riesgosas, como controles de acceso que no siguen el principio de privilegio mínimo. |

| Nivel 2 AT.L2-3.2.2 | Capacitación Basada en Roles | Asegúrate de que el personal esté capacitado para llevar a cabo sus deberes y responsabilidades asignadas relacionadas con la seguridad de la información | Apoya parcialmente el cumplimiento | El personal de operaciones de Kiteworks FedRAMP está capacitado en los riesgos de seguridad y las políticas, estándares y procedimientos aplicables relacionados con la plataforma. |

| Nivel 2 AT.L2-3.2.3 | Concienciación sobre Amenazas Internas | Proporciona capacitación en concienciación de seguridad para reconocer e informar posibles indicadores de amenazas internas | Apoya parcialmente el cumplimiento | El personal de operaciones de Kiteworks FedRAMP debe aprobar regularmente la capacitación en concienciación de seguridad. |

Auditoría y Responsabilidad

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 AU.L2-3.3.1 | Auditoría del Sistema | Crear y conservar registros y logs de auditoría del sistema en la medida necesaria para permitir el monitoreo, análisis, investigación e informe de actividades del sistema ilegales o no autorizadas | Sí, apoya el cumplimiento | Kiteworks proporciona registros de auditoría integrales, detallados y oportunos que capturan todas las actividades de usuarios y del sistema sin limitaciones. Los logs incluyen intentos de autenticación de usuarios, acceso a archivos, actividades de intercambio y acciones administrativas. Pueden exportarse a sistemas SIEM en tiempo real a través de múltiples feeds de syslog. |

| Nivel 2 AU.L2-3.3.2 | Responsabilidad del Usuario | Asegurar que las acciones de los usuarios individuales del sistema puedan ser rastreadas de manera única a esos usuarios, para que puedan ser responsables de sus acciones | Sí, apoya el cumplimiento | La plataforma asigna IDs de usuario únicos y mantiene registros de auditoría detallados que aseguran que todas las acciones puedan ser rastreadas de manera única a usuarios individuales. Se registran actividades como intentos de autenticación, acceso a archivos, ediciones, eliminaciones y comparticiones. |

| Nivel 2 AU.L2-3.3.3 | Revisión de Eventos | Revisar y actualizar los eventos registrados | Sí, apoya el cumplimiento | Los logs pueden ser revisados pero no actualizados ni eliminados. |

| Nivel 2 AU.L2-3.3.4 | Alerta de Fallo de Auditoría | Alertar en caso de un fallo en el proceso de registro de auditoría | Sí, apoya el cumplimiento | La plataforma Kiteworks alerta a los administradores en caso de un fallo en el proceso de registro. |

| Nivel 2 AU.L2-3.3.5 | Correlación de Auditoría | Correlacionar los procesos de revisión, análisis e informe de registros de auditoría para la investigación y respuesta a indicios de actividad ilegal, no autorizada, sospechosa o inusual | Sí, apoya el cumplimiento | Kiteworks facilita la correlación de registros de auditoría a través de logs consolidados y normalizados, simplificando el análisis. La integración con herramientas SIEM y los mecanismos de detección integrados apoyan la investigación y respuesta a indicios de actividad ilegal, no autorizada, sospechosa o inusual. |

| Nivel 2 AU.L2-3.3.6 | Reducción e Informe | Proporcionar reducción de registros de auditoría y generación de informes para apoyar el análisis e informe bajo demanda | Sí, apoya el cumplimiento | La plataforma Kiteworks proporciona registros de auditoría integrales que pueden ser exportados a un sistema SIEM y analizados en informes bajo demanda. Los logs incluyen campos de registro de auditoría específicos de contenido como nombre de usuario, direcciones de correo electrónico, dirección IP, nombres de archivos o carpetas y tipo de evento. Kiteworks también proporciona un Panel de CISO, destacando problemas del sistema o de interés para CISOs y otros interesados en seguridad, y proporcionando una presentación visual fácilmente legible de la actividad y el comportamiento anómalo. |

| Nivel 2 AU.L2-3.3.7 | Fuente de Tiempo Autoritativa | Proporcionar una capacidad del sistema que compare y sincronice los relojes internos del sistema con una fuente autorizada para generar marcas de tiempo para los registros de auditoría | Sí, apoya el cumplimiento | La plataforma Kiteworks se integra con servidores de Protocolo de Tiempo de Red (NTP) para proporcionar marcas de tiempo autorizadas para los registros de auditoría. |

| Nivel 2 AU.L2-3.3.8 | Protección de Auditoría | Proteger la información de auditoría y las herramientas de registro de auditoría contra el acceso, modificación y eliminación no autorizados | Sí, apoya el cumplimiento | Los logs generados por la plataforma Kiteworks pueden ser exportados a sistemas SIEM y otras plataformas de análisis de seguridad para la correlación de eventos y búsqueda de amenazas. La plataforma también detecta inherentemente comportamientos anómalos e incluye esas alertas como parte de su registro de auditoría. |

| Nivel 2 AU.L2-3.3.9 | Gestión de Auditoría | Limitar la gestión de la funcionalidad de registro de auditoría a un subconjunto de usuarios privilegiados | Sí, apoya el cumplimiento | Los logs en la plataforma Kiteworks están protegidos contra la edición y eliminación. |

Gestión de Configuración

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 CM.L2-3.4.1 | Establecimiento de Línea Base del Sistema | Establecer y mantener configuraciones de línea base e inventarios de sistemas organizacionales (incluyendo hardware, software, firmware y documentación) a lo largo de los respectivos ciclos de vida del desarrollo del sistema | Sí, apoya el cumplimiento | La plataforma Kiteworks proporciona informes de cumplimiento con un solo clic que se pueden usar para rastrear la configuración de línea base del sistema Kiteworks. |

| Nivel 2 CM.L2-3.4.2 | Aplicación de Configuración de Seguridad | Establecer y aplicar configuraciones de seguridad para productos de tecnología de la información empleados en sistemas organizacionales | Sí, apoya el cumplimiento | Los administradores del sistema en la plataforma Kiteworks pueden configurar ajustes de seguridad para la plataforma. Los administradores también pueden configurar ajustes de seguridad para los usuarios y sus dispositivos móviles cuando esos usuarios acceden a CUI bajo la gestión de la plataforma. |

| Nivel 2 CM.L2-3.4.3 | Gestión de Cambios del Sistema | Rastrear, revisar, aprobar o desaprobar, y registrar cambios en los sistemas organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema rastrear, revisar y controlar todos los cambios realizados en la plataforma. |

| Nivel 2 CM.L2-3.4.4 | Análisis de Impacto de Seguridad | Analizar el impacto de seguridad de los cambios antes de la implementación | Sí, apoya el cumplimiento | La plataforma Kiteworks proporciona auditorías de cumplimiento que informan sobre cambios de configuración que degradan la seguridad por debajo de los niveles recomendados. |

| Nivel 2 CM.L2-3.4.5 | Restricciones de Acceso para Cambios | Definir, documentar, aprobar y aplicar restricciones de acceso físico y lógico asociadas con cambios en los sistemas organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica y registra todas las restricciones de acceso lógico aplicadas a CUI bajo gestión. |

| Nivel 2 CM.L2-3.4.6 | Funcionalidad Mínima | Emplear el principio de funcionalidad mínima configurando los sistemas organizacionales para proporcionar solo capacidades esenciales | Sí, apoya el cumplimiento | El dispositivo reforzado de Kiteworks expone solo unos pocos puertos y servicios esenciales. El sistema no proporciona acceso al sistema operativo para usuarios o administradores. |

| Nivel 2 CM.L2-3.4.7 | Funcionalidad No Esencial | Restringir, deshabilitar o prevenir el uso de programas, funciones, puertos, protocolos y servicios no esenciales | Sí, apoya el cumplimiento | La plataforma Kiteworks se entrega como un dispositivo reforzado con servicios no esenciales deshabilitados. Todos los puertos no utilizados están bloqueados. También proporcionamos la capacidad de habilitar/deshabilitar el acceso SFTP/SSH. |

| Nivel 2 CM.L2-3.4.8 | Política de Ejecución de Aplicaciones | Aplicar una política de denegación por excepción (lista negra) para prevenir el uso de software no autorizado o una política de denegación total, permiso por excepción (lista blanca) para permitir la ejecución de software autorizado | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica la lista blanca de aplicaciones en dispositivos móviles que acceden a la plataforma. |

| Nivel 2 CM.L2-3.4.9 | Software Instalado por el Usuario | Controlar y monitorear el software instalado por el usuario | Sí, apoya el cumplimiento | La plataforma Kiteworks te permite controlar qué complementos y aplicaciones están disponibles para el usuario final. La plataforma también aplica la lista blanca de aplicaciones móviles, evitando que aplicaciones de terceros no autorizadas accedan a CUI. |

Identificación y Autenticación

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 IA.L1-3.5.1 | Identificación [Datos CUI] | Identificar a los usuarios del sistema de información, procesos que actúan en nombre de los usuarios o dispositivos | Sí, apoya el cumplimiento | La plataforma Kiteworks asigna a cada usuario un ID único y utiliza esos IDs para rastrear la actividad del usuario en la plataforma a través de todos los dispositivos. |

| Nivel 1 IA.L1-3.5.2 | Autenticación [Datos CUI] | Autenticar (o verificar) las identidades de esos usuarios, procesos o dispositivos, como requisito previo para permitir el acceso a los sistemas de información organizacionales | Sí, apoya el cumplimiento | Kiteworks asigna IDs únicos a los usuarios y requiere autenticación antes de otorgar acceso. Soporta varios métodos de autenticación, incluyendo basada en credenciales, basada en certificados, autenticación multifactor (MFA), SAML 2.0 SSO, Kerberos SSO, OAuth, integración LDAP/Active Directory, Azure AD y autenticadores OTP basados en tiempo. |

| Nivel 2 IA.L2-3.5.3 | Autenticación Multifactor | Usar autenticación multifactor para acceso local y de red a cuentas privilegiadas y para acceso de red a cuentas no privilegiadas | Sí, apoya el cumplimiento | La plataforma soporta y puede imponer autenticación multifactor (MFA) tanto para cuentas privilegiadas como no privilegiadas usando métodos como el protocolo RADIUS, tarjetas PIV/CAC, OTP basado en correo electrónico, OTP basado en SMS, OTP basado en tiempo y autenticación basada en certificados, mejorando la seguridad para todos los usuarios. |

| Nivel 2 IA.L2-3.5.4 | Autenticación Resistente a Repeticiones | Emplear mecanismos de autenticación resistentes a repeticiones para acceso de red a cuentas privilegiadas y no privilegiadas | Sí, apoya el cumplimiento | La plataforma Kiteworks puede configurarse para requerir autenticación multifactor para cualquier sesión administrativa. La autenticación multifactor también se impone a través de códigos de un solo uso vía correo electrónico. Alternativamente, la autenticación multifactor se impone a través de la integración con soluciones de autenticación de terceros que soportan códigos basados en SMS o el protocolo RADIUS. También puede configurarse para cerrar esas sesiones después de alcanzar un umbral de tiempo inactivo. Esto previene la repetición de credenciales antiguas. Kiteworks también soporta tarjetas PIV/CAC, que no usan credenciales y por lo tanto no son susceptibles a repeticiones. |

| Nivel 2 IA.L2-3.5.5 | Reutilización de Identificadores | Prevenir la reutilización de identificadores por un período definido | Sí, apoya el cumplimiento | La plataforma Kiteworks asigna a cada usuario un ID único y rastrea toda la actividad por usuario y por archivo. |

| Nivel 2 IA.L2-3.5.6 | Manejo de Identificadores | Desactivar identificadores después de un período definido de inactividad | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema establecer políticas de tiempo de espera de sesión, desconectando a los usuarios después de un período definido de inactividad. La plataforma también puede eliminar el acceso del usuario final por completo después de un cierto período de tiempo si es necesario. |

| Nivel 2 IA.L2-3.5.7 | Complejidad de Contraseña | Imponer una complejidad mínima de contraseña y cambio de caracteres cuando se crean nuevas contraseñas | Sí, apoya el cumplimiento | La plataforma permite a los gerentes y administradores del sistema definir requisitos de configuración de contraseñas, incluyendo requisitos para la complejidad de las contraseñas. |

| Nivel 2 IA.L2-3.5.8 | Reutilización de Contraseñas | Prohibir la reutilización de contraseñas por un número especificado de generaciones | Sí, apoya el cumplimiento | La plataforma Kiteworks puede configurarse para prohibir la reutilización de contraseñas. |

| Nivel 2 IA.L2-3.5.9 | Contraseñas Temporales | Permitir el uso de contraseñas temporales para inicios de sesión en el sistema con un cambio inmediato a una contraseña permanente | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema restablecer las contraseñas de los usuarios e imponer el cambio de contraseña en el próximo inicio de sesión. De lo contrario, los usuarios siguen un enlace de verificación de cuenta o un enlace de restablecimiento de contraseña para establecer o restablecer sus contraseñas. |

| Nivel 2 IA.L2-3.5.10 | Contraseñas Protegidas Criptográficamente | Almacenar y transmitir solo contraseñas protegidas criptográficamente | Sí, apoya el cumplimiento | La plataforma Kiteworks cifra las contraseñas en tránsito y en reposo. Las contraseñas en reposo se almacenan como hashes salados. Las contraseñas nunca se almacenan ni se transmiten de manera insegura. |

| Nivel 2 IA.L2-3.5.11 | Retroalimentación Oculta | Ocultar la retroalimentación de la información de autenticación | Sí, apoya el cumplimiento | La plataforma Kiteworks transmite toda la información de autenticación utilizando conexiones seguras de Seguridad de la Capa de Transporte (TLS). Por defecto, las contraseñas no se muestran en texto plano en las pantallas. |

Respuesta a Incidentes

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 IR.L2-3.6.1 | Manejo de Incidentes | Establecer una capacidad operativa de manejo de incidentes para los sistemas organizacionales que incluya preparación, detección, análisis, contención, recuperación y actividades de respuesta del usuario | Apoya parcialmente el cumplimiento | Los registros generados por la plataforma Kiteworks pueden exportarse a sistemas SIEM y otras plataformas de análisis de seguridad para correlación de eventos y búsqueda de amenazas. La plataforma también detecta inherentemente comportamientos anómalos e incluye esas alertas como parte de su registro de auditoría. |

| Nivel 2 IR.L2-3.6.2 | Reporte de Incidentes | Rastrear, documentar e informar incidentes a funcionarios designados y/o autoridades tanto internas como externas a la organización | Sí, apoya el cumplimiento | Los registros generados por la plataforma Kiteworks pueden exportarse a sistemas SIEM y otras plataformas de análisis de seguridad para correlación de eventos y búsqueda de amenazas. La plataforma también detecta inherentemente comportamientos anómalos e incluye esas alertas como parte de su registro de auditoría. |

| Nivel 2 IR.L2-3.6.3 | Pruebas de Respuesta a Incidentes | Probar la capacidad de respuesta a incidentes de la organización | Fuera de alcance | N/A |

Mantenimiento

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 MA.L2-3.7.1 | Realizar Mantenimiento | Realizar mantenimiento en los sistemas organizacionales | Sí, apoya el cumplimiento | El personal de Kiteworks realiza mantenimiento en los sistemas Kiteworks FedRAMP según procesos y procedimientos documentados y auditados. |

| Nivel 2 MA.L2-3.7.2 | Control de Mantenimiento del Sistema | Proveer controles sobre las herramientas, técnicas, mecanismos y personal utilizados para realizar el mantenimiento del sistema | Sí, apoya el cumplimiento | El personal del cliente solo puede realizar mantenimiento utilizando la interfaz de usuario administrativa segura y auditada, y no puede obtener acceso al sistema operativo. Para los sistemas FedRAMP, la organización Kiteworks proporciona los controles sobre las herramientas, técnicas, mecanismos y personal según lo definido en los procesos auditados de Kiteworks FedRAMP. |

| Nivel 2 MA.L2-3.7.3 | Saneamiento de Equipos | Asegurar que el equipo retirado para mantenimiento fuera del sitio esté libre de cualquier CUI | Sí, apoya el cumplimiento | La plataforma Kiteworks puede realizar un borrado remoto de los contenedores seguros en dispositivos móviles que se hayan perdido, robado o dado de baja. |

| Nivel 2 MA.L2-3.7.4 | Inspección de Medios | Verificar los medios que contienen programas de diagnóstico y prueba en busca de código malicioso antes de que los medios sean utilizados en sistemas organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks escanea CUI en busca de virus y otros malware por defecto, utilizando el software antivirus F-Secure. La plataforma se integra con Check Point SandBlast y las API permiten la integración con otras tecnologías de Protección Avanzada contra Amenazas para escanear CUI en busca de amenazas persistentes avanzadas y ataques de día cero. |

| Nivel 2 MA.L2-3.7.5 | Mantenimiento No Local | Requerir autenticación multifactor para establecer sesiones de mantenimiento no local a través de conexiones de red externas y terminar dichas conexiones cuando el mantenimiento no local esté completo | Sí, apoya el cumplimiento | La plataforma Kiteworks puede configurarse para requerir autenticación multifactor para cualquier sesión administrativa. La autenticación multifactor también se aplica a través de códigos de un solo uso vía correo electrónico. Alternativamente, la autenticación multifactor se aplica a través de la integración con soluciones de autenticación de terceros que soportan códigos basados en SMS o el protocolo RADIUS. También puede configurarse para cerrar esas sesiones después de alcanzar un umbral de tiempo de inactividad. |

| Nivel 2 MA.L2-3.7.6 | Personal de Mantenimiento | Supervisar las actividades de mantenimiento del personal de mantenimiento sin la autorización de acceso requerida | Sí, apoya el cumplimiento | La plataforma Kiteworks registra las actividades de todos los usuarios, incluidas las actividades de mantenimiento de usuarios con diversos grados de privilegio. |

Protección de Medios

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 MP.L1-3.8.3 | Eliminación de Medios [Datos CUI] | Saneamiento o destrucción de medios del sistema de información que contengan Información sobre Contratos Federales antes de su eliminación o liberación para reutilización | Sí, apoya el cumplimiento | La plataforma Kiteworks puede realizar un borrado remoto de CUI en los contenedores seguros en dispositivos móviles que se hayan perdido, robado o dado de baja. |

| Nivel 2 MP.L2-3.8.1 | Protección de Medios | Proteger (es decir, controlar físicamente y almacenar de manera segura) los medios del sistema que contienen CUI, tanto en papel como digitales | Sí, apoya el cumplimiento | Los sistemas Kiteworks FedRAMP cifran todo el CUI cuando se almacena en medios, y los medios físicos son controlados y auditados procedimentalmente en los centros de datos utilizados por Kiteworks. |

| Nivel 2 MP.L2-3.8.2 | Acceso a Medios | Limitar el acceso al CUI en los medios del sistema a usuarios autorizados | Sí, apoya el cumplimiento | La plataforma Kiteworks protege el CUI cifrando el contenido y aplicando controles de acceso. |

| Nivel 2 MP.L2-3.8.4 | Marcado de Medios | Marcar los medios con los marcados necesarios de CUI y limitaciones de distribución | Sí, apoya el cumplimiento | Los usuarios pueden marcar CUI en nombres de archivos y carpetas, y en líneas de asunto de correos electrónicos. Kiteworks también automatiza políticas basadas en etiquetas de sensibilidad de Microsoft MIP, que pueden usarse para marcar CUI. |

| Nivel 2 MP.L2-3.8.5 | Responsabilidad de Medios | Controlar el acceso a los medios que contienen CUI y mantener la responsabilidad de los medios durante el transporte fuera de áreas controladas | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica controles de acceso en dispositivos móviles independientemente de su ubicación. |

| Nivel 2 MP.L2-3.8.6 | Cifrado de Almacenamiento Portátil | Implementar mecanismos criptográficos para proteger la confidencialidad del CUI almacenado en medios digitales durante el transporte, a menos que esté protegido por salvaguardias físicas alternativas | Sí, apoya el cumplimiento | La plataforma Kiteworks cifra todo el CUI en reposo con cifrado AES-256. |

| Nivel 2 MP.L2-3.8.7 | Medios Removibles | Controlar el uso de medios removibles en componentes del sistema | Fuera de alcance | N/A |

| Nivel 2 MP.L2-3.8.8 | Medios Compartidos | Prohibir el uso de dispositivos de almacenamiento portátil cuando dichos dispositivos no tengan un propietario identificable | Fuera de alcance | N/A |

| Nivel 2 MP.L2-3.8.9 | Proteger Copias de Seguridad | Proteger la confidencialidad de las copias de seguridad de CUI en las ubicaciones de almacenamiento | Sí, apoya el cumplimiento | Kiteworks protege la confidencialidad de las copias de seguridad del sistema FedRAMP según procedimientos documentados y auditados. Todo el CUI está cifrado con una clave propiedad del cliente. |

Seguridad del Personal

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 PS.L2-3.9.1 | Evaluar Individuos | Evaluar a los individuos antes de autorizar el acceso a los sistemas organizacionales que contienen CUI | Sí, apoya el cumplimiento | El personal de Kiteworks FedRAMP son ciudadanos estadounidenses evaluados. |

| Nivel 2 PS.L2-3.9.2 | Acciones del Personal | Asegurar que los sistemas organizacionales que contienen CUI estén protegidos durante y después de acciones del personal como despidos y transferencias | Sí, apoya el cumplimiento | La plataforma de Kiteworks protege el CUI incluso cuando los empleados o contratistas son despedidos o transferidos. El CUI puede ser borrado remotamente de dispositivos móviles, y el acceso a repositorios en la nube privada o pública puede ser bloqueado. |

Protección Física

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 PE.L1-3.10.1 | Limitar Acceso Físico [Datos CUI] | Limitar el acceso físico a los sistemas de información organizacionales, equipos y los respectivos entornos operativos a individuos autorizados | Sí, apoya el cumplimiento | Los sistemas de Kiteworks FedRAMP se implementan en entornos controlados con procedimientos estrictos y auditados que limitan el acceso físico. |

| Nivel 1 PE.L1-3.10.3 | Acompañar a los Visitantes [Datos CUI] | Acompañar a los visitantes y monitorear la actividad de los visitantes | Sí, apoya el cumplimiento | Los sistemas de Kiteworks FedRAMP se implementan en entornos controlados con procedimientos estrictos y auditados que incluyen el acompañamiento y monitoreo de visitantes. |

| Nivel 1 PE.L1-3.10.4 | Registros de Acceso [Datos CUI] | Mantener registros de auditoría del acceso físico | Sí, apoya el cumplimiento | Kiteworks mantiene registros de auditoría de todo el acceso físico a los sistemas FedRAMP. |

| Nivel 1 PE.L1-3.10.5 | Gestionar Acceso Físico [Datos CUI] | Controlar y gestionar dispositivos de acceso físico | Sí, apoya el cumplimiento | Los sistemas de Kiteworks FedRAMP se implementan y gestionan en entornos controlados con procedimientos estrictos y auditados que controlan lectores de tarjetas, tarjetas de acceso y otros dispositivos de acceso. |

| Nivel 2 PE.L2-3.10.2 | Monitorear Instalaciones | Proteger y monitorear las instalaciones físicas e infraestructura de soporte para los sistemas organizacionales | Sí, apoya el cumplimiento | Los sistemas de Kiteworks FedRAMP se implementan en entornos controlados con protección y monitoreo estrictos y auditados. |

| Nivel 2 PE.L2-3.10.6 | Sitios de Trabajo Alternativos | Aplicar medidas de protección para CUI en sitios de trabajo alternativos | Sí, apoya el cumplimiento | La plataforma de Kiteworks protege el CUI en todas las ubicaciones. El acceso remoto al CUI está asegurado con controles de autenticación junto con otras mejores prácticas, incluyendo el uso de contenedores seguros en dispositivos móviles y el cifrado de todo el CUI en tránsito y en reposo. |

Evaluación de Riesgos

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 RA.L2-3.11.1 | Evaluaciones de Riesgo | Evaluar periódicamente el riesgo para las operaciones organizacionales (incluyendo misión, funciones, imagen o reputación), activos organizacionales e individuos, resultante de la operación de sistemas organizacionales y el procesamiento, almacenamiento o transmisión asociados de CUI | Fuera de alcance | N/A |

| Nivel 2 RA.L2-3.11.2 | Escaneo de Vulnerabilidades | Escanear periódicamente en busca de vulnerabilidades en sistemas y aplicaciones organizacionales y cuando se identifiquen nuevas vulnerabilidades que afecten a esos sistemas y aplicaciones | Sí, apoya el cumplimiento | Los ingenieros de seguridad de Kiteworks escanean regularmente la base de código para descubrir nuevas vulnerabilidades. |

| Nivel 2 RA.L2-3.11.3 | Remediación de Vulnerabilidades | Remediar vulnerabilidades de acuerdo con las evaluaciones de riesgo | Sí, apoya el cumplimiento | Los ingenieros de seguridad de Kiteworks priorizan y lanzan correcciones según un ciclo de vida de desarrollo de software seguro documentado. Los productos de Kiteworks, ya sea alojados o implementados en las instalaciones del cliente, pueden detectar la disponibilidad de nuevas actualizaciones y aplicarlas con un clic. La organización Kiteworks ofrece actualizaciones como un servicio como parte del paquete de Soporte Premium. |

Evaluación de Seguridad

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 2 CA.L2-3.12.1 | Evaluación de Controles de Seguridad | Evaluar periódicamente los controles de seguridad en los sistemas organizacionales para determinar si los controles son efectivos en su aplicación | Sí, apoya el cumplimiento | Kiteworks está certificado por SOC 2, autorizado por FedRAMP y cumple con FIPS 140-2, siguiendo todas las directrices y revisiones correspondientes. |

| Nivel 2 CA.L2-3.12.2 | Plan de Acción Operacional | Desarrollar e implementar planes de acción diseñados para corregir deficiencias y reducir o eliminar vulnerabilidades en los sistemas organizacionales | Sí, apoya el cumplimiento | Kiteworks está certificado por SOC 2, autorizado por FedRAMP y cumple con FIPS 140-2, siguiendo todas las directrices y revisiones correspondientes. |

| Nivel 2 CA.L2-3.12.3 | Monitoreo de Controles de Seguridad | Monitorear los controles de seguridad de manera continua para asegurar la efectividad continua de los controles | Sí, apoya el cumplimiento | Los controles de seguridad y los incidentes de Kiteworks FedRAMP son auditados anualmente por la Organización de Evaluación de Terceros (3PAO). |

| Nivel 2 CA.L2-3.12.4 | Plan de Seguridad del Sistema | Desarrollar, documentar y actualizar periódicamente los planes de seguridad del sistema que describen los límites del sistema, los entornos de operación del sistema, cómo se implementan los requisitos de seguridad y las relaciones o conexiones con otros sistemas | Sí, apoya el cumplimiento | Kiteworks está certificado por SOC 2, autorizado por FedRAMP y cumple con FIPS 140-2, siguiendo todas las directrices y revisiones correspondientes. |

Protección de Sistemas y Comunicaciones

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 SC.L1-3.13.1 | Protección de Fronteras [Datos CUI] | Monitorea, controla y protege las comunicaciones organizacionales (es decir, la información transmitida o recibida por los sistemas de información organizacionales) en las fronteras externas y las fronteras internas clave de los sistemas de información | Sí, apoya el cumplimiento | La plataforma monitorea, controla y protege las comunicaciones en las fronteras del sistema utilizando un firewall de red integrado que bloquea todos los puertos no utilizados y minimiza la superficie de ataque. Un firewall de aplicaciones web integrado (WAF) detecta y bloquea ataques web y API. Los mecanismos de bloqueo de direcciones IP previenen el acceso no autorizado después de intentos fallidos de inicio de sesión excesivos. La plataforma emplea una arquitectura de confianza cero y aplica cifrado en tránsito usando TLS 1.3 y 1.2, asegurando la seguridad de las comunicaciones organizacionales. |

| Nivel 1 SC.L1-3.13.5 | Separación de Sistemas de Acceso Público [Datos CUI] | Implementa subredes para componentes del sistema accesibles públicamente que están separados física o lógicamente de las redes internas | Sí, apoya el cumplimiento | La arquitectura escalonada de la plataforma Kiteworks permite que las interfaces web y otras funciones del sistema se implementen fuera de las DMZ de la red para acceso público, asegurando que la lógica de la aplicación y el almacenamiento de CUI permanezcan en redes internas. |

| Nivel 2 SC.L2-3.13.2 | Ingeniería de Seguridad | Emplea diseños arquitectónicos, técnicas de desarrollo de software y principios de ingeniería de sistemas que promueven una seguridad de la información efectiva dentro de los sistemas organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks ha sido diseñada y desarrollada con la seguridad de la información en mente. La arquitectura escalonada de la plataforma separa la funcionalidad, mejora la escalabilidad y apoya la aplicación de políticas de soberanía de datos. El código fuente de la plataforma se analiza rutinariamente para calidad y seguridad. La disponibilidad de la plataforma en una nube privada o híbrida o como una implementación privada alojada en un entorno aislado en AWS permite a los clientes adoptar el modelo de implementación que mejor se adapte a sus necesidades de seguridad. |

| Nivel 2 SC.L2-3.13.3 | Separación de Roles | Separa la funcionalidad del usuario de la funcionalidad de gestión del sistema | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica controles de seguridad específicos para roles de usuario, incluidos administradores del sistema, gestores de CUI y usuarios finales. Los usuarios sin privilegios nunca obtienen acceso a la funcionalidad de gestión del sistema. La plataforma Kiteworks previene el acceso no autorizado o el intercambio de CUI. |

| Nivel 2 SC.L2-3.13.4 | Control de Recursos Compartidos | Previene la transferencia no autorizada e involuntaria de información a través de recursos del sistema compartidos | Sí, apoya el cumplimiento | Solo los usuarios y procesos autorizados pueden acceder y compartir CUI. |

| Nivel 2 SC.L2-3.13.6 | Comunicación de Red por Excepción | Niega el tráfico de comunicaciones de red por defecto y permite el tráfico de comunicaciones de red por excepción (es decir, niega todo, permite por excepción) | Sí, apoya el cumplimiento | La plataforma Kiteworks apoya la lista blanca y negra de direcciones IP y puede configurarse para negar el tráfico de red por defecto. |

| Nivel 2 SC.L2-3.13.7 | Túnel Dividido | Previene que los dispositivos remotos establezcan simultáneamente conexiones no remotas con sistemas organizacionales y se comuniquen a través de alguna otra conexión con recursos en redes externas (es decir, túnel dividido) | Fuera de alcance | N/A |

| Nivel 2 SC.L2-3.13.8 | Datos en Tránsito | Implementa mecanismos criptográficos para prevenir la divulgación no autorizada de CUI durante la transmisión a menos que esté protegido por salvaguardas físicas alternativas | Sí, apoya el cumplimiento | La plataforma Kiteworks cifra CUI en tránsito usando Seguridad de la Capa de Transporte. Los administradores del sistema pueden configurar la plataforma para no aceptar conexiones TLS 1.0 o 1.1. |

| Nivel 2 SC.L2-3.13.9 | Terminación de Conexiones | Termina las conexiones de red asociadas con sesiones de comunicaciones al final de las sesiones o después de un período definido de inactividad | Sí, apoya el cumplimiento | La plataforma Kiteworks permite a los administradores del sistema establecer políticas de tiempo de espera de sesión, desconectando a los usuarios después de un período definido de inactividad. |

| Nivel 2 SC.L2-3.13.10 | Gestión de Claves | Establece y gestiona claves criptográficas para la criptografía empleada en sistemas organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks utiliza claves para cifrar contenido en tránsito y en reposo. Los clientes de Kiteworks tienen plena propiedad de sus claves criptográficas. Las claves pueden gestionarse directamente dentro de la plataforma Kiteworks o almacenarse en un Módulo de Seguridad de Hardware. |

| Nivel 2 SC.L2-3.13.11 | Cifrado de CUI | Emplea criptografía validada por FIPS cuando se utiliza para proteger la confidencialidad de CUI | Sí, apoya el cumplimiento | La plataforma Kiteworks está disponible en una configuración FIPS 140-2. |

| Nivel 2 SC.L2-3.13.12 | Control de Dispositivos Colaborativos | Prohíbe la activación remota de dispositivos de computación colaborativa y proporciona indicación de dispositivos en uso a los usuarios presentes en el dispositivo | Fuera de alcance | N/A |

| Nivel 2 SC.L2-3.13.13 | Código Móvil | Controla y monitorea el uso de código móvil | Sí, apoya el cumplimiento | Kiteworks utiliza prácticas de codificación segura y cumple con las estrategias de mitigación del Top 10 de OWASP. Nuestro SDLC se revisa y prueba rigurosamente, como se atestigua y verifica a través de nuestras certificaciones/auditorías SOC 2, FedRAMP, IRAP y FIPS-140. |

| Nivel 2 SC.L2-3.13.14 | Voz sobre Protocolo de Internet | Controla y monitorea el uso de tecnologías de Voz sobre Protocolo de Internet (VoIP) | Fuera de alcance | N/A |

| Nivel 2 SC.L2-3.13.15 | Autenticidad de las Comunicaciones | Protege la autenticidad de las sesiones de comunicaciones | Sí, apoya el cumplimiento | La plataforma Kiteworks protege la autenticidad de las sesiones de comunicaciones en cumplimiento con NIST 800-53, SC-23. Específicamente, la plataforma invalida los identificadores de sesión al cerrar sesión el usuario u otra terminación de sesión, genera un identificador de sesión único para cada sesión con requisitos de aleatoriedad predefinidos, reconoce solo identificadores de sesión que son generados por el sistema y utiliza solo autoridades de certificación predefinidas para la verificación del establecimiento de sesiones protegidas. |

| Nivel 2 SC.L2-3.13.16 | Datos en Reposo | Protege la confidencialidad de CUI en reposo | Sí, apoya el cumplimiento | La plataforma Kiteworks protege la confidencialidad de CUI en reposo mediante la aplicación de controles de acceso estrictos y el uso de cifrado AES-256. Además, el CUI en reposo en dispositivos móviles se almacena en un contenedor seguro que protege el CUI del acceso de otras aplicaciones y procesos. |

Integridad del Sistema e Información

| CMMC 2.0 | Nombre | Descripción de la Práctica | Kiteworks Apoya el Cumplimiento | Solución de Kiteworks |

| Nivel 1 SI.L1-3.14.1 | Remediación de Fallos [Datos CUI] | Identificar, reportar y corregir fallos en la información y en los sistemas de información de manera oportuna | Sí, apoya el cumplimiento | Kiteworks monitorea y revisa vulnerabilidades en la plataforma Kiteworks y prioriza y resuelve estas vulnerabilidades basándose en el impacto y la gravedad. |

| Nivel 1 SI.L1-3.14.2 | Protección contra Código Malicioso [Datos CUI] | Proporcionar protección contra código malicioso en ubicaciones apropiadas dentro de los sistemas de información organizacionales | Sí, apoya el cumplimiento | La plataforma Kiteworks protege contra código malicioso escaneando el CUI que entra o sale de la plataforma en busca de virus, amenazas persistentes avanzadas y ataques de día cero. En dispositivos móviles, Kiteworks almacena el CUI en contenedores seguros (áreas protegidas de almacenamiento y memoria) que protegen el CUI de infecciones de malware. |

| Nivel 1 SI.L1-3.14.4 | Actualizar Protección contra Código Malicioso | Actualizar los mecanismos de protección contra código malicioso cuando estén disponibles nuevas versiones | Sí, apoya el cumplimiento | La plataforma Kiteworks aplica automáticamente actualizaciones a las soluciones anti-malware integradas y embebidas de F-Secure y Check Point. |

| Nivel 1 SI.L1-3.14.5 | Escaneo de Sistema y Archivos [Datos CUI] | Realizar escaneos periódicos del sistema de información y escaneos en tiempo real de archivos de fuentes externas a medida que se descargan, abren o ejecutan | Sí, apoya el cumplimiento | La plataforma Kiteworks escanea todos los archivos subidos en busca de infecciones de malware e indicios de amenazas de día cero. Cuando se integra con un servicio de prevención de pérdida de datos (DLP), la plataforma también puede escanear contenido y bloquear o poner en cuarentena cualquier transmisión de CUI que pueda violar las políticas de DLP. |

| Nivel 2 SI.L2-3.14.3 | Alertas y Avisos de Seguridad | Monitorear alertas y avisos de seguridad del sistema y tomar medidas en respuesta | Sí, apoya el cumplimiento | La plataforma Kiteworks puede configurarse para exportar registros a sistemas SIEM que se utilizan para monitoreo de seguridad y alertas. |

| Nivel 2 SI.L2-3.14.6 | Monitorear Comunicaciones para Detectar Ataques | Monitorear los sistemas organizacionales, incluyendo el tráfico de comunicaciones entrantes y salientes, para detectar ataques e indicadores de posibles ataques | Sí, apoya el cumplimiento | La plataforma Kiteworks monitorea todas las comunicaciones bajo gestión en busca de signos de malware y otras anomalías de seguridad que podrían indicar la presencia de un ataque. |

| Nivel 2 SI.L2-3.14.7 | Identificar Uso No Autorizado | Identificar el uso no autorizado de los sistemas organizacionales | Sí, apoya el cumplimiento | Kiteworks emplea sistemas de detección de intrusiones y mecanismos de detección de anomalías para identificar el uso no autorizado de los sistemas organizacionales. El registro integral captura intentos fallidos de inicio de sesión y otros eventos relacionados con la seguridad, mientras que las notificaciones en tiempo real alertan a los administradores sobre actividades sospechosas, permitiendo una respuesta rápida. |

Apéndice: Alineación de Kiteworks con las Prácticas del Nivel 2 de CMMC 2.0

| Área de Práctica | Cumplimiento con Kiteworks | Responsabilidad Compartida | Fuera de Alcance | Total |

| Control de Acceso | 18 | 1 | 3 | 22 |

| Concienciación y Capacitación | 1 | 2 | 3 | |

| Auditoría y Responsabilidad | 9 | 9 | ||

| Gestión de Configuración | 9 | 9 | ||

| Identificación y Autenticación | 11 | 11 | ||

| Respuesta a Incidentes | 1 | 1 | 1 | 3 |

| Mantenimiento | 6 | 6 | ||

| Protección de Medios | 7 | 2 | 9 | |

| Seguridad del Personal | 2 | 2 | ||

| Protección Física | 6 | 6 | ||

| Evaluación de Riesgos | 2 | 1 | 3 | |

| Evaluación de Seguridad | 4 | 4 | ||

| Protección de Sistemas y Comunicaciones | 13 | 3 | 16 | |

| Integridad del Sistema e Información | 7 | 7 | ||

| Total | 96 | 4 | 10 | 110 |

La información proporcionada en esta Guía no constituye, ni pretende constituir, asesoramiento legal; en su lugar, toda la información, contenido y materiales disponibles en esta Guía son solo para fines informativos generales. La información en esta Guía puede no constituir la información legal más actualizada u otra información. Las opciones adicionales están incluidas en esta Guía y son necesarias para apoyar el cumplimiento.