Mejores Prácticas de Privacidad, Protección y Seguridad de Datos

La privacidad de los datos no es solo un problema empresarial; afecta a cada usuario, empleado o cliente que confía en ti para manejar o almacenar su información confidencial.

¿Qué es la privacidad de los datos? La privacidad de los datos es parte de la protección de datos que requiere que los datos sensibles, como la información personal identificable y la información de salud protegida, sean protegidos y manejados adecuadamente. La privacidad de los datos es importante porque demuestra que tu organización puede ser confiable para manejar información sensible.

¿Cómo Funciona la Privacidad de los Datos?

La privacidad de los datos se refiere a cómo se protege la información contra la divulgación no autorizada según su importancia percibida. Diferentes formas de información a menudo requieren diferentes niveles de seguridad y protección y utilizan diferentes contextos para determinar los niveles de protecciones técnicas, físicas y administrativas necesarias para mantener esa información privada y confidencial.

Los tres elementos principales de la privacidad de los datos son los siguientes:

- Los individuos tienen el derecho de ser dejados en paz y mantener el control sobre su información.

- Las organizaciones tienen la responsabilidad de desarrollar procedimientos para procesar, manejar, recopilar y compartir adecuadamente la información personal.

- Las organizaciones también deben mantener el cumplimiento con las leyes de protección relevantes.

Una de las formas más comunes de información protegida se conoce como información personal identificable. La PII es información que puede llevar a la identificación de un individuo, ya sea directa o indirectamente. Esta información puede incluir los siguientes elementos:

- Nombres y Apellidos

- Direcciones

- Números de Seguridad Social

- Números de Teléfono

- Direcciones de Correo Electrónico

- Números de Licencia de Conducir

- Números de Cuenta Bancaria

- Números de Tarjeta de Crédito o Débito

- Información de Pasaporte

La privacidad se ha convertido en un enfoque vital de la infraestructura de TI y empresarial, así como una preocupación ética en la era digital de sistemas siempre conectados. Que la PII sea robada o hecha pública podría ser catastrófico, ya sea financiera, física o reputacionalmente, tanto para el individuo como para la empresa. La mayoría de los marcos de cumplimiento incluyen alguna forma de protección de datos explícita.

La privacidad de los datos incorpora varias capas de protección y mejores prácticas:

- Cifrado y Criptografía: Los datos protegidos deben hacerse ilegibles para terceros, y cifrar los datos en reposo en servidores o durante la transmisión es una parte importante de la privacidad.

- Salvaguardias Físicas: Incluso en un mundo digital, los datos se almacenan y mantienen en ubicaciones físicas. Corresponde a las organizaciones que gestionan esa información tener salvaguardias físicas para proteger centros de datos, estaciones de trabajo y dispositivos móviles.

- Medidas Administrativas: Las complejas leyes de privacidad y protección requieren administración e implementación de políticas. Las organizaciones deben capacitar a los empleados para evitar la exposición de datos, desarrollar políticas de gobernanza de la información para proteger la información y crear prácticas que ayuden a combatir desafíos como las amenazas internas.

- Seguridad Basada en Riesgos: La seguridad ad hoc no es suficiente para asegurar sistemas complejos, pero las evaluaciones basadas en riesgos y el cumplimiento pueden ayudar a las organizaciones a desarrollar políticas integrales de gobernanza y privacidad que protejan la información del usuario en línea con las regulaciones y los mejores intereses de los clientes.

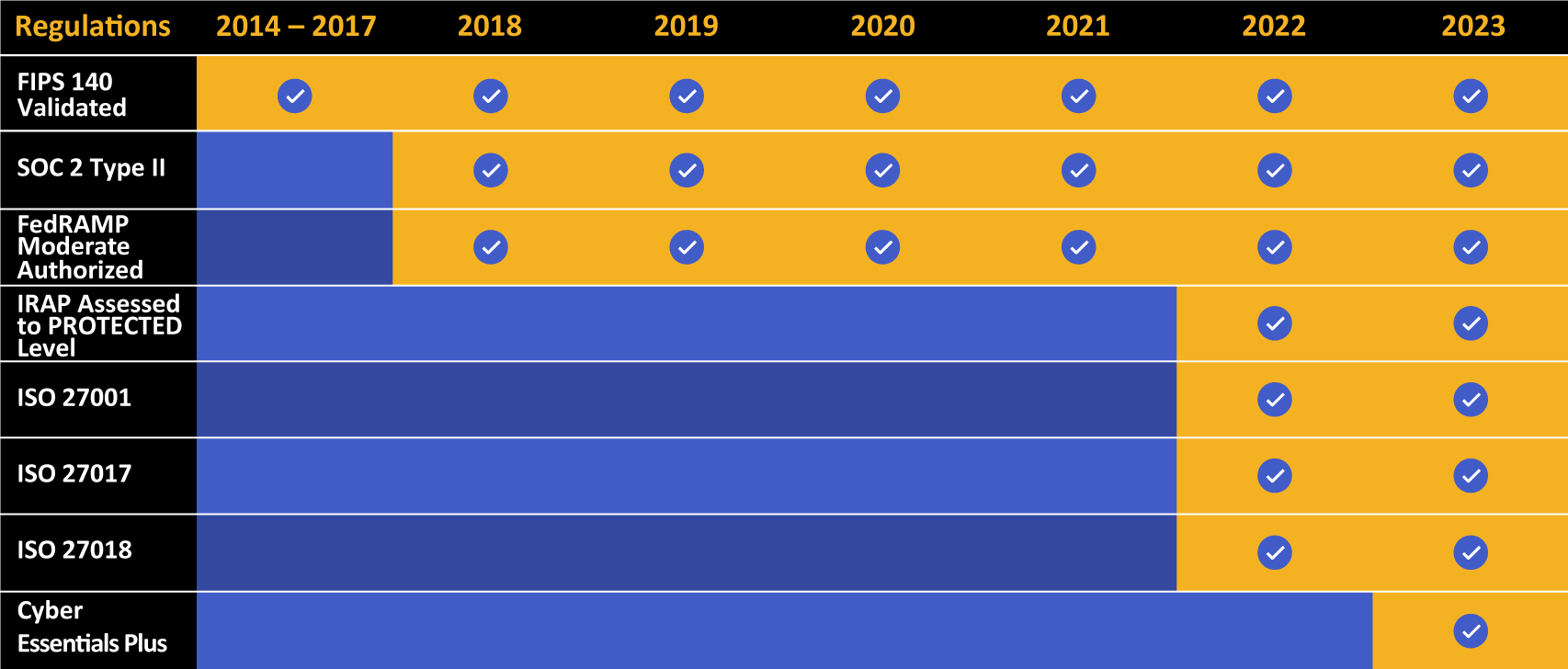

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

¿Qué Leyes Rigen la Privacidad de los Datos?

Si bien hay algunos principios básicos de privacidad, la mayoría de las industrias tienen su propio conjunto de regulaciones y prácticas que abordan sus desafíos únicos. Diferentes tipos de datos requieren diferentes tipos de protecciones, y varias leyes de cumplimiento se aplican a diferentes industrias.

Algunas de las principales leyes que rigen la privacidad en todo el mundo incluyen las siguientes:

HIPAA

La Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA) rige la industria de la salud y la información del paciente. La información de salud a menudo se considera una de las formas más importantes de datos, lo que requiere controles estrictos de privacidad y seguridad.

Bajo HIPAA, la información del paciente se define como "Información de Salud Protegida" y cubre toda la información que se refiere a la atención médica de un paciente o al pago de la misma. Esto incluye informes de médicos, respuestas de pacientes a documentos internos e información de pago proporcionada como parte de los servicios de atención médica, entre otros.

Todas las medidas de seguridad (incluyendo cifrado, controles de TI, gestión de riesgos, protección física y políticas administrativas) se centran en garantizar que la PHI no se exponga más allá del permiso del paciente.

HIPAA se aplica a lo que se conoce como "Entidades Cubiertas", que incluyen hospitales, médicos y proveedores de seguros de salud. HIPAA también se aplica igualmente a "Asociados de Negocios", o proveedores que ofrecen servicios a Entidades Cubiertas. Bajo HIPAA, los Asociados de Negocios que manejan PHI son igualmente responsables de la privacidad de los pacientes como sus socios de Entidades Cubiertas.

Las sanciones por divulgación no autorizada bajo HIPAA son estrictas, con el potencial de millones de dólares en multas por año por incumplimientos de cumplimiento y posible tiempo en prisión para individuos dependiendo del tipo de exposición. En casos de incumplimientos, las organizaciones deben proporcionar divulgaciones detalladas, a menudo bastante públicas, sobre los incumplimientos a través de sitios web, informes de noticias locales y notificaciones al Departamento de Salud y Servicios Humanos.

FISMA

La Ley de Modernización de la Seguridad de la Información Federal requiere que las agencias federales implementen controles para proteger la PII utilizada como parte de las operaciones gubernamentales. Basada en las directrices del Instituto Nacional de Estándares y Tecnología, FISMA exige que estas agencias implementen principios básicos de seguridad basados en especificaciones clave, incluyendo la Publicación Especial 800-53 del Instituto Nacional de Estándares y Tecnología (NIST), SP 800-171, Estándares Federales de Procesamiento de Información (FIPS) 199 y FIPS 200.

Serie ISO 27000

La Organización Internacional de Normalización proporciona especificaciones y mejores prácticas estandarizadas sobre una serie de temas técnicos y profesionales para ayudar a las organizaciones públicas y privadas a utilizar mejor la tecnología. Una de estas series de estándares se conoce como la serie ISO 27000, un continuo de documentos que describen las mejores prácticas en la protección de información a través de controles técnicos y administrativos.

Quizás el más conocido de esta serie es ISO 27001, un estándar internacional que detalla cómo las organizaciones pueden implementar sistemas de gestión de seguridad de la información. Estos sistemas reúnen controles de seguridad, políticas empresariales y procesos logísticos para priorizar la privacidad y la seguridad en infraestructuras de TI complejas.

ISO 27001 no suele ser requerido por ninguna organización, ya que la ISO es una organización privada. Muchas empresas privadas y agencias públicas eligen someterse a auditorías ISO 27001 simplemente para asegurar mejor los datos de sus clientes o negocios.

GDPR

El Reglamento General de Protección de Datos es un conjunto de regulaciones que tiene jurisdicción sobre los estados miembros de la Unión Europea. Quizás uno de los conjuntos de leyes más expansivos y detallados relacionados con la privacidad, GDPR asegura que los consumidores (referidos como "sujetos de datos") tengan tanto control sobre sus datos como sea posible, que las leyes protejan esa información de la divulgación no autorizada en cualquier lugar donde pueda estar en peligro, y que las empresas no puedan usar esos datos sin el consentimiento del sujeto.

La ley GDPR otorga a los sujetos el derecho de exigir conocimiento completo de sus datos y cómo las empresas los utilizan. En cualquier momento, un sujeto puede exigir un registro completo de su PII en archivo con una empresa y cómo se utiliza. Además, un sujeto debe dar su consentimiento explícito para que los datos se utilicen de cualquier manera (ya sea para procesamiento empresarial, marketing u otros servicios). La empresa debe eliminar todos esos datos a solicitud del consumidor.

Empresas estadounidenses como Google, Apple y Microsoft han enfrentado pérdidas legales significativas en la UE por incumplimiento. Bajo GDPR, las multas pueden variar desde millones de euros hasta el 4% de los ingresos anuales globales de una empresa, lo que sea mayor.

SOX

La Ley Sarbanes-Oxley es una ley única. Después de una serie de casos masivos de fraude en grandes empresas en todo Estados Unidos (incluyendo los famosos casos de WorldCom y Enron), el Congreso aprobó SOX para exigir a las empresas que informen sobre sus sistemas técnicos e información financiera. Específicamente, la ley requiere que los líderes empresariales de una empresa firmen los estados financieros e informes técnicos proporcionados al gobierno anualmente, con consecuencias legales para declaraciones fraudulentas.

Parte del informe SOX requiere notificación y documentación de políticas de seguridad de datos, incluyendo controles de privacidad respecto a la información financiera de cualquier cliente o consumidor empresarial.

CCPA

La Ley de Privacidad del Consumidor de California es similar a GDPR en que coloca más responsabilidad en las empresas para informar, proteger y obtener consentimiento. Además, establece de manera más concreta los derechos de los consumidores sobre sus datos, incluyendo el derecho a conocer los datos almacenados y sus usos, el derecho a que se eliminen los datos y el derecho a optar por no participar en cualquier uso empresarial o de marketing de su información. Esta ley solo se aplica a las empresas que operan en California y a los residentes de California.

Asegura la Privacidad de los Datos con Herramientas Seguras y Cumplidoras

Uno de los mejores enfoques para asegurar la privacidad es utilizar tecnología que apoye la privacidad. El cifrado, la gestión y visibilidad de datos, los controles automatizados y las implementaciones técnicas de políticas de gobernanza, riesgo y cumplimiento pueden ser de gran ayuda para apoyar tales esfuerzos. Las empresas deben comprender tanto sus obligaciones legales como su postura ética cuando se trata de proteger la privacidad de los datos de los usuarios.

Para aprender cómo la plataforma Kiteworks ofrece privacidad de datos para comunicaciones de contenido sensible, programa una programa una demostración personalizada hoy.

Volver al Glosario de Riesgo y Cumplimiento