Cumplimiento IRAP | Estándar de Ciberseguridad de Australia

¿Qué es el Programa de Evaluadores Registrados de Seguridad de la Información? ¿Qué significa cumplir con IRAP? Sigue leyendo para descubrirlo.

¿Qué es IRAP? Los evaluadores del Programa de Evaluadores Registrados de Seguridad de la Información (IRAP) ayudan a las empresas que trabajan para el gobierno australiano evaluando de manera independiente su postura de ciberseguridad, identificando riesgos y sugiriendo medidas de mitigación. Esto ayuda a asegurar que esas empresas tengan las políticas y controles adecuados para cumplir con los requisitos del Manual de Seguridad de la Información del Gobierno Australiano.

¿Qué es IRAP?

Australia, al igual que otros países, ha implementado leyes y regulaciones significativas de ciberseguridad para abordar los crecientes desafíos de hacking, fraude y ataques patrocinados por estados. Al igual que cualquier otro conjunto de reglas, las organizaciones calificadas deben evaluar estas regulaciones que pueden entender la ley y cómo se aplica en situaciones del mundo real.

El Programa de Evaluadores Registrados de Seguridad de la Información es un programa de cumplimiento único que certifica la capacidad de las organizaciones privadas y públicas para cumplir con los requisitos de ciberseguridad. Los evaluadores independientes emplean dos conjuntos diferentes de directrices:

- El Manual de Seguridad de la Información: Un documento de directrices enfocado en ayudar a las organizaciones a construir marcos de seguridad internos basados en la evaluación de riesgos.

- El Marco de Política de Seguridad Protectora (PSPF): Un conjunto de regulaciones que se aplican a las agencias gubernamentales australianas que enfatizan estándares comunes de seguridad.

IRAP establece políticas y procedimientos para evaluar a los evaluadores contra estos estándares de seguridad para que haya un estándar de auditoría que mantenga una alta calidad de seguridad.

Para obtener certificaciones IRAP, los solicitantes deben cumplir con varias calificaciones diferentes:

- Ser ciudadanos australianos

- Comportarse éticamente

- Cumplir con todos los requisitos para solicitar la Aprobación Negativa de Nivel 1 (NV1), que proporciona autorización de nivel “secreto”

Además de lo anterior, cada solicitante debe poder demostrar calificaciones de dos categorías diferentes, una por categoría:

Finalmente, el evaluador debe tener cinco años de experiencia técnica en tecnología de la información y comunicación, con dos años de experiencia asegurando sistemas contra las regulaciones de seguridad de la información del gobierno australiano. Luego deben completar la Capacitación para Nuevos Ingresos de IRAP y los exámenes de evaluador.

Como se puede inferir de la tabla, está claro que el potencial evaluador de IRAP debe estar bien versado en varias técnicas de evaluación y certificaciones. Además, el estándar requiere, más allá del conocimiento de la ley de ciberseguridad australiana, un entendimiento potencial de CISSP, directrices de evaluación ISO, estándares de evaluación de la Industria de Tarjetas de Pago (PCI) y otros marcos.

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

Beneficios de la Acreditación IRAP

IRAP es un programa que proporciona certificación y acreditación en ciberseguridad para organizaciones que manejan información sensible. La acreditación IRAP ofrece varios beneficios, incluyendo:

1. Mayor Credibilidad y Confianza con IRAP

La acreditación IRAP es un estándar reconocido y confiable para la ciberseguridad. Las organizaciones acreditadas son reconocidas por haber cumplido con altos estándares de seguridad de la información.

2. Cumplimiento de Regulaciones con IRAP

La acreditación IRAP ayuda a las organizaciones a cumplir con las regulaciones gubernamentales y los estándares de la industria, como el Manual de Seguridad de la Información del Gobierno Australiano (ISM) o el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS).

3. Mejor Gestión de Riesgos con IRAP

La acreditación IRAP implica un riguroso proceso de evaluación de riesgos que ayuda a las organizaciones a identificar y gestionar posibles riesgos de ciberseguridad.

4. Mejora de la Postura de Seguridad con IRAP

La acreditación IRAP ayuda a las organizaciones a mejorar su postura de ciberseguridad identificando debilidades y recomendando e implementando medidas de seguridad.

5. Ventaja Competitiva con IRAP

La acreditación IRAP puede dar a las organizaciones una ventaja competitiva al licitar contratos que requieren altos niveles de seguridad de la información. También puede demostrar a clientes y socios que una organización toma en serio la seguridad de los datos.

6. Ahorro de Costos con IRAP

La acreditación IRAP puede llevar a ahorros de costos a largo plazo al prevenir incidentes de seguridad y evitar los gastos asociados con violaciones de datos.

7. Acceso a Contratos Gubernamentales con IRAP

La acreditación IRAP es un requisito para las organizaciones que desean trabajar con el gobierno australiano o con organizaciones que requieren cumplimiento con el ISM.

En general, la acreditación IRAP puede ayudar a las organizaciones a establecer un sólido marco de ciberseguridad, construir confianza con las partes interesadas y lograr el cumplimiento con regulaciones y estándares de la industria.

¿Qué es el Manual de Seguridad de la Información?

Parte de lo que un evaluador de IRAP busca es la adherencia al ISM. El enfoque principal del ISM es ayudar a las organizaciones a implementar un marco de ciberseguridad basado en prácticas de gestión de riesgos.

El ISM es un consejo de ciberseguridad codificado proporcionado por el Centro Australiano de Ciberseguridad como parte de la Dirección de Señales de Australia, dirigido a los directores de seguridad de la información y directores de información en empresas y otras entidades. El ISM no es estrictamente requerido por la ley a menos que la organización esté trabajando con el gobierno o en otra capacidad donde la ley les obligue a adherirse a las directrices del ISM.

El ISM proporciona directrices sobre un conjunto extenso de infraestructura de TI y ciberseguridad. Al igual que el Instituto Nacional de Estándares y Tecnología en los Estados Unidos, el ISM cubre guías para la seguridad en las siguientes áreas:

Roles en el ISM

Aborda cómo las organizaciones dotan de personal y mantienen posiciones relacionadas con la ciberseguridad, destacando principalmente al CISO.

Respuesta a Incidentes en el ISM

Se refiere a cómo la organización detecta, gestiona e informa sobre hackeos o violaciones.

Externalización en el ISM

Cubre cómo una organización selecciona e implementa servicios de terceros como infraestructura y aplicaciones en la nube de manera segura.

Documentación en el ISM

Se relaciona con cómo una organización documenta planes de seguridad, políticas e implementaciones.

Seguridad Física en el ISM

Aborda cómo las organizaciones aseguran físicamente recursos como centros de datos, estaciones de trabajo, oficinas y equipos de TI.

Seguridad del Personal en el ISM

Cubre cómo contratar, integrar, capacitar, permitir acceso y despedir empleados de manera segura.

Infraestructura de Comunicaciones en el ISM

Se relaciona con cómo la organización instala y protege la tecnología de comunicaciones, específicamente el cableado y las comunicaciones Wi-Fi/RF.

Sistemas de Comunicación en el ISM

Cubre cómo las organizaciones protegen la tecnología de comunicación como teléfonos, videoconferencias, máquinas de fax y servicios digitales VoIP.

Movilidad Empresarial en el ISM

Detalla cómo las organizaciones aseguran el uso de sistemas de TI conectados a dispositivos móviles, cómo se aseguran esos dispositivos y cómo se aprovisionan.

Gestión de Sistemas en el ISM

Cubre cómo una organización registra eventos en un sistema, incluidos incidentes, y mantiene registros seguros para informes y análisis forense.

Sistemas de Bases de Datos en el ISM

Se refiere a cómo se gestionan y aseguran las bases de datos, así como cómo se seleccionan esas plataformas de bases de datos.

Correo Electrónico en el ISM

Se relaciona con el uso de plataformas de correo electrónico seguro, correo electrónico seguro con cifrado y la evitación de divulgar información sensible por correo electrónico.

Criptografía en el ISM

Aborda los requisitos mínimos aprobados para la criptografía, incluyendo el uso de Seguridad de la Capa de Transporte (TLS), Secure Shell y S/MIME.

Para una lista completa de directrices, revisa la documentación central del ISM.

¿Qué es una Evaluación IRAP?

Una evaluación IRAP está autorizada y requerida bajo el ISM para organizaciones que 1) están obligadas por ley a buscar la certificación ISM o 2) si una organización desea lograr la certificación fuera de cualquier requisito legal.

En términos generales, las evaluaciones IRAP se dividen en dos etapas:

Etapa 1 en una Evaluación IRAP

El evaluador consulta con la parte evaluada para definir el alcance de la evaluación, entender sus sistemas de TI y revisa una serie de documentos relacionados con la evaluación, incluyendo:

- Una Política de Seguridad de la Información y Evaluación de Riesgos de Amenazas general

- Un Plan de Seguridad del Sistema

- Un Plan de Gestión de Riesgos de Seguridad

- Un Plan de Respuesta a Incidentes

- Un documento de Procedimientos Operativos Estándar

Además, el evaluador investiga la infraestructura de TI de la organización en relación con estos documentos y el alcance de la evaluación, destacando el cumplimiento o la falta del mismo y documentando formas de mitigar sistemas que no cumplen con los requisitos.

Etapa 2 en una Evaluación IRAP

Mientras que la Etapa 1 es bastante exhaustiva, la Etapa 2 lleva eso más allá al profundizar en los sistemas de TI de la organización. Esto incluye una visita al sitio donde el evaluador entrevista al personal, investiga la implementación real del sistema, audita las medidas de seguridad física y, en general, determina si la realidad de esos sistemas coincide con la documentación de la Etapa 1. Además, el evaluador proporciona un informe de Evaluación de Seguridad de la Etapa 2 que describe el estado del sistema y más sugerencias para la remediación.

Diferentes categorías de datos requieren evaluaciones más exhaustivas según sus clasificaciones.

Cambios Recientes en IRAP

La Dirección de Señales de Australia (ASD) realizó una revisión independiente del programa y publicó una política actualizada y una nueva Capacitación para Evaluadores IRAP el 15 de diciembre de 2020. Los cambios en el programa se realizaron para mejorar la calidad del asesoramiento en ciberseguridad proporcionado por los evaluadores IRAP y para mejorar los arreglos de gobernanza para proporcionar una garantía adicional de que los evaluadores están desempeñando sus roles como terceros independientes.

Uno de los cambios más importantes en el programa es el requisito de que los evaluadores IRAP mantengan y demuestren conocimientos actualizados en ciberseguridad. Esto ayuda a asegurar que el asesoramiento proporcionado por los evaluadores sea preciso, relevante y refleje las últimas amenazas y tendencias en la industria. Además, se requiere que los evaluadores IRAP mantengan una autorización de seguridad de Aprobación Negativa de Nivel 1, asegurando aún más su idoneidad para el rol.

El curso revisado de capacitación IRAP de cinco días cubre tanto los fundamentos de IRAP como del ISM, proporcionando una comprensión integral del programa y los estándares requeridos. La política y capacitación IRAP actualizadas fueron co-diseñadas por ASD con representantes del gobierno y la industria a través de una serie de foros consultivos para mejorar la cultura y gobernanza del programa.

Junto con el lanzamiento de la política actualizada y la Capacitación para Evaluadores IRAP, ASD ahora está aceptando solicitudes para evaluadores IRAP. Los evaluadores IRAP actuales tendrán 24 meses para cumplir con los nuevos requisitos descritos en la política actualizada.

Cumplimiento IRAP de Kiteworks Abordando el Estándar de Ciberseguridad de Australia

El gobierno australiano reconoce las amenazas a su cadena de suministro de agencias federales y estatales, y IRAP juega un papel importante en asegurar que los proveedores de tecnología y suministradores utilicen tecnologías que cumplan con un conjunto de estrictos estándares de gobernanza y seguridad. Kiteworks es el único proveedor global en el espacio de comunicaciones de contenido sensible que ha sido evaluado por IRAP para controles de nivel PROTECTED.

Para las agencias federales y estatales australianas, así como para las empresas que realizan negocios con el gobierno australiano, Kiteworks ayuda a asegurar que mantengan el control de la privacidad de sus datos alojados en nubes de tenencia única. El resultado es que no hay mezcla de datos, metadatos o recursos de aplicaciones compartidos. Kiteworks también permite la gestión de riesgos de terceros (TPRM) asegurando que las comunicaciones de contenido sensible con terceros estén protegidas y gobernadas de acuerdo con las políticas prescritas.

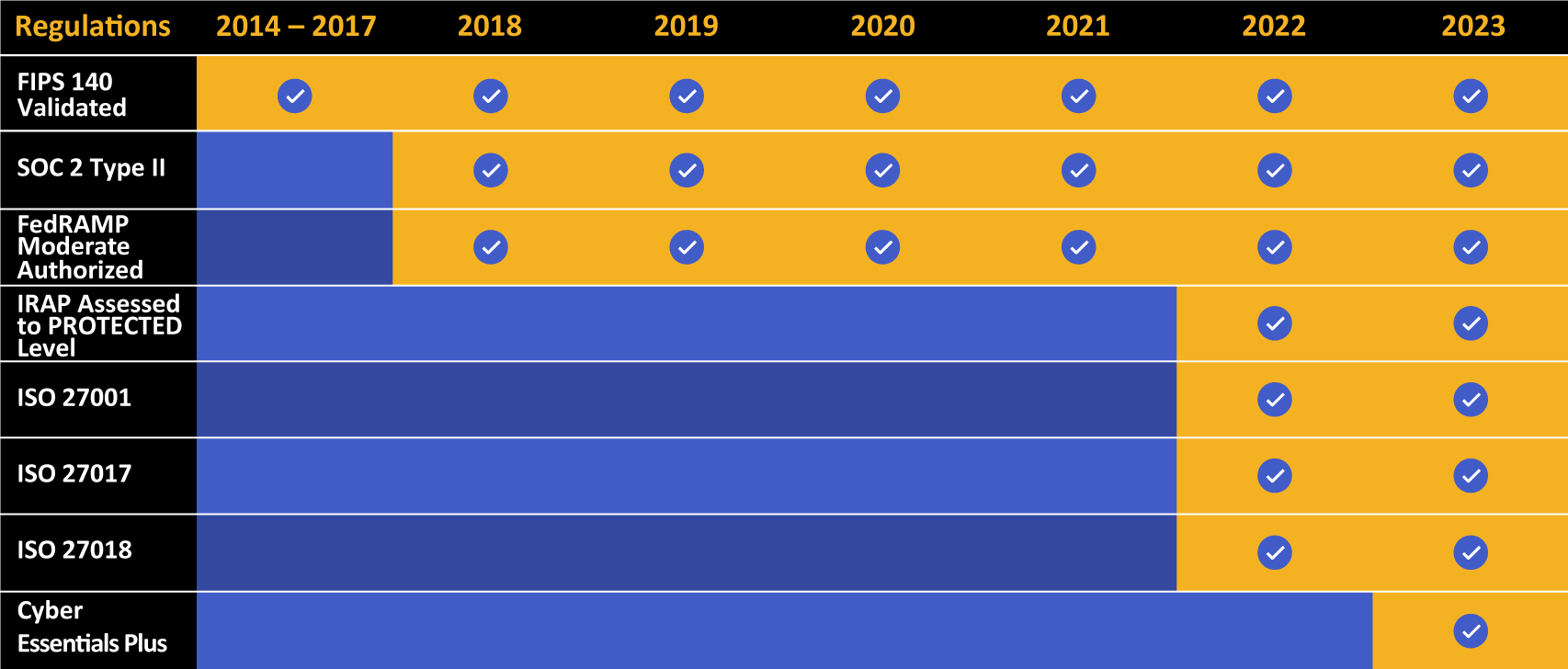

El cumplimiento IRAP es solo uno de varios estándares de cumplimiento global que cumple Kiteworks, que incluye FedRAMP, Reglamento General de Protección de Datos (GDPR), SOC 2, Certificación de Modelo de Madurez de Ciberseguridad (CMMC), Estándar Federal de Procesamiento de Información (FIPS), entre otros. El panel de control CISO de Kiteworks proporciona a las organizaciones una vista en tiempo real de qué contenido confidencial está siendo accedido y por quién, a quién se está compartiendo y transfiriendo, a través de qué canales de comunicación y cuándo ocurrió.

Programa una demostración personalizada de Kiteworks para ver cómo funciona y para aprender más sobre la evaluación IRAP de Kiteworks para controles de nivel PROTECTED.