Informe: Proteger las Comunicaciones de Contenido Sensible es Más Importante que Nunca

Ha pasado otro año, y nos complace presentar nuestro Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial de Kiteworks 2024, que ofrece un análisis profundo del estado crítico de las prácticas de seguridad y privacidad de datos en todo el mundo. Basado en las perspectivas de más de 572 líderes de TI, ciberseguridad y cumplimiento, nuestro informe ofrece una visión rica y detallada de los desafíos y riesgos que enfrentan las organizaciones hoy en día al gestionar su contenido confidencial. A medida que las herramientas de comunicación y colaboración digital se vuelven más integrales para las operaciones comerciales, proteger la información confidencial nunca ha sido más importante.

¡Descarga una copia sin restricciones del Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial hoy!

El contenido confidencial es el alma de cualquier organización: incluye desde información personal identificable (PII) y información de salud protegida (PHI) hasta datos financieros y propiedad intelectual. Una violación o acceso no autorizado a esta información puede tener consecuencias devastadoras, como pérdidas financieras, daños a la reputación, sanciones regulatorias y interrupciones operativas. Tener estrategias sólidas para proteger este contenido es esencial para mantener la confianza y el cumplimiento en un panorama de amenazas cada vez más complejo.

Este artículo del blog tiene como objetivo dar vida a los hallazgos clave del informe 2024, destacando los riesgos de seguridad y cumplimiento más urgentes identificados por los líderes de la industria. Nuestro objetivo es proporcionarte ideas prácticas que te ayuden a fortalecer tus medidas de protección de datos, agilizar los esfuerzos de cumplimiento y gestionar eficazmente los riesgos asociados con las comunicaciones de contenido confidencial. Exploraremos una variedad de temas cubiertos en el informe, incluidos los riesgos de seguridad, el impacto de la IA en la protección de datos, los desafíos de cumplimiento, los factores humanos y las mejores prácticas para gestionar contenido confidencial.

Metodología del Estudio

Para asegurar que el Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial de Kiteworks 2024 proporcione perspectivas precisas y relevantes, se realizó una encuesta integral. La encuesta incluyó 33 preguntas que cubrían varios aspectos de seguridad de datos, privacidad y cumplimiento. Realizada por Centiment entre febrero y marzo de 2024, la encuesta obtuvo respuestas de 572 profesionales de TI, ciberseguridad y gestión de riesgos y cumplimiento.

Los encuestados representaron un grupo diverso de ocho países a nivel mundial, incluyendo América del Norte, Europa, Oriente Medio, África (EMEA) y las regiones de Asia-Pacífico. Estos participantes provenían de una amplia gama de industrias, como seguridad y defensa, manufactura, salud, servicios financieros, gobierno, educación y más. La cohorte de la encuesta incluyó tanto a profesionales de nivel ejecutivo (31%) como a gerentes de nivel medio (69%), asegurando una perspectiva amplia sobre los desafíos y prioridades en la protección de contenido confidencial. Esta representación diversa proporciona una base sólida para los hallazgos y recomendaciones del informe.

8 Áreas de Enfoque en Seguridad de Datos y Cumplimiento

En este artículo del blog, exploraré ocho áreas críticas de seguridad de datos y cumplimiento destacadas en el Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial de Kiteworks 2024. Ya seas un profesional de TI, un experto en ciberseguridad o un gerente de cumplimiento, este informe ofrece valiosas perspectivas y consejos prácticos que pueden ayudarte a navegar el complejo panorama de la protección de datos. Desde comprender los últimos riesgos de seguridad y el impacto de la IA en la protección de datos hasta abordar los desafíos de cumplimiento normativo y minimizar el error humano en las violaciones, cada sección está diseñada para proporcionarte estrategias prácticas para proteger tu contenido confidencial. Profundiza en temas como violaciones de datos, amenazas relacionadas con la IA, brechas de cumplimiento y gestión efectiva de riesgos para mantenerte a la vanguardia en la era digital actual y asegurar que los datos de tu organización permanezcan seguros y cumplan con las normativas.

1. Riesgos de Seguridad Asociados con el Contenido Confidencial

La seguridad del contenido confidencial es una preocupación primordial para las organizaciones de todas las industrias. El contenido confidencial, que incluye PII, PHI, datos financieros y propiedad intelectual, es un objetivo principal para los ciberdelincuentes. La proliferación de herramientas de comunicación digital y la creciente dependencia de servicios de terceros solo han exacerbado estos riesgos, haciendo esencial que las organizaciones adopten medidas de seguridad sólidas.

Perspectivas del Informe de Comunicaciones de Contenido Confidencial 2024

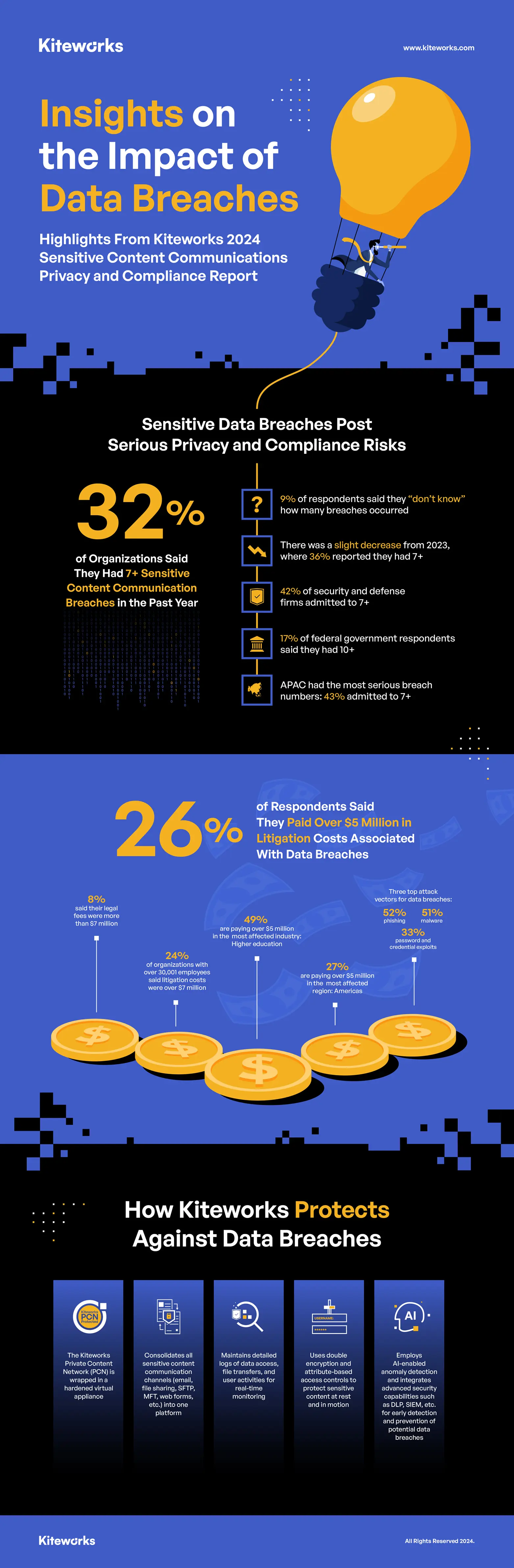

Las violaciones de datos continúan siendo una amenaza significativa para las organizaciones en todo el mundo. Según el informe de Kiteworks 2024, casi un tercio de los encuestados (32%) informó haber sufrido siete o más ataques maliciosos externos de contenido confidencial en el último año. Esto representa una ligera mejora con respecto al año anterior, donde el 36% de los encuestados informó violaciones similares. Sin embargo, la frecuencia de las violaciones sigue siendo alarmantemente alta en diversas industrias.

La educación superior, la seguridad y defensa, y los sectores de petróleo y gas son particularmente vulnerables, con el 68% o más de los encuestados en estas industrias informando cuatro o más violaciones. El sector del gobierno federal también reveló datos preocupantes, con un 17% indicando que tuvieron 10 o más violaciones y otro 10% informando entre siete y nueve violaciones. Por otro lado, las empresas farmacéuticas y de ciencias de la vida están en mejor situación, con solo el 28% de los encuestados informando cuatro o más violaciones.

Al comprender estos riesgos de seguridad y tomar medidas proactivas, las organizaciones pueden proteger mejor su contenido confidencial del acceso no autorizado y las violaciones. Implementar tecnologías de seguridad avanzadas, realizar evaluaciones de seguridad regulares y fomentar una cultura de conciencia de seguridad son pasos vitales para proteger la información confidencial en el entorno digital interconectado de hoy.

2. Riesgos Cibernéticos de la IA y Comunicaciones de Contenido Confidencial

La inteligencia artificial (IA) está revolucionando las industrias al mejorar la eficiencia y automatizar procesos. Sin embargo, su integración en los sistemas de seguridad de datos también introduce nuevas vulnerabilidades. Las tecnologías de IA pueden tanto fortalecer las defensas como crear vías para amenazas cibernéticas más sofisticadas. A medida que la IA se integra más en las operaciones comerciales, el desafío de proteger el contenido confidencial de la explotación aumenta.

La IA generativa (GenAI) y los modelos de lenguaje grande (LLM) están a la vanguardia de los avances en IA. Si bien estas tecnologías ofrecen beneficios sustanciales, también plantean riesgos significativos. GenAI y LLM pueden generar texto altamente realista, que los ciberdelincuentes pueden explotar para crear correos electrónicos de phishing convincentes, automatizar ataques de ingeniería social y crear software malicioso. El uso indebido de estas tecnologías por parte de actores maliciosos presenta una seria amenaza para la seguridad de los datos.

Impacto de GenAI LLMs y Comunicaciones de Contenido Confidencial

Una de las principales preocupaciones con GenAI y LLMs es su potencial para acceder y usar indebidamente datos confidenciales. Según Gartner, casi la mitad de los líderes de ciberseguridad están preocupados por el acceso de terceros a datos confidenciales a través de herramientas de IA. Además, el 40% de los encuestados expresa preocupaciones sobre la aplicación de GenAI y las violaciones de datos, mientras que más de un tercio teme la toma de decisiones erróneas por parte de los sistemas de IA. Estos riesgos no son hipotéticos; se están realizando a medida que los empleados a veces ingresan datos confidenciales en herramientas de IA públicas sin considerar las posibles implicaciones de seguridad.

Perspectivas del Informe de Comunicaciones de Contenido Confidencial 2024

El informe de Kiteworks 2024 arroja luz sobre la creciente aprensión en torno a los riesgos relacionados con la IA. La encuesta indica que las organizaciones están luchando para integrar eficazmente los principios de confianza cero, con el 48% de los encuestados encontrando difícil aplicar estos principios tanto en entornos locales como en la nube. Esta brecha subraya la necesidad de medidas de seguridad integrales adaptadas a los desafíos únicos que plantean las tecnologías de IA.

El informe también revela que el 45% de las organizaciones aún no ha logrado la confianza cero con la seguridad del contenido, destacando un área significativa para mejorar. Ciertas regiones e industrias están rezagadas en la adopción de los protocolos de seguridad necesarios. Por ejemplo, solo el 35% de los encuestados del Reino Unido y el 39% de los encuestados de las regiones de Oriente Medio y Asia-Pacífico han implementado medidas de confianza cero para la seguridad del contenido. Esta discrepancia subraya la importancia de priorizar la seguridad de la IA para mitigar las amenazas potenciales.

Las organizaciones deben priorizar la seguridad de sus entornos de IA implementando controles de acceso robustos, monitoreo continuo y mecanismos avanzados de detección de amenazas. Educar a los empleados sobre los riesgos asociados con las herramientas de IA y fomentar una cultura de conciencia de seguridad son pasos críticos para mitigar estos riesgos. Al abordar los desafíos únicos que plantean GenAI y LLMs, las organizaciones pueden proteger mejor su contenido confidencial y asegurar el cumplimiento en un mundo impulsado por la IA.

3. Riesgos de Cumplimiento y Comunicaciones de Contenido Confidencial

Navegar por el laberinto de cumplimiento normativo es uno de los desafíos más significativos que enfrentan las organizaciones hoy en día. El panorama global de las regulaciones de privacidad de datos se está volviendo cada vez más complejo, con nuevas leyes que se introducen y las existentes que se actualizan regularmente. Las organizaciones deben mantenerse al tanto de estos cambios y asegurar que sus políticas y prácticas cumplan con un mosaico de estándares regionales, nacionales e internacionales. Esta tarea se complica por los requisitos variables de diferentes jurisdicciones, lo que puede llevar a cargas de cumplimiento significativas y un mayor riesgo de sanciones por incumplimiento.

Impacto de las Leyes Globales de Privacidad de Datos

El impacto de las leyes globales de privacidad de datos es profundo, influyendo en cómo las organizaciones gestionan y protegen el contenido confidencial. El Reglamento General de Protección de Datos de la Unión Europea (GDPR) ha establecido un alto estándar para la privacidad de datos, lo que ha llevado a otras regiones a implementar regulaciones similares. En los Estados Unidos, leyes específicas de cada estado como la Ley de Privacidad del Consumidor de California (CCPA) y la más reciente Ley de Derechos de Privacidad de California (CPRA) añaden capas de complejidad. Según el informe de Kiteworks 2024, el 93% de las organizaciones han tenido que replantearse sus estrategias de ciberseguridad en el último año debido a la evolución de las regulaciones de privacidad de datos. Este replanteamiento a menudo implica cambios significativos en el manejo, almacenamiento y compartición de datos para asegurar el cumplimiento.

El cumplimiento no se trata solo de evitar multas y sanciones; también se trata de proteger la reputación de una organización y mantener la confianza del cliente. El incumplimiento puede llevar a daños financieros y reputacionales severos, por lo que es esencial que las organizaciones prioricen la adherencia a las leyes de privacidad de datos.

Perspectivas del Informe de Comunicaciones de Contenido Confidencial 2024

El informe de Kiteworks 2024 revela varias perspectivas sobre cómo las organizaciones están gestionando los esfuerzos de cumplimiento y dónde aún existen brechas. Solo el 11% de los encuestados afirmó que no se necesitaba mejora en la gestión del riesgo de cumplimiento en torno a las herramientas de comunicación de contenido confidencial. Esto es una disminución con respecto a años anteriores, lo que indica una creciente conciencia de la necesidad de mejores prácticas de cumplimiento. Por el contrario, el 32% informó que se necesita una mejora significativa, subrayando los desafíos continuos que enfrentan muchas organizaciones.

El informe destaca que las empresas más grandes son más propensas a requerir mejoras significativas en sus prácticas de cumplimiento. Además, existen variaciones geográficas, con los encuestados franceses mostrando más confianza en sus esfuerzos de cumplimiento en comparación con sus contrapartes en Alemania, el Reino Unido y las Américas.

Uno de los problemas más urgentes identificados es la dificultad para rastrear, controlar e informar sobre el contenido confidencial enviado externamente. El 43% de las organizaciones admitió no poder rastrear, controlar e informar sobre todos los intercambios de contenido externo, una brecha de riesgo de gobernanza sustancial. Además, la elaboración de informes de cumplimiento requiere un tiempo considerable del personal, con el 62% de los encuestados dedicando más de 1,500 horas de personal anualmente a esta tarea. Esta carga de tiempo es particularmente alta para las organizaciones con más de 15,000 empleados y en sectores como la educación superior.

Abordar estas brechas de cumplimiento requiere un enfoque multifacético, que incluya invertir en herramientas avanzadas de seguimiento e informes, agilizar los procesos de cumplimiento y fomentar una cultura de conciencia de cumplimiento en toda la organización. Al tomar estos pasos, las organizaciones pueden gestionar mejor los riesgos de cumplimiento y asegurar la adherencia a las regulaciones de privacidad de datos en evolución.

4. Papel del Error Humano en las Violaciones de Datos

El error humano sigue siendo uno de los riesgos más significativos para la seguridad de los datos. A pesar de los avances en tecnología y medidas de seguridad automatizadas, el factor humano a menudo introduce vulnerabilidades que los ciberdelincuentes pueden explotar. Los empleados y socios de terceros pueden comprometer inadvertidamente el contenido confidencial a través de acciones como correos electrónicos mal dirigidos, manejo inadecuado de datos y caer en ataques de phishing. La complejidad de gestionar información confidencial a través de varias plataformas y herramientas de comunicación solo aumenta la probabilidad de tales errores.

Perspectivas del Informe de Comunicaciones de Contenido Confidencial 2024

El informe de Kiteworks 2024 destaca el impacto generalizado del error humano en la seguridad de los datos. Según el informe, los usuarios finales representan el 68% de los errores que conducen a violaciones de datos. Este alto porcentaje subraya el papel crítico que juegan las acciones humanas en comprometer la información confidencial. El informe también señala que las industrias con mayores volúmenes de contenido confidencial, como la salud y las finanzas, son particularmente vulnerables a las violaciones relacionadas con los usuarios. En estos sectores, las repercusiones de una violación de datos pueden ser especialmente graves, dada la sensibilidad de los datos involucrados.

Mejores Prácticas para Mitigar los Riesgos Humanos

Para mitigar los riesgos asociados con el error humano, las organizaciones deben implementar estrategias integrales que abarquen tecnología, capacitación y aplicación de políticas. Aquí hay algunas mejores prácticas:

- Programas Regulares de Capacitación y Concienciación: La educación continua es crucial. Los empleados deben ser capacitados para reconocer intentos de phishing, comprender los protocolos de manejo de datos y mantenerse actualizados sobre las últimas amenazas de seguridad. Las sesiones de capacitación programadas regularmente y las simulaciones de phishing pueden ayudar a reforzar buenos hábitos de seguridad.

- Implementación de Autenticación Multifactor (MFA): La MFA agrega una capa adicional de seguridad al requerir que los usuarios proporcionen múltiples formas de verificación antes de acceder a información confidencial. Esto puede reducir significativamente el riesgo de acceso no autorizado debido a credenciales robadas o comprometidas.

- Controles de Acceso Estrictos: Los controles de acceso a datos confidenciales basados en el principio de privilegio mínimo aseguran que los empleados solo tengan acceso a la información necesaria para su función. Las auditorías regulares pueden ayudar a asegurar que los derechos de acceso se asignen y mantengan adecuadamente.

- Cifrado Integral de Datos: Cifrar datos confidenciales tanto en tránsito como en reposo puede proteger la información incluso si se envía inadvertidamente al destinatario equivocado o es accedida por individuos no autorizados.

- Planes Robustos de Respuesta a Incidentes: Tener un plan de respuesta a incidentes claro y bien practicado puede ayudar a las organizaciones a contener rápidamente y mitigar los efectos de una violación de datos. Esto incluye tener procedimientos para identificar violaciones, notificar a las partes afectadas y cumplir con los requisitos regulatorios.

Al priorizar estas mejores prácticas, las organizaciones pueden reducir significativamente el riesgo de violaciones de datos causadas por error humano, protegiendo el contenido confidencial y manteniendo el cumplimiento con las regulaciones de seguridad de datos.

5. Privacidad de Datos y Cumplimiento y Comunicaciones de Contenido Confidencial

Las violaciones de datos siguen siendo una preocupación importante para las organizaciones, con implicaciones significativas para la privacidad y el cumplimiento. El informe de Kiteworks 2024 revela que casi un tercio de los encuestados (32%) experimentó siete o más ataques maliciosos externos de contenido confidencial en el último año. Aunque esto representa una ligera mejora con respecto al 36% del año anterior, la frecuencia de las violaciones sigue siendo preocupantemente alta. La educación superior, la seguridad y defensa, y los sectores de petróleo y gas están entre los más afectados, destacando la necesidad de medidas de protección mejoradas en estas industrias.

Costos de Litigio de las Violaciones de Datos

El impacto financiero de las violaciones de datos se extiende más allá de los costos inmediatos de remediación. Los honorarios legales asociados con las violaciones de datos pueden ser sustanciales, como se destaca en el informe de Kiteworks. Seis de cada diez encuestados informaron gastar más de $2 millones anualmente en costos legales relacionados con violaciones de datos. Para las organizaciones más grandes, estos costos son aún mayores, con el 24% de las empresas con más de 30,001 empleados gastando más de $7 millones anualmente. Las instituciones de educación superior están particularmente afectadas, con el 49% informando costos de litigio superiores a $5 millones. Estas cifras subrayan la importancia de invertir en medidas de seguridad robustas para prevenir violaciones y mitigar su impacto financiero.

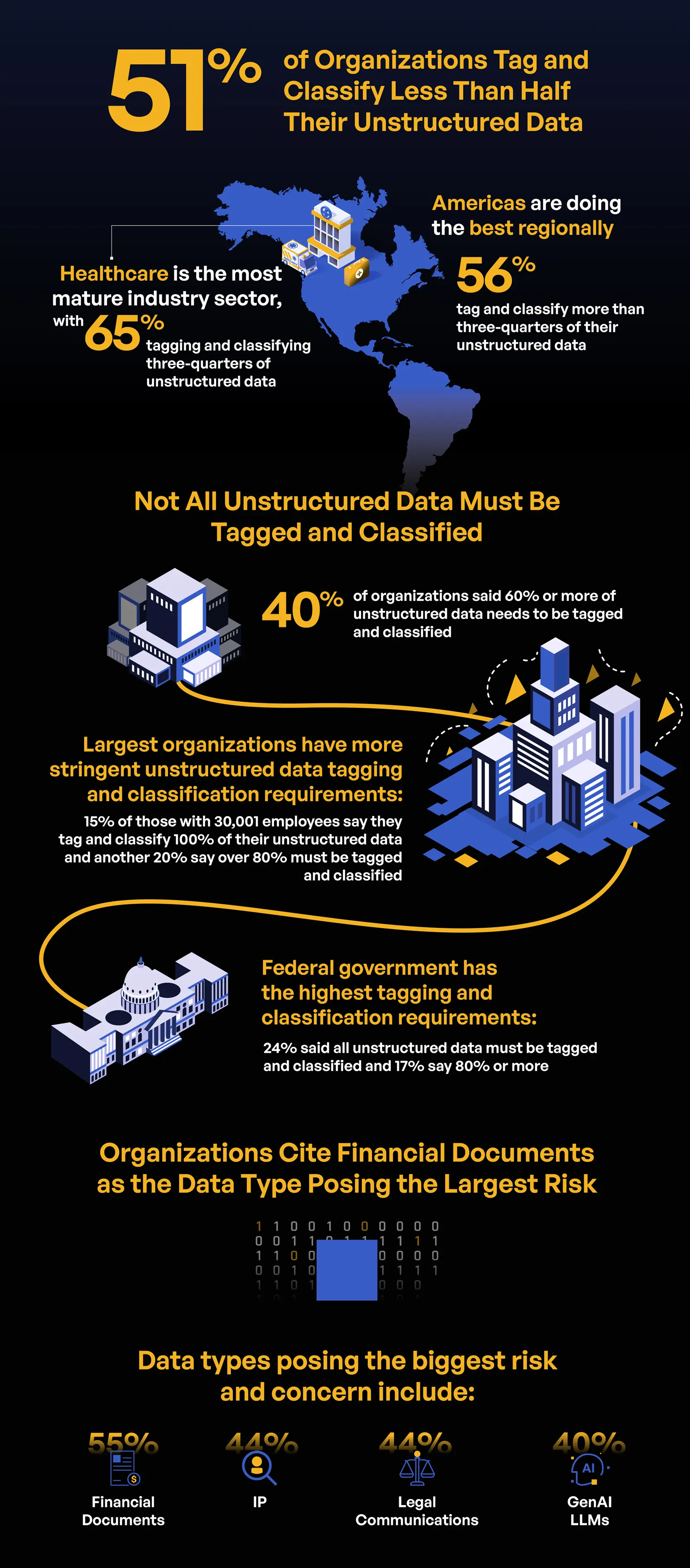

Tipos de Datos y Problemas de Clasificación

La clasificación adecuada de datos es esencial para una gestión y seguridad de datos efectiva. El informe revela que muchas organizaciones luchan con este aspecto fundamental. Menos de la mitad de los encuestados (49%) afirma que el 75% o más de sus datos no estructurados están etiquetados o clasificados. Esta falta de clasificación aumenta el riesgo de violaciones de datos, ya que los datos no etiquetados son más difíciles de rastrear y asegurar. El sector de la salud se desempeña ligeramente mejor, con el 66% de las organizaciones logrando este nivel de clasificación de datos, seguido por los servicios financieros (56%) y los sectores legales (55%).

Evaluación de los Riesgos de Diferentes Tipos de Datos

Diferentes tipos de datos conllevan niveles de riesgo variables, y las organizaciones deben priorizar su protección en consecuencia. El informe indica que los documentos financieros, la propiedad intelectual y las comunicaciones legales son las tres principales preocupaciones para los encuestados. Estos tipos de datos son críticos para el funcionamiento y la ventaja competitiva de las organizaciones, por lo que su protección es primordial. Curiosamente, aunque la información personal identificable (PII) a menudo se considera la más sensible, no fue la principal preocupación para la mayoría de los encuestados. Esta discrepancia sugiere la necesidad de que las organizaciones reevalúen sus prioridades de protección de datos y aseguren que todos los tipos de datos confidenciales estén adecuadamente protegidos.

El análisis cruzado de violaciones de datos con tipos de datos proporciona más información. Por ejemplo, las organizaciones que priorizaron la información de salud protegida (PHI) informaron tasas más altas de violaciones maliciosas. Este hallazgo se alinea con las tendencias de la industria que indican que los datos de salud son un objetivo principal para los ciberdelincuentes. Del mismo modo, la propiedad intelectual y los documentos financieros son frecuentemente atacados, lo que requiere medidas de seguridad robustas para proteger estos tipos de datos de alto riesgo.

6. Cumplimiento y Gestión de Riesgos y Comunicaciones de Contenido Confidencial

A medida que las organizaciones lidian con las complejidades de la seguridad de datos, el cumplimiento y la gestión de riesgos han emergido como prioridades principales. El panorama en constante evolución de las regulaciones de privacidad de datos exige que las empresas se mantengan vigilantes y proactivas en sus esfuerzos por cumplir con los requisitos legales mientras gestionan los riesgos de manera efectiva. El informe de Kiteworks 2024 subraya esta urgencia, revelando que el 93% de las organizaciones han tenido que replantearse sus estrategias de ciberseguridad en respuesta a nuevas regulaciones en el último año.

Áreas de Enfoque para las Regulaciones

El entorno regulatorio global es cada vez más estricto, con implicaciones significativas para cómo las organizaciones manejan datos confidenciales. El Reglamento General de Protección de Datos (GDPR) en la Unión Europea sigue siendo un referente para la privacidad de datos, influyendo en las regulaciones en todo el mundo. En los Estados Unidos, leyes específicas de cada estado como la Ley de Privacidad del Consumidor de California (CCPA) y la más reciente Ley de Derechos de Privacidad de California (CPRA) añaden capas de complejidad. El informe de Kiteworks indica que estas regulaciones son las principales áreas de enfoque para las organizaciones, con el GDPR y las leyes estatales de EE. UU. citadas por el 41% de los encuestados. El cumplimiento requiere una comprensión profunda de los requisitos específicos y una adaptación continua.

Validaciones y Certificaciones Priorizadas por las Organizaciones

Para navegar eficazmente el panorama de cumplimiento, las organizaciones priorizan validaciones y certificaciones que demuestren su compromiso con la seguridad de datos. Según el informe de Kiteworks, los estándares de la Organización Internacional de Normalización (ISO), particularmente ISO 27001, 27017 y 27018, están entre las certificaciones más citadas. Además, el Instituto Nacional de Estándares y Tecnología (NIST) 800-171 y la Certificación de Modelo de Madurez de Ciberseguridad (CMMC) son críticas, especialmente para las organizaciones del sector de defensa.

El informe destaca que el 53% de los encuestados prioriza los estándares ISO, mientras que el 42% se enfoca en NIST 800-171. Este énfasis en estándares reconocidos refleja una tendencia hacia la formalización de prácticas de seguridad y el cumplimiento de referencias globales. Sectores como farmacéuticos, salud y servicios financieros son particularmente vigilantes debido a las altas apuestas asociadas con las violaciones de datos.

Desafíos de los Informes de Cumplimiento de Seguridad de Datos

A pesar de los mejores esfuerzos, las organizaciones enfrentan desafíos significativos en los informes de cumplimiento. El informe de Kiteworks revela que el 43% de los encuestados no puede rastrear, controlar e informar sobre todos los intercambios de contenido externo, destacando una brecha de riesgo de gobernanza sustancial. Esta dificultad se ve exacerbada por la complejidad de reconciliar registros de comunicación a través de múltiples herramientas.

El tiempo y los recursos requeridos para los informes de cumplimiento son sustanciales. Según el informe, el 62% de las organizaciones dedica más de 1,500 horas de personal anualmente a los informes de cumplimiento, con las organizaciones más grandes enfrentando una carga aún mayor. Los sectores de educación superior y salud están particularmente impactados, dado el volumen y la sensibilidad de los datos que manejan. Casi la mitad de las instituciones de educación superior dedican más de 2,000 horas anualmente a los informes de cumplimiento.

Abordar los Desafíos de Cumplimiento

Las organizaciones deben adoptar un enfoque multifacético para abordar estos desafíos. Invertir en herramientas avanzadas de seguimiento e informes, agilizar los procesos de cumplimiento y fomentar una cultura de conciencia de cumplimiento son pasos cruciales. Implementar soluciones de cumplimiento automatizadas puede reducir significativamente el tiempo y el esfuerzo requeridos para los informes, permitiendo que el personal se enfoque en iniciativas estratégicas.

Las auditorías y evaluaciones regulares son esenciales para identificar brechas y asegurar que las prácticas de cumplimiento sigan siendo efectivas. Al priorizar la mejora continua y aprovechar la tecnología para mejorar los esfuerzos de cumplimiento, las organizaciones pueden gestionar mejor los riesgos y cumplir con las regulaciones de privacidad de datos en evolución.

7. Ciberseguridad y Gestión de Riesgos y Comunicaciones de Contenido Confidencial

El desafío de proteger las comunicaciones de contenido confidencial se está volviendo cada vez más complejo. Las organizaciones utilizan diversas herramientas y plataformas digitales para facilitar la comunicación y el intercambio de datos, lo que desafortunadamente expande la superficie de ataque para los ciberdelincuentes. El informe de Kiteworks 2024 revela que muchas organizaciones luchan por mantener la visibilidad y el control sobre el flujo de datos confidenciales, lo que lleva a un aumento de las vulnerabilidades. Asegurar la seguridad del contenido confidencial a lo largo de su ciclo de vida, ya sea en tránsito, en reposo o en uso, requiere estrategias integrales y vigilancia continua.

Progreso Hacia la Confianza Cero

La confianza cero es un modelo de ciberseguridad que asume que ninguna entidad, ya sea dentro o fuera de la red, debe ser confiada por defecto. Este enfoque es esencial para mitigar los riesgos asociados con las comunicaciones de contenido confidencial. El informe de Kiteworks 2024 indica que, aunque se están haciendo progresos, aún existen brechas significativas. Aproximadamente el 45% de las organizaciones aún no ha logrado la confianza cero para la seguridad del contenido. Regiones como el Reino Unido, Oriente Medio y Asia-Pacífico están rezagadas, con solo el 35% al 39% de los encuestados informando la implementación de principios de confianza cero.

Medidas de Seguridad Avanzadas

Avanzar en las medidas de seguridad es imperativo para mantenerse a la vanguardia de las amenazas cibernéticas en evolución. Las organizaciones deben invertir en tecnologías y prácticas avanzadas para fortalecer sus mecanismos de defensa. Las medidas clave incluyen:

- Cifrado: Cifrar datos confidenciales tanto en tránsito como en reposo para asegurar que permanezcan seguros incluso si son interceptados

- Detección Avanzada de Amenazas: Usar IA y aprendizaje automático para identificar y responder proactivamente a posibles amenazas

- Capacitación en Conciencia de Seguridad: Educar a los empleados sobre las últimas mejores prácticas de seguridad y la importancia de proteger la información confidencial

El informe de Kiteworks 2024 destaca la necesidad de un enfoque proactivo hacia la seguridad, con el 56% de los encuestados indicando que se necesita alguna mejora en la seguridad de las comunicaciones de contenido confidencial. Esto refleja un reconocimiento creciente de la importancia de la mejora continua y la adaptación a nuevas amenazas.

Seguimiento y Control del Acceso al Contenido Confidencial

El seguimiento y control efectivos del acceso al contenido confidencial son componentes críticos de una estrategia de seguridad robusta. La capacidad de monitorear quién accede a datos confidenciales, cuándo y cómo se utilizan proporciona información invaluable para identificar posibles riesgos de seguridad. Sin embargo, solo el 16% de las organizaciones informa poder rastrear y controlar el acceso al contenido de manera consistente.

Las prácticas clave para mejorar el seguimiento y control del contenido incluyen:

- Clasificación de Datos: Implementar un sistema robusto de clasificación de datos para categorizar los datos según su sensibilidad e importancia

- Registros de Auditoría: Mantener registros completos de acceso y actividad de datos para facilitar auditorías e investigaciones

- Alertas Automatizadas: Configurar alertas automatizadas para acceso no autorizado o patrones de actividad inusuales para permitir una respuesta rápida

Uso de Herramientas de Seguridad para Contenido Confidencial

Desplegar un conjunto de herramientas de seguridad específicamente diseñadas para proteger el contenido confidencial es esencial. Estas herramientas deben ofrecer capacidades integrales, incluyendo cifrado, controles de acceso y monitoreo. Según el informe de Kiteworks, casi seis de cada diez organizaciones siempre utilizan herramientas de seguridad como MFA, cifrado y seguimiento de gobernanza para comunicaciones internas y externas. Sin embargo, aún hay margen de mejora, ya que muchas organizaciones utilizan estas herramientas de manera inconsistente.

Las herramientas y prácticas de seguridad recomendadas incluyen:

- Autenticación Multifactor (MFA): Mejorar la seguridad al requerir múltiples formas de verificación antes de otorgar acceso a datos confidenciales

- Prevención de Pérdida de Datos (DLP): Implementar soluciones DLP para detectar y prevenir transferencias de datos no autorizadas

- Plataformas de Seguridad Integradas: Usar plataformas integradas, como gestión de información y eventos de seguridad (SIEM), desarmado y reconstrucción de contenido (CDR), y otras, que proporcionen controles de seguridad unificados en todos los canales de comunicación

8. Procesos Operativos y Comunicaciones de Contenido Confidencial

La gestión efectiva de los procesos operativos es crucial para mitigar los riesgos asociados con las comunicaciones de contenido confidencial. Esta sección explora áreas clave donde los desafíos operativos y los riesgos se cruzan, destacando la necesidad de estrategias robustas para asegurar la seguridad de los datos y el cumplimiento.

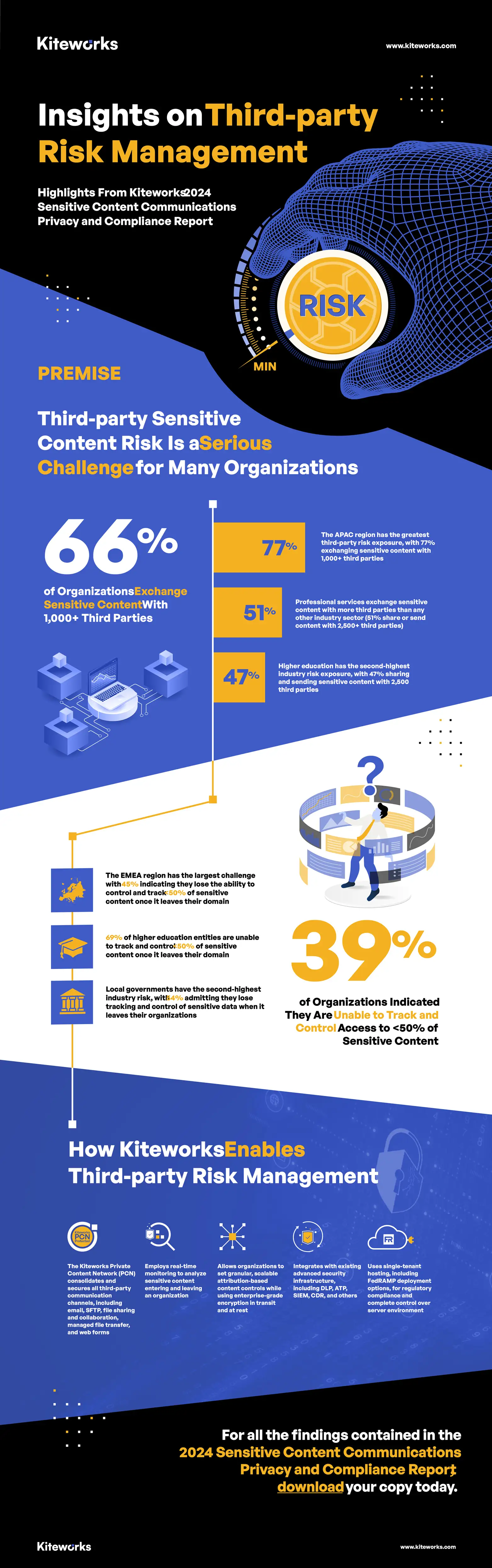

Multiplicación de Terceros y Riesgo

A medida que las organizaciones expanden sus operaciones, el número de proveedores y socios de terceros con los que se relacionan se multiplica, aumentando significativamente el riesgo de exposición de contenido confidencial. Según el informe de Kiteworks 2024, dos tercios de los encuestados intercambian contenido confidencial con más de 1,000 terceros. Una vez que los datos salen de la organización, rastrear y controlar el acceso se vuelve más desafiante, elevando el riesgo de acceso no autorizado y violaciones de datos. La gestión efectiva del riesgo de terceros implica una evaluación rigurosa, monitoreo continuo e implementación de protocolos de seguridad robustos para asegurar que todos los socios cumplan con los estándares de seguridad de la organización.

Proliferación de Herramientas de Comunicación y Riesgos Asociados

La proliferación de herramientas de comunicación—correo electrónico, uso compartido de archivos, transferencia de archivos administrada y protocolos de transferencia segura de archivos (SFTP)—presenta un riesgo significativo para la seguridad de los datos. El informe de Kiteworks destaca que las organizaciones que utilizan más de siete herramientas de comunicación experimentaron una mayor frecuencia de violaciones de datos. Esta proliferación de herramientas complica la gestión de la seguridad y aumenta la superficie de ataque para los ciberdelincuentes. Consolidar las herramientas de comunicación en una sola plataforma puede reducir la complejidad, mejorar la seguridad y aumentar la eficiencia operativa.

Desafíos de Reconciliación de Registros

Reconciliar registros de varias herramientas de comunicación es una tarea que consume tiempo y es compleja, pero es crucial para el cumplimiento y el monitoreo de la seguridad. El informe de Kiteworks revela que el 48% de las organizaciones deben reconciliar más de 11 registros, con el 14% necesitando consolidar más de 20 registros. Este proceso es particularmente oneroso para las organizaciones más grandes, con aquellas que tienen más de 30,001 empleados enfrentando desafíos significativos. La reconciliación efectiva de registros requiere soluciones automatizadas que puedan agregar y analizar registros de múltiples fuentes, proporcionando una vista completa del acceso y la actividad de datos.

Límites de Tamaño de Archivos y Riesgos Asociados

Los límites de tamaño de archivos en las herramientas de comunicación a menudo conducen a ineficiencias operativas y riesgos de seguridad. Los empleados pueden recurrir a servicios de uso compartido de archivos de consumo no autorizados para eludir estos límites, exponiendo a la organización a posibles violaciones de datos. El informe de Kiteworks indica que más del 30% de las organizaciones necesitan implementar soluciones alternativas para los límites de tamaño de archivos más de 50 veces al mes a través de correo electrónico, uso compartido de archivos, transferencia de archivos administrada y SFTP. Implementar soluciones empresariales que soporten tamaños de archivo más grandes puede mitigar estos riesgos y agilizar los flujos de trabajo.

Impulsores para Abordar el Riesgo de Comunicaciones de Contenido Confidencial

Los impulsores principales para abordar los riesgos de comunicaciones de contenido confidencial incluyen proteger la propiedad intelectual, mitigar el litigio y evitar violaciones regulatorias. Según el informe de Kiteworks, el 56% de los encuestados citó la protección de la propiedad intelectual y los secretos corporativos como una prioridad principal. Mitigar los costos de litigio fue identificado por el 51%, mientras que el 48% enfatizó evitar violaciones regulatorias. Estos impulsores destacan la necesidad de estrategias de seguridad integrales que abarquen medidas robustas de protección de datos, cumplimiento con las regulaciones de privacidad de datos y procesos eficientes de gestión de riesgos.

Estrategias Efectivas para Asegurar las Comunicaciones de Contenido Confidencial

El Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial de Kiteworks 2024 subraya la necesidad crítica de que las organizaciones prioricen la protección del contenido confidencial. Las conclusiones clave de este informe destacan los diversos desafíos y riesgos asociados con la seguridad de datos y el cumplimiento. Desde la proliferación de herramientas de comunicación y riesgos de terceros hasta las complejidades de los informes de cumplimiento y el impacto de la IA en la protección de datos, las estrategias integrales son esenciales para proteger la información confidencial.

Para abordar estos desafíos, las organizaciones deben considerar las siguientes recomendaciones:

- Consolidar Herramientas de Comunicación: Reducir el número de herramientas de comunicación dispares puede reducir significativamente el riesgo de violaciones de datos y mejorar la eficiencia operativa. Una plataforma única para gestionar las comunicaciones de contenido confidencial puede agilizar los procesos y mejorar la seguridad.

- Implementar Confianza Cero Definida por el Contenido: Adoptar un enfoque de confianza cero definida por el contenido asegura que ninguna entidad sea confiada por defecto, reduciendo el riesgo de acceso no autorizado. Esto implica implementar controles de acceso estrictos basados en el contenido al que se accede, monitoreo continuo y segmentación de datos.

- Desarrollar Redes de Contenido Privado: Establecer redes de contenido privado puede mejorar la seguridad al aislar las comunicaciones de contenido confidencial de las redes públicas. Esto asegura que los datos confidenciales solo sean accesibles para usuarios autorizados dentro de un entorno controlado.

- Mejorar las Medidas de Seguridad: Invertir en tecnologías de seguridad avanzadas como cifrado, autenticación multifactor (MFA) y detección avanzada de amenazas. La capacitación regular en conciencia de seguridad para los empleados también es crucial para mitigar el error humano.

- Mejorar los Informes de Cumplimiento: Automatizar los procesos de informes de cumplimiento para reducir el tiempo y los recursos requeridos para esta tarea. Asegurar que existan mecanismos robustos de seguimiento y control para gestionar eficazmente los intercambios de contenido externo.

- Priorizar la Clasificación de Datos: Implementar un sistema robusto de clasificación de datos para categorizar los datos según su sensibilidad. Esto ayuda a identificar tipos de datos de alto riesgo y asegurar que se implementen medidas de seguridad adecuadas.

Asegúrate de visitar nuestra página web del informe 2024 que contiene numerosas piezas de contenido que puedes utilizar, como resúmenes regionales e industriales, infografías, el comunicado de prensa y un episodio de podcast de Kitecast con perspectivas de líderes en seguridad y cumplimiento. Haz clic aquí.

Preguntas Frecuentes sobre el Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Confidencial de Kiteworks 2024

Las comunicaciones de contenido confidencial están principalmente en riesgo debido a violaciones de datos, acceso no autorizado y error humano. La proliferación de herramientas de comunicación y compromisos con terceros amplifica aún más estos riesgos. Las organizaciones deben adoptar medidas de seguridad integrales para mitigar estas vulnerabilidades.

Las tecnologías de IA, incluidas la IA Generativa (GenAI) y los modelos de lenguaje grande (LLM), introducen tanto oportunidades como riesgos en la seguridad de los datos. Si bien pueden mejorar la detección de amenazas, también crean nuevas vulnerabilidades para ciberataques sofisticados. Las organizaciones necesitan una gobernanza robusta de la IA para mitigar estos riesgos.

La confianza cero definida por el contenido es un enfoque de seguridad que asume que ninguna entidad es confiada por defecto, requiriendo controles de acceso estrictos basados en el contenido al que se accede. Es crucial para reducir el acceso no autorizado y asegurar que los datos confidenciales permanezcan seguros. Implementar principios de confianza cero ayuda a las organizaciones a mitigar posibles violaciones y mejorar la seguridad general.

Las organizaciones pueden mejorar los informes de cumplimiento automatizando procesos e implementando mecanismos de seguimiento robustos. Esto reduce el tiempo y los recursos requeridos para los esfuerzos de cumplimiento mientras asegura informes precisos y completos. Los informes de cumplimiento efectivos son esenciales para cumplir con los requisitos regulatorios y minimizar los riesgos de gobernanza.

Consolidar herramientas de comunicación en una sola plataforma puede reducir significativamente el riesgo de violaciones de datos y mejorar la eficiencia operativa. Reduce la complejidad, mejora la seguridad y proporciona mejor visibilidad y control sobre las comunicaciones de contenido confidencial. Este enfoque simplifica la gestión y fortalece las estrategias generales de protección de datos.