NIST CSF 2.0: La Guía Definitiva para Gestionar el Riesgo en Comunicaciones de Contenido Sensible

Las organizaciones de diversos sectores enfrentan la ardua tarea de gestionar el riesgo de comunicaciones de contenido confidencial. Las posibles consecuencias de las filtraciones de datos, el acceso no autorizado o el uso indebido de información confidencial pueden ser graves, desde pérdidas financieras y daños a la reputación hasta responsabilidades legales. Por lo tanto, es crucial que las organizaciones adopten marcos sólidos y mejores prácticas para minimizar estos riesgos de manera efectiva.

El Instituto Nacional de Estándares y Tecnología (NIST) ha lanzado recientemente la versión 2.0 de su Marco de Ciberseguridad (CSF), un conjunto integral de directrices diseñadas para ayudar a las organizaciones a fortalecer su postura de ciberseguridad y proteger sus activos críticos. NIST CSF 2.0 proporciona un enfoque estructurado para identificar, evaluar y gestionar los riesgos de ciberseguridad, permitiendo a las organizaciones priorizar sus esfuerzos y asignar recursos de manera efectiva.

La relevancia de NIST CSF 2.0 se extiende más allá de cualquier industria o sector en particular. Es aplicable a organizaciones de todos los tamaños y tipos, incluidas empresas, agencias gubernamentales, instituciones académicas y organizaciones sin fines de lucro. La flexibilidad y adaptabilidad del marco lo convierten en una herramienta invaluable para gestionar el riesgo de comunicaciones de contenido confidencial en diversos contextos. Al alinearse con NIST CSF 2.0, las organizaciones pueden demostrar su compromiso con las mejores prácticas de ciberseguridad, mejorar su resiliencia contra amenazas cibernéticas y mantener la confianza de sus partes interesadas.

En este artículo del blog, exploraremos los componentes clave de NIST CSF 2.0, su papel en la minimización de riesgos asociados con las comunicaciones de contenido confidencial y cómo las organizaciones pueden aprovechar el marco para fortalecer su postura de ciberseguridad. También discutiremos cómo Kiteworks, una plataforma líder en colaboración segura de contenido, apoya a las organizaciones en sus esfuerzos por alinearse con NIST CSF 2.0 y gestionar eficazmente el riesgo de comunicaciones de contenido confidencial.

Descifrando NIST CSF 2.0: Plan Estratégico para la Defensa de Datos Sensibles

Para gestionar eficazmente el riesgo de comunicaciones de contenido confidencial, es esencial comprender los componentes clave y la estructura de NIST CSF 2.0. El marco consta de tres elementos principales: el Núcleo, los Perfiles y los Niveles.

El Núcleo es el núcleo del marco, proporcionando un conjunto de resultados de ciberseguridad organizados en Categorías y Subcategorías. Estos resultados están diseñados para ser comprendidos por una audiencia amplia, independientemente de su experiencia técnica, y son lo suficientemente flexibles como para adaptarse a los riesgos, tecnologías y consideraciones de misión únicas de una organización.

Los Perfiles son un mecanismo para que las organizaciones describan sus posturas actuales y objetivo de ciberseguridad en términos de los resultados del Núcleo. Al crear un Perfil Actual y un Perfil Objetivo, las organizaciones pueden identificar brechas en sus prácticas de ciberseguridad y priorizar acciones para lograr su estado deseado.

Los Niveles caracterizan el grado de rigor y sofisticación de las prácticas de gestión de riesgos de ciberseguridad de una organización. Hay cuatro Niveles, que van desde Parcial (Nivel 1) hasta Adaptativo (Nivel 4), que proporcionan contexto sobre cómo una organización ve y gestiona los riesgos de ciberseguridad.

Seis Funciones en NIST CSF 2.0

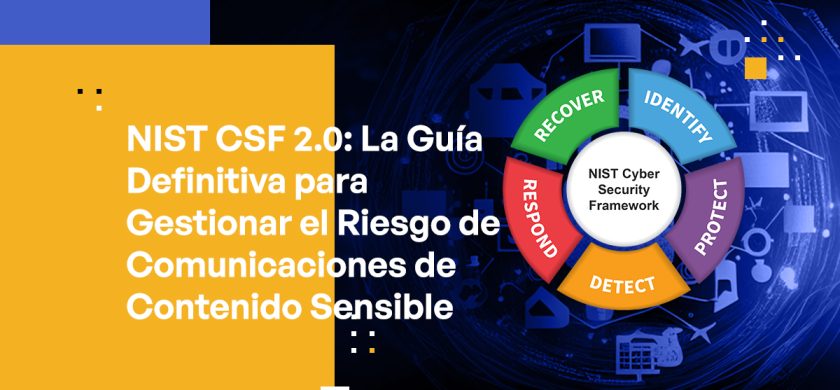

En el corazón de NIST CSF 2.0 están sus seis funciones, que organizan las actividades de ciberseguridad en su nivel más alto:

- Gobernar (GV) se centra en el establecimiento y comunicación de la estrategia, expectativas y políticas de gestión de riesgos de ciberseguridad de una organización.

- Identificar (ID) implica comprender los riesgos de ciberseguridad actuales de la organización, incluida la gestión de activos y la evaluación de riesgos.

- Proteger (PR) cubre la implementación de salvaguardas para gestionar los riesgos de ciberseguridad, como el control de acceso, la seguridad de datos y la resiliencia de la infraestructura tecnológica.

- Detectar (DE) enfatiza la importancia del monitoreo y análisis continuo para identificar posibles incidentes de ciberseguridad.

- Responder (RS) describe las acciones a tomar cuando se detecta un incidente de ciberseguridad, incluida la gestión de incidentes, el análisis y la minimización.

- Recuperar (RC) se centra en restaurar los activos y operaciones afectados por un incidente de ciberseguridad, incluida la ejecución del plan de recuperación y la comunicación.

PUNTOS CLAVE

PUNTOS CLAVE

- NIST CSF 2.0 es un Marco Integral de Gestión de Riesgos:

NIST CSF 2.0 permite un enfoque estructurado para gestionar los riesgos de ciberseguridad. La alineación permite a las organizaciones fortalecer su postura de ciberseguridad y proteger sus activos críticos. - Función de Gobernar: Estableciendo una Base Sólida:

Define y comunica la estrategia de gestión de riesgos de ciberseguridad de la organización, estableciendo objetivos de gestión de riesgos e integrando la ciberseguridad en los procesos generales de gestión de riesgos. - Identificar y Proteger: Comprender y Minimizar Riesgos:

Implementa salvaguardas como controles de acceso, medidas de seguridad de datos y resiliencia de la infraestructura tecnológica para minimizar los riesgos identificados. - Detectar, Responder y Recuperar: Manteniendo la Resiliencia:

Comprométete con el monitoreo y análisis continuo (Detectar); toma acciones apropiadas una vez que se detecta un incidente (Responder), restaura los activos y operaciones a la normalidad después de un incidente (Recuperar). - Kiteworks se Alinea con NIST CSF 2.0:

Kiteworks proporciona una solución integral para gestionar el riesgo de comunicaciones de contenido confidencial en línea con NIST CSF 2.0: características de seguridad robustas, controles de acceso granulares y arquitectura lista para el cumplimiento.

Actualizaciones de Funciones del Núcleo

NIST CSF 2.0 introduce varias mejoras y actualizaciones en comparación con sus versiones anteriores. Una adición notable es la función de Gobernar, que aborda la integración de la gestión de riesgos de ciberseguridad en la estrategia general de gestión de riesgos empresariales de una organización. Esta función asegura que la ciberseguridad se considere en los niveles más altos de toma de decisiones y esté alineada con la misión y objetivos de la organización.

Actualizaciones de Gestión de Riesgos de la Cadena de Suministro

Otra actualización significativa es el mayor énfasis en la gestión de riesgos de la cadena de suministro (SCRM) dentro del marco. NIST CSF 2.0 reconoce la importancia de gestionar los riesgos de ciberseguridad asociados con los proveedores, socios y proveedores de servicios de terceros de una organización. El marco proporciona orientación sobre el establecimiento de procesos de SCRM, la priorización de proveedores y la integración de requisitos de ciberseguridad en contratos y acuerdos.

Estructura Actualizada y Amigable para el Usuario

NIST CSF 2.0 también introduce una estructura más simplificada y amigable para el usuario, lo que facilita a las organizaciones navegar e implementar el marco. La versión actualizada incluye un lenguaje más preciso, definiciones más claras y una mejor alineación con otras publicaciones del NIST y estándares internacionales.

Al comprender los componentes clave, funciones y actualizaciones en NIST CSF 2.0, las organizaciones pueden aprovechar mejor el marco para gestionar eficazmente su riesgo de comunicaciones de contenido confidencial. El enfoque integral del marco permite a las organizaciones evaluar su postura actual de ciberseguridad, identificar áreas de mejora e implementar medidas específicas para minimizar riesgos y mejorar su resiliencia general.

| Función de NIST CSF 2.0 | Descripción | Alineación con Kiteworks |

|---|---|---|

| Gobernar (GV) | Establece y comunica la estrategia y políticas de ciberseguridad de la organización. | Kiteworks apoya la gobernanza con controles de acceso granulares y roles de colaboración para asegurar el cumplimiento de políticas. |

| Identificar (ID) | Implica comprender los activos y riesgos de ciberseguridad de la organización. | Kiteworks ayuda en el inventario de activos y la evaluación de riesgos a través de un monitoreo y reporte integral. |

| Proteger (PR) | Cubre la implementación de salvaguardas para gestionar riesgos. | Kiteworks asegura la protección de datos mediante cifrado, controles de acceso y características de prevención de pérdida de datos. |

| Detectar (DE) | Enfatiza el monitoreo continuo para identificar incidentes de ciberseguridad. | La plataforma se integra con sistemas SIEM para monitoreo y detección en tiempo real. |

| Responder (RS) | Describe las acciones a tomar cuando se detecta un incidente. | Kiteworks proporciona registros de auditoría y facilita la respuesta a incidentes para una resolución más rápida. |

| Recuperar (RC) | Se enfoca en restaurar operaciones después de un incidente. | Kiteworks ayuda en la planificación de recuperación y comunicación a las partes interesadas. |

Funciones de NIST CSF 2.0 y Alineación con Kiteworks

Alineación con las Funciones de NIST CSF 2.0

La función de Gobernar es una adición crítica a NIST CSF 2.0, enfatizando la importancia de establecer una base sólida para la gestión de riesgos de ciberseguridad. Esta función implica definir y comunicar la estrategia y política de gestión de riesgos de ciberseguridad de la organización. Las actividades clave incluyen establecer objetivos de gestión de riesgos, establecer declaraciones de apetito y tolerancia al riesgo, e integrar la gestión de riesgos de ciberseguridad en los procesos generales de gestión de riesgos empresariales de la organización.

Para gobernar eficazmente los riesgos de ciberseguridad, las organizaciones deben definir claramente roles, responsabilidades y autoridades relacionadas con la ciberseguridad. Esto incluye asegurar que el liderazgo organizacional sea responsable de fomentar una cultura consciente del riesgo y asignar recursos adecuados para apoyar las iniciativas de ciberseguridad. Las organizaciones también deben establecer y hacer cumplir políticas de ciberseguridad que estén alineadas con su misión, requisitos legales y regulatorios, y expectativas de las partes interesadas. La revisión y actualización regular de estas políticas son esenciales para mantenerse al día con los cambios en el panorama de amenazas, tecnología y objetivos organizacionales.

Función de Identificar en NIST CSF 2.0

La función de Identificar se centra en comprender los riesgos de ciberseguridad actuales de la organización, lo cual es crucial para una gestión de riesgos efectiva. Esto implica realizar un inventario integral de los activos de la organización, incluidos datos, hardware, software, sistemas y personas. Los activos deben priorizarse en función de su criticidad para la misión de la organización y el impacto potencial de un incidente de ciberseguridad.

La evaluación de riesgos es otro aspecto clave de la función de Identificar. Las organizaciones deben evaluar regularmente sus vulnerabilidades y la probabilidad e impacto potencial de amenazas que exploten esas vulnerabilidades. Este proceso implica recopilar y analizar inteligencia de amenazas cibernéticas de diversas fuentes, como foros de intercambio de información y agencias gubernamentales. Los resultados de las evaluaciones de riesgos deben informar las prioridades de respuesta al riesgo de la organización y guiar la selección e implementación de controles de seguridad apropiados.

La gestión de activos también juega un papel vital en la función de Identificar. Las organizaciones deben establecer procesos para gestionar activos a lo largo de su ciclo de vida, desde la adquisición hasta la eliminación. Esto incluye mantener inventarios precisos, implementar prácticas de gestión de configuración segura y asegurar que los activos estén protegidos de acuerdo con su valor y riesgo.

Función de Proteger en NIST CSF 2.0

La función de Proteger implica implementar salvaguardas para gestionar los riesgos de ciberseguridad de la organización. Un aspecto crítico de esta función es el control de acceso, que asegura que solo usuarios, servicios y dispositivos autorizados puedan acceder a los activos de la organización. Esto incluye implementar mecanismos de autenticación fuertes, como autenticación multifactor, y hacer cumplir el principio de privilegio mínimo, que otorga a los usuarios solo los permisos mínimos necesarios para realizar sus tareas.

La seguridad de datos es otro componente esencial de la función de Proteger. Las organizaciones deben implementar medidas para proteger la confidencialidad, integridad y disponibilidad de sus datos, tanto en reposo como en tránsito. Esto implica usar tecnologías de cifrado, procesos seguros de respaldo y recuperación de datos, y soluciones de prevención de pérdida de datos (DLP) para prevenir el acceso no autorizado, modificación o exfiltración de datos confidenciales.

La resiliencia de la infraestructura tecnológica también es crucial para proteger contra riesgos de ciberseguridad. Las organizaciones deben diseñar e implementar arquitecturas seguras que puedan resistir y recuperarse de eventos adversos, como ciberataques, fallos del sistema o desastres naturales. Esto incluye implementar mecanismos de redundancia y conmutación por error, realizar copias de seguridad regulares y pruebas de procedimientos de recuperación, y asegurar que los sistemas y datos críticos estén protegidos contra amenazas físicas y ambientales.

Función de Detectar en NIST CSF 2.0

La función de Detectar se centra en identificar posibles incidentes de ciberseguridad de manera oportuna. Esto implica el monitoreo continuo de los activos de la organización, incluidos redes, sistemas y actividad de usuarios, para detectar anomalías, indicadores de compromiso y otros eventos sospechosos. Las organizaciones deben implementar una estrategia de monitoreo integral que cubra todos los activos críticos y aproveche una combinación de herramientas automatizadas y análisis humano.

El análisis de eventos adversos es otro aspecto clave de la función de Detectar. Cuando se identifican posibles incidentes, las organizaciones deben tener procesos en marcha para investigar y analizar estos eventos para determinar su alcance, impacto y causa raíz. Esto puede implicar correlacionar datos de múltiples fuentes, como archivos de registro, alertas de seguridad y fuentes de inteligencia de amenazas, para obtener una comprensión integral del incidente.

Para apoyar la detección y análisis efectivos, las organizaciones deben establecer un centro de operaciones de seguridad (SOC) o capacidad equivalente que sea responsable de monitorear, investigar y responder a incidentes de ciberseguridad. El SOC debe estar dotado de personal capacitado y equipado con las herramientas y tecnologías necesarias para detectar y responder a amenazas en tiempo real.

Función de Responder en NIST CSF 2.0

La función de Responder describe las acciones que las organizaciones deben tomar cuando se detecta un incidente de ciberseguridad. La gestión de incidentes es un componente crítico de esta función, que implica la coordinación y ejecución del plan de respuesta a incidentes de la organización. Este plan debe definir roles y responsabilidades claros, protocolos de comunicación y procedimientos para contener, investigar y minimizar incidentes.

El análisis de incidentes es otro aspecto esencial de la función de Responder. Las organizaciones deben realizar investigaciones exhaustivas para determinar el alcance e impacto del incidente, identificar la causa raíz y recopilar evidencia para posibles procedimientos legales o regulatorios. Esto puede implicar análisis forense de sistemas afectados, entrevistas con personal clave y colaboración con partes externas, como agencias de aplicación de la ley o proveedores de servicios de respuesta a incidentes.

La mitigación de incidentes implica tomar medidas para contener el incidente, erradicar la amenaza y restaurar los sistemas y datos afectados a operaciones normales. Esto puede incluir aislar sistemas afectados, aplicar parches de seguridad y reconstruir activos comprometidos. Las organizaciones también deben implementar medidas para prevenir incidentes similares en el futuro, como actualizar políticas y procedimientos de seguridad, proporcionar capacitación adicional al personal e implementar nuevos controles de seguridad.

Función de Recuperar en NIST CSF 2.0

La función de Recuperar se centra en restaurar los activos y operaciones de la organización a la normalidad después de un incidente de ciberseguridad. Esto implica ejecutar el plan de recuperación de la organización, que debe definir los procedimientos y recursos necesarios para restaurar sistemas y datos críticos, y reanudar las operaciones comerciales. Los planes de recuperación deben probarse y actualizarse regularmente para asegurar su efectividad y alineación con las necesidades cambiantes de la organización.

La comunicación también es un aspecto crítico de la función de Recuperar. Las organizaciones deben mantener informadas a las partes interesadas durante todo el proceso de recuperación, proporcionando actualizaciones regulares sobre el progreso y cualquier cambio en los objetivos de recuperación. Esto incluye la comunicación con partes interesadas internas, como empleados y gestión, así como partes interesadas externas, como clientes, socios y reguladores.

Alineación de Kiteworks con NIST CSF 2.0

Pasando sin problemas de la perspectiva general a un análisis enfocado, la siguiente sección nos llevará a través de la función crítica “Gobernar” de NIST CSF 2.0. Como columna vertebral del marco, no solo establece sino que también prioriza la ruta estratégica que una organización debe seguir para gestionar eficazmente sus riesgos de ciberseguridad. Vamos a profundizar en cómo la función de Gobernar articula este aspecto esencial y establece el escenario para las funciones detalladas subsecuentes del NIST CSF.

Cómo Kiteworks Apoya a las Organizaciones en el Seguimiento de las Directrices de NIST CSF 2.0

La Red de Contenido Privado de Kiteworks está bien alineada con NIST CSF 2.0 y apoya a las organizaciones en el seguimiento de las directrices del marco. La plataforma proporciona un conjunto integral de características y capacidades que permiten a las organizaciones gestionar eficazmente el riesgo de comunicaciones de contenido confidencial en las seis funciones de NIST CSF 2.0.

La alineación de Kiteworks con NIST CSF 2.0 comienza con su fuerte enfoque en la gobernanza. La plataforma proporciona controles de acceso granulares, perfiles de usuario y roles de colaboración que aseguran que el contenido confidencial solo sea accesible para usuarios autorizados. Esto se alinea con el énfasis de la función de Gobernar en establecer y hacer cumplir políticas y procedimientos de ciberseguridad.

Características Clave de la Plataforma Kiteworks que Permiten la Gestión de Riesgos

El uso compartido seguro de archivos y la colaboración, la gobernanza integral de contenido y el cumplimiento, y la integración con herramientas y procesos de seguridad existentes son algunas de las características clave de la Red de Contenido Privado de Kiteworks que permiten a las organizaciones gestionar mejor el riesgo. Veamos más de cerca cada una a continuación:

- Uso compartido seguro de archivos y colaboración: Kiteworks permite el uso compartido seguro de archivos y colaboración, lo cual es crítico para gestionar el riesgo de comunicaciones de contenido confidencial. La plataforma proporciona una interfaz segura y unificada para enviar, recibir y almacenar archivos confidenciales, asegurando que los datos permanezcan protegidos durante todo su ciclo de vida. Kiteworks emplea un cifrado fuerte para datos en reposo y en tránsito, autenticación multifactor y controles de acceso basados en atributos granulares (ABAC) para prevenir el acceso no autorizado a contenido confidencial.

- Gobernanza integral de contenido y cumplimiento: Kiteworks proporciona características de gobernanza integral de contenido y cumplimiento que se alinean con las funciones de Identificar y Proteger de NIST CSF 2.0. La plataforma permite a las organizaciones clasificar y priorizar sus activos de contenido en función de la sensibilidad y el impacto comercial, asegurando que se apliquen controles de seguridad apropiados. Kiteworks también proporciona registros de auditoría detallados y capacidades de reporte, permitiendo a las organizaciones demostrar el cumplimiento con políticas internas y regulaciones externas.

- Integración con herramientas y procesos de seguridad existentes: La Red de Contenido Privado de Kiteworks se integra sin problemas con las herramientas y procesos de seguridad existentes de una organización, mejorando la efectividad general de sus esfuerzos de gestión de riesgos de ciberseguridad. La plataforma puede integrarse con sistemas de gestión de información y eventos de seguridad (SIEM), permitiendo el monitoreo y análisis en tiempo real de las comunicaciones de contenido confidencial. Kiteworks también apoya la integración con soluciones de prevención de pérdida de datos (DLP), sistemas de gestión de identidades y accesos (IAM) y otras tecnologías de seguridad, proporcionando un enfoque holístico para gestionar el riesgo de comunicaciones de contenido confidencial.

Ejemplos del Mundo Real de Cómo Kiteworks Ayuda a las Organizaciones a Gestionar el Riesgo de Comunicaciones de Contenido Confidencial

Kiteworks ha ayudado a numerosas organizaciones de diversas industrias a gestionar eficazmente su riesgo de comunicaciones de contenido confidencial. Por ejemplo, un gran proveedor de atención médica utilizó Kiteworks para compartir de manera segura datos sensibles de pacientes con socios externos, asegurando el cumplimiento con las regulaciones HIPAA. Los controles de acceso granulares y las capacidades de registro de auditoría de la plataforma permitieron a la organización mantener un control estricto sobre quién podía acceder a los datos y rastrear todas las actividades relacionadas con el contenido.

En otro ejemplo, una firma de servicios financieros utilizó Kiteworks para colaborar de manera segura con su red global de socios y clientes. Las características de uso compartido seguro de archivos y colaboración de la plataforma permitieron a la firma intercambiar datos y documentos financieros sensibles sin el riesgo de acceso no autorizado o filtraciones de datos. La integración de Kiteworks con las herramientas y procesos de seguridad existentes de la firma aseguró que la plataforma estuviera alineada con su estrategia general de gestión de riesgos de ciberseguridad.

Una agencia gubernamental también aprovechó Kiteworks para gestionar comunicaciones de contenido confidencial con sus constituyentes y socios. El cumplimiento de la plataforma con FedRAMP y otros estándares de seguridad gubernamentales permitió a la agencia cumplir con requisitos estrictos de ciberseguridad. Las características de gobernanza integral de contenido de Kiteworks permitieron a la agencia clasificar y proteger datos sensibles, mientras que sus capacidades de reporte detallado facilitaron auditorías regulares y evaluaciones de riesgos.

Estos ejemplos del mundo real demuestran cómo Kiteworks apoya a las organizaciones en alinearse con NIST CSF 2.0 y gestionar eficazmente el riesgo de comunicaciones de contenido confidencial. Al proporcionar una plataforma segura, conforme y fácil de usar, Kiteworks permite a las organizaciones proteger sus activos críticos, mantener la confianza de sus partes interesadas y centrarse en sus objetivos de misión principal.

Empoderando a las Organizaciones para Gestionar el Riesgo de Comunicaciones de Contenido Confidencial con NIST CSF 2.0

Adoptar NIST CSF 2.0 proporciona a las organizaciones un marco integral y flexible para gestionar el riesgo de comunicaciones de contenido confidencial. Al alinearse con las directrices del marco, las organizaciones pueden fortalecer su postura de ciberseguridad, proteger sus activos críticos y mantener la confianza de sus partes interesadas. NIST CSF 2.0 permite a las organizaciones identificar y priorizar sus riesgos, implementar controles de seguridad apropiados y monitorear y mejorar continuamente sus prácticas de gestión de riesgos de ciberseguridad.

Para implementar eficazmente NIST CSF 2.0 y gestionar el riesgo de comunicaciones de contenido confidencial, las organizaciones deben elegir las herramientas y plataformas adecuadas. Estas soluciones deben proporcionar características de seguridad robustas, capacidades integrales de gobernanza de contenido e integración sin problemas con herramientas y procesos de seguridad existentes. Al seleccionar una plataforma que se alinee con NIST CSF 2.0, las organizaciones pueden simplificar sus esfuerzos de gestión de riesgos, reducir la carga sobre sus equipos de TI y seguridad, y asegurar una protección consistente de su contenido confidencial.

Kiteworks se destaca como una solución integral para gestionar el riesgo de comunicaciones de contenido confidencial en línea con NIST CSF 2.0. Las extensas características de seguridad de la plataforma, los controles de acceso granulares y la arquitectura lista para el cumplimiento permiten a las organizaciones proteger eficazmente su contenido confidencial. La interfaz de usuario intuitiva de Kiteworks y sus capacidades de integración sin problemas facilitan a las organizaciones adoptar y usar la plataforma, mientras que sus características de reporte y auditoría detalladas facilitan el monitoreo y mejora continuos. Al elegir Kiteworks, las organizaciones pueden alinearse con confianza con NIST CSF 2.0 y proteger sus comunicaciones de contenido confidencial, permitiéndoles centrarse en su misión principal y lograr sus objetivos comerciales.

Preguntas Frecuentes sobre Gestión de Riesgos de Ciberseguridad

El NIST CSF 2.0, desarrollado por el Instituto Nacional de Estándares y Tecnología, es un marco estratégico que guía a las organizaciones en el fortalecimiento de sus medidas de ciberseguridad. Detalla cómo identificar, proteger y gestionar información sensible en diversas plataformas y entornos. El marco es crítico para minimizar los riesgos de filtraciones de datos y acceso no autorizado, asegurando que los datos sensibles estén protegidos de manera integral. Con un enfoque en la mejora continua, ayuda a las organizaciones a responder al panorama de amenazas en evolución. Al adherirse a sus principios, las empresas pueden mantener la integridad y confidencialidad de sus activos críticos.

El NIST CSF 2.0 está diseñado para una amplia gama de organizaciones, desde pequeñas empresas hasta grandes corporaciones y entidades gubernamentales. Su aplicabilidad en diversos sectores lo convierte en una herramienta esencial para cualquier entidad que maneje datos sensibles. Al seguir el marco, las organizaciones pueden desarrollar una estrategia clara para evaluar y gestionar sus riesgos de ciberseguridad de manera más efectiva. Es particularmente beneficioso para aquellos que buscan alinear sus prácticas de ciberseguridad con los estándares de la industria y para entidades que deben demostrar un cumplimiento riguroso con las regulaciones de protección de datos. Además, NIST CSF 2.0 ayuda a priorizar las iniciativas de ciberseguridad, optimizando así el uso de recursos limitados.

La función “Gobernar” en NIST CSF 2.0 subraya la importancia de un enfoque estratégico para la gestión de riesgos de ciberseguridad. Exige el establecimiento de políticas claras, la articulación de una estrategia de gestión de riesgos y la integración de estos procesos en la gestión de riesgos empresariales más amplia. Esta función promueve la responsabilidad y establece la base para una cultura consciente de la ciberseguridad dentro de una organización. Asegura que todos los niveles de una entidad, desde la gestión ejecutiva hasta el personal operativo, comprendan sus roles en la protección de activos digitales. Este enfoque unificado es crucial para desarrollar una defensa robusta contra amenazas y vulnerabilidades cibernéticas.

Reconociendo el papel crítico que juegan las cadenas de suministro en la ciberseguridad, el NIST CSF 2.0 ha mejorado su enfoque en la gestión de riesgos de la cadena de suministro (SCRM). El marco actualizado incluye una guía más detallada sobre la evaluación y gestión de riesgos planteados por proveedores y prestadores de servicios de terceros. Enfatiza la necesidad de integrar consideraciones de ciberseguridad en los procesos de adquisición y acuerdos contractuales. NIST CSF 2.0 también fomenta el monitoreo continuo y la colaboración con proveedores para abordar vulnerabilidades y asegurar el cumplimiento con estándares de seguridad. Estos pasos son esenciales para construir una cadena de suministro segura y resiliente que pueda resistir amenazas cibernéticas.

Kiteworks permite a las organizaciones alinearse con el NIST CSF 2.0 a través de su plataforma integral de colaboración segura de contenido. Proporciona herramientas robustas para gobernar el acceso a datos sensibles, hacer cumplir políticas y monitorear flujos de datos de acuerdo con las directrices del marco. Kiteworks simplifica la identificación de riesgos de ciberseguridad y agiliza el proceso de gestión de activos. Las medidas de protección de la plataforma, como el cifrado doble y el control de acceso basado en atributos, están alineadas con la función “Proteger” de NIST CSF 2.0, asegurando que los datos sensibles se gestionen de manera segura. Además, las capacidades de monitoreo y respuesta de Kiteworks apoyan las funciones “Detectar” y “Responder”, permitiendo a las organizaciones abordar rápidamente posibles incidentes de seguridad.

Recursos Adicionales

- Resumen SFTP Empresarial Revolucionario