Protege tu negocio con el cumplimiento del Marco de Ciberseguridad del NIST

Hoy en día, el intercambio de contenido es fundamental para los resultados de cualquier negocio. La colaboración con clientes, socios, consultores y otros interesados se ha vuelto crítica para el éxito empresarial. Sin embargo, cada vez que se comparte contenido externamente, el riesgo de exposición aumenta. Gestionar ese riesgo se vuelve aún más difícil si el contenido es sensible (y a menudo lo es). Además del riesgo de exposición, demostrar cumplimiento normativo cada vez que se comparte contenido sensible, y por lo tanto fuera de tu control, puede ser difícil de probar.

En Kiteworks, entendemos que hay un problema inherente de negocio cuando se trata de contenido sensible. Por lo tanto, estoy emocionado de compartir cómo estamos adoptando un enfoque dentro de Kiteworks para ayudar a resolver este punto crítico de negocio dentro de nuestra Red de Contenido Privado.

El Marco de Ciberseguridad del NIST y Kiteworks

Durante la última década, el Instituto Nacional de Estándares y Tecnología (NIST) ha desempeñado un papel crucial en la identificación y desarrollo de un marco de ciberseguridad para uso voluntario que apoye la administración de riesgos de ciberseguridad en cualquier negocio en los Estados Unidos. El propósito de este marco es proporcionar una estructura de apoyo esencial para que las empresas amplíen su estructura actual en algo más útil para protegerse de un ciberataque.

Para los clientes de Kiteworks, estamos aplicando este marco en lo que respecta a la protección de contenido sensible para que el grupo empresarial adecuado encargado de gestionar la administración de riesgos de ciberseguridad tenga control total. La aplicación del Marco de Ciberseguridad del NIST (NIST CSF) dentro de la Red de Contenido Privado de Kiteworks complementará las capacidades existentes y estará disponible para todos los clientes del Paquete Empresarial.

Los principios fundamentales del NIST CSF incluyen: Identificar, Proteger, Detectar, Responder y Recuperar. Para gestionar adecuadamente el riesgo de ciberseguridad, es importante que los activos que deben ser gestionados sean IDENTIFICADOS para que se puedan establecer medidas adecuadas para PROTEGER estos activos. Una vez que los activos son identificados y protegidos, solo entonces las empresas pueden DETECTAR cualquier actividad alrededor de esos activos. Esto, a su vez, permite una RESPUESTA y RECUPERACIÓN oportunas en caso de un ciberataque.

Al final del día, la gestión de riesgos es un proceso continuo de identificación, evaluación y respuesta al riesgo contra la probabilidad de que ocurra un evento. Kiteworks apoya a nuestros clientes en la identificación y protección de su contenido más sensible mediante la gestión de activos, brindando a nuestros clientes una herramienta única.

Principios Fundamentales del Marco de Ciberseguridad del NIST Alineados con Kiteworks

Lo siguiente es una visión general de los principios fundamentales del NIST CSF y cómo las capacidades de Kiteworks se alinearán.

Identificación de Contenido Sensible para Protección Cibernética

Kiteworks emplea un enfoque flexible que ayuda en la identificación de qué contenido necesita ser identificado como un activo. Los clientes de Kiteworks que ya han invertido en clasificación de datos (MIP, Titus, etc.) mantendrán este método de clasificación, permitiendo que el clasificador se aproveche como una forma de identificar ese contenido como un activo que necesita protección.

Incluso si la clasificación de datos no está en su lugar, Kiteworks puede identificar contenido como un activo basado en otros atributos, como la Ruta de la Carpeta, el Propietario del Contenido y el Tipo de Archivo, entre otros. Además, si el contenido es desconocido específicamente, puedes identificar quién sabes que está trabajando con contenido sensible para que cualquier contenido que toquen se asuma como un activo.

Kiteworks entiende que los clientes están en diferentes etapas cuando se trata de clasificación de activos. Nuestro enfoque para la clasificación de activos busca satisfacer los requisitos del cliente independientemente de su uso actual de clasificación de datos.

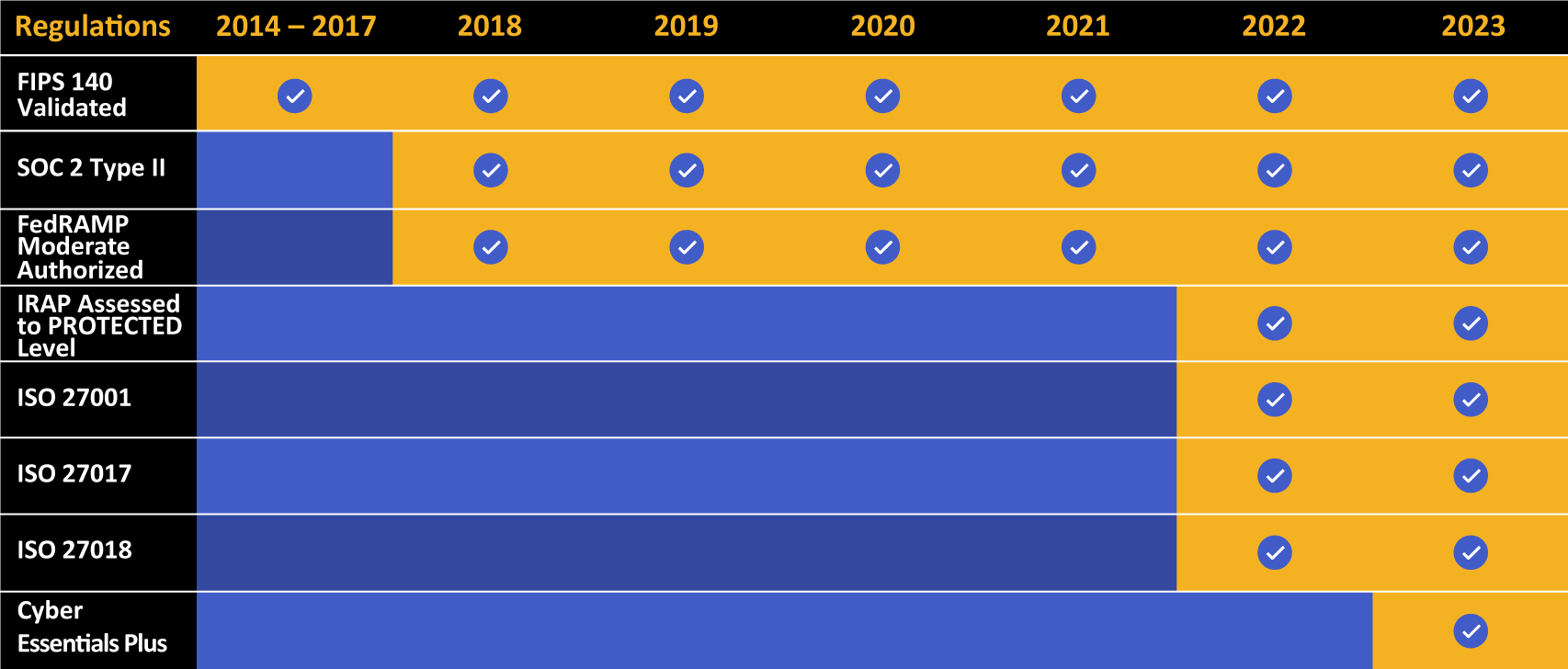

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

Protección de Contenido Sensible con Políticas de Riesgo Basadas en Contenido

Una vez que los activos que pasan por Kiteworks son identificados, el siguiente paso especifica y aplica políticas de riesgo basadas en contenido para proteger esos activos adecuadamente. Al hablar con los clientes, entendemos que cada clase de activo hereda diferentes niveles de riesgo dependiendo de quién está accediendo al contenido; por lo tanto, serán necesarios diferentes niveles de control de contenido.

En 2023, estamos apoyando tres políticas clave de riesgo basadas en contenido que pueden ser completamente personalizadas para satisfacer las necesidades del cliente. Para cada política, el usuario, la acción y el activo pueden ser definidos aún más:

- Recoger Justificación para el Acceso

[POLÍTICA] Permitir que alguien tome acción sobre el activo siempre que su razón para el acceso sea recogida y registrada en el registro de auditoría del activo.

Los clientes actuales de Kiteworks utilizan esta política para recoger la razón de justificación para sacar un activo de Kiteworks, que se registra junto con el evento de descarga en el registro de auditoría. Para el cumplimiento, este rastro de auditoría mejorado tiene un gran impacto cuando llega el momento de recoger y mostrar pruebas para el acceso justificado a contenido sensible.

- Modificar Nivel de Acceso

[POLÍTICA] Permitir que alguien tome acción sobre el activo siempre que su nivel de acceso cumpla con el requisito de cumplimiento, independientemente del nivel de permiso de acceso previo.

La gestión de derechos digitales de próxima generación de Kiteworks está impulsada por SafeVIEW y SafeEDIT. SafeVIEW permite a los usuarios ver documentos de manera segura dentro de un entorno controlado, aplicando políticas de acceso basadas en atributos de usuario y documento. Previene la descarga, impresión o compartición no autorizada de información sensible. Por otro lado, SafeEDIT permite a los usuarios autorizados editar documentos de manera colaborativa mientras mantienen el mismo control de acceso granular. Asegura que solo los usuarios con los atributos apropiados puedan modificar partes específicas de un documento. Ambas características dependen de políticas definidas por el administrador que controlan dinámicamente el acceso basado en atributos, asegurando que los datos sensibles permanezcan seguros durante todo su ciclo de vida.

- Bloquear Acceso y Permitir que se Solicite Acceso

[POLÍTICA] Permitir que alguien tome acción sobre el activo siempre que haya recibido aprobación de cumplimiento para su acceso solicitado.

Para los clientes de Kiteworks que buscan tener un control más gestionado sobre decidir quién puede y quién no puede acceder a un activo según sea necesario, esta política facilita un canal para que se solicite el acceso y luego sea aprobado o denegado por un oficial de cumplimiento. Configuraciones adicionales de política ayudarán a facilitar que el acceso aprobado expire después de un cierto período de tiempo o el paso de un número especificado de vistas.

Detección del Movimiento de Contenido Sensible a Través de Informes de Perspectivas

A medida que desarrollamos las capacidades de identificación y protección del NIST CSF en la Red de Contenido Privado de Kiteworks, cómo se transmite el cumplimiento de la gestión de activos en un registro de auditoría está en el centro de nuestro proceso de desarrollo. Este registro de auditoría incluye total transparencia en torno a la asignación de una clase de activo, permitiendo así un seguimiento y reporte completos sobre eventos alrededor de una clase de activo. Además, cualquier información única recogida como parte de la política de contenido será recogida y mostrada en el rastro de auditoría.

Esto proporciona un nivel de transparencia sobre el movimiento de contenido sensible que de otro modo es extremadamente difícil de producir para la mayoría de las empresas.

Cómo las Organizaciones Pueden Convertirse en Socios de Desarrollo

Si este artículo del blog resuena con los problemas de negocio que enfrenta tu organización, puedes proporcionar información a nuestro equipo de producto convirtiéndote en un socio de desarrollo. Los beneficios incluyen acceso temprano al desarrollo de características y contacto directo con nuestro equipo de producto y diseño. Contáctame en victoria.foster@kiteworks.com.