Potencia tu Ciberseguridad con el Marco de Ciberseguridad del NIST (CSF)

El Marco de Ciberseguridad del Instituto Nacional de Estándares y Tecnología (NIST CSF) consiste en estándares, guías y mejores prácticas que las organizaciones pueden usar para gestionar el riesgo de ciberseguridad. NIST es parte del Departamento de Comercio de EE. UU. y tiene el mandato de ayudar a las organizaciones a reducir su riesgo de ciberseguridad.

Introducción al Marco de Ciberseguridad

Un marco de ciberseguridad es un enfoque integral para proteger los activos de información de las amenazas cibernéticas. Es un conjunto de guías, políticas, procedimientos y mejores prácticas que ayudan a las organizaciones a gestionar y minimizar los riesgos para sus datos y sistemas. Un marco típico de ciberseguridad incluye evaluación de riesgos, gestión de vulnerabilidades, respuesta a incidentes y monitoreo continuo. También cubre áreas como controles de acceso, autenticación, cifrado y respaldo y recuperación de datos. Implementar un marco de ciberseguridad ayuda a las organizaciones a establecer una defensa sólida contra los ciberataques y reducir la probabilidad de violaciones de datos. Al adoptar un marco de ciberseguridad integral, las empresas pueden proteger su reputación, marca e información confidencial.

Comprendiendo el Instituto Nacional de Estándares y Tecnología (NIST): Una Introducción

El Instituto Nacional de Estándares y Tecnología, o NIST, es la autoridad central del gobierno federal en estándares tecnológicos y de seguridad. Fue fundado en 1901 como la Oficina de Estándares, una agencia nacional para pesos, medidas y estándares científicos. En 1988, la agencia adoptó el nombre NIST para reflejar su misión en evolución como una agencia orientada hacia el avance tecnológico y científico.

En las operaciones gubernamentales modernas, la misión de NIST exige que cubra algunas áreas críticas en torno a la tecnología. Estas áreas incluyen estándares y requisitos que las agencias federales y los contratistas deben cumplir, como se describe en la “Publicación Especial”, disponible gratuitamente a través del sitio web de NIST.

Algunas áreas importantes que cubre NIST incluyen:

- Ciberseguridad Federal: A medida que las agencias federales adoptan nuevas tecnologías, la demanda de proteger información confidencial es primordial. Además, la Ley de Modernización de la Seguridad de la Información Federal de 2014 establece requisitos estrictos de seguridad técnica y basada en riesgos que las agencias y sus socios deben cumplir. Estos requisitos son investigados, creados, mantenidos y actualizados o retirados por NIST como parte de su serie de Publicaciones Especiales, específicamente, la serie NIST 800 y la documentación de los Estándares Federales de Procesamiento de Información (FIPS). La Orden Ejecutiva 14028 y los memorandos subsiguientes establecen la confianza cero como un mandato en todas las agencias federales.

- Provisión de Servicios en la Nube Federal: Junto con las tecnologías del día a día que la mayoría de las agencias utilizan, más agencias y contratistas usan servicios en la nube o administrados para manejar el procesamiento de datos. Para apoyar tales asociaciones, NIST también ha desarrollado estándares particulares para regular el uso de la computación en la nube en contextos federales.

- Madurez: Algunas áreas, como la gestión de la nube y la implementación de tecnología en el sector de defensa, se han organizado en niveles de madurez donde diferentes organizaciones pueden cumplir con diferentes niveles de madurez dependiendo de sus requisitos, partes interesadas y constituyentes.

- Criptografía: La criptografía es una parte central de la mayoría de los estándares de seguridad, y a través de las publicaciones FIPS, NIST establece los requisitos mínimos para el cifrado.

- Gestión de Identidad y Acceso: Como parte de la serie NIST 800, la organización establece estándares para el uso adecuado de tecnologías de autenticación (Niveles de Aseguramiento de Autenticación) y verificación de identidad (Niveles de Aseguramiento de Identidad), también conocido como gestión de identidad y acceso.

- Riesgo: Con la creciente complejidad y sofisticación de las amenazas de ciberseguridad modernas, NIST está trabajando arduamente para impulsar los estándares de cumplimiento hacia un modelo informado por el riesgo donde el conocimiento de las vulnerabilidades y los sistemas reemplace los enfoques de lista de verificación para la seguridad. Esto resulta en un enfoque de gestión integrada de riesgos.

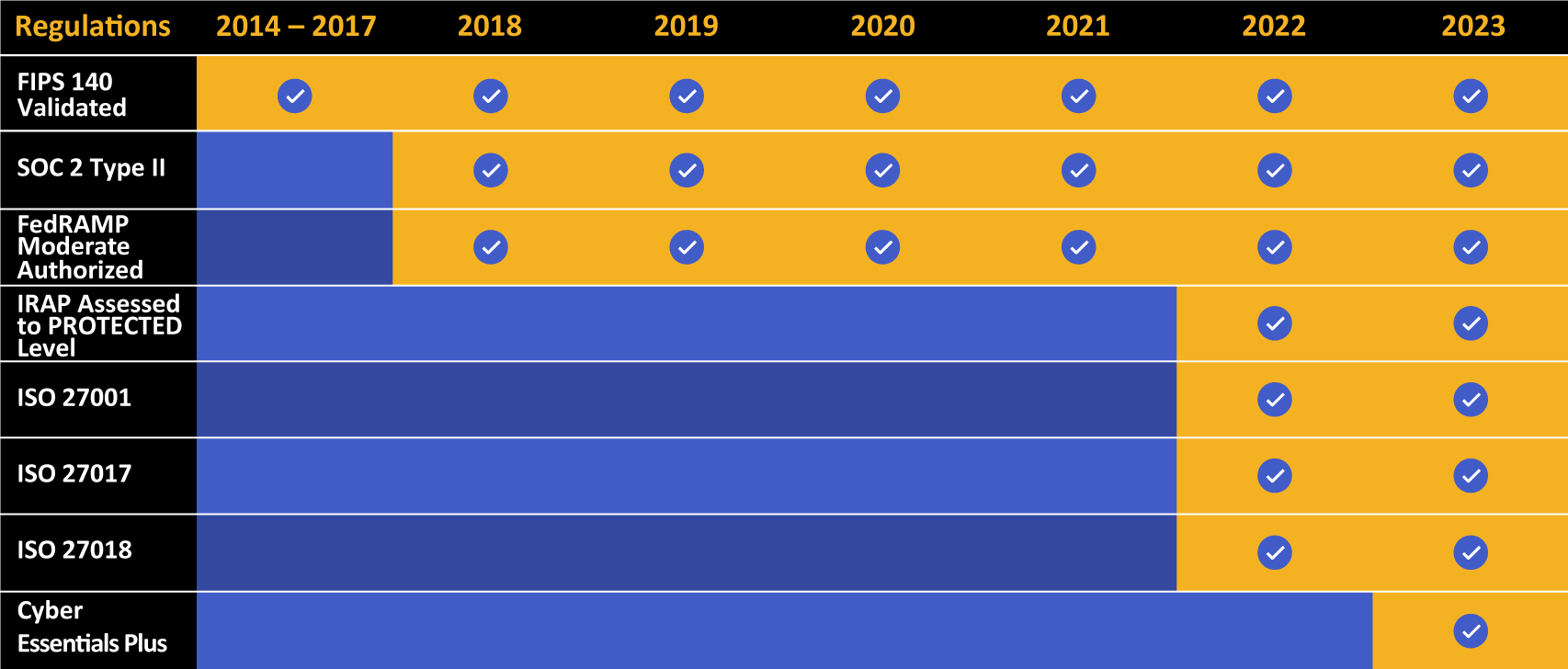

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

Como tal, los estándares de NIST informan algunas regulaciones nacionales efectivas, incluyendo:

- FISMA: Todas las agencias federales deben cumplir con los estándares de la Ley de Gestión de Seguridad de la Información Federal (FISMA) para la seguridad, y esto incluye implementar seguridad digital y políticas y procedimientos de seguridad. Estos estándares derivan explícitamente de los estándares de NIST como la Publicación Especial NIST 800-53, NIST SP 800-18, FIPS 200 y FIPS 140 (entre muchos otros).

- FedRAMP: Cualquier proveedor de servicios en la nube que responda a una RFP de una agencia federal debe cumplir con los requisitos mínimos bajo el Programa de Gestión de Riesgos y Autorización Federal (FedRAMP), que está organizado en un nivel de madurez definido por FIPS 199 y NIST SP 800-60. FedRAMP extrae sus controles de seguridad de NIST SP 800-53 y NIST SP 800-53B.

- CMMC: La Certificación del Modelo de Madurez de Ciberseguridad (CMMC) es un modelo basado en madurez para manejar información no clasificada controlada (CUI) en el sector de defensa. Este estándar se alinea con NIST SP 800-171 y NIST SP 800-172.

- HIPAA: La Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA) no es técnicamente un estándar de seguridad federal de la misma manera que FISMA o FedRAMP. Gobierna a los proveedores de atención médica y socios, pero es gestionada y dirigida por el Departamento de Salud y Servicios Humanos (HHS). El estándar es abierto para promover la flexibilidad, y las sugerencias concretas para implementar guías bajo la Regla de Seguridad de HIPAA se encuentran en NIST SP 800-66.

- Gestión de Riesgos: El riesgo no es un requisito general para las agencias, pero evaluar el riesgo es una parte más pequeña de casi cualquier regulación, y su importancia solo está aumentando. El Marco de Gestión de Riesgos de NIST (RMF) guía la gestión de riesgos de seguridad y el cumplimiento como se detalla en varias publicaciones, a saber, SP 800-37 y SP 800-39.

¿Qué es el Marco de Ciberseguridad de NIST?

Fuera del trabajo federal y de defensa, las regulaciones de NIST no son obligatorias. Además, tener una biblioteca de publicaciones no ayuda a las organizaciones a comprender mejor los entresijos de su postura de ciberseguridad.

Por lo tanto, el Marco de Ciberseguridad (CSF) es un enfoque de mayor alcance para la ciberseguridad que ayuda a las organizaciones dentro y fuera del gobierno a tomar el control de su seguridad de manera más integral. Esto significa comprender los riesgos potenciales, integrar la evaluación de riesgos como un procedimiento a nivel organizacional y reducir las amenazas a su infraestructura.

Las Prioridades Centrales del NIST CSF

En el corazón del CSF está el “núcleo”, o un conjunto de cinco prioridades alrededor de las cuales giran todas las preocupaciones. Estas incluyen:

- Identificar: Una organización debe poder identificar, inventariar y categorizar todos sus activos de contenido relevantes, así como sistemas. Esto incluye software, hardware, redes, datos, usuarios y cualquier sistema único o servicios de terceros. Además, una organización debe identificar roles y responsabilidades clave relacionados con la ciberseguridad y cómo juegan un papel en políticas, procedimientos y toma de decisiones.

- Proteger: Las organizaciones deben implementar salvaguardas de seguridad alrededor de los activos de contenido inventariados (identificados) y sistemas. Esto incluye implementar gestión de identidad y acceso (IAM), establecer protección alrededor de los datos para asegurar su integridad y confidencialidad (como el cifrado), establecer controles de acceso a nivel de carpeta y archivo y reflejar los roles y privilegios de los usuarios individuales, y desarrollar políticas alrededor de la capacitación, actualización de equipos y parches, y gobernanza.

- Detectar: La protección es crítica, pero la detección es igual de importante. Los sistemas seguros deben implementar medidas de auditoría y registro automatizadas, tecnologías de monitoreo continuo (incluyendo escaneos de todas las redes físicas y digitales), y detección continua de anomalías de seguridad.

- Responder: Una vez que se descubre un problema, el sistema y las partes responsables deben actuar rápidamente para responder a él. Esto incluye que, una vez que se detectan anomalías, se inicien esfuerzos de minimización. Estos pueden consistir en desplegar contramedidas y cerrar vulnerabilidades, realizar evaluaciones de problemas y hacer cambios en el sistema basados en esas evaluaciones.

- Recuperar: Cualquier organización debe poder recuperarse de una anomalía de seguridad de manera rápida y segura. “Recuperación” significa restaurar cualquier sistema que haya sido desconectado, garantizar la seguridad de los sistemas afectados, implementar mejoras post-incidente y comunicar problemas y requisitos de recuperación a las partes interesadas relevantes dentro y fuera de la organización.

¿Por qué deberían las organizaciones implementar el Marco de Ciberseguridad de NIST?

Las organizaciones deberían usar el Marco de Ciberseguridad de NIST por las siguientes razones:

- NIST CSF Proporciona un Lenguaje Común: El marco proporciona un lenguaje común y un enfoque estandarizado para la ciberseguridad, permitiendo a las organizaciones comunicarse de manera más efectiva sobre su postura de ciberseguridad.

- NIST CSF es Personalizable: El marco puede adaptarse a las necesidades específicas de una organización, permitiéndoles priorizar y enfocarse en las áreas que son más importantes para su negocio.

- NIST CSF Ayuda con la Gestión de Riesgos: El marco se basa en principios de gestión de riesgos, ayudando a las organizaciones a identificar, evaluar y minimizar los riesgos de ciberseguridad.

- NIST CSF Ayuda con el Cumplimiento Normativo: El marco está alineado con estándares y regulaciones de la industria, facilitando a las organizaciones lograr el cumplimiento con las leyes y regulaciones aplicables.

- Mejora Continua: El marco está diseñado para ser flexible y adaptable, alentando a las organizaciones a mejorar continuamente su postura de ciberseguridad con el tiempo.

- NIST CSF Ayuda a las Organizaciones a Mejorar su Reputación: Implementar el Marco de Ciberseguridad de NIST puede mejorar la reputación de una organización y demostrar su compromiso con la ciberseguridad a las partes interesadas, clientes y socios.

- Es Rentable: El marco puede ayudar a las organizaciones a identificar soluciones de ciberseguridad rentables y evitar gastos innecesarios en medidas de seguridad ineficaces o redundantes.

Cómo Implementar el Marco de Ciberseguridad

La ventaja del NIST CSF es que te da una manera de tomar el control de tu postura de seguridad. De esa manera, implementarlo no es un esfuerzo increíblemente técnico. Más bien, se trata de evaluar dónde está tu organización y dónde necesita estar.

Con eso en mente, hay algunos pasos básicos y fundamentales que puedes tomar al implementar el NIST CSF:

| Comprender los Requisitos de NIST | No necesitas un conocimiento enciclopédico de los estándares de NIST, para eso están los expertos en seguridad. En su lugar, necesitas tener una idea básica de la seguridad moderna, desde IAM hasta cifrado y evaluación de riesgos. |

| Auditar los Recursos de la Empresa | Familiarízate con el inventario de tus sistemas y personas. Ten organigramas claramente definidos y actualizados, diagramas de flujo de datos y catálogos de hardware utilizado en la organización, desde servidores y estaciones de trabajo hasta tabletas y enrutadores. |

| Implementar Estándares de Gestión y Comunicación de Archivos Seguros | Usa plataformas de gestión de contenido y uso compartido seguro de archivos que puedan satisfacer tus necesidades de seguridad. No necesitas reinventar la rueda en términos de implementación de tecnología. Simplemente trabaja con un proveedor que pueda cumplir con tus necesidades operativas y de cumplimiento normativo. |

| Cambiar a un Perfil de Cumplimiento Basado en Riesgos | Olvídate de la idea de que puedes trabajar desde una lista de verificación para implementar una seguridad razonable. Al desarrollar prácticas de evaluación y gestión de riesgos, muchas expectativas del CSF (identificación de activos, monitoreo, etc.) siguen naturalmente. |

| Mantener Auditorías Regulares | Siempre debes tener auditorías y monitoreo continuo para cubrir eventos de acceso de usuarios, sistemas y archivos. Estos son cruciales para el cumplimiento de datos en cualquier industria y son esenciales para proteger los sistemas de TI, responder a anomalías y recuperarse de ataques. |

Niveles de Implementación del Marco de Ciberseguridad de NIST

Los Niveles de Implementación del Marco de Ciberseguridad de NIST proporcionan a las organizaciones un enfoque estructurado para evaluar y mejorar su postura de ciberseguridad. Cada nivel es un conjunto de guías, casos de uso y puntos de datos que se pueden usar para evaluar, planificar e implementar un programa de seguridad.

Nivel 1 incluye el establecimiento de un programa de ciberseguridad y comienza con la gestión básica de riesgos y gestión de activos.

Nivel 2 se centra en la implementación de controles de ciberseguridad.

Nivel 3 enfatiza el monitoreo de actividades de seguridad y la respuesta a incidentes.

Nivel 4 es un proceso de mejora continua que alienta a las organizaciones a evaluar, planificar y adaptar sus esfuerzos de ciberseguridad en respuesta a cambios en el entorno y avances en la tecnología. Este nivel fomenta un ciclo de evaluación y mejora que se puede usar para mover una organización hacia una postura de seguridad madura y para abordar los riesgos en constante evolución del mundo digital de hoy.

Cómo la Industria de Servicios Financieros Puede Aprovechar NIST para el Cumplimiento de Ciberseguridad

NIST proporciona el marco y los recursos que las empresas en la industria de servicios financieros pueden usar para ser más seguras y cumplir con las regulaciones de ciberseguridad. NIST proporciona controles y prácticas recomendadas para que las organizaciones desarrollen y mantengan una infraestructura de TI segura.

Proporciona orientación sobre cómo identificar, evaluar y minimizar riesgos, así como implementar medidas de ciberseguridad y monitorear el cumplimiento. NIST también ofrece orientación sobre cómo desarrollar procedimientos seguros para recopilar, almacenar y compartir datos de clientes. Aprovechando el marco de NIST, las organizaciones de servicios financieros pueden implementar mejores prácticas y minimizar los riesgos potenciales para los datos y transacciones de los clientes.

Otra Consideración: La Herramienta de Evaluación de Madurez del NIST CSF

La Herramienta de Evaluación de Madurez del Marco de Ciberseguridad (CSF) de NIST es una herramienta diseñada para ayudar a las organizaciones a evaluar su madurez en ciberseguridad actual. La herramienta está diseñada para ayudar a las organizaciones a identificar brechas en su preparación para la ciberseguridad, priorizar y planificar mejoras, y medir el progreso.

La herramienta evalúa la etapa actual de madurez en ciberseguridad de una organización en cinco áreas: gobernanza y gestión de riesgos, gestión de activos, gestión de identidad y acceso, detección y respuesta, y monitoreo continuo. La herramienta de evaluación de madurez está diseñada para proporcionar una comprensión de las fortalezas y debilidades de una organización e informar una hoja de ruta para la mejora.

Las organizaciones pueden usar la herramienta para identificar áreas de enfoque y como un punto de referencia para medir el progreso. Los resultados de la evaluación se pueden usar para desarrollar una hoja de ruta para implementar mejores prácticas y tecnologías de ciberseguridad. Además, los resultados se pueden usar para informar la asignación de recursos para mejorar aún más la postura de ciberseguridad de una organización.

Kiteworks Ayuda a las Organizaciones a Adherirse al NIST CSF

El corazón del CSF es un nivel base de seguridad de datos para la información almacenada y los datos en tránsito. Esto requiere un enfoque de gestión de riesgos de ciberseguridad enfocado en asegurar que la información confidencial sea gestionada por salvaguardas administrativas, técnicas y físicas para mantener su integridad y confidencialidad. Muchos líderes de TI, seguridad y cumplimiento hoy en día planifican sus hojas de ruta de gestión de riesgos y se comunican con sus juntas a través del lente del NIST CSF.

La Red de Contenido Privado de Kiteworks permite a las organizaciones aplicar los principios del NIST CSF a los contenedores de contenido, como carpetas, archivos y correos electrónicos. Esto incluye establecer políticas globales como deshabilitar la transferencia de contenido sensible hacia y desde ciertos dominios y países (geofencing). El motor de políticas de correo electrónico en Kiteworks toma en cuenta los niveles de sensibilidad de Microsoft MIP como “público”, “confidencial” o “secreto”.

Aprovechando los controles de acceso mencionados, Kiteworks empodera a las organizaciones para hacer cumplir políticas de protección de datos en grupos de contenido hasta archivos individuales en la plataforma Kiteworks. Esto juega un papel importante en su estrategia más amplia de gestión de riesgos de ciberseguridad, incluyendo la capacidad de gestionar el riesgo de terceros (TPRM). La gobernanza de gestión de riesgos de Kiteworks también se extiende a los requisitos de cumplimiento normativo como la Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA), el Reglamento General de Protección de Datos (GDPR) y el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS), entre otros.

Para más información sobre la Red de Contenido Privado de Kiteworks y NIST CSF, reserva una demostración personalizada hoy.