Lo que debes y no debes hacer sobre la soberanía de datos

La soberanía de los datos es un concepto crítico en el mundo digital actual. A medida que las empresas y los individuos dependen cada vez más de los datos para tomar decisiones, proteger información sensible y asegurar el cumplimiento normativo, entender los pros y contras de la soberanía de los datos es esencial. En este artículo, exploraremos la definición e importancia de la soberanía de los datos, profundizaremos en los pros y contras, discutiremos los desafíos y miraremos hacia las tendencias futuras en este panorama en rápida evolución.

Principios de Soberanía de los Datos

La soberanía de los datos se refiere al concepto legal y técnico que dicta dónde se almacenan, acceden y procesan los datos. Implica asegurar que los datos estén sujetos a las leyes y regulaciones del país o región en la que residen. Esto significa que el propietario de los datos retiene el control sobre sus datos y determina cómo se utilizan, comparten y protegen.

Cuando se trata de soberanía de los datos, hay varios factores clave a considerar. Uno de los aspectos más importantes es la protección de la seguridad nacional. Al tener los datos almacenados dentro de las fronteras del país, los gobiernos pueden asegurar que la información sensible relacionada con la seguridad nacional no esté expuesta a amenazas potenciales de entidades extranjeras. Esto es especialmente crucial cuando se trata de infraestructura crítica, como redes eléctricas, sistemas de transporte y redes de comunicación.

Además de la seguridad nacional, la soberanía de los datos también juega un papel vital en la protección de los datos personales y la preservación de la privacidad. Con la creciente cantidad de datos que las organizaciones recopilan y procesan, es esencial tener regulaciones estrictas para proteger la información personal de los individuos. Las filtraciones de datos y los ciberataques se han vuelto demasiado comunes en el panorama digital actual, y la soberanía de los datos ayuda a minimizar estos riesgos al permitir que los países hagan cumplir leyes que regulen el acceso y uso de los datos.

Definición e Importancia de la Soberanía de los Datos

La soberanía de los datos es crucial para proteger la seguridad nacional, salvaguardar los datos personales y preservar la privacidad. Asegura que los países puedan hacer cumplir leyes que regulen el acceso y uso de los datos, particularmente cuando se trata de información sensible o infraestructura crítica. Al tener control sobre sus datos, los países pueden minimizar los riesgos asociados con filtraciones de datos, ciberataques y accesos no autorizados.

Además, la soberanía de los datos también juega un papel significativo en la promoción del crecimiento económico y la innovación. Cuando las empresas tienen confianza en que sus datos están protegidos y sujetos a las leyes del país en el que residen, es más probable que inviertan en la economía de ese país. Esto, a su vez, conduce a la creación de empleo, avances tecnológicos y prosperidad económica general.

El Papel de la Soberanía de los Datos en el Clima Empresarial Actual

En el mundo digital actual, donde los datos fluyen a través de fronteras y los marcos regulatorios varían, la soberanía de los datos actúa como una protección contra posibles abusos de información personal o propiedad intelectual. Permite a las organizaciones mantener el control sobre sus datos, prevenir accesos no autorizados y asegurar el cumplimiento con las regulaciones de protección de datos. Adoptar la soberanía de los datos también puede fomentar la confianza entre las empresas y sus clientes, ya que demuestra un compromiso con la protección de datos sensibles.

Además, la soberanía de los datos se ha vuelto cada vez más importante debido al auge de la computación en la nube y la dependencia de proveedores de servicios externos. Con los datos siendo almacenados y procesados en centros de datos remotos, es esencial tener directrices y regulaciones claras para asegurar que los datos permanezcan seguros y sujetos a las leyes del país en el que se originan.

Vale la pena señalar que la soberanía de los datos no está exenta de desafíos. En un mundo globalizado donde los datos se transfieren y comparten constantemente, encontrar el equilibrio adecuado entre la protección de datos y facilitar los flujos de datos transfronterizos puede ser complejo. Los acuerdos y colaboraciones internacionales son necesarios para abordar estos desafíos y establecer un marco que respete la soberanía de los datos mientras permite los beneficios de un mundo conectado.

Los “Hacer” de la Soberanía de los Datos

Uno de los aspectos clave de la soberanía de los datos es implementar estrategias efectivas de gestión de datos. Esto implica entender qué datos se recopilan, dónde se almacenan, cómo se procesan y quién tiene acceso a ellos. Al implementar prácticas robustas de gestión de datos, las organizaciones pueden asegurar la integridad de los datos, minimizar el riesgo de filtraciones de datos y facilitar el cumplimiento con las regulaciones de protección de datos.

Las estrategias de gestión de datos involucran varios aspectos, como la clasificación de datos, la gestión del ciclo de vida de los datos y la gobernanza de datos. Las organizaciones necesitan clasificar sus datos según su sensibilidad y criticidad. Esta clasificación ayuda a determinar las medidas de seguridad y controles de acceso apropiados para diferentes tipos de datos.

Además, las organizaciones necesitan establecer procesos claros de gestión del ciclo de vida de los datos. Esto incluye definir cómo se recopilan, almacenan, procesan y eventualmente eliminan los datos. Al tener un ciclo de vida de datos bien definido, las organizaciones pueden asegurar que los datos solo se retengan mientras sea necesario y se eliminen de manera segura cuando ya no se necesiten.

La gobernanza de datos es otro aspecto crucial de la gestión efectiva de datos. Implica establecer políticas y procedimientos para el manejo de datos, asegurar el cumplimiento con las regulaciones y asignar responsabilidades para las tareas de gestión de datos. Al implementar prácticas sólidas de gobernanza de datos, las organizaciones pueden mantener la calidad, consistencia y precisión de los datos.

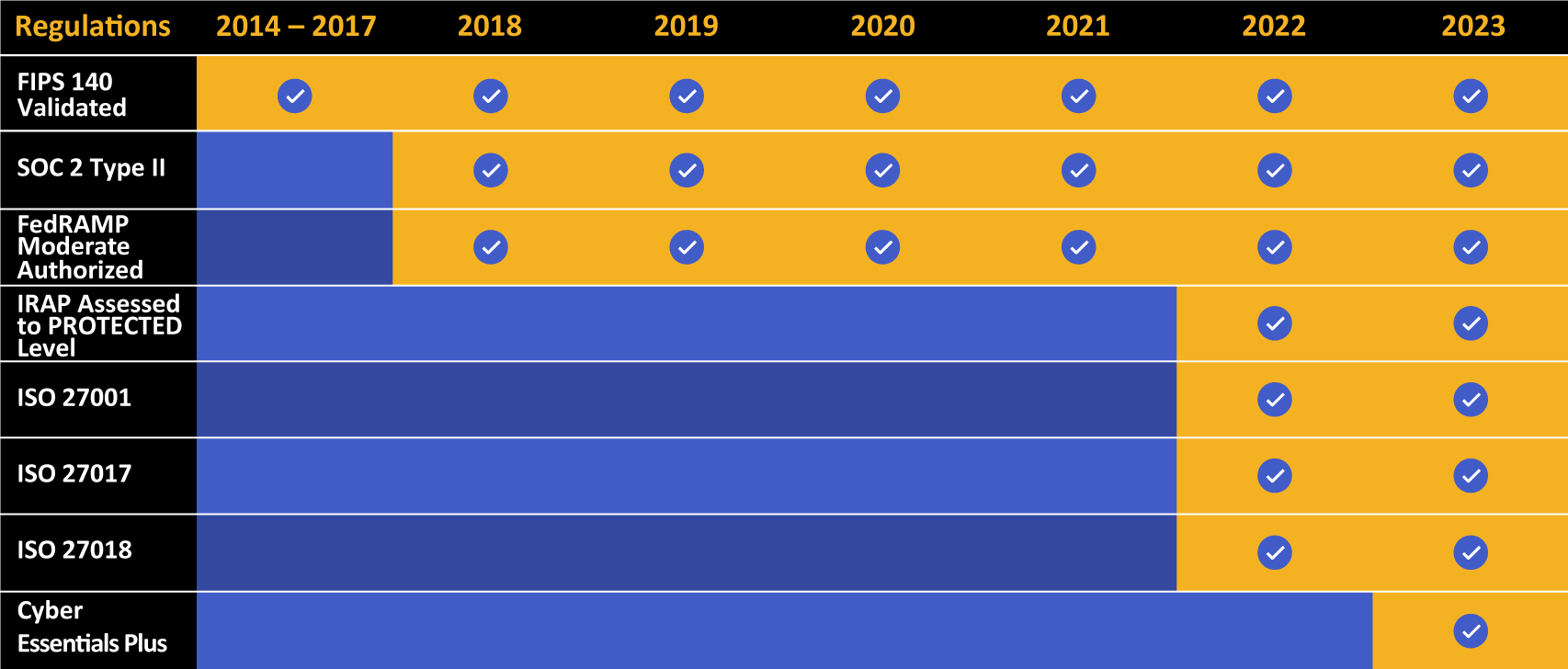

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

Asegurando el Cumplimiento con las Regulaciones Globales de Protección de Datos

El cumplimiento con las regulaciones globales de protección de datos es otro aspecto crucial de la soberanía de los datos. Las organizaciones deben mantenerse actualizadas con el panorama en constante evolución de las leyes de protección de datos y asegurar que cumplan con las regulaciones aplicables en las jurisdicciones en las que operan. Esto puede implicar obtener el consentimiento adecuado, implementar medidas de seguridad robustas y auditar regularmente las prácticas de manejo de datos.

Las regulaciones globales de protección de datos, como el Reglamento General de Protección de Datos (GDPR) en la Unión Europea, requieren que las organizaciones obtengan el consentimiento explícito de los individuos antes de recopilar y procesar su información personal identificable y de salud protegida (PII/PHI). Esto significa que las organizaciones necesitan tener mecanismos para obtener el consentimiento y proporcionar a los individuos información clara sobre cómo se utilizarán sus datos.

Además de obtener el consentimiento, las organizaciones necesitan implementar medidas de seguridad robustas para proteger los datos personales de accesos no autorizados, divulgaciones y alteraciones. Esto incluye medidas como cifrado, controles de acceso y auditorías de seguridad regulares. Al implementar estas medidas de seguridad, las organizaciones pueden minimizar el riesgo de filtraciones de datos y asegurar la confidencialidad e integridad de los datos personales.

La auditoría regular de las prácticas de manejo de datos también es esencial para asegurar el cumplimiento continuo con las regulaciones de protección de datos. Las organizaciones deben realizar auditorías internas para evaluar sus procesos de manejo de datos, identificar cualquier brecha o vulnerabilidad y tomar acciones correctivas según sea necesario. Las auditorías externas por terceros independientes también pueden proporcionar una evaluación objetiva del cumplimiento de una organización con las regulaciones de protección de datos.

Priorizando la Seguridad y Privacidad de los Datos

La seguridad y privacidad de los datos deben estar al frente de cualquier estrategia de soberanía de los datos. Esto significa adoptar tecnologías de cifrado, implementar controles de acceso, monitorear regularmente actividades sospechosas y educar a los empleados sobre las mejores prácticas de manejo de datos. Las organizaciones también deben establecer políticas y procedimientos claros para el manejo de datos personales y revisarlos y actualizarlos regularmente según sea necesario.

Las tecnologías de cifrado juegan un papel crucial en la protección de los datos contra accesos no autorizados. Las organizaciones deben implementar algoritmos de cifrado fuertes para cifrar los datos tanto en reposo como en tránsito. Esto asegura que incluso si los datos son interceptados o robados, permanezcan ilegibles e inutilizables sin las claves de cifrado.

Los controles de acceso son otro aspecto importante de la seguridad de los datos. Las organizaciones deben implementar controles de acceso basados en roles para asegurar que solo las personas autorizadas tengan acceso a datos sensibles. Esto incluye implementar mecanismos de autenticación fuertes, como la autenticación multifactor, y revisar y actualizar regularmente los privilegios de acceso según los cambios en los roles o responsabilidades laborales.

El monitoreo regular de actividades sospechosas es esencial para detectar y responder a posibles incidentes de seguridad. Las organizaciones deben implementar herramientas y procesos de monitoreo de seguridad para identificar cualquier actividad inusual o no autorizada, como intentos de acceso no autorizado o exfiltración de datos. Al detectar y responder a estos incidentes de manera oportuna, las organizaciones pueden minimizar el impacto de las violaciones de seguridad.

Por último, educar a los empleados sobre las mejores prácticas de manejo de datos es crucial para mantener la seguridad y privacidad de los datos. Las organizaciones deben proporcionar programas regulares de capacitación y concienciación para asegurar que los empleados entiendan sus responsabilidades y los riesgos potenciales asociados con el manejo inadecuado de datos. Esto incluye capacitación en temas como la concienciación sobre phishing, seguridad de contraseñas y eliminación segura de datos.

Los “No Hacer” de la Soberanía de los Datos

Evitar errores comunes es esencial para mantener la soberanía de los datos. Estos errores incluyen no entender dónde se almacenan los datos y quién tiene acceso a ellos, no implementar medidas de seguridad adecuadas y subestimar la importancia del cumplimiento con la soberanía de los datos. Las organizaciones deben ser conscientes de estas trampas y tomar medidas proactivas para mitigarlas.

Riesgos de No Cumplir con las Leyes de Soberanía de los Datos

No cumplir con las leyes de soberanía de los datos puede tener consecuencias graves. Las organizaciones que no cumplan pueden enfrentar sanciones legales, daño a su reputación, pérdida de confianza de los clientes y posibles interrupciones en sus operaciones comerciales. Es crucial reconocer los riesgos asociados con el incumplimiento y tomar las medidas necesarias para adherirse a las regulaciones de soberanía de los datos.

Evitando Filtraciones de Datos y Pérdida de Confianza

Las filtraciones de datos pueden llevar a daños financieros y reputacionales significativos. Las organizaciones deben evitar las filtraciones de datos implementando medidas de seguridad robustas, realizando evaluaciones de riesgos regulares y manteniéndose vigilantes contra amenazas emergentes. Construir confianza con los clientes y las partes interesadas es fundamental, y mantener la soberanía de los datos juega un papel crucial en lograr esta confianza.

Navegando los Desafíos de la Soberanía de los Datos

Navegar los desafíos legales y técnicos de la soberanía de los datos puede ser complejo. Las organizaciones deben familiarizarse con las leyes y regulaciones que gobiernan la soberanía de los datos en cada jurisdicción en la que operan. También deben asegurar que su infraestructura técnica y procesos de gestión de datos se alineen con estos requisitos. Colaborar con expertos legales y socios tecnológicos puede ayudar a navegar estos desafíos de manera efectiva.

Adaptándose a las Leyes Cambiantes de Soberanía de los Datos

Las leyes de soberanía de los datos están en constante evolución, y las organizaciones deben permanecer flexibles y adaptativas. Deben monitorear de cerca los cambios regulatorios, realizar auditorías de cumplimiento regulares y actualizar sus procesos y políticas en consecuencia. Al mantenerse proactivos, las organizaciones pueden evitar sanciones, mantener la soberanía de los datos y continuar construyendo confianza con sus clientes.

Tendencias Futuras en la Soberanía de los Datos

Las tecnologías emergentes, como la computación en la nube y la inteligencia artificial, están dando forma al futuro de la soberanía de los datos. A medida que estas tecnologías continúan evolucionando, las organizaciones deben navegar las implicaciones y desafíos que presentan. Deben asegurar que sus estrategias de gestión de datos se alineen con las capacidades y limitaciones de estas tecnologías mientras mantienen el cumplimiento con las leyes de soberanía de los datos.

Prediciendo la Evolución de las Leyes de Soberanía de los Datos

A medida que el panorama digital continúa evolucionando, es probable que las leyes de soberanía de los datos sufran cambios significativos. Las organizaciones deben mantenerse informadas sobre estos desarrollos y anticipar cómo pueden impactar sus operaciones. Al ser proactivas y adaptables, las organizaciones pueden posicionarse para navegar con éxito el panorama regulatorio en evolución.

Kiteworks Ayuda a las Organizaciones a Proteger Información Sensible de los Clientes con Soberanía de los Datos

Entender los pros y contras de la soberanía de los datos es crucial para las organizaciones que buscan proteger sus datos, asegurar el cumplimiento con leyes y regulaciones, y mantener la confianza de los clientes. Al implementar estrategias efectivas de gestión de datos, priorizar la seguridad y privacidad, y mantenerse proactivos en la adaptación a tendencias emergentes y cambios regulatorios, las organizaciones pueden navegar con éxito los desafíos de la soberanía de los datos y posicionarse para un futuro seguro y en cumplimiento.

La Red de Contenido Privado de Kiteworks, una plataforma de compartición segura de archivos y transferencia de archivos validada por FIPS 140-2 Nivel 1, consolida correo electrónico, compartición de archivos, formularios web, SFTP y transferencia de archivos administrada, para que las organizaciones controlen, protejan y rastrean cada archivo a medida que entra y sale de la organización.

Kiteworks juega un papel crucial en los esfuerzos de soberanía de los datos de las empresas. Por ejemplo, las características de cifrado y control de acceso de Kiteworks protegen la información personal durante las transferencias transfronterizas, asegurando una transmisión segura.

Las extensas opciones de implementación de Kiteworks, incluyendo nube privada, híbrida y nube privada virtual FedRAMP, pueden configurarse para almacenar datos en ubicaciones geográficas específicas. Al almacenar datos en ubicaciones específicas, las organizaciones pueden asegurar que están cumpliendo con las leyes de soberanía de los datos de los países en los que operan.

Kiteworks también apoya los requisitos de portabilidad de datos al permitir a los usuarios acceder, transferir y descargar de manera segura su información personal. Kiteworks también proporciona a las organizaciones la capacidad de establecer mecanismos de opt-in y procedimientos para la recopilación de datos, formularios de consentimiento detallados y procedimientos de consentimiento para menores. Estas características ayudan a las organizaciones a cumplir con los requisitos de consentimiento, que son un aspecto clave de la soberanía de los datos.

Finalmente, el rastro de auditoría detallado de Kiteworks permite a las organizaciones demostrar su cumplimiento con las leyes de soberanía de los datos a los auditores.

Con Kiteworks: controla el acceso a contenido sensible; protégelo cuando se comparte externamente usando cifrado de extremo a extremo automatizado, autenticación multifactor y integraciones de infraestructura de seguridad; ve, rastrea e informa toda la actividad de archivos, es decir, quién envía qué a quién, cuándo y cómo.

Finalmente, demuestra el cumplimiento con regulaciones y estándares como GDPR, HIPAA, CMMC, Cyber Essentials Plus, IRAP, y muchos más.

Para saber más sobre Kiteworks, programa una demostración personalizada hoy.