5 Pasos para el Éxito en la Soberanía de Datos

La soberanía de los datos se ha convertido en una preocupación crítica para las organizaciones en diversas industrias. La capacidad de mantener el control sobre tus datos y asegurar el cumplimiento con las regulaciones locales es crucial para las empresas que operan en un mercado global. Para lograr el éxito en la soberanía de los datos, las organizaciones deben entender el concepto, evaluar su panorama actual de datos, desarrollar una estrategia integral, implementar medidas efectivas y monitorear y mantener continuamente sus prácticas de soberanía de datos.

¿Qué Estándares de Cumplimiento de Datos Importan?

Leer Ahora

Paso 1: Entender la Soberanía de los Datos

La soberanía de los datos se refiere al concepto de mantener el control sobre tus datos y asegurar que estén sujetos a las leyes y regulaciones de la jurisdicción en la que residen. En un mundo donde los datos fluyen a través de fronteras y servicios en la nube, las organizaciones deben ser conscientes de dónde se encuentran sus datos y quién tiene acceso a ellos. La soberanía de los datos no solo trata sobre el cumplimiento; también abarca la seguridad, privacidad y protección de los datos.

La soberanía de los datos se ha vuelto cada vez más importante en el panorama digital actual. Con el rápido crecimiento de las tecnologías impulsadas por datos y la creciente dependencia de los servicios en la nube, las organizaciones enfrentan nuevos desafíos para proteger sus datos. La capacidad de mantener el control sobre los datos, independientemente de su ubicación, es crucial para que las empresas aseguren el cumplimiento con las regulaciones locales y protejan la información sensible de accesos no autorizados.

La Importancia de la Soberanía de los Datos

La soberanía de los datos es vital por varias razones. En primer lugar, ayuda a las organizaciones a cumplir con las regulaciones locales sobre protección y privacidad de datos. Diferentes países tienen diferentes leyes y regulaciones que rigen el manejo de datos, y las organizaciones deben asegurarse de que sus prácticas de datos se alineen con estos requisitos. Al mantener la soberanía de los datos, las organizaciones pueden evitar complicaciones legales y posibles sanciones asociadas con el incumplimiento.

En segundo lugar, la soberanía de los datos permite a las empresas minimizar los riesgos asociados con las filtraciones de datos y el acceso no autorizado. Al saber dónde se encuentran sus datos y quién tiene acceso a ellos, las organizaciones pueden implementar medidas de seguridad adecuadas para protegerse contra posibles amenazas. Esto incluye implementar protocolos de cifrado robustos, controles de acceso y sistemas de monitoreo para detectar y responder a cualquier actividad sospechosa.

Finalmente, la soberanía de los datos genera confianza con los clientes y socios. En una era donde las filtraciones de datos y las preocupaciones de privacidad son prevalentes, los clientes y socios son cada vez más cautelosos al compartir sus datos. Al demostrar un compromiso con la soberanía de los datos, las organizaciones pueden asegurar a sus partes interesadas que toman en serio la privacidad y seguridad de los datos. Esto puede mejorar su reputación, atraer nuevos clientes y fomentar relaciones más sólidas con los socios.

Principios Clave de la Soberanía de los Datos

Hay varios principios clave que las organizaciones deben considerar en sus esfuerzos por lograr la soberanía de los datos. En primer lugar, necesitan ser conscientes de la ubicación geográfica de sus datos. Esto incluye entender dónde se almacenan sus datos, ya sea en centros de datos físicos o en la nube. Al conocer la ubicación de sus datos, las organizaciones pueden evaluar los requisitos legales y regulatorios que se aplican a ellos.

En segundo lugar, las organizaciones deben asegurarse de que sus arreglos de almacenamiento y procesamiento de datos se alineen con las regulaciones locales. Esto implica entender las leyes específicas de protección y privacidad de datos de las jurisdicciones en las que residen sus datos. Puede requerir la implementación de medidas de seguridad adicionales, como cifrado de datos o requisitos de residencia de datos, para cumplir con estas regulaciones.

En tercer lugar, las organizaciones deben implementar mecanismos de acceso y control de datos que protejan sus datos. Esto incluye implementar protocolos de autenticación y autorización fuertes para asegurar que solo las personas autorizadas puedan acceder y manipular los datos. También implica revisar y actualizar regularmente los permisos de acceso para reflejar cambios en roles y responsabilidades dentro de la organización.

Además, las organizaciones deben considerar implementar planes de respaldo y recuperación ante desastres para asegurar la disponibilidad e integridad de sus datos. Esto incluye respaldos regulares, almacenamiento fuera del sitio y pruebas de procedimientos de recuperación para minimizar el impacto de una posible pérdida de datos o fallos del sistema.

En conclusión, la soberanía de los datos es un aspecto crítico de la gestión de datos en el mundo interconectado de hoy. Al entender la importancia de la soberanía de los datos e implementar los principios clave, las organizaciones pueden proteger sus datos, cumplir con las regulaciones y generar confianza con sus partes interesadas.

Paso 2: Evalúa Tu Panorama Actual de Datos

Antes de embarcarse en el camino hacia la soberanía de los datos, las organizaciones necesitan tener una comprensión clara de su panorama actual de datos. Esto implica identificar los tipos de datos que recopilan, dónde se encuentran y las prácticas de gestión de datos que tienen en marcha.

Cuando se trata de la recopilación de datos, las organizaciones deben ser conscientes de los diversos tipos de datos que recopilan y procesan. Esto podría incluir datos personales, como nombres, direcciones e información de contacto, así como información financiera, datos comerciales propietarios y más. Al realizar una auditoría de datos integral, las organizaciones pueden obtener una comprensión más profunda de los datos que poseen y su valor potencial.

Simultáneamente, las organizaciones necesitan determinar las ubicaciones geográficas donde se almacenan o procesan estos datos. Con el uso creciente de la computación en la nube y la subcontratación, los datos pueden estar distribuidos en múltiples servidores y centros de datos ubicados en diferentes países. Entender las ubicaciones físicas de los datos es crucial para asegurar el cumplimiento con las regulaciones de soberanía de los datos y para evaluar los riesgos potenciales asociados con el almacenamiento y procesamiento de datos.

Identificación de Tipos y Ubicaciones de Datos

Las organizaciones deben realizar una auditoría de datos integral para identificar los tipos de datos que recopilan y procesan. Esto podría incluir datos personales, información financiera, datos comerciales propietarios y más. Al realizar un análisis exhaustivo, las organizaciones pueden obtener información sobre la naturaleza de sus datos y sus posibles vulnerabilidades.

Además, es importante que las organizaciones consideren la sensibilidad de los datos que poseen. Algunos datos pueden ser más sensibles que otros, requiriendo medidas de seguridad adicionales y protocolos de soberanía de datos más estrictos. Al categorizar los datos según su sensibilidad, las organizaciones pueden priorizar sus esfuerzos y asignar recursos en consecuencia.

Una vez identificados los tipos de datos, las organizaciones necesitan determinar las ubicaciones geográficas donde se almacenan o procesan estos datos. Esto es particularmente importante en el contexto de la soberanía de los datos, ya que diferentes países tienen diferentes leyes y regulaciones que rigen el almacenamiento y procesamiento de datos. Al entender las ubicaciones físicas de los datos, las organizaciones pueden asegurar el cumplimiento con las regulaciones relevantes y mitigar los riesgos potenciales asociados con el almacenamiento y procesamiento de datos.

Evaluación de las Prácticas Actuales de Gestión de Datos

Evaluar la efectividad de las prácticas actuales de gestión de datos es igualmente crucial. Las organizaciones deben evaluar sus políticas de gobernanza de datos, controles de acceso a datos, mecanismos de cifrado y medidas de protección de datos. Al realizar una evaluación exhaustiva, las organizaciones pueden identificar cualquier brecha o vulnerabilidad en sus prácticas existentes y tomar acciones específicas para mejorar su soberanía de datos.

Las políticas de gobernanza de datos juegan un papel crítico en asegurar el manejo y protección adecuados de los datos. Las organizaciones deben evaluar la integralidad y efectividad de sus políticas, asegurándose de que se alineen con las mejores prácticas de la industria y los requisitos regulatorios. Esto incluye establecer directrices claras para la recopilación, almacenamiento, acceso y compartición de datos, así como definir roles y responsabilidades para la gestión de datos dentro de la organización.

Los controles de acceso a datos son otro aspecto importante de la gestión de datos. Las organizaciones deben evaluar los mecanismos en marcha para controlar el acceso a los datos, asegurándose de que solo las personas autorizadas tengan los permisos necesarios para ver, modificar o eliminar datos. Esto incluye implementar medidas de autenticación fuertes, como la autenticación multifactor, y revisar regularmente los privilegios de acceso para prevenir el acceso no autorizado.

El cifrado es un componente clave de la protección de datos. Las organizaciones deben evaluar los mecanismos de cifrado que tienen en marcha para proteger los datos tanto en reposo como en tránsito. Esto incluye evaluar la fortaleza de los algoritmos de cifrado utilizados, asegurarse de que las claves de cifrado se gestionen adecuadamente e implementar mecanismos para detectar y responder a cualquier posible violación en el cifrado.

Por último, las organizaciones deben evaluar sus medidas de protección de datos, como los planes de respaldo y recuperación ante desastres. Es importante evaluar la efectividad de estas medidas para asegurar la disponibilidad e integridad de los datos, así como su capacidad para recuperarse de posibles filtraciones de datos o fallos del sistema.

Al evaluar sus prácticas actuales de gestión de datos e identificar cualquier brecha o vulnerabilidad, las organizaciones pueden tomar acciones específicas para mejorar su soberanía de datos. Esto incluye implementar políticas de gobernanza de datos más fuertes, mejorar los controles de acceso a datos, fortalecer los mecanismos de cifrado y mejorar las medidas de protección de datos en general.

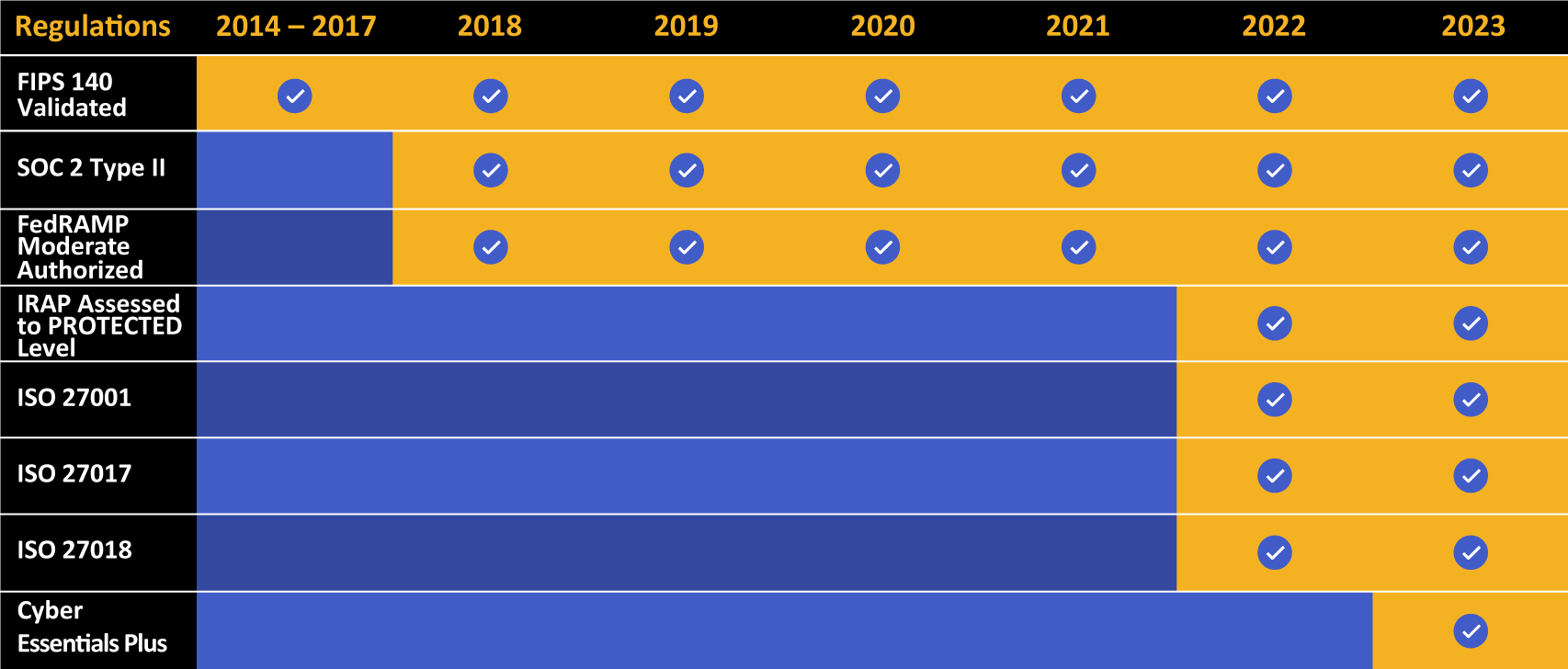

Kiteworks presume una larga lista de logros en cumplimiento y certificación.

Paso 3: Desarrollar una Estrategia de Soberanía de los Datos

Una vez que las organizaciones tienen una comprensión clara de su panorama actual de datos, pueden desarrollar una estrategia integral de soberanía de los datos.

Desarrollar una estrategia de soberanía de los datos implica más que solo entender el panorama actual de datos. Requiere que las organizaciones profundicen en sus prácticas de gobernanza de datos y las alineen con sus objetivos comerciales generales. Este proceso implica identificar a las partes interesadas clave, como los equipos legales y de cumplimiento, los departamentos de TI y los líderes empresariales, para asegurar que se consideren todas las perspectivas.

Establecimiento de Objetivos de Soberanía de los Datos

Las organizaciones deben establecer objetivos claros para sus iniciativas de soberanía de los datos. Estos objetivos deben estar alineados con la visión y misión general de la organización. Por ejemplo, una institución financiera puede priorizar el cumplimiento con las leyes locales de protección de datos para proteger la información del cliente, mientras que una empresa de tecnología puede centrarse en mejorar la confianza del cliente implementando medidas de seguridad de datos estrictas.

Al establecer objetivos específicos, medibles, alcanzables, relevantes y con un plazo determinado (SMART), las organizaciones pueden rastrear su progreso y evaluar el éxito de sus esfuerzos de soberanía de los datos. Estos objetivos deben comunicarse en toda la organización para asegurar que todos trabajen hacia un objetivo común.

Planificación para el Cumplimiento y Seguridad de los Datos

Desarrollar un plan robusto de cumplimiento y seguridad de los datos es esencial para las organizaciones que buscan lograr el éxito en la soberanía de los datos. Esto implica más que solo identificar riesgos potenciales e implementar salvaguardias. Requiere que las organizaciones realicen una evaluación exhaustiva de sus flujos de datos, tanto internos como externos.

Mapear los flujos de datos implica entender cómo se recopilan, almacenan, procesan y transmiten los datos dentro de la organización. También implica identificar cualquier proveedor o socio externo que tenga acceso a los datos de la organización. Al tener una imagen clara de los flujos de datos, las organizaciones pueden identificar vulnerabilidades potenciales e implementar controles apropiados para minimizar riesgos.

Además de mapear los flujos de datos, las organizaciones también deben establecer procedimientos y protocolos de respuesta a violaciones de datos. Estos protocolos deben delinear los pasos a seguir en caso de un incidente de seguridad, incluyendo notificar a las partes afectadas, realizar investigaciones forenses e implementar medidas de remediación. Al tener un plan de respuesta bien definido, las organizaciones pueden minimizar el impacto de los incidentes de seguridad y mantener la confianza del cliente.

Además, las organizaciones deben revisar y actualizar regularmente su plan de cumplimiento y seguridad de los datos para adaptarse a los requisitos regulatorios cambiantes y a las amenazas emergentes. Esto incluye mantenerse al día con las nuevas leyes de protección de datos y las mejores prácticas de la industria.

En conclusión, desarrollar una estrategia de soberanía de los datos requiere que las organizaciones establezcan objetivos claros, planifiquen para el cumplimiento y seguridad de los datos, y revisen y actualicen continuamente sus prácticas. Al adoptar un enfoque proactivo hacia la gobernanza de datos, las organizaciones pueden asegurar la protección de sus datos, mejorar la confianza del cliente y lograr eficiencia operativa.

Paso 4: Implementar Medidas de Soberanía de los Datos

Con una estrategia bien definida en marcha, las organizaciones pueden pasar a implementar medidas efectivas para lograr la soberanía de los datos.

Soluciones de Localización y Almacenamiento de Datos

Uno de los aspectos críticos de la soberanía de los datos es asegurar que los datos permanezcan dentro de una jurisdicción geográfica específica. Las organizaciones deben considerar la localización de su almacenamiento y procesamiento de datos para cumplir con las regulaciones locales. Esto puede implicar establecer centros de datos en las instalaciones o asociarse con proveedores de servicios en la nube que ofrezcan soluciones de almacenamiento de datos localizadas.

Mecanismos de Acceso y Control de Datos

Implementar mecanismos robustos de acceso y control de datos es crucial para la soberanía de los datos. Esto incluye definir privilegios de acceso, aplicar mecanismos fuertes de autenticación y autorización, y monitorear las actividades de acceso a los datos. Al adoptar un principio de privilegio mínimo, las organizaciones pueden controlar quién puede acceder y modificar sus datos, reduciendo el riesgo de exposición o manipulación no autorizada de datos.

Paso 5: Monitorear y Mantener la Soberanía de los Datos

La soberanía de los datos es un proceso continuo que requiere monitoreo y mantenimiento constantes.

Realizar Auditorías de Datos Regulares

Las organizaciones deben realizar auditorías de datos regulares para asegurar el cumplimiento continuo con las regulaciones locales y las políticas internas de gobernanza de datos. Estas auditorías ayudan a identificar cualquier desviación de las prácticas establecidas y permiten acciones correctivas oportunas. Al revisar y actualizar regularmente el mapeo de datos y los mecanismos de control, las organizaciones pueden adaptarse a los requisitos regulatorios cambiantes y a los riesgos emergentes de datos.

Actualizar las Medidas de Soberanía de los Datos

La soberanía de los datos no es una implementación única; requiere que las organizaciones se mantengan al día con las tecnologías, regulaciones y mejores prácticas de la industria en evolución. Revisar y actualizar regularmente las medidas de soberanía de los datos asegura que las organizaciones se mantengan a la vanguardia de las amenazas emergentes y las posibles vulnerabilidades.

Kiteworks Ayuda a las Organizaciones a Lograr la Soberanía de los Datos con una Red de Contenido Privado

Lograr el éxito en la soberanía de los datos implica una serie de pasos que comienzan desde entender el concepto hasta implementar medidas efectivas y monitorear y mantener continuamente las prácticas de soberanía de los datos. Al priorizar la soberanía de los datos, las organizaciones pueden proteger sus datos, cumplir con las regulaciones locales y generar confianza con clientes y socios. La soberanía de los datos no es solo un requisito legal, sino una inversión estratégica en el éxito a largo plazo y la sostenibilidad de las prácticas de gestión de datos de una organización.

La Red de Contenido Privado de Kiteworks, una plataforma de uso compartido seguro de archivos y transferencia de archivos validada FIPS 140-2 Nivel 1, consolida correo electrónico, uso compartido de archivos, formularios web, SFTP y transferencia de archivos administrada, para que las organizaciones controlen, protejan y rastrear cada archivo a medida que entra y sale de la organización.

Kiteworks juega un papel crucial en los esfuerzos de soberanía de los datos de las empresas. Por ejemplo, las características de cifrado y control de acceso de Kiteworks protegen la información personal durante las transferencias transfronterizas, asegurando una transmisión segura.

Las extensas opciones de implementación de Kiteworks, incluyendo nube privada, híbrida y nube privada virtual FedRAMP, pueden configurarse para almacenar datos en ubicaciones geográficas específicas. Al almacenar datos en ubicaciones específicas, las organizaciones pueden asegurarse de que están cumpliendo con las leyes de soberanía de los datos de los países en los que operan.

Kiteworks también apoya los requisitos de portabilidad de datos al permitir a los usuarios acceder, transferir y descargar de manera segura su información personal. Kiteworks también proporciona a las organizaciones la capacidad de establecer mecanismos de opt-in y procedimientos para la recopilación de datos, formularios de consentimiento detallados y procedimientos de consentimiento para menores. Estas características ayudan a las organizaciones a cumplir con los requisitos de consentimiento, que son un aspecto clave de la soberanía de los datos.

Finalmente, el rastro de auditoría detallado de Kiteworks permite a las organizaciones demostrar su cumplimiento con las leyes de soberanía de los datos a los auditores.

Con Kiteworks: controla el acceso a contenido sensible; protégelo cuando se comparte externamente usando cifrado de extremo a extremo automatizado, autenticación multifactor e integraciones de infraestructura de seguridad; ve, rastrea e informa toda la actividad de archivos, es decir, quién envía qué a quién, cuándo y cómo.

Finalmente, demuestra el cumplimiento con regulaciones y estándares como GDPR, HIPAA, CMMC, Cyber Essentials Plus, IRAP, y muchos más.

Para obtener más información sobre Kiteworks, programa una demostración personalizada hoy.

Recursos Adicionales

- Resumen Expande la Visibilidad y Automatiza la Protección de Todo el Correo Electrónico Sensible

- Resumen Navega la Trifecta Digital de Soberanía de Datos, Ciberseguridad y Cumplimiento con Kiteworks

- Artículo del Blog Soberanía de los Datos y GDPR [Entendiendo la Seguridad de los Datos]

- Video ¿Qué es la Seguridad del Correo Electrónico? Cómo Proteger Tu Contenido Sensible con Seguridad de Correo Electrónico

- Resumen Paquete de Protocolos Seguros: Fortaleciendo el Intercambio de Datos con SFTP y SMTP