Cumplimiento de DFARS 252.204-7012: Todo lo que los Contratistas de Defensa Necesitan Saber

A medida que la industria de defensa enfrenta un número cada vez mayor de amenazas cibernéticas, el cumplimiento con el Suplemento de Regulación de Adquisiciones Federales de Defensa, o DFARS 252.204-7012, es crucial para asegurar la protección de datos sensibles, mantener la seguridad nacional y proteger los intereses del Departamento de Defensa.

En este artículo, exploraremos los fundamentos de DFARS 252.204-7012, sus implicaciones para los contratistas de defensa y los pasos esenciales requeridos para el cumplimiento. Vamos a adentrarnos en el mundo de la ciberseguridad en la contratación de defensa y aprender más sobre esta regulación vital.

¿Qué es DFARS 252.204-7012?

DFARS 252.204-7012 es una regulación que obliga a los contratistas de defensa a implementar medidas de ciberseguridad adecuadas para proteger la información no clasificada controlada (CUI). CUI se refiere a información sensible que requiere protección pero no está clasificada. La regulación se aplica a todos los contratistas de defensa, subcontratistas y proveedores que manejan, almacenan o transmiten CUI en nombre del Departamento de Defensa.

El impacto de DFARS 252.204-7012 en los contratos de defensa es significativo, ya que el incumplimiento de la regulación puede llevar a la pérdida de contratos existentes, descalificación de futuros contratos y otras repercusiones financieras y legales. Por lo tanto, los contratistas de defensa deben tomar este requisito en serio y esforzarse por cumplirlo para mantener sus relaciones comerciales con el Departamento de Defensa.

Requisitos de Cumplimiento de DFARS 252.204-7012

Los siguientes son los requisitos clave de DFARS 252.204-7012 que los contratistas de defensa deben cumplir para el cumplimiento:

| 1. | Protección de Información No Clasificada Controlada | Los contratistas deben implementar medidas de seguridad adecuadas para proteger CUI, lo que incluye la confidencialidad, integridad y disponibilidad de la información. |

| 2. | Reporte de Incidentes Cibernéticos | Los contratistas deben reportar cualquier incidente cibernético al Departamento de Defensa dentro de las 72 horas de su descubrimiento. |

| 3. | Evaluación de Seguridad | Los contratistas deben realizar una evaluación exhaustiva de seguridad de sus sistemas de información y enviar un resumen de la evaluación al Departamento de Defensa. |

| 4. | Cumplimiento con NIST SP 800-171 | Los contratistas deben cumplir con la Publicación Especial (SP) 800-171 del Instituto Nacional de Estándares y Tecnología (NIST), que describe los requisitos de seguridad para proteger CUI en sistemas y organizaciones de información no federales. |

| 5. | Requisitos de Flujo Descendente | Los contratistas deben asegurarse de que sus subcontratistas también cumplan con la regulación DFARS 252.204-7012. |

Tabla 1.1: Requisitos de Cumplimiento de DFARS 252.204-7012

El incumplimiento de DFARS 252.204-7012 puede resultar en consecuencias severas. Primero, el incumplimiento sugiere que los sistemas, aplicaciones o procedimientos de un contratista o subcontratista no son seguros, lo que expone CUI a accesos no autorizados. Segundo, el incumplimiento puede llevar a que un contratista o subcontratista pierda acceso a contratos gubernamentales y otras sanciones. Para minimizar estos riesgos, los contratistas de defensa deben priorizar el cumplimiento invirtiendo en los recursos necesarios y estableciendo medidas de ciberseguridad robustas que se adhieran a las directrices de la regulación.

¿Cuál es la Diferencia entre NIST SP 800-171 y DFARS 252.204-7012?

La Publicación Especial 800-171 del Instituto Nacional de Estándares y Tecnología, o NIST SP 800-171, es un conjunto de directrices que proporciona el marco para implementar los requisitos de ciberseguridad descritos en DFARS 252.204-7012. Las directrices contienen 110 controles de seguridad, divididos en 14 familias, y están diseñadas para mejorar la protección de CUI.

El cumplimiento con NIST SP 800-171 es crítico para los contratistas de defensa sujetos a DFARS 252.204-7012, ya que la adhesión a estas directrices demuestra el compromiso de un contratista con la protección de información sensible y su capacidad para cumplir con los requisitos de ciberseguridad del Departamento de Defensa.

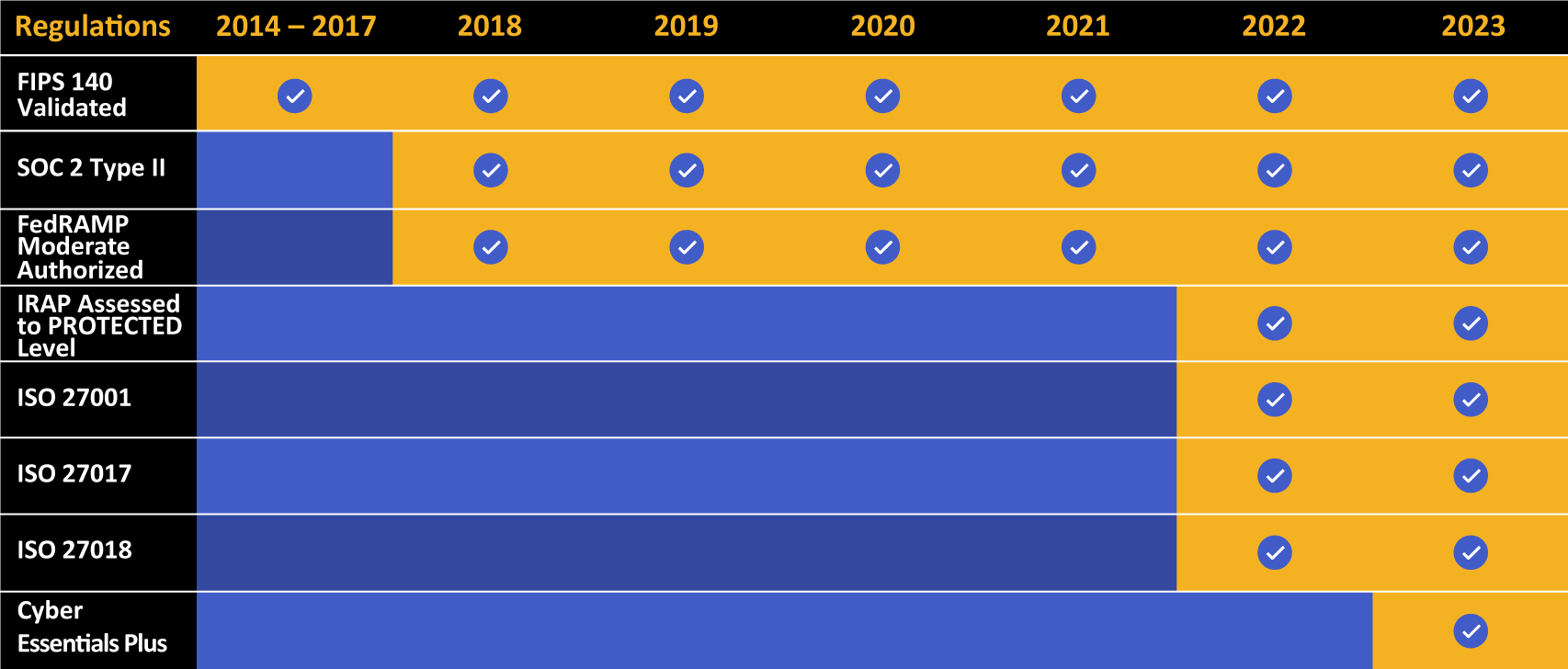

Kiteworks presume una larga lista de logros en cumplimiento y certificación.

¿Cuál es la Diferencia entre CMMC y DFARS 252.204-7012?

La Certificación del Modelo de Madurez de Ciberseguridad (CMMC) es una certificación de ciberseguridad próxima que reforzará aún más los esfuerzos del Departamento de Defensa para proteger su información sensible. Una vez implementada, CMMC 2.0 requerirá que los contratistas de defensa obtengan un nivel específico de certificación (CMMC Nivel 1, CMMC Nivel 2, o CMMC Nivel 3), dependiendo de la sensibilidad de la información que manejan y la complejidad de sus contratos con el Departamento de Defensa.

CMMC está diseñado para fortalecer la postura de ciberseguridad de la Base Industrial de Defensa (DIB) estableciendo un estándar unificado para minimizar los riesgos cibernéticos. Complementa y se basa en los requisitos de DFARS 252.204-7012, por lo que es esencial que los contratistas de defensa se mantengan informados sobre los desarrollos en esta área.

Preparándose para el Cumplimiento de DFARS 252.204-7012

Los contratistas de defensa deben cumplir completamente con DFARS 252.204-7012 para proteger la información gubernamental sensible, que es crítica para la seguridad nacional. El proceso de lograr el cumplimiento puede variar dependiendo del tamaño y la complejidad de la organización del contratista. Generalmente, el proceso puede tomar varios meses y puede ser complicado, requiriendo la implementación de nuevas políticas, procedimientos y controles. También puede involucrar costos significativos, como la adquisición de nuevo hardware y software o la contratación de consultores externos. Cumplir con cada uno de los cinco requisitos principales—identificar la información de defensa cubierta, implementar requisitos de seguridad, evaluar y documentar el cumplimiento, reportar incidentes cibernéticos y transmitir requisitos—también puede tener diferentes cronogramas y desafíos. Sin embargo, los contratistas deben tomar los pasos necesarios para asegurar el cumplimiento de DFARS 252.204-7012 para evitar sanciones severas como la pérdida de contratos gubernamentales o responsabilidad legal.

| Paso 1 | Desarrollar un Plan de Acción e Hitos (POA&M) | El primer paso hacia el cumplimiento es desarrollar un plan de acción e hitos robusto (POA&M). El POA&M es un documento estructurado que describe las medidas de seguridad que los contratistas tomarán para cumplir con los requisitos de DFARS 252.204-7012. El POA&M debe incluir los cronogramas para implementar controles de seguridad y minimizar vulnerabilidades, el personal responsable y los recursos requeridos para cada acción. También debe incluir un plan de seguimiento para monitorear y actualizar las medidas de seguridad. |

| Paso 2 | Generar un Plan de Seguridad del Sistema (SSP) | Para cumplir con DFARS 252.204-7012, los contratistas de defensa deben tener un plan de seguridad del sistema (SSP) en su lugar. El SSP es un documento integral que describe los controles de seguridad que los contratistas han implementado para proteger la información gubernamental sensible. El SSP debe detallar las medidas de seguridad tanto para la red del contratista como para la red de cualquier subcontratista que maneje información gubernamental. El SSP debe describir los procedimientos para identificar y minimizar vulnerabilidades, el personal responsable de implementar los controles de seguridad y los procesos para probar y evaluar la efectividad de las medidas de seguridad. Además, el SSP debe incluir un plan de respuesta a incidentes que describa los procedimientos para responder a violaciones de seguridad, incluyendo reportar incidentes al gobierno. |

| Paso 3 | Realizar Autoevaluaciones y Evaluaciones de Terceros | DFARS 252.204-7012 requiere que los contratistas de defensa realicen autoevaluaciones y reciban una evaluación de terceros para verificar la efectividad de sus controles de seguridad. Las autoevaluaciones implican revisar las medidas de seguridad descritas en el SSP e identificar cualquier deficiencia o vulnerabilidad. Si se identifican deficiencias o vulnerabilidades, los contratistas deben desarrollar e implementar un plan para remediarlas. Los resultados de las autoevaluaciones y evaluaciones de terceros deben incluirse en el POA&M y utilizarse para guiar los esfuerzos de seguridad continuos del contratista. |

Tabla 1.2: Requisitos de Cumplimiento de DFARS 252.204-7012

Desafíos de Cumplimiento de DFARS 252.204-7012 para Contratistas de Defensa

Cumplir con DFARS 252.204-7012 puede ser un desafío para los contratistas de defensa, ya que a menudo requiere inversiones significativas en infraestructura de ciberseguridad, capacitación de empleados y gestión de cumplimiento. Algunos desafíos comunes incluyen restricciones presupuestarias, falta de experiencia en ciberseguridad y dificultades para alinear los procesos internos con los requisitos de la regulación.

Para superar estos desafíos, los contratistas de defensa deben adoptar mejores prácticas como realizar una evaluación exhaustiva de sus medidas actuales de ciberseguridad, crear un plan de implementación integral y buscar apoyo externo de expertos en el campo. El éxito en esta área puede llevar a una mejor ciberseguridad, una reputación más fuerte dentro de la industria de defensa y mayores oportunidades de crecimiento empresarial.

El Papel de las Organizaciones Evaluadoras de Terceros en el Cumplimiento de DFARS 252.204-7012

Las Organizaciones Evaluadoras de Terceros (C3PAOs) son organizaciones independientes que evalúan el cumplimiento de los contratistas de defensa con DFARS 252.204-7012 y NIST SP 800-171. Juegan un papel crucial en asegurar que los contratistas se adhieran a las regulaciones y mantengan el nivel necesario de ciberseguridad.

El proceso de evaluación generalmente implica una revisión de las medidas de ciberseguridad de un contratista, una evaluación de su cumplimiento con NIST SP 800-171 y la provisión de recomendaciones para mejorar. El cronograma para las evaluaciones puede variar, pero generalmente toma varios meses para completarse.

Las C3PAOs evalúan la efectividad de los controles de seguridad del contratista y proporcionan un informe que describe cualquier deficiencia o vulnerabilidad. Los contratistas deben remediar cualquier deficiencia o vulnerabilidad identificada durante la auditoría y proporcionar evidencia de cumplimiento al gobierno.

¿Cuánto Cuesta el Cumplimiento de DFARS 252.204-7012?

El cumplimiento de DFARS 252.204-7012 puede ser costoso, ya que a menudo requiere inversiones significativas en infraestructura de ciberseguridad, capacitación de personal y mantenimiento continuo. Sin embargo, el impacto financiero y operativo del incumplimiento puede ser mucho más severo, por lo que es crucial que los contratistas de defensa prioricen esta área.

Las estrategias para minimizar el costo del cumplimiento incluyen realizar una evaluación exhaustiva de las medidas actuales de ciberseguridad, implementar mejoras rentables y buscar apoyo externo. Invertir en cumplimiento es una decisión sabia para los contratistas de defensa, ya que los beneficios a largo plazo de proteger información sensible y mantener una relación sólida con el Departamento de Defensa superan con creces los costos.

Kiteworks Ayuda a los Contratistas a Lograr el Cumplimiento de DFARS 252.204-7012

El cumplimiento de DFARS 252.204-7012 es un requisito crítico para los contratistas de defensa que manejan y comparten información sensible CUI con el gobierno de EE. UU. Esta regulación exige el cumplimiento con NIST SP 800-171, que describe controles específicos de ciberseguridad que los contratistas y subcontratistas deben implementar para proteger CUI.

La Red de Contenido Privado de Kiteworks ayuda a los contratistas de defensa a cumplir con sus requisitos de cumplimiento de DFARS 252.204-7012. Kiteworks está Autorizado por FedRAMP para Impacto de Nivel Moderado y cumple con todos los requisitos de seguridad listados en NIST 800-171. Esto permite a los contratistas gubernamentales compartir y transferir CUI con agencias gubernamentales con los más altos niveles de seguridad y cumplimiento. Además, Kiteworks apoya casi el 90% de los requisitos de CMMC 2.0 Nivel 2 de forma predeterminada, el nivel más alto para plataformas de comunicación de contenido sensible en la industria.

La Red de Contenido Privado de Kiteworks es una plataforma de comunicaciones unificada, segura y fácil de usar que proporciona cifrado de extremo a extremo, controles de acceso, propiedad de claves de cifrado y visibilidad en toda la actividad de archivos, es decir, quién envió qué a quién, cuándo y cómo. Kiteworks consolida todos los canales de comunicación de terceros, incluyendo correo electrónico seguro, uso compartido de archivos, transferencia de archivos administrada (MFT), protocolo de transferencia de archivos seguro (SFTP), formularios web, y más, para que cada archivo sensible enviado, recibido o compartido esté controlado, protegido, monitoreado y rastreado centralmente.

Las integraciones con aplicaciones empresariales, sistemas de gestión de contenido empresarial (ECM) y herramientas de seguridad aseguran que la información personal identificable y la información de salud protegida (PII/PHI), estados financieros, contratos, propiedad intelectual y otra información sensible se acceda y comparta de manera segura.

Cada carga, descarga y compartición de archivos se registra para eDiscovery y cumplimiento normativo. De hecho, Kiteworks apoya una gama de otras regulaciones y estándares, incluyendo las Regulaciones Internacionales de Tráfico de Armas (ITAR), el Reglamento General de Protección de Datos (GDPR), SOC 2, la Ley Federal de Gestión de Seguridad de la Información (FISMA), FIPS 140-2, y las Regulaciones de Administración de Exportaciones (EAR).

Para más información sobre la plataforma Kiteworks, programa una demostración personalizada hoy.