Cómo Compartir Contenido Sensible de Forma Segura Cumpliendo con NIST 800-171

Las organizaciones que procesan, comparten o almacenan información no clasificada controlada (CUI) deben adherirse a estándares y regulaciones específicos para asegurar la seguridad e integridad de esta información. Uno de esos estándares es la Publicación Especial del Instituto Nacional de Estándares y Tecnología (NIST SP 800-171), que proporciona directrices para proteger la CUI en sistemas no federales. Este artículo del blog profundiza en NIST 800-171 en relación con la CUI y ofrece mejores prácticas para el uso compartido y la transferencia segura de archivos en cumplimiento con NIST 800-171.

Origen y Alcance de la Publicación Especial NIST 800-171

NIST 800-171 fue creado en respuesta a un mandato del Departamento de Defensa de EE. UU. (DoD) para proteger la información gubernamental sensible. Las directrices delinean requisitos de seguridad específicos para organizaciones que manejan información no clasificada controlada (CUI), que incluye información que es sensible pero no clasificada. El cumplimiento con NIST 800-171 es crítico para proteger este contenido sensible de accesos no autorizados y asegurar la seguridad de la información gubernamental.

El alcance de NIST 800-171 se extiende más allá de las agencias federales y se aplica a contratistas, subcontratistas y proveedores que procesan, almacenan o transmiten CUI en nombre del gobierno. El cumplimiento con NIST 800-171 es necesario para proteger la confidencialidad, integridad y disponibilidad de la CUI.

NIST 800-171 abarca un conjunto de controles de seguridad y protecciones que las organizaciones deben implementar para proteger sus sistemas de información, incluyendo la CUI que estos sistemas contienen, de manera efectiva. Estos controles cubren varios aspectos, incluyendo evaluación de riesgos, respuesta a incidentes, controles de acceso y seguridad del personal. Al adherirse a estos controles, las organizaciones pueden fortalecer sus defensas contra amenazas y vulnerabilidades potenciales.

Importancia de Proteger la Información No Clasificada Controlada

Las comunicaciones de contenido sensible, en el contexto de la CUI, se refieren al intercambio de información no clasificada que requiere protección debido a su naturaleza sensible. La CUI es una categoría de información que es controlada y regulada por el gobierno federal de EE. UU. para asegurar su confidencialidad, integridad y disponibilidad. El contenido sensible puede existir en varios formatos, incluyendo documentos, correos electrónicos, imágenes, archivos de audio y grabaciones de video.

La CUI puede incluir una amplia gama de tipos de información, tales como:

- Información Personal Identificable (PII): Información que puede ser utilizada para identificar a individuos, como números de Seguro Social, fechas de nacimiento, direcciones o registros financieros.

- Información Sensible a la Aplicación de la Ley (LES): Información relacionada con actividades de aplicación de la ley en curso, investigaciones u operaciones de inteligencia que, si se divulgan, podrían poner en peligro estas actividades.

- Información Controlada por Exportación: Información relacionada con tecnologías, productos o servicios que están sujetas a leyes y regulaciones de control de exportaciones debido a su potencial impacto en la seguridad nacional, política exterior o intereses económicos.

- Información Empresarial Propietaria: Información que es confidencial y propietaria de un negocio, como secretos comerciales, datos financieros o listas de clientes.

- Información de Salud Protegida (PHI): Información relacionada con los registros médicos o de salud de un individuo que está protegida bajo la Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA) en los Estados Unidos.

Asegurar la seguridad y privacidad de esta información mientras se envía, comparte, recibe o almacena es vital para proteger la privacidad de individuos y organizaciones. No proteger dicho contenido puede llevar a consecuencias severas, incluyendo violaciones de datos, litigios, violaciones de cumplimiento, pérdidas financieras y daños a la reputación. La adhesión a un marco robusto como NIST 800-171 ayuda a las organizaciones a proteger la CUI en tránsito y en reposo del riesgo de acceso no autorizado.

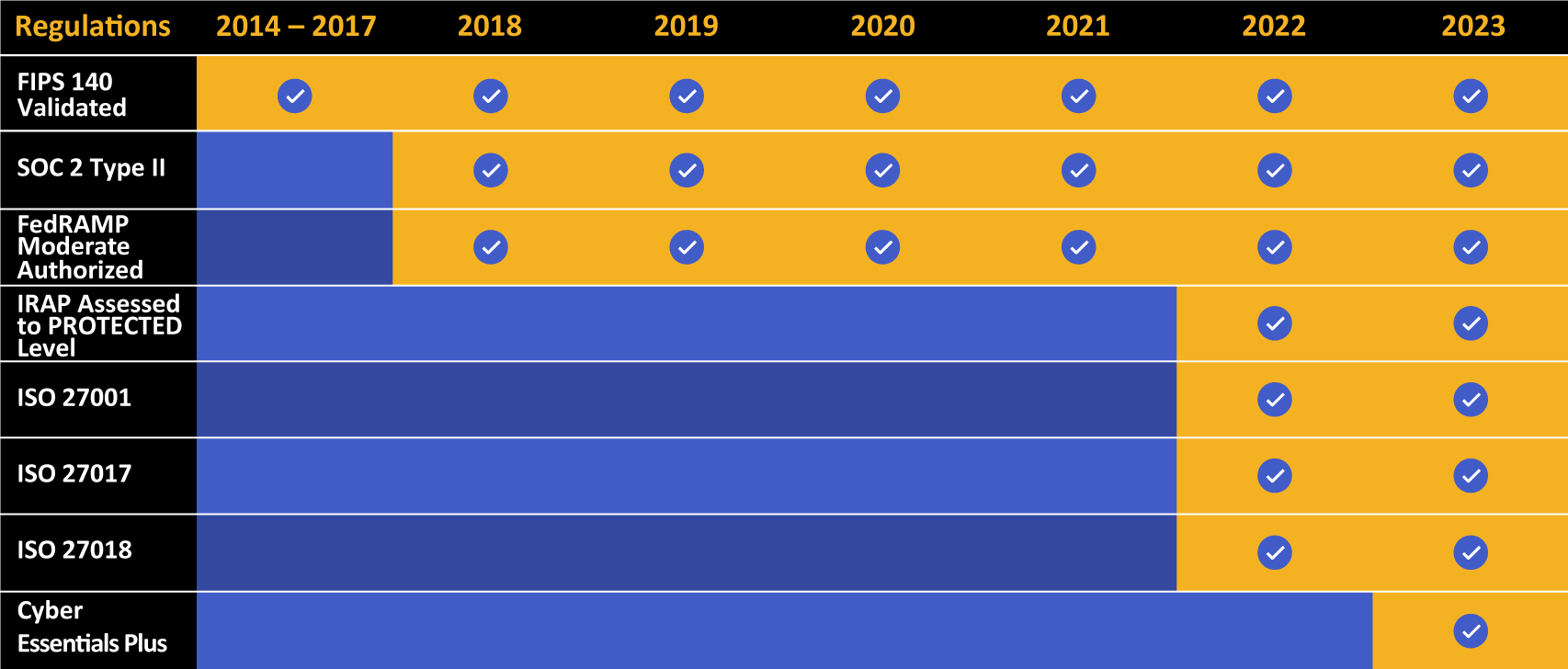

Kiteworks presume de una larga lista de logros en cumplimiento y certificación.

Requisitos de Cumplimiento para NIST 800-171

NIST 800-171 contiene 110 requisitos de seguridad, agrupados en 14 familias de controles de seguridad. Estos controles cubren varios aspectos de la seguridad de la información, incluyendo control de acceso, respuesta a incidentes, protección de medios y protección de sistemas y comunicaciones. Implementar estos controles ayuda a asegurar la protección de la CUI en tránsito y en reposo.

Exploremos algunos de estos controles en mayor detalle:

Familia de Control de Evaluación de Seguridad NIST 800-171

Realizar evaluaciones de seguridad regulares permite a las organizaciones identificar vulnerabilidades y debilidades en sus sistemas. Al realizar auditorías integrales y escaneos de vulnerabilidades, se pueden abordar proactivamente las amenazas potenciales, reduciendo el riesgo de acceso no autorizado a la CUI.

Familia de Control de Integridad de Sistemas e Información NIST 800-171

Asegurar la integridad de los sistemas e información es crucial. Las organizaciones deben establecer mecanismos para detectar y prevenir cambios no autorizados en la información, como implementar sistemas de monitoreo de integridad de archivos y mantener actualizado el software antivirus.

Familia de Control de Respuesta a Incidentes NIST 800-171

Tener un plan de respuesta a incidentes efectivo permite a las organizaciones abordar rápidamente los incidentes de seguridad y minimizar su impacto. Esto incluye definir roles y responsabilidades, establecer canales de comunicación de emergencia y probar regularmente el plan de respuesta a incidentes.

Familia de Control de Acceso NIST 800-171

Los controles de acceso juegan un papel vital en la protección de la CUI. Implementar mecanismos de autenticación fuertes, controles de acceso basados en roles y revisiones regulares de acceso de usuarios son esenciales para prevenir accesos no autorizados y violaciones de datos.

Familia de Control de Evaluación de Riesgos NIST 800-171

Las evaluaciones de riesgos regulares ayudan a las organizaciones a identificar y priorizar riesgos potenciales asociados con la CUI. Al evaluar amenazas, vulnerabilidades e impactos potenciales, las organizaciones pueden implementar controles y medidas de seguridad apropiados.

Familia de Control de Seguridad del Personal NIST 800-171

Las organizaciones deben establecer políticas y procedimientos de seguridad del personal para asegurar que las personas con acceso a la CUI sean confiables y estén adecuadamente capacitadas. Realizar verificaciones de antecedentes, proporcionar capacitación en concienciación del usuario y aplicar medidas disciplinarias son aspectos cruciales de la seguridad del personal.

Familia de Control de Gestión de Configuración NIST 800-171

Mantener configuraciones seguras para los sistemas de información es vital para proteger la CUI. Las organizaciones deben establecer procesos de gestión de configuración para asegurar que los sistemas estén adecuadamente configurados, parcheados y actualizados para prevenir vulnerabilidades de seguridad potenciales.

Familia de Control de Protección de Medios NIST 800-171

Proteger los medios físicos y digitales que contienen CUI y otros contenidos sensibles es crítico. Esto incluye implementar controles para el manejo, almacenamiento, transporte y destrucción adecuados de los medios para prevenir el acceso o divulgación no autorizados.

Familia de Control de Protección Física NIST 800-171

Las medidas de seguridad física son igualmente importantes para proteger la CUI. Las organizaciones deben establecer controles para restringir (pero aún monitorear) el acceso físico a áreas sensibles, emplear sistemas de vigilancia y proteger el hardware y el equipo contra el robo o daño.

Mejores Prácticas para Compartir CUI en Cumplimiento con NIST 800-171

Aunque la lista de verificación es solo una visión general de los requisitos de NIST 800-171, deberías tener ahora una buena indicación de lo que tu organización debe hacer para adherirse a este estándar de seguridad integral. Ahora centrémonos en algunas mejores prácticas para acelerar la adhesión de tu organización a NIST 800-171, particularmente en lo que respecta a proteger la CUI cada vez que la envíes, recibas, compartas o almacenes.

Usa Protocolos Seguros en Todos los Canales de Comunicación

Asegúrate de que todos los canales de comunicación, como correos electrónicos, formularios web y transferencias de archivos, utilicen protocolos seguros como HTTPS, SFTP o SSH. Estos protocolos cifran la transmisión de datos y protegen la CUI y otros contenidos sensibles contra la interceptación o manipulación.

Cifra los Datos en Tránsito y en Reposo

Implementa cifrado de extremo a extremo para proteger la CUI desde el instante en que sale del remitente hasta el instante en que llega a la bandeja de entrada del destinatario. Esto asegura que incluso si se intercepta al cruzar el firewall de la red, el contenido permanece ilegible. Los protocolos de Seguridad de la Capa de Transporte (TLS) o Capa de Conexión Segura (SSL) deben usarse para asegurar las conexiones de red.

Protege las Comunicaciones por Correo Electrónico para Proteger el Contenido Sensible

El correo electrónico seguro implica implementar medidas para proteger la confidencialidad, integridad y disponibilidad de los mensajes de correo electrónico y sus archivos adjuntos. El correo electrónico es un método de comunicación ampliamente utilizado, pero es susceptible a riesgos de seguridad como la interceptación, el acceso no autorizado y las violaciones de datos.

Implementa Mecanismos de Autenticación Fuertes

Haz cumplir el uso de mecanismos de autenticación fuertes, como la autenticación multifactor (MFA), para acceder a los sistemas de comunicación, especialmente si un empleado tiene que acceder al sistema de forma remota. La MFA agrega una capa adicional de seguridad al requerir una prueba adicional de identidad más allá de solo un nombre de usuario y contraseña. Al requerir que los usuarios proporcionen múltiples credenciales, como una contraseña y un código de verificación único, el riesgo de acceso no autorizado se reduce significativamente.

Integra Sistemas de Uso Compartido Seguro de Archivos y Transferencia Segura de Archivos con Soluciones de Prevención de Pérdida de Datos (DLP)

Implementa soluciones de DLP para monitorear las comunicaciones salientes y prevenir la transmisión no autorizada de información sensible. Las soluciones de DLP pueden detectar CUI y otros contenidos sensibles y bloquearlos para que no salgan de la organización, previniendo filtraciones de datos maliciosas como el robo de propiedad intelectual, o filtraciones accidentales como entregas erróneas.

Actualiza y Parchea el Software Regularmente

Mantén todos los sistemas y aplicaciones, incluidos los sistemas operativos, navegadores web, clientes de correo electrónico, software y firewalls, actualizados con las últimas versiones. Aplica parches de seguridad de manera oportuna. Las actualizaciones regulares ayudan a abordar vulnerabilidades y reducir el riesgo de explotación.

Aísla la Red de Comunicaciones para Limitar el Impacto de un Ciberataque

Implementa la segmentación de red para aislar los sistemas de comunicación sensibles y los datos del resto de la red. Esto minimiza el impacto potencial de una violación de seguridad y previene el acceso no autorizado a recursos críticos fuera de la red de comunicaciones.

Realiza Capacitación Regular en Concienciación de Seguridad

Educa a los empleados sobre prácticas de comunicación segura y buena higiene cibernética, enfatizando la importancia de la protección de datos, la prevención de phishing, contraseñas fuertes y el reconocimiento de ataques de phishing y otras técnicas de ingeniería social. Las sesiones de capacitación regulares ayudan a crear una cultura de seguridad dentro de tu organización.

Monitorea y Audita Sistemas y Aplicaciones para Detectar Anomalías

Implementa mecanismos robustos de monitoreo y auditoría para detectar e investigar incidentes de seguridad de manera temprana y efectiva. Al analizar los registros del sistema, realizar auditorías regulares e implementar sistemas de detección de intrusiones, las organizaciones pueden identificar y responder a amenazas potenciales de manera oportuna para mitigar el daño que las amenazas de ciberseguridad pueden causar.

Esta tabla resume las mejores prácticas para compartir CUI en cumplimiento con NIST 800-171:

| Mejor Práctica | Paso Accionable |

|---|---|

| Usa Protocolos Seguros en Todos los Canales de Comunicación | Asegúrate de que se usen protocolos HTTPS, SFTP o SSH para correos electrónicos, formularios web y transferencias de archivos. |

| Cifra los Datos en Tránsito y en Reposo | Implementa cifrado de extremo a extremo con protocolos TLS o SSL para proteger el contenido durante la transmisión. |

| Protege las Comunicaciones por Correo Electrónico para Proteger el Contenido Sensible | Implementa medidas para salvaguardar la confidencialidad, integridad y disponibilidad del correo electrónico. |

| Implementa Mecanismos de Autenticación Fuertes | Haz cumplir la autenticación multifactor (MFA) para el acceso remoto y el uso de métodos de autenticación fuertes. |

| Integra Sistemas de Uso Compartido Seguro de Archivos y Transferencia con DLP | Despliega soluciones de DLP para monitorear y prevenir la transmisión no autorizada de información sensible. |

| Actualiza y Parchea el Software Regularmente | Mantén los sistemas y aplicaciones actualizados, aplica parches de seguridad y mantén la vigencia del software. |

| Aísla la Red de Comunicaciones para Limitar el Impacto de un Ciberataque | Implementa la segmentación de red para aislar los sistemas de comunicación sensibles del resto de la red. |

| Realiza Capacitación Regular en Concienciación de Seguridad | Educa a los empleados sobre prácticas de comunicación segura, protección de datos y reconocimiento de ataques de ingeniería social. |

| Monitorea y Audita Sistemas y Aplicaciones para Detectar Anomalías | Emplea sistemas robustos de monitoreo, auditoría y detección de intrusiones para identificar y responder a amenazas. |

Siguiendo estas mejores prácticas, las organizaciones pueden fortalecer su adhesión a NIST 800-171 y mejorar la seguridad de la CUI.

Usa NIST 800-171 para Acelerar el Cumplimiento con Otras Regulaciones y Estándares de la Industria

Aunque NIST 800-171 es específico para la protección de CUI, influye en otros estándares de la industria en términos de ciberseguridad y protección de datos. Aquí hay algunos ejemplos de cómo el cumplimiento con NIST 800-171 puede alinearse con otros estándares:

NIST 800-171 y el Marco de Ciberseguridad del NIST (CSF)

Alinear NIST 800-171 con el CSF del NIST puede proporcionar a las organizaciones un enfoque integral para mejorar su postura de ciberseguridad. El CSF del NIST es un marco voluntario que ofrece un enfoque basado en riesgos para gestionar y mejorar la ciberseguridad. Al alinear NIST 800-171 con el CSF del NIST, las organizaciones pueden beneficiarse de un enfoque holístico para la ciberseguridad. NIST 800-171 proporciona orientación específica para proteger información sensible, mientras que el CSF del NIST ofrece un marco más amplio para gestionar riesgos de ciberseguridad. Esta alineación permite a las organizaciones aprovechar las fortalezas de ambos marcos, resultando en un enfoque integral y basado en riesgos para la gestión de ciberseguridad.

NIST 800-171 y CMMC

NIST 800-171 y la Certificación del Modelo de Madurez de Ciberseguridad (CMMC) son dos marcos desarrollados para mejorar la postura de ciberseguridad de las organizaciones, particularmente aquellas que trabajan con el Departamento de Defensa de los Estados Unidos (DoD). Mientras que NIST 800-171 proporciona directrices para proteger información federal sensible en sistemas no federales, CMMC establece un estándar de ciberseguridad unificado para contratistas y subcontratistas de defensa. CMMC incorpora y amplía NIST 800-171. El cumplimiento con CMMC es crucial para las organizaciones que trabajan con el DoD para asegurar la seguridad de la CUI y otra información sensible.

NIST 800-171 y DFARS

Mientras que NIST 800-171 proporciona un conjunto de controles de seguridad específicamente diseñados para proteger la CUI en sistemas no federales, DFARS, por otro lado, es una regulación impuesta por el Departamento de Defensa (DoD) que complementa el Reglamento Federal de Adquisiciones (FAR). Requiere que los contratistas y subcontratistas que manejan o procesan CUI implementen medidas de seguridad específicas delineadas en NIST 800-171.

En esencia, DFARS incorpora los requisitos de seguridad de NIST 800-171 en obligaciones contractuales para organizaciones que trabajan con el DoD. Esto significa que las organizaciones deben cumplir con los controles de NIST 800-171 como condición para hacer negocios con el DoD.

La implementación de NIST 800-171 y el cumplimiento con DFARS son cruciales para las organizaciones que buscan participar en contratos de defensa o oportunidades de subcontratación. Adherirse a estos marcos ayuda a asegurar la protección de la CUI y fortalece la postura general de ciberseguridad de la cadena de suministro de defensa.

NIST 800-171 y los Estándares de la Organización Internacional de Normalización (ISO)

ISO ha desarrollado un conjunto de estándares que abordan varios aspectos de la seguridad de la información, incluyendo ISO 27001 (Sistema de Gestión de Seguridad de la Información) e ISO 27002 (Código de Prácticas para Controles de Seguridad de la Información).

Los estándares ISO proporcionan un marco reconocido globalmente para la gestión de la seguridad de la información. Las certificaciones ISO tienen muchos beneficios, incluyendo mayor credibilidad, cumplimiento internacional y prácticas de seguridad armonizadas.

Vale la pena señalar que NIST 800-171 y los estándares ISO comparten algunas similitudes en términos de su enfoque hacia los controles de seguridad y la gestión de riesgos. Ambos marcos enfatizan la importancia de implementar protecciones apropiadas, realizar evaluaciones de riesgos y monitorear y mejorar continuamente las prácticas de seguridad.

Adherirse a NIST 800-171 puede ayudar y acelerar la certificación ISO 27001 y otras certificaciones relacionadas al proporcionar una base sólida y alineación con las mejores prácticas reconocidas internacionalmente para la seguridad de la información. Aquí hay algunos beneficios de la adhesión a NIST 800-171 en relación con ISO 27001 y certificaciones similares:

- Controles de Seguridad Comunes: NIST 800-171 incluye un conjunto integral de controles de seguridad específicamente diseñados para proteger la información no clasificada controlada (CUI). Muchos de estos controles se alinean con los requisitos de ISO 27001 y otros marcos. Al implementar los controles de NIST 800-171, las organizaciones pueden establecer una base sólida que se alinea con los requisitos de seguridad centrales de ISO 27001.

- Evaluación y Gestión de Riesgos: Tanto NIST 800-171 como ISO 27001 enfatizan la importancia de realizar evaluaciones de riesgos para identificar y priorizar los riesgos de seguridad de la información. Adherirse a NIST 800-171 puede contribuir a los procesos de gestión de riesgos requeridos por ISO 27001, ayudando a las organizaciones a identificar, evaluar y mitigar riesgos para la CUI de manera efectiva.

- Confianza en el Cumplimiento: La adhesión a NIST 800-171 demuestra un compromiso para cumplir con requisitos de seguridad específicos mandatados por el gobierno de EE. UU., particularmente para organizaciones involucradas en la cadena de suministro de defensa. Esto puede proporcionar una base sólida y evidencia de cumplimiento al buscar la certificación ISO 27001, que es reconocida globalmente como un sistema de gestión de seguridad de la información robusto.

- Documentación y Políticas: El cumplimiento con NIST 800-171 a menudo implica el desarrollo de documentación y políticas para apoyar la implementación de controles de seguridad. Estos artefactos, como planes de seguridad del sistema, planes de respuesta a incidentes y políticas de control de acceso, pueden ser aprovechados al buscar la certificación ISO 27001, ya que se alinean con los requisitos de documentación y políticas de ISO 27001.

- Mejora Continua: Tanto NIST 800-171 como ISO 27001 enfatizan la importancia de la mejora continua en la gestión de la seguridad de la información. Al implementar los controles de NIST 800-171, las organizaciones establecen una base sólida y prácticas de monitoreo continuo que se alinean con los requisitos de mejora continua de ISO 27001. Esto ayuda a las organizaciones a mantener y mejorar su postura de seguridad con el tiempo.

Al alinearse con NIST 800-171 y aprovechar sus controles de seguridad, las organizaciones pueden agilizar el proceso de lograr la certificación ISO 27001. Esta alineación mejora la madurez y efectividad general de su sistema de gestión de seguridad de la información y proporciona confianza a las partes interesadas de que se han implementado medidas apropiadas para proteger la información sensible. Además, la certificación ISO 27001 puede proporcionar un reconocimiento y credibilidad más amplios, expandiendo las oportunidades de negocio más allá del alcance del cumplimiento con NIST 800-171.

NIST 800-171 y el Reglamento General de Protección de Datos (GDPR)

El Reglamento General de Protección de Datos (GDPR) es una regulación en la Unión Europea que gobierna la protección de datos personales y los derechos de privacidad de los ciudadanos y residentes de la UE. Aunque NIST 800-171 se centra en la protección de CUI, hay superposiciones entre los requisitos de GDPR y NIST 800-171. Por ejemplo, ambos enfatizan la necesidad de controles de seguridad apropiados, evaluaciones de riesgos, respuesta a incidentes y monitoreo continuo para proteger datos sensibles.

NIST 800-171 y el Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

PCI DSS es un conjunto de estándares de seguridad diseñados para proteger los datos de tarjetas de pago y asegurar el manejo seguro de la información del titular de la tarjeta. NIST 800-171 puede complementar los requisitos de PCI DSS al abordar aspectos más amplios de la seguridad de la información más allá de los datos de tarjetas de pago. Implementar los controles de NIST 800-171 puede contribuir a la postura de seguridad general de una organización y ayudar a cumplir con ciertos requisitos de PCI DSS.

Alineación de Controles de Seguridad: NIST 800-171 abarca un conjunto integral de controles de seguridad que se centran en proteger la información no clasificada controlada (CUI). Muchos de estos controles se superponen con los requisitos de PCI DSS, como el control de acceso, el cifrado, el monitoreo y la respuesta a incidentes. Al implementar los controles de NIST 800-171, las organizaciones pueden establecer una base de seguridad sólida que se alinea con varios requisitos de PCI DSS.

Documentación y Políticas: El cumplimiento con NIST 800-171 típicamente implica desarrollar documentación y políticas para apoyar la implementación de controles de seguridad. Estos artefactos, como planes de seguridad del sistema, planes de respuesta a incidentes y políticas de control de acceso, pueden proporcionar una base sólida al crear la documentación requerida por PCI DSS, como políticas de seguridad, procedimientos y diagramas de red. Aprovechar la documentación existente puede ahorrar tiempo y esfuerzo durante el proceso de cumplimiento con PCI DSS.

Madurez General de la Seguridad: Implementar los controles de NIST 800-171 contribuye a la madurez y preparación general de la seguridad de una organización. Aunque puede no cubrir todos los requisitos específicos de PCI DSS, establece una base sólida para abordar controles de seguridad comunes. Al lograr el cumplimiento con NIST 800-171, las organizaciones están mejor posicionadas para abordar los requisitos restantes de PCI DSS y demostrar una postura de seguridad robusta.

Es importante señalar que lograr el cumplimiento con NIST 800-171 no garantiza automáticamente el cumplimiento con PCI DSS. PCI DSS tiene sus propios requisitos específicos que las organizaciones deben abordar, como el almacenamiento de datos del titular de la tarjeta, la segmentación de la red y la seguridad de las aplicaciones de pago. Sin embargo, NIST 800-171 puede proporcionar un punto de partida valioso y apoyo para cumplir con varios controles de seguridad y aspectos de gestión de riesgos de PCI DSS. Las organizaciones deben evaluar y abordar cuidadosamente todos los requisitos relevantes de PCI DSS para asegurar el cumplimiento total.

Kiteworks Ayuda a las Organizaciones a Cumplir con NIST 800-171

La adhesión a NIST 800-171 es esencial para las organizaciones que buscan trabajar con el gobierno federal. El cumplimiento con este marco demuestra un compromiso para proteger la CUI, lo cual es crucial al manejar datos gubernamentales sensibles. Sin embargo, los beneficios de la adhesión a NIST 800-171 se extienden más allá de los contratos gubernamentales.

Al implementar los controles de NIST 800-171, las organizaciones pueden obtener una ventaja competitiva en el mercado. Demuestran su compromiso con la protección de datos, dando a los clientes potenciales y socios confianza en sus prácticas de seguridad. Esto puede llevar a un aumento de la confianza, mejores relaciones comerciales y mayores oportunidades de colaboración.

Además, alinearse con NIST 800-171 también puede acelerar el cumplimiento con otras regulaciones y estándares. El marco cubre una amplia gama de controles de seguridad que se alinean con las mejores prácticas de la industria.

Aquí está cómo Kiteworks ayuda a las organizaciones a adherirse a NIST 800-171 para que puedan trabajar con el gobierno federal Y acelerar el cumplimiento con otras regulaciones y estándares.

- Red de Contenido Privado: La Red de Contenido Privado de Kiteworks unifica, asegura, controla y rastrea la CUI y otros contenidos sensibles que las organizaciones del sector público y privado comparten dentro y fuera de sus organizaciones. Esto no solo asegura el cumplimiento con NIST 800-171, sino también con otras regulaciones como GDPR, FedRAMP y CMMC. Es una solución autorizada por FedRAMP para CUI de nivel Moderado que cifra los datos en tránsito y en reposo con TLS 1.2 y cifrado AES-256, respectivamente.

- Dispositivo Virtual Reforzado: El dispositivo virtual reforzado de Kiteworks es una plataforma de comunicaciones segura diseñada para agencias gubernamentales y otras organizaciones con requisitos de seguridad estrictos. Este dispositivo proporciona un entorno altamente seguro para compartir información sensible, como datos clasificados, documentos de políticas o materiales legales. Ofrece características de seguridad robustas para demostrar cumplimiento con regulaciones relevantes. El dispositivo virtual reforzado puede ser implementado en las instalaciones o en una nube privada, proporcionando flexibilidad y control sobre el almacenamiento de datos y la infraestructura de seguridad de la organización.

- Uso Compartido Seguro de Archivos: Kiteworks proporciona una plataforma segura para compartir archivos y documentos tanto interna como externamente. Emplea cifrado y protocolos seguros para proteger los datos durante el tránsito y en reposo, asegurando la confidencialidad e integridad de la CUI.

- Controles de Acceso: Kiteworks permite a los administradores definir controles de acceso granulares, asegurando que solo las personas autorizadas puedan acceder a la CUI. Se pueden implementar permisos basados en roles para restringir el acceso a información sensible, alineándose con los requisitos de control de acceso de NIST 800-171.

- Prevención de Pérdida de Datos: Las capacidades de integración de DLP de Kiteworks previenen la transmisión no autorizada de datos sensibles. Puede detectar y bloquear el uso compartido de archivos que contienen CUI u otra información sensible predefinida, reduciendo el riesgo de filtraciones de datos accidentales o intencionales.

Para obtener más información sobre Kiteworks y cómo la Red de Contenido Privado ayuda a las organizaciones a lograr el cumplimiento con NIST 800-171, programa una demostración personalizada hoy mismo.