3 Amplificadores de Costos y Riesgo de Filtración de Datos en el Informe de IBM sobre el Costo de una Filtración de Datos 2023

El Informe de Costos de una Brecha de Datos 2023 de IBM ofrece información crítica sobre el cambiante panorama de las amenazas de ciberseguridad y los costos asociados para las organizaciones a nivel mundial. Así como los profesionales de ciberseguridad y gestión de riesgos utilizan el Informe de Investigaciones de Brechas de Datos de Verizon para identificar tendencias de amenazas, el informe de IBM, realizado por el Instituto Ponemon, es un indicador sobre el impacto financiero, de marca y de cumplimiento de las brechas de datos resultantes. Los dos informes nos proporcionan un golpe uno-dos y una telemetría confiable para medir la postura de riesgo.

Costo de las Brechas de Datos y Medición de la Privacidad y Cumplimiento de las Comunicaciones de Contenido Sensible

El informe de este año de IBM, publicado durante 18 años consecutivos, introduce algunos desarrollos significativos en términos de vectores de ataque e implicaciones de costos que requieren un examen. Este artículo del blog tiene como objetivo revisar y resumir los puntos clave del informe, centrándose en el costo promedio de las brechas de datos, el efecto de las prácticas de seguridad variables en estos costos, los diferentes tipos de datos que los ciberdelincuentes y los estados nacionales deshonestos están atacando, y el aumento de los ataques a la cadena de suministro de software. Algunos de los conocimientos generales más notables incluyen:

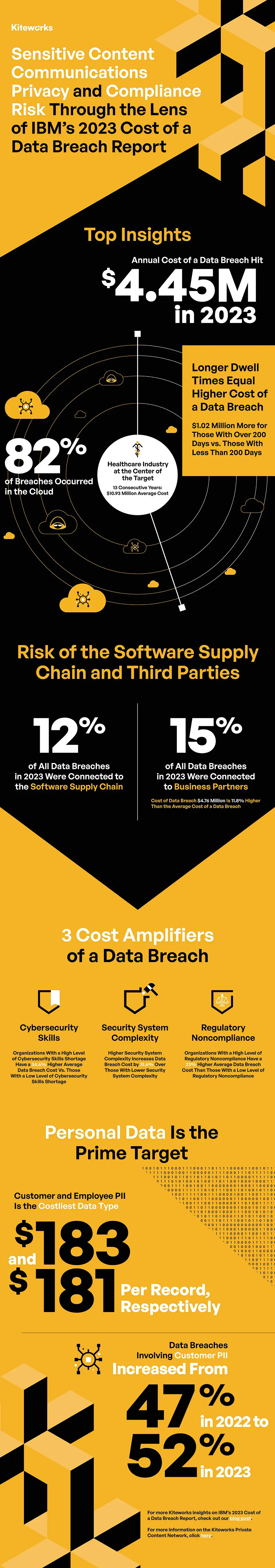

- El costo de las brechas de datos alcanzó un máximo histórico de US$4.45 millones

- La industria de la salud lideró nuevamente, por 13er año consecutivo, sufriendo un costo promedio de US$10.93 millones por brecha de datos

- El 82% de las brechas involucraron datos en la nube—pública, privada o en múltiples entornos

- Cuanto más largo sea el tiempo de permanencia, mayor será el costo de una brecha de datos: diferencia de costo promedio entre brechas que tardaron más de 200 días en encontrarse y resolverse y aquellas que tardaron menos de 200 días: US$1.02 millones

- Solo la mitad de las organizaciones están dispuestas a gastar más en seguridad

Al mismo tiempo, habiendo publicado recientemente nuestro Informe Anual de Privacidad y Cumplimiento de Comunicaciones de Contenido Sensible, los lectores probablemente encontrarán interesante evaluar algunos de nuestros hallazgos junto con los contenidos en el informe de IBM. El análisis detallado tiene como objetivo profundizar en los hallazgos clave del informe de IBM y establecer los paralelismos y divergencias en sus conclusiones, proporcionando así una comprensión integral del escenario actual de ciberseguridad.

Ataques a la Cadena de Suministro de Software

Una de las observaciones más sorprendentes del informe de IBM fue la incidencia de ataques a la cadena de suministro de software como fuente de brechas de datos. Estos ataques involucran a actores maliciosos que infiltran la red de un proveedor de software y manipulan el software para comprometer los datos o sistemas de sus clientes. Mientras que anteriormente, las amenazas a menudo se pensaban como brechas externas que apuntaban directamente a la infraestructura de una empresa, la nueva ola de ataques es más insidiosa.

El informe de IBM revela que la cadena de suministro de software fue la fuente del 12% de las brechas de datos el año pasado. Esto representa un cambio notable en los métodos de ciberataque y destaca la necesidad de que las organizaciones reevalúen sus medidas de seguridad en toda su cadena de suministro de software. Los ataques a la cadena de suministro de software demuestran cómo las vulnerabilidades en el ecosistema digital pueden causar daños generalizados.

Notablemente, los ataques a la transferencia de archivos administrada, como los ocurridos en GoAnywhere y MOVEit, ejemplifican este nuevo tipo de amenaza. Estos ataques pueden exponer datos sensibles en una multitud de industrias, afectando a cientos o incluso miles de empresas simultáneamente. Es esencial que las organizaciones revisen las prácticas de seguridad de sus proveedores de software y consideren implementar medidas de ciberseguridad mejoradas para protegerse contra estas amenazas emergentes.

Ataques de Socios Comerciales/Terceros

Basándose en los hallazgos sobre la cadena de suministro de software, el informe de IBM encontró que los socios comerciales de terceros también son un riesgo significativo de brechas de datos: el 15% de las organizaciones los identificaron como la fuente de una brecha de datos. Las compromisos de la cadena de suministro de socios comerciales tuvieron un costo promedio de US$4.76 millones por brecha de datos, un 11.8% más alto que el costo promedio de una brecha de datos. Una de las razones, según IBM, es el largo tiempo de permanencia: se tardó un promedio de 233 días en identificar y 74 días en contener las compromisos de la cadena de suministro de socios comerciales. Esto es 37 días, o un 12.8%, más largo que la brecha de datos promedio.

Esto ciertamente se alinea con lo que informamos en el estudio de Kiteworks. Un asombroso 84% dijo que al menos se necesita alguna mejora en la gestión de riesgos de comunicaciones de terceros de su organización. Más de 4 de cada 10 dijeron que se necesita una mejora significativa, y algunos incluso dijeron que necesitan un “reinicio” completo.

Tres Amplificadores de Costos y Riesgo de Brechas de Datos

El informe de IBM muestra que el costo promedio global de una brecha de datos alcanzó los $4.45 millones, marcando un aumento del 15% en los últimos tres años. El impacto de varios amplificadores de costos en este costo promedio también fue examinado por el Instituto Ponemon. Se hicieron comparaciones entre organizaciones con los niveles más altos y más bajos de amplificadores de costos de alto rango, ofreciendo información sobre las repercusiones financieras de diferentes niveles de preparación y capacidad de respuesta. Los mayores amplificadores de costos, según el informe de IBM, fueron la complejidad del sistema de seguridad, la escasez de habilidades de seguridad y el incumplimiento de las regulaciones. Este hallazgo resuena con la conclusión del informe de Kiteworks, que reveló que las explotaciones cibernéticas han resultado en daños financieros para el 62% de las organizaciones.

1. Complejidad del Sistema de Seguridad y Riesgo de Brechas de Datos

Las organizaciones con niveles más altos de complejidad del sistema de seguridad tienen un mayor riesgo, según el informe de IBM. Las organizaciones con baja o ninguna complejidad del sistema de seguridad experimentaron un costo promedio de brecha de datos de US$3.84 millones. En contraste, aquellas que admitieron altos niveles de complejidad del sistema de seguridad vieron un costo promedio de US$5.28 millones—una diferencia del 31.6%.

Los hallazgos en el informe de Kiteworks descubrieron hallazgos similares cuando se trata de herramientas de comunicación utilizadas para enviar y compartir contenido sensible. La mitad de los encuestados en la encuesta dijeron que comparten contenido con seis o más canales. Gestionar estas diferentes herramientas de comunicación es altamente complejo, lo cual se ve exacerbado debido al gran número de terceros con los que se intercambia contenido sensible; el 90% comparte contenido sensible con más de 1,000 terceros, mientras que el 44% lo hace con más de 2,500 terceros. Además, el 85% de las organizaciones utilizan cuatro o más sistemas para rastrear, controlar y asegurar las comunicaciones de contenido sensible. La conclusión aquí: Así como el informe de IBM encuentra, la complejidad en las comunicaciones de contenido sensible aumenta el riesgo.

2. Habilidades de Ciberseguridad y Riesgo de Brechas de Datos

El informe de IBM identifica una diferencia de US$1.58 millones (34.6%) entre altos niveles y bajos niveles de escasez de habilidades de seguridad. Un alto nivel de escasez de habilidades de seguridad llevó a un costo promedio de US$5.36 millones, US$910,000 más alto que el costo promedio de una brecha de datos. El informe sugiere que invertir en el desarrollo de habilidades y asegurar un equipo de seguridad bien dotado de personal puede reducir significativamente el costo de las brechas de datos.

Estos hallazgos sugieren una clara necesidad de invertir en el desarrollo de habilidades y asegurar un equipo de seguridad bien dotado de personal, una perspectiva que es aún más apoyada por el informe de Kiteworks. El informe de Kiteworks elabora sobre cómo las organizaciones luchan por medir y gestionar los riesgos de seguridad y cumplimiento, principalmente debido a una gobernanza y seguridad inadecuadas, lo cual probablemente se puede vincular a una falta de personal capacitado.

3. Cumplimiento Normativo y Riesgo de Brechas de Datos

El mundo digital está firmemente plantado en una era de cumplimiento. Esto exige un replanteamiento de la ciberseguridad, la gestión de derechos digitales y el cumplimiento normativo. Según el informe de IBM, las organizaciones con un alto nivel de incumplimiento de las regulaciones exhiben US$5.05 millones en el costo promedio de una brecha de datos, en comparación con US$4.01 millones para aquellas con bajos niveles de cumplimiento de las regulaciones—una diferencia del 23% de US$1.04 millones.

Al pasar al informe de Kiteworks, es importante considerar que el riesgo en torno a las comunicaciones de contenido sensible no solo se limita a las brechas de datos, sino que también gira en gran medida en torno al cumplimiento. Muchos asocian el cumplimiento con la regulación gubernamental, y de hecho, las empresas globales que operan en múltiples jurisdicciones están sujetas a una amplia gama de tales regulaciones. Pero no solo las leyes y regulaciones definen los requisitos de cumplimiento. Los mandatos específicos de la industria, como el PCI DSS para entidades que procesan transacciones con tarjetas de pago, también entran en juego.

Con todos estos requisitos de cumplimiento en su lugar, las preparaciones para auditorías se convierten en una parte rutinaria del calendario de los equipos de gestión de riesgos o seguridad de TI. Estas auditorías también pueden seguir a un incidente cibernético, reforzando los riesgos potenciales para el negocio que una auditoría fallida puede presentar. Los datos de la encuesta ofrecen una visión del estado de la gestión de riesgos de cumplimiento para las comunicaciones de contenido sensible, con aproximadamente una cuarta parte de los encuestados reconociendo que no se necesita mejora alguna en la medición o gestión del riesgo de cumplimiento.

Identificación de Brechas

En términos de identificación de brechas, el 40% de las brechas fueron identificadas por un tercero benigno o externo, mientras que el 33% fueron detectadas por equipos y herramientas internas. Curiosamente, el 27% de las brechas fueron divulgadas por el atacante, a menudo como parte de un ataque de ransomware.

Las brechas divulgadas por los atacantes tuvieron un costo promedio de US$5.23 millones, lo que representó una diferencia del 19.5% o US$930,000 sobre el costo promedio de las brechas identificadas a través de equipos o herramientas de seguridad internas de US$4.30 millones. Las brechas identificadas por los propios equipos y herramientas de seguridad de una organización fueron significativamente menos costosas, costando casi US$1 millón menos que los incidentes divulgados por el atacante. Esta información enfatiza la importancia de medidas de seguridad internas robustas para la detección temprana y mitigación de brechas.

Tipo de Datos y Costo de Brechas

Cuando se trató del tipo de datos comprometidos, la información personal identificable (PII) de clientes y empleados fue la más costosa, con un costo promedio de US$183 y US$181 por registro, respectivamente. En contraste, el tipo de registro menos costoso de comprometer fue la información de clientes anonimizada, costando a las organizaciones US$138 por registro.

Se notó un aumento en el porcentaje de brechas que involucraron PII de clientes, del 47% en 2022 al 52% en 2023, mientras que la PII de empleados comprometida también aumentó del 26% en 2021 al 40% en 2023. Esto sugiere un enfoque en tipos de datos más valiosos, enfatizando aún más la necesidad de que las empresas fortalezcan sus medidas de ciberseguridad.

El riesgo señalado por el informe de IBM se confirma con los hallazgos en el informe de Kiteworks. Más de la mitad de los participantes colocaron PII, PHI y documentos legales en los tres primeros lugares. Las variaciones regionales reflejaron diferentes preocupaciones regulatorias. Por ejemplo, en Europa y Asia Pacífico, donde prevalecen el GDPR y leyes similares, se prioriza la PII. Los norteamericanos, donde la HIPAA es un requisito de cumplimiento significativo, mostraron más preocupación por la PHI. Curiosamente, en el Medio Oriente, la propiedad intelectual (IP) fue percibida como un riesgo mucho mayor, con el 60% clasificándola entre los tres primeros.

También se notaron variaciones específicas de la industria, aunque la mayoría eran esperadas o comprensibles. Hubo una mayor preocupación por los documentos legales en los sectores de servicios financieros, educación superior y salud. Las fusiones y adquisiciones (M&A) tomaron prioridad en bufetes de abogados, servicios profesionales y empresas farmacéuticas/ciencias de la vida. Los documentos financieros fueron un punto de énfasis más significativo en el gobierno local, mientras que la PHI fue más crítica en las empresas de energía y servicios públicos y agencias gubernamentales federales. En contraste, los sectores de salud mostraron menos preocupación por la PHI, presumiblemente debido a que ya tienen medidas de protección robustas en su lugar.

Alineando los Puntos Clave de los Dos Informes

Los hallazgos del Informe de Costos de una Brecha de Datos 2023 de IBM destacan los desafíos continuos que enfrentan las empresas para asegurar sus datos y redes. Los ataques a la cadena de suministro de software, la escasez de habilidades de seguridad y las complejidades del sistema, entre otros factores, afectan significativamente el costo de una brecha de datos. A medida que las amenazas cibernéticas continúan evolucionando, es vital que las empresas se mantengan a la vanguardia invirtiendo en su infraestructura y prácticas de ciberseguridad, asegurándose de que puedan responder eficazmente a cualquier escenario de brecha.

Cuando los hallazgos del informe de IBM se leen junto con los del Informe de Privacidad y Cumplimiento de Comunicaciones de Contenido Sensible 2023 de Kiteworks, surgen algunas ideas y conclusiones interesantes. Los datos personales PII y PHI son un objetivo, y a medida que aumenta la complejidad de los sistemas de comunicación utilizados para enviar y compartir esos datos, también lo hace el riesgo. La adhesión al cumplimiento normativo está teniendo un impacto positivo en el riesgo según el informe de IBM. A medida que aumenta el número de regulaciones de privacidad de datos y ciberseguridad y su complejidad crece, las organizaciones necesitan asegurarse de tener las herramientas tecnológicas adecuadas para gestionar su riesgo.

Las organizaciones que buscan asistencia en la gestión de su seguridad y riesgo de cumplimiento de comunicaciones de contenido sensible pueden programar una demostración personalizada de la Red de Contenido Privado de Kiteworks.