Durchsetzung der Einhaltung von Richtlinien zur Informationssystemsicherheit

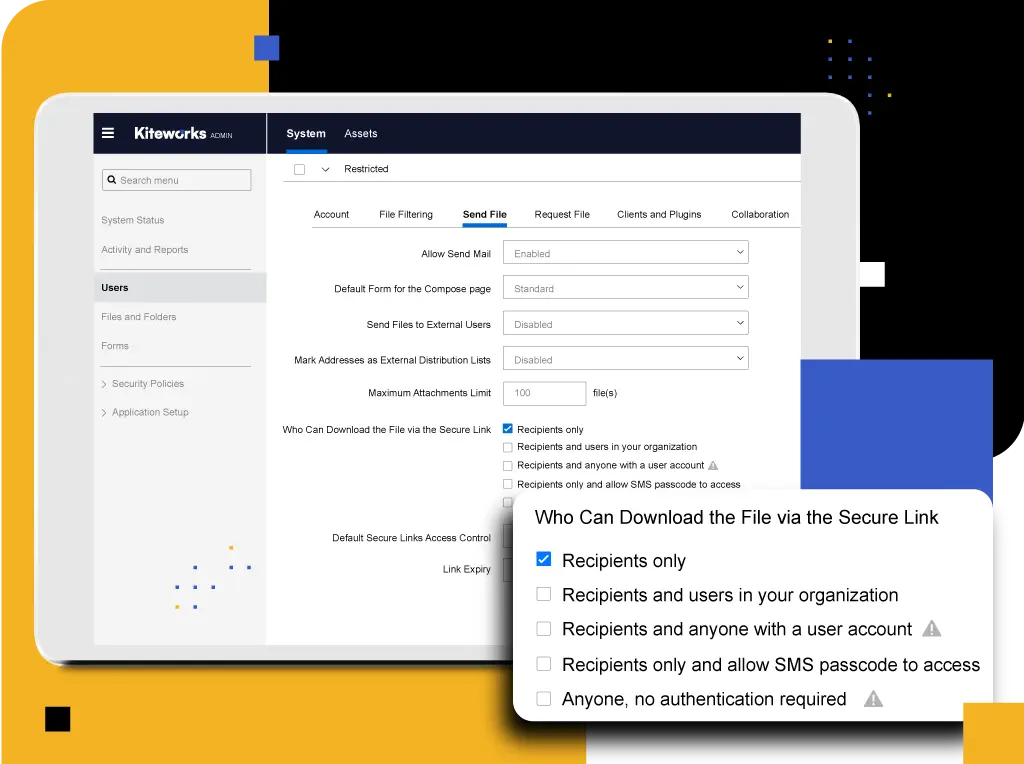

Standardisieren Sie Sicherheitsrichtlinien für E-Mail, Filesharing, Mobilgeräte, Managed File Transfer (MFT), SFTP und mehr. Dabei besteht die Möglichkeit, feingranulare Richtlinienkontrollen zur Wahrung der Datenschutzbestimmungen für Daten anzuwenden. Administratoren können rollenbasierte Berechtigungen für externe Benutzer festlegen und somit eine konsequente Durchsetzung der NIS-2-Konformität über verschiedene Kommunikationskanäle hinweg gewährleisten.

Geschäftskontinuität gewährleisten dank integrierter Notfallwiederherstellung

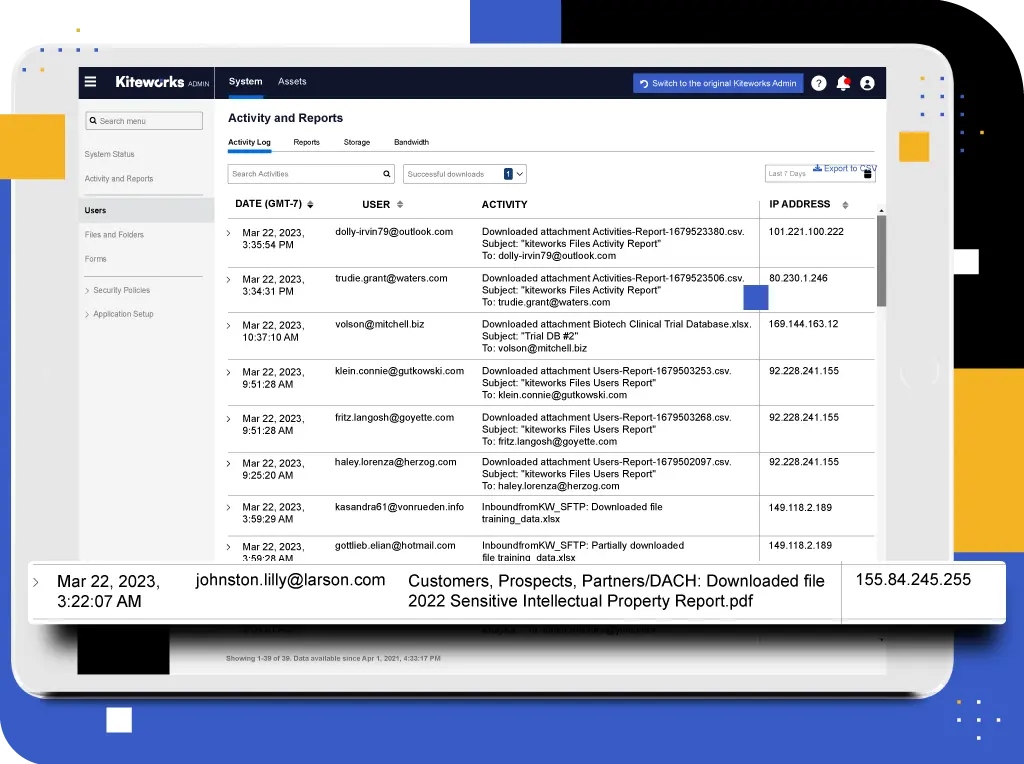

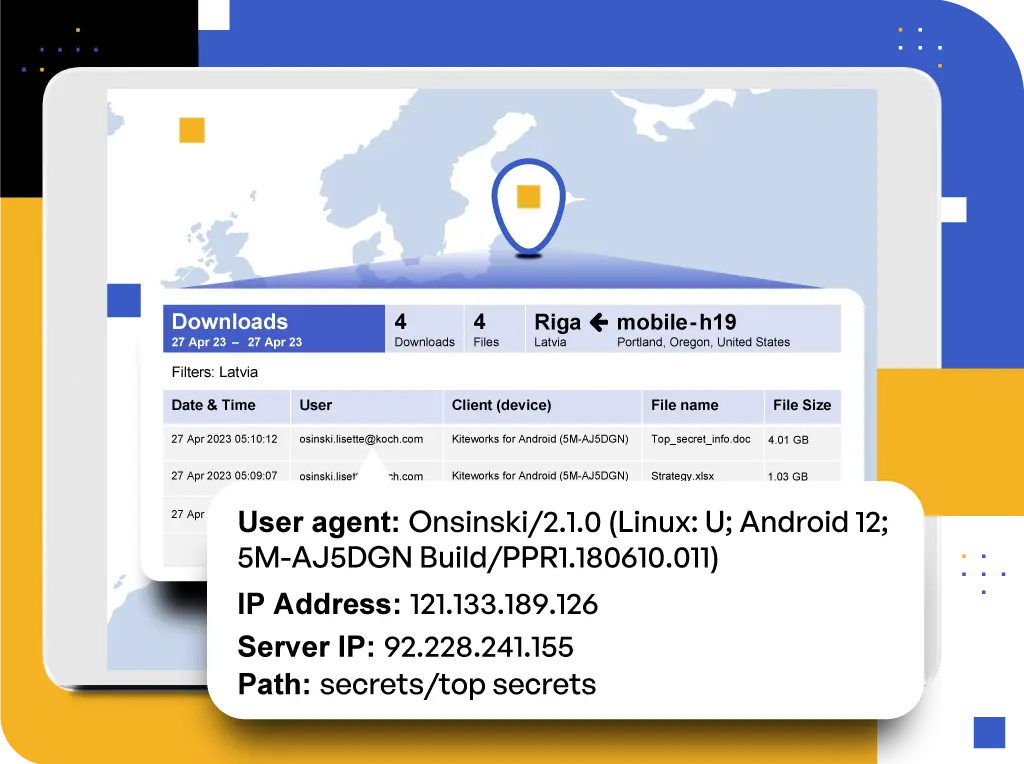

Halten Sie genaue Aufzeichnungen aller Aktivitäten und technischen Daten mit leicht verständlichen Tracking-Anzeigen. Diese Audit-Protokolle erfüllen zwei wichtige Zwecke: Sie ermöglichen es der Organisation, Datenverletzungen zu untersuchen, und dienen als Nachweis für die Einhaltung von Vorschriften während Prüfungen. Im Falle einer Verletzung erhält die Organisation die Möglichkeit, genau festzustellen, welche Daten betroffen waren. Dadurch können umgehend Maßnahmen zur Wiederherstellung ergriffen und der Geschäftsbetrieb nahtlos fortgesetzt werden – alles im Rahmen der geltenden Bestimmungen.

Verwaltung von Schwachstellen in Entwicklung und Wartung

Kiteworks gewährleistet die strikte Einhaltung eines umfassenden Sicherheitslebenszyklus für die Softwareentwicklung. Hierzu gehören gründliche Sicherheitscode-Überprüfungen, regelmäßige Penetrationstests sowie ein Prämienprogramm, die gemeinsam darauf abzielen, die Sicherheit Ihrer Daten zu gewährleisten. Gleichzeitig bietet Kiteworks ein nutzerfreundliches Aktualisierungssystem für Kunden. Dabei werden Patches vor ihrer Veröffentlichung auf ihre Kompatibilität mit anderen Systemkomponenten getestet. Dadurch können zeitnahe Aktualisierungen für Betriebssysteme, Datenbanken und Open-Source-Bibliotheken mit nur einem Klick vorgenommen werden.

Effizientes Handhaben von Vorfällen

Durch Anomalieerkennung erhalten Sie unmittelbare Einblicke bei unberechtigtem Zugriff. Unsere KI-Technologie erkennt verdächtige Ereignisse, wie mögliche Datenabflüsse, und sendet umgehend Benachrichtigungen per E-Mail sowie in den Audit-Protokollen. Organisationen können sich darauf verlassen, dass Angriffe frühzeitig erkannt werden, und gleichzeitig wird die korrekte Beweiskette für forensische Untersuchungen aufrechterhalten. Dies ermöglicht eine effiziente, gesetzeskonforme Meldung von Datenverstößen gemäß den Vorgaben der Richtlinie.

Etablierung und Durchsetzung grundlegender Cyberhygienepraktiken

ISO hat die Wirksamkeit von Kiteworks bei der Sicherung Ihrer sensiblen Inhalte vor Cyber-Risiken (ISO 27001) bestätigt, selbst in Fällen, in denen es als Cloud-Dienst (ISO 27017) bereitgestellt wird. Zusätzlich wurde seine Fähigkeit bestätigt, Ihre Organisation vor schädlichen Lecks von personenbezogenen Informationen (PII) gemäß ISO 27018 zu schützen. Neben zahlreichen weiteren Zertifizierungen, darunter SOC 2, und einer eigenständigen Architektur mit mehrschichtiger Absicherung, bestätigt Kiteworks kontinuierlich seine Fähigkeit, Risiken im Umgang mit Inhalten mithilfe des Content-Management-Systems zu minimieren. So werden Ihre grundlegenden Cybersicherheitspraktiken gemäß den Anforderungen von NIS 2 gewährleistet.

Inhalte mit Verschlüsselung, Zugriffssteuerungsrichtlinien und Multi-Faktor-Authentifizierung schützen

Die Plattform gewährleistet sowohl auf Volumen- als auch auf Dateiebene eine Verschlüsselung aller Inhalte im Ruhezustand mithilfe der AES-256-Verschlüsselung sowie eine Verschlüsselung während der Übertragung mittels TLS. Sie ermöglicht eine unkomplizierte Verwaltung von Inhalten, Ordnern, Einladungen und Zugriffssteuerungen. Die Kontrolle über den Zugriff kann zudem in Übereinstimmung mit verschiedenen Vorgaben wie Geofencing, App-Berechtigungen, Dateityp-Filterung und E-Mail-Weiterleitungskontrolle erfolgen. Durch die Anwendung von differenzierter Multi-Faktor-Authentifizierung und SSO-Richtlinien basierend auf Rollen und Standorten – unter Einsatz von Protokollen wie RADIUS, SAML 2.0, Kerberos, Authentifikator-Apps, PIV/CAC, SMS und weiteren – wird eine zusätzliche Sicherheitsebene erreicht. Diese umfangreichen Funktionen ermöglichen es Unternehmen, Sicherheitsvorfälle zu erkennen und angemessen zu reagieren, Schwachstellen zu verwalten und die Einhaltung der NIS 2-Anforderungen kontinuierlich zu gewährleisten.

Häufig gestellte Fragen

Die Richtlinie über Netzwerk- und Informationssicherheit (NIS) ist eine EU-weite Gesetzgebung im Bereich der Cybersicherheit, die darauf abzielt, einen hohen, gemeinsamen Grad an Cybersicherheit für Anbieter wesentlicher Dienste in den Mitgliedstaaten zu erreichen. Die vorgeschlagene NIS 2-Richtlinie hebt die ursprüngliche NIS-Richtlinie auf und schafft einen umfassenderen und standardisierten Satz von Anforderungen im Bereich der Cybersicherheit. NIS 2 umfasst bedeutende Änderungen, darunter einen erweiterten Anwendungsbereich, gestärkte Sicherheitsanforderungen, verstärkte Zusammenarbeit und schnellere Meldung von Vorfällen.

Die NIS 2-Richtlinie betrifft jede Organisation mit mehr als 50 Mitarbeitern, deren jährlicher Umsatz 10 Millionen Euro übersteigt, sowie jede Organisation, die bereits in der ursprünglichen NIS-Richtlinie aufgeführt war. NIS 2 erweitert seinen Geltungsbereich, um zusätzliche wesentliche Dienste abzudecken, darunter elektronische Kommunikation, digitale Dienste, Raumfahrt, Abfallmanagement, Lebensmittel, kritische Produktionsfertigung (z. B. Pharmazeutika), Postdienste und öffentliche Verwaltung.

Strafen bei Nichteinhaltung von NIS 2 umfassen Geldbußen von 10 Millionen Euro oder 2 % des gesamten weltweiten Jahresumsatzes der Organisation – je nachdem, welcher dieser Beträge höher ist. Diese Geldbußen entsprechen denen, die bei Verstößen gegen die DSGVO verhängt werden. NIS 2 stellt eine bedeutende Weiterentwicklung der Anforderungen im Bereich der Cybersicherheit dar und sollte daher genauso ernsthaft behandelt werden wie die DSGVO.

Obwohl die NIS 2-Richtlinie nicht unmittelbar auf Organisationen im Vereinigten Königreich zutrifft, hat die britische Regierung am 20. November 2022 bekanntgegeben, dass die Vorschriften für Netzwerk- und Informationssysteme (NIS) im Vereinigten Königreich verschärft werden, um in vielen Bereichen eine Anpassung an NIS 2 zu ermöglichen. Dies geschieht, um wesentliche Dienste besser vor digitalen Bedrohungen wie Cyberangriffen zu schützen.

Gemäß NIS 2 sind Organisationen dazu verpflichtet, angemessene und proportionale Maßnahmen zur Bewältigung der technischen und operationellen Risiken der Netzwerk- und Informationssysteme zu ergreifen, auf die sie für ihren Betrieb oder die Erbringung von Dienstleistungen angewiesen sind. Zu diesen Maßnahmen gehören:

- Gewährleistung grundlegender Praktiken der Computerverhaltenshygiene (Cybersicherheit)

- Umsetzung von Risikoanalysen und Richtlinien zur Informationssystemsicherheit

- Protokolle für die Handhabung von Vorfällen

- Verpflichtende Schulungen für das höhere Management

- Umsetzung eines Notfallwiederherstellungsplans

- Einführung von Maßnahmen zur Sicherheit der Lieferkette und des Netzwerks

- Verschlüsselung

- Strikte Anwendung der mehrstufigen Identitätsverifizierung

- Sichere Kommunikation