Käuferleitfaden für Digital Rights Management Software

Die Technologie des digitalen Rechtemanagements (DRM) hat sich weiterentwickelt und verdient daher eine erneute Betrachtung. Vorbei sind die Zeiten von Schlössern und Wasserzeichen, die von Medienunternehmen verwendet wurden, um ihre urheberrechtlich geschützten Materialien zu schützen. Heutige DRM-Technologie der nächsten Generation bietet umfassende Lösungen zum Schutz sensibler Inhalte über ein breites Spektrum von Branchen hinweg.

Die Auswahl der richtigen DRM-Software ist entscheidend für Organisationen, die ihre sensiblen Inhalte vor unbefugtem Zugriff, Teilen und Diebstahl schützen möchten. Diese Entscheidung darf jedoch nicht überstürzt getroffen werden. Organisationen müssen viele verschiedene Faktoren berücksichtigen, einschließlich der Integration mit bestehenden Systemen und Anwendungen, Benutzerfreundlichkeit, relevanten gesetzlichen Vorgaben, Flexibilität und Skalierbarkeit, Kosten und mehr.

Dieser Leitfaden bietet einen Überblick über die wichtigsten Anforderungen an DRM-Softwarefunktionen, führende DRM-Anbieter und andere wichtige Überlegungen.

Fragen Sie sich, ob digitales Rechtemanagement Ihr unschätzbares geistiges Eigentum schützen kann? Die einfache Antwort lautet ja, aber Sie sollten sicherstellen, diese vier DRM-Stolpersteine zu vermeiden.

Vermeiden Sie diese 4 DRM-Stolpersteine zum Schutz Ihres geistigen Eigentums

Entwicklung der DRM-Technologie

Ursprünglich entwickelt, um das unautorisierte Kopieren und Verteilen digitaler Medien zu verhindern, hat sich DRM zu einem ausgefeilten Technologierahmen für den Schutz einer breiten Palette digitaler Assets entwickelt. DRM-Lösungen der nächsten Generation haben sich über die reine Verschlüsselung hinaus entwickelt und beinhalten fortgeschrittene Funktionen wie geografische und Gerätebeschränkungen, Benutzerauthentifizierung und detaillierte Nutzungsberichte. Diese Entwicklung spiegelt das wachsende Verständnis für den intrinsischen Wert digitaler Inhalte und das Gebot, sie vor sich entwickelnden Bedrohungen zu schützen, wider – nicht nur, um geistiges Eigentum zu sichern, sondern auch um personenbezogene und geschützte Gesundheitsinformationen (personenbezogene Daten/Gesundheitsinformationen), vertrauliche Inhalte zu schützen und die Einhaltung strenger Datenschutzvorschriften und -standards nachzuweisen.

Cyberbedrohungen werden immer ausgefeilter und DRM-Lösungen müssen Schritt halten. Da Branchen ihre digitalen Angebote diversifizieren, ist die Nachfrage nach DRM, das verschiedene Inhaltstypen schützen kann – von eBooks und Musik bis hin zu Softwarecode und Forschungsdaten sowie rechtlichen Dokumenten –, gestiegen. Diese Nachfrage treibt die kontinuierliche Innovation in der DRM-Technologie voran und führt zu Lösungen, die integrierter, benutzerfreundlicher und an verschiedene Geschäftsmodelle anpassbar sind.

Verständnis der verschiedenen Arten von DRM-Software

DRM-Software ist keine Einheitslösung. Sie existiert in verschiedenen Formen, jede zugeschnitten auf spezifische Arten digitaler Inhalte und Vertriebskanäle. Beispielsweise sichert Unternehmens-DRM sensible interne Dokumente und Kommunikationen, während auf Verbraucher ausgerichtetes DRM für eBooks, Musik und Videoinhalte konzipiert ist.

Andere Varianten umfassen netzwerkbasiertes DRM, das den Zugriff auf digitale Inhalte auf Netzwerkebene steuert, und Software-DRM, das sich auf den Schutz von Software vor Piraterie und unautorisierten Gebrauch konzentriert.

Das Erkennen der Art von DRM, die Ihren Bedürfnissen entspricht, ist grundlegend für die Auswahl der richtigen Lösung. Jede Kategorie von DRM bringt ihr eigenes Set an Funktionen, Kompatibilitätsanforderungen und Sicherheitsprotokollen mit sich. Indem Unternehmen diese Unterschiede verstehen, können sie DRM-Lösungen auswählen, die nicht nur ihre digitalen Vermögenswerte effektiv schützen, sondern sich auch nahtlos in ihre betrieblichen Abläufe integrieren lassen, was die Effizienz und Benutzererfahrung erhöht.

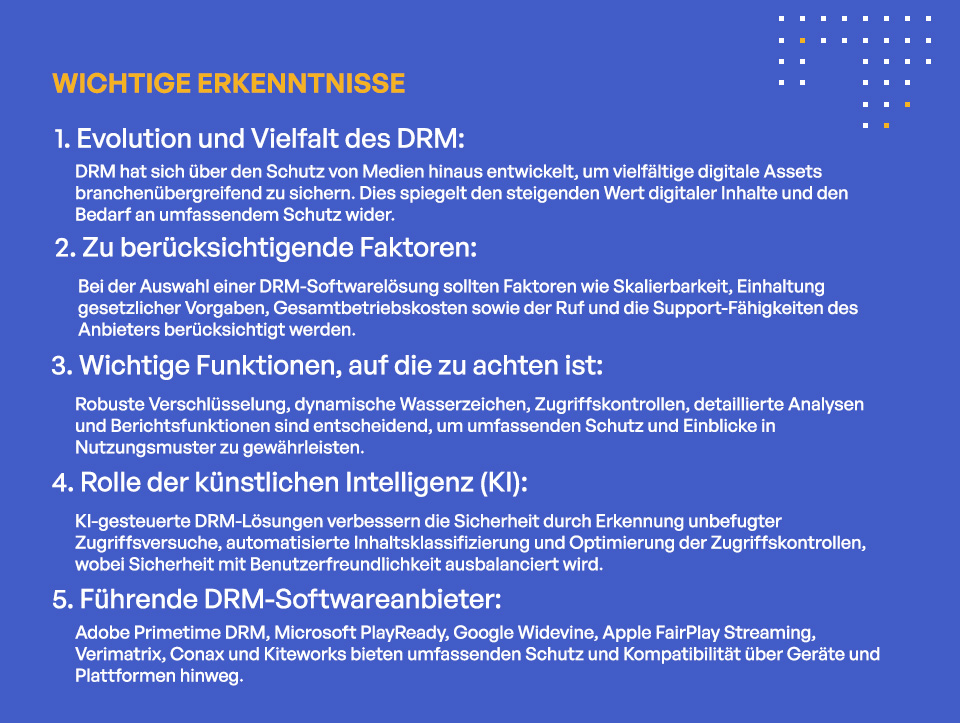

Wichtige Erkenntnisse

WICHTIGE ERKENNTNISSE

- Evolution und Vielfalt des DRM:

DRM hat sich über den Schutz von Medien hinaus entwickelt, um vielfältige digitale Assets branchenübergreifend zu sichern. Dies spiegelt den steigenden Wert digitaler Inhalte und den Bedarf an umfassendem Schutz wider. - Zu berücksichtigende Faktoren:

Bei der Auswahl einer DRM-Softwarelösung sollten Faktoren wie Skalierbarkeit, Einhaltung gesetzlicher Vorgaben, Gesamtbetriebskosten sowie der Ruf und die Support-Fähigkeiten des Anbieters berücksichtigt werden. - Wichtige Funktionen, auf die zu achten ist:

Robuste Verschlüsselung, dynamische Wasserzeichen, Zugriffskontrollen, detaillierte Analysen und Berichtsfunktionen sind entscheidend, um umfassenden Schutz und Einblicke in Nutzungsmuster zu gewährleisten. - Rolle der künstlichen Intelligenz (KI):

KI-gesteuerte DRM-Lösungen verbessern die Sicherheit durch Erkennung unbefugter Zugriffsversuche, automatisierte Inhaltsklassifizierung und Optimierung der Zugriffskontrollen, wobei Sicherheit mit Benutzerfreundlichkeit ausbalanciert wird. - Führende DRM-Softwareanbieter:

Adobe Primetime DRM, Microsoft PlayReady, Google Widevine, Apple FairPlay Streaming, Verimatrix, Conax und Kiteworks bieten umfassenden Schutz und Kompatibilität über Geräte und Plattformen hinweg.

Wie Sie die beste DRM-Software auswählen

Um die DRM-Software auszuwählen, die am besten zu Ihrem Unternehmen passt, beginnen Sie mit einer gründlichen Bedarfsanalyse. Identifizieren Sie die Arten von digitalen Vermögenswerten, die Sie schützen müssen, verstehen Sie die potenziellen Risiken und Bedrohungen, die spezifisch für Ihre Branche sind, und bestimmen Sie die regulatorischen Compliance-Anforderungen, die Ihre DRM-Lösung erfüllen muss. Diese Analyse hilft Ihnen, die Schlüsselfunktionen und -fähigkeiten zu umreißen, die Ihre ausgewählte DRM-Lösung haben muss, um sicherzustellen, dass sie Ihre spezifischen Sicherheits- und betrieblichen Bedürfnisse adressiert.

Betrachten Sie zusätzlich die Skalierbarkeit potenzieller DRM-Lösungen, besonders wenn Sie ein Wachstum oder eine Diversifizierung der Arten von digitalem Inhalt, den Sie produzieren oder verteilen, antizipieren. Eine skalierbare DRM-Lösung kann sich an verändernde Unternehmensgrößen und -modelle anpassen und bietet langfristigen Wert und Sicherheit.

Compliance-Überlegungen für DRM-Lösungen

Regulatorische Compliance ist für viele Unternehmen eine kritische Überlegung bei der Auswahl von DRM-Lösungen. Branchen wie das Gesundheitswesen, Finanzen und Bildung unterliegen strengen Datenschutzvorschriften, die DRM-Software erfordern, die die Einhaltung von Gesetzen wie HIPAA, DSGVO und FERPA durchsetzen kann. Stellen Sie sicher, dass die DRM-Lösungen, die Sie in Betracht ziehen, die notwendigen Kontrollen und Berichtsfunktionen bieten, um diese regulatorischen Anforderungen zu erfüllen.

Die Einbeziehung von Anbietern, um zu verstehen, wie ihre Lösungen Ihnen helfen können, relevante Vorschriften einzuhalten, ist ein wesentlicher Schritt im Auswahlprozess. Zuverlässige Anbieter werden transparent über die Compliance-Fähigkeiten ihrer Software sein und sollten Dokumentationen oder Fallstudien bereitstellen, die Compliance in ähnlichen Einsatzbereichen demonstrieren.

Wichtige Funktionen, die Sie in DRM-Software suchen sollten

Die beste DRM-Software bietet eine Kombination aus robusten Sicherheitsfunktionen, Benutzerfreundlichkeit und Flexibilität. Suchen Sie nach Lösungen mit hochwertiger Verschlüsselung, dynamischen Wasserzeichen, Zugriffskontrollen und der Möglichkeit, den Zugriff auf Inhalte aus der Ferne zu widerrufen. Diese Funktionen bieten umfassenden Schutz für digitale Vermögenswerte und geben Ihnen vollständige Kontrolle darüber, wie Ihre Inhalte zugegriffen und verwendet werden.

Sie sollten auch Lösungen in Betracht ziehen, die detaillierte Analysen und Berichtsfunktionen bieten. Diese Tools können wertvolle Einblicke darüber liefern, wie Ihre Inhalte verwendet werden, potenzielle Sicherheitsbedrohungen identifizieren und Ihnen helfen, Ihre DRM-Richtlinien und -Verfahren für einen besseren Schutz zu verfeinern.

Kostenüberlegungen und Budgetplanung für DRM-Lösungen

Die Investition in eine DRM-Softwarelösung ist eine strategische Entscheidung, die sorgfältige Budgetüberlegungen erfordert. Während die Kosten für DRM-Lösungen stark variieren können, ist es wichtig, die Gesamtbetriebskosten zu bewerten, einschließlich der anfänglichen Einrichtungsgebühren, Lizenzierung und aller laufenden Kosten für Updates oder Support.

Geben Sie einer DRM-Softwareanbieter, der ein transparentes Preismodell anbietet, besondere Beachtung, um unerwartete Ausgaben zu vermeiden und sicherzustellen, dass die Investition mit Ihrem Budget und der erwarteten Rendite übereinstimmt.

Die Verhandlung mit Anbietern über skalierbare Preismodelle, basierend auf Nutzung oder Anzahl der Nutzer, kann ebenfalls dabei helfen, Kosten effektiv zu managen. Letztendlich ermöglichen Demos und Testversionen es Ihnen, den Wert der DRM-Software zu bewerten, bevor Sie eine vollständige Verpflichtung eingehen. Dies stellt sicher, dass Sie in eine Lösung investieren, die Ihren Bedürfnissen entspricht und langfristige Vorteile bietet.

Zusätzliche Überlegungen zur Bewertung von DRM

Die DRM-Landschaft entwickelt sich kontinuierlich weiter, mit neuen Technologien und Methodologien, die die Sicherheit und Benutzerfreundlichkeit von DRM-Lösungen verbessern. Innovationen wie Blockchain für unveränderliche Inhaltsverteilungsprotokolle, KI für intelligente Bedrohungserkennung und nahtlose Integrationsfähigkeiten mit anderen IT-Systemen prägen die Zukunft von DRM. Sich über diese Fortschritte zu informieren, kann Ihnen helfen, DRM-Lösungen auszuwählen, die technologisch führend sind und einen überlegenen Schutz für Ihre digitalen Vermögenswerte bieten.

Die Teilnahme an Branchenforen, der Besuch von Konferenzen und das Folgen von Meinungsführern in sozialen Medien sind effektive Wege, um auf dem Laufenden über die neuesten Trends und Technologien im Bereich DRM zu bleiben. Dieses Wissen informiert nicht nur Ihre Auswahl der DRM-Software, sondern hilft Ihnen auch, sich auf zukünftige Herausforderungen im Schutz digitaler Inhalte vorzubereiten.

Die Rolle der künstlichen Intelligenz in DRM

Künstliche Intelligenz (KI) spielt eine zunehmend bedeutende Rolle in DRM-Lösungen und bietet verbesserte Fähigkeiten, um auf unbefugte Zugriffsversuche und Missbrauch digitaler Inhalte zu reagieren. KI-Algorithmen können Nutzungsverhalten analysieren, um Anomalien zu identifizieren, die auf eine Sicherheitsverletzung hinweisen könnten, Inhalte basierend auf Sensibilitätsstufen automatisch klassifizieren und Zugriffskontrollenoptimieren. Die Nutzung von DRM-Lösungen, die KI-Technologie einsetzen, kann die Wirksamkeit Ihrer Strategien zum Schutz digitaler Inhalte erheblich steigern.

Darüber hinaus können KI-gesteuerte DRM-Lösungen das Benutzererlebnis verbessern, indem sie autorisierten Nutzern einen reibungsloseren Zugang zu geschützten Inhalten ermöglichen und gleichzeitig Versuche unberechtigten Zugriffs effektiv abwehren. Die Einbindung von KI in DRM-Software stellt einen großen Sprung nach vorn dar, um Sicherheit mit Benutzerfreundlichkeit in Einklang zu bringen und bietet Unternehmen leistungsstarke Werkzeuge, um ihre digitalen Vermögenswerte zu schützen, ohne dabei Abstriche beim Benutzererlebnis zu machen.

Um mehr darüber zu erfahren, wie Sie sensible Inhalte vor der Erfassung durch KI schützen können, lesen Sie unbedingt: Vertrauen in generative KI mit einem Zero-Trust-Ansatz aufbauen

Bewertung von DRM-Softwareanbietern

Die beste DRM-Software zu identifizieren, d.h. diejenige, die am besten auf Ihre spezifischen Bedürfnisse zugeschnitten ist, erfordert ein Verständnis der Nuancen, die jede Lösung bietet, von Verschlüsselungsstandards und Zugriffskontrollmechanismen bis hin zur Integrationsfähigkeit und Benutzererfahrung. Verbringen Sie qualitativ hochwertige Zeit damit, die Funktionen und Funktionalitäten der DRM-Softwareanbieter zu betrachten und erfüllen Sie Ihre Sorgfaltspflicht, indem Sie seriöse DRM-Anbieter auf dem Markt identifizieren.

Funktionen und Funktionalität analysieren

Suchen Sie nach Lösungen, die ein nahtloses Benutzererlebnis bieten und gleichzeitig strenge Zugriffskontrollen durchsetzen. Idealerweise sollte die beste DRM-Software Flexibilität bei der Festlegung von Berechtigungen bieten, sodass Sie spezifizieren können, wer Ihre Inhalte ansehen, bearbeiten, drucken oder teilen darf. Berücksichtigen Sie außerdem Lösungen, die eine breite Palette von Dateitypen unterstützen und sich problemlos in Ihre bestehende IT-Infrastruktur integrieren lassen, um Betriebsunterbrechungen zu vermeiden.

Achten Sie genau auf die von den DRM-Lösungen verwendeten Verschlüsselungsstandards. Fortgeschrittene Verschlüsselungstellt sicher, dass Ihre Inhalte sicher bleiben, selbst wenn sie in die falschen Hände geraten. Suchen Sie zuletzt nach Software, die dynamische Wasserzeichen, Ablaufdaten und die Möglichkeit bietet, den Zugriff aus der Ferne zu widerrufen. Diese Funktionen fügen eine zusätzliche Schutzebene hinzu und sorgen dafür, dass sensible Informationen vertraulich und unter Ihrer Kontrolle bleiben.

Identifizierung renommierter DRM-Anbieter

Die Auswahl des richtigen DRM-Anbieters ist genauso entscheidend wie die Auswahl der Software selbst. Zuverlässige DRM-Anbieter bieten nicht nur erstklassige Technologie, sondern auch außergewöhnlichen Kundensupport, regelmäßige Updates und umfassende Schulungsressourcen.

Um die besten Anbieter in der Branche zu identifizieren, recherchieren Sie ihre Markenpräsenz, Kundenbewertungen und Fallstudien. Es ist vorteilhaft, Anbieter mit nachgewiesener Erfolgsbilanz bei der Bedienung von Unternehmen in Ihrer Branche auszuwählen, da sie wahrscheinlich Ihre spezifischen Bedürfnisse verstehen und erfüllen können.

Zusätzlich zur Bewertung des Anbieter-Rufs sollten Sie die Gesamtkosten des Eigentums berücksichtigen, einschließlich der anfänglichen Einrichtung, Lizenzgebühren und aller laufenden Kosten für Updates oder Kundensupport. Transparente Preismodelle und die Verfügbarkeit von Testversionen oder Demos können Ihnen helfen, die Software vor einer Verpflichtung zu bewerten.

Schließlich ermöglicht es Ihnen die Interaktion mit Anbietern durch Produktdemos, Fragen zu stellen, die Kompatibilität der Software mit Ihren Systemen zu bewerten und zu bestimmen, ob der Anbieter das gewünschte Niveau an Service und Support bieten kann.

Top DRM-Softwareanbieter in 2024

Die Auswahl des richtigen DRM-Anbieters ist eine entscheidende Entscheidung, die die Sicherheit Ihrer digitalen Inhalte erheblich beeinflussen kann. Sie sollten der Erfahrung des Anbieters, der Vertrautheit mit Ihrer Branche, der Robustheit ihrer Sicherheitsfähigkeiten, der Skalierbarkeit ihrer Lösung und der Qualität des Kundensupports sorgfältige Überlegung schenken.

Darüber hinaus kann die Bewertung der technologischen Innovation und der Produkt-Roadmap eines Anbieters Einblicke in dessen Engagement für die Anpassung an sich ändernde digitale Umgebungen bieten. Anbieter, die in Forschung und Entwicklung investieren und ihre Lösungen regelmäßig aktualisieren, um neuen Bedrohungen und Technologien zu begegnen, bieten wahrscheinlich langlebigere und zukunftsorientiertere DRM-Schutzmechanismen.

Führende DRM-Lösungen und ihre Funktionen

Unter den vielen DRM-Lösungen auf dem Markt stechen bestimmte Angebote durch ihre umfassenden Schutzmechanismen, Benutzerfreundlichkeit und breite Kompatibilität hervor. Diese führenden DRM-Plattformen umfassen in der Regel Funktionen wie fortschrittliche Verschlüsselungsstandards, anpassbare Zugriffskontrollen, Audit- und Berichtsfunktionen sowie Unterstützung für eine breite Palette von Dateiformaten und Geräten. Solche Lösungen ermöglichen es Unternehmen, ihre digitalen Vermögenswerte zu schützen und gleichzeitig ein Gleichgewicht zwischen Sicherheit und Benutzbarkeit zu wahren.

Spitzenlösungen integrieren oft auch innovative Funktionen wie maschinelles Lernen zur Anomalieerkennung, Blockchain für manipulationssichere Verteilungsaufzeichnungen und nahtlose Integrationen mit bestehenden Content-Management-Systemen. Diese Fähigkeiten verbessern die Wirksamkeit und Effizienz des DRM-Schutzes und entsprechen den sich entwickelnden Bedürfnissen moderner Unternehmen.

Werfen wir einen Blick auf einige der führenden Anbieter von DRM-Software:

- Adobe Primetime DRM: Adobe ist ein Pionier im Bereich der DRM-Technologie und bietet eine robuste Lösung zum Schutz und zur Monetarisierung von Inhalten auf einer breiten Palette von Geräten. Ihr Ansatz umfasst die Integration mit Adobe Analytics für aufschlussreiche Daten zur Inhaltsnutzung, was sie mit ihrem umfassenden Ökosystem abhebt

- Microsoft PlayReady: Microsofts Lösung konzentriert sich darauf, nahtlosen Schutz für Videoinhalte zu bieten, die über eine Vielzahl von Plattformen verteilt werden, einschließlich Windows, iOS und Android. Was PlayReady unterscheidet, ist seine umfangreiche Kompatibilität und Unterstützung für eine breite Palette von Geschäftsmodellen, wie Live-Streaming, Vermietungen und Abonnements.

- Google Widevine: Spezialisiert auf die Ermöglichung von DRM-Schutz im Chrome-Ökosystem und auf Android-Geräten, ist Widevine bekannt für seine Anpassungsfähigkeit an verschiedene Netzwerkbedingungen und gewährleistet optimale Streaming-Erlebnisse. Sein Alleinstellungsmerkmal ist die Fähigkeit, plattformübergreifenden Schutz zu bieten, ohne Qualität oder Zugänglichkeit zu beeinträchtigen.

- Apple FairPlay Streaming: Exklusiv für das Apple-Ökosystem entworfen, einschließlich iOS, tvOS und macOS, ist FairPlay geschickt darin, Streaming-Medien durch sein sicheres Schlüsselübermittlungs- und Lizenzverwaltungssystem zu schützen. Seine Differenzierung liegt in seiner tiefen Integration mit Apple-Geräten, die Apple-Kunden ein nahtloses Benutzererlebnis bietet.

- Verimatrix: Verimatrix bietet eine Reihe von Inhaltsicherheitslösungen, einschließlich DRM, die auf die sichere Bereitstellung von Videoinhalten auf mehreren Bildschirmen ausgerichtet sind. Ihr Ansatz ist darauf zugeschnitten, Piraterie zu bekämpfen und Einnahmen zu sichern, mit einem starken Schwerpunkt auf Benutzerfreundlichkeit für Betreiber und Verbraucher gleichermaßen. Sie heben sich ab, indem sie forensische Wasserzeichen-Technologie anbieten, um Piraterie bis zur Quelle zurückverfolgen zu können.

- Conax: Conax ist spezialisiert auf Pay-TV-Dienste und bietet eine flexible und benutzerfreundliche DRM-Lösung, die Sicherheit und Skalierbarkeit betont. Ihre Technologie ist darauf ausgelegt, ein breites Spektrum von Geräten und Plattformen zu unterstützen, was sie zu einer idealen Wahl für Betreiber macht, die ihren digitalen Fußabdruck erweitern möchten, während sie Inhalte schützen.

- Kiteworks: Während viele DRM-Anbieter sich auf Medien konzentrieren, erweitert Kiteworks den DRM-Schutz auf alle sensiblen Inhalte. Kiteworks SafeEDIT streamt eine bearbeitbare Dateiversion an Endanwender, ermöglicht das gemeinsame Bearbeiten und Erstellen von Inhalten sowie nahtlose Remote-Workflows, während die Originaldatei auf der Kiteworks-Plattform bleibt, hinter der Firewall des Inhaltsbesitzers.

Kiteworks hilft Organisationen, ihre sensiblen Inhalte mit DRM der nächsten Generation zu schützen

Die Auswahl und Implementierung der richtigen DRM-Software ist ein kritisches Unterfangen für Unternehmen im digitalen Zeitalter. Indem Sie Ihre spezifischen DRM-Bedürfnisse verstehen, führende DRM-Lösungen und Anbieter anhand umfassender Kriterien bewerten und die zukünftige Landschaft der DRM-Technologie berücksichtigen, können Sie fundierte Entscheidungen treffen, die Ihre digitalen Vermögenswerte vor unbefugtem Zugriff und Nutzung schützen.

Behalten Sie immer im Hinterkopf: Die beste DRM-Software bietet nicht nur robusten Schutz für Ihre Inhalte, sondern unterstützt auch Ihre Geschäftsziele, gesetzliche Vorgaben und betriebliche Effizienz.

Das Kiteworks Private Content Network, eine nach FIPS 140-2 Level validierte sichere Plattform für Dateifreigabe und Dateiübertragung, konsolidiert E-Mail, Filesharing, Web-Formulare, SFTP und Managed File Transfer, sodass Organisationen kontrollieren, schützen und verfolgen können, wie jede Datei das Unternehmen betritt und verlässt.

Kiteworks SafeEDIT ist eine Digital Rights Management-Lösung der nächsten Generation, die Organisationen ermächtigt, mit vertrauenswürdigen Partnern an vertraulichen Dateien zu arbeiten, ohne die Kontrolle über die Quelle aufzugeben.

Anstatt ein Dokument zu übertragen, streamt Kiteworks SafeEDIT eine bearbeitbare Dateiversion, die gemeinsames Verfassen, Bearbeiten und nahtlose Remote-Workflows ermöglicht. Diese gestreamten Dateien funktionieren genau wie herkömmliche Dokumente und bieten ein natives Anwendungserlebnis für das Lesen und Schreiben von Dateien, was die Zusammenarbeit erleichtert, während die Originaldatei auf der Kiteworks-Plattform bleibt, hinter der Firewall des Inhaltsbesitzers.

Wie bei jeder anderen Datei, die über das Private Content Network von Kiteworks das Unternehmen betritt oder verlässt, werden diese Dateiversionen zentral gesteuert, gesichert und verfolgt, um sensible Inhalte zu schützen und die Einhaltung gesetzlicher Datenschutzvorschriften und Standards nachzuweisen.

Um mehr über das Private Content Network von Kiteworks und die Nutzung von SafeEDIT zur Balance zwischen strenger Sicherheit und modernen Arbeitsabläufen zu erfahren, vereinbaren Sie eine individuelle Demo noch heute.

Zusätzliche Ressourcen

- Video Kiteworks SafeEDIT: DRM der nächsten Generation

- Blogbeitrag

Die Top 5 Anforderungen für eine effektive DRM-Lösung - Kurzbericht

SafeEDIT Next-gen DRM maximiert Produktivität und Sicherheit - Blogbeitrag

Die 4 größten Stolpersteine beim Digital Rights Management - Blogbeitrag

Das Versprechen von DRM und warum es oft zu kurz kommt