DRM 101: Ein Einsteigerleitfaden zum Schutz Ihres Unternehmens mit digitalem Rechtemanagement

Angesichts wachsender Bedenken hinsichtlich unbefugtem Zugriff auf sensible Inhalte wie Verträge, Kundendaten, Patientenakten, Geschäftsgeheimnisse und mehr, ist es offensichtlich, dass eine Strategie für digitales Rechtemanagement (DRM) für Unternehmen zum Funktionieren und Wachsen unerlässlich ist.

In diesem Beitrag werden wir die Grundlagen von DRM besprechen, von grundlegenden Prinzipien bis hin zu fortgeschrittenen Anwendungsstrategien. Ein grundlegendes Verständnis von DRM ist entscheidend, um sicherzustellen, dass Ihre wertvollen digitalen Vermögenswerte sicher bleiben.

Fragen Sie sich, ob digitales Rechtemanagement Ihr unschätzbares geistiges Eigentum schützen kann? Die einfache Antwort ist ja, aber Sie sollten sicherstellen, diese vier DRM-Stolpersteine zu vermeiden.

Vermeiden Sie diese 4 DRM-Stolpersteine zum Schutz Ihres geistigen Eigentums

Übersicht über das digitale Rechtemanagement

Digitales Rechtemanagement (DRM) ist eine Reihe von Zugriffskontrolltechnologien, die von Unternehmen verwendet werden, um ihren digitalen Inhalt vor unbefugter Nutzung oder Verbreitung zu schützen. DRM schützt Unternehmen nicht nur vor dem Missbrauch ihrer digitalen Vermögenswerte, sondern stellt auch die Einhaltung von Datenschutzstandards sicher und mindert finanzielle, rechtliche und reputationsbezogene Risiken.

Warum DRM für Unternehmen wichtig ist

Digitales Rechtemanagement ist für Unternehmen kritisch, weil es Unternehmen ermöglicht, zu regulieren, wie ihr Inhalt von Endanwendern zugegriffen, geteilt und genutzt wird. Durch die Implementierung von DRM können Unternehmen sicherstellen, dass ihre sensiblen digitalen Vermögenswerte auf eine Weise konsumiert werden, die mit ihren Lizenzvereinbarungen, Nutzungsrichtlinien oder gesetzlichen Compliance-Anforderungen übereinstimmt.

Der Kernwert von digitalem Rechtemanagement (DRM) liegt in seiner Fähigkeit, die unautorisierte Verteilung und den Missbrauch digitaler Inhalte zu verhindern. Missbrauch kann die unautorisierte Weitergabe digitaler Inhalte, illegales Kopieren und Verteilen sowie den Zugriff durch nicht lizenzierte Nutzer umfassen. Das Aufkommen von KI hat für Unternehmen erhebliche Probleme geschaffen, da ihre sensiblen Informationen zunehmend von KI aufgenommen und in große Sprachmodelle wie GPT-3 eingefügt werden.

Grundlagen des digitalen Rechtemanagements

Digitales Rechtemanagement umfasst eine Reihe von Technologien, die darauf abzielen, urheberrechtlich geschützte Inhalte vor unbefugtem Zugriff und Vertrieb zu schützen. Diese Technologien umfassen Verschlüsselung, digitale Wasserzeichen, Zugriffskontrollen und mehr. Diese Maßnahmen sind darauf ausgelegt, die unbefugte Reproduktion und Verteilung zu verhindern, das Ansehen, Drucken und Bearbeiten von Rechten zu kontrollieren und sogar die Lebensdauer von Inhalten zu diktieren.

Durch die Implementierung von DRM können Unternehmen kontrollieren, wer auf ihre Inhalte zugreift, wann und unter welchen Bedingungen. Andernfalls könnte der Verlust der Kontrolle über ihr geistiges Eigentum zu erheblichen finanziellen Verlusten führen, was ihren Wettbewerbsvorteil und ihre Marke beeinträchtigen würde.

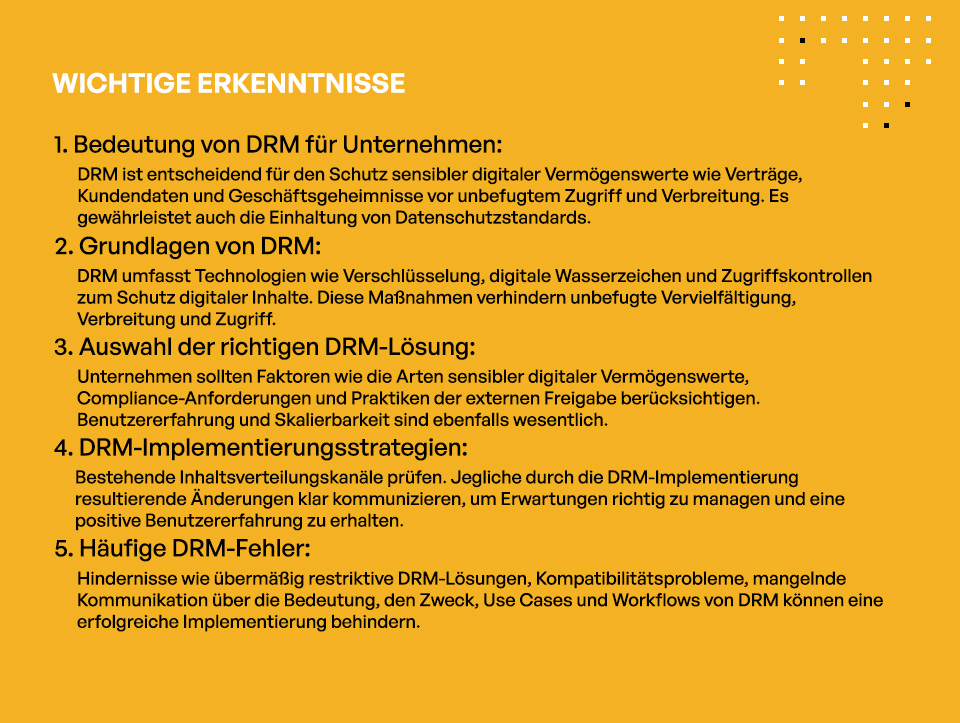

Wichtige Erkenntnisse

WICHTIGE ERKENNTNISSE

- Bedeutung von DRM für Unternehmen:

DRM ist entscheidend für den Schutz sensibler digitaler Vermögenswerte wie Verträge, Kundendaten und Geschäftsgeheimnisse vor unbefugtem Zugriff und Verbreitung. Es gewährleistet auch die Einhaltung von Datenschutzstandards. - Grundlagen von DRM:

DRM umfasst Technologien wie Verschlüsselung, digitale Wasserzeichen und Zugriffskontrollen zum Schutz digitaler Inhalte. Diese Maßnahmen verhindern unbefugte Vervielfältigung, Verbreitung und Zugriff. - Auswahl der richtigen DRM-Lösung:

Unternehmen sollten Faktoren wie die Arten sensibler digitaler Vermögenswerte, Compliance-Anforderungen und Praktiken der externen Freigabe berücksichtigen. Benutzererfahrung und Skalierbarkeit sind ebenfalls wesentlich. - DRM-Implementierungsstrategien:

Bestehende Inhaltsverteilungskanäle prüfen. Jegliche durch die DRM-Implementierung resultierende Änderungen klar kommunizieren, um Erwartungen richtig zu managen und eine positive Benutzererfahrung zu erhalten. - Häufige DRM-Fehler:

Hindernisse wie übermäßig restriktive DRM-Lösungen, Kompatibilitätsprobleme, mangelnde Kommunikation über die Bedeutung, den Zweck, Use Cases und Workflows von DRM können eine erfolgreiche Implementierung behindern.

Die richtige DRM-Lösung auswählen

Die Auswahl der geeigneten DRM-Lösung erfordert ein allgemeines Verständnis dessen, was DRM leisten kann (und was nicht) sowie eine kristallklare Sicht auf die spezifischen Bedürfnisse Ihres Unternehmens. Zu den Überlegungen sollten gehören:

Welche sensiblen digitalen Vermögenswerte hat Ihr Unternehmen?

- Ist der Schutz dieser Vermögenswerte durch eine Compliance-Anforderung oder einen Standard wie DSGVO, HIPAA, DPA 208, NIST CSF, ISO 27001 usw. vorgeschrieben?

- Wer hat Zugang zu diesen Vermögenswerten?

- Benötigen sie Zugang zu diesen Vermögenswerten?

- Mit wem teilen sie diese Vermögenswerte extern?

- Gibt es einen geschäftlichen Grund für die Weitergabe dieser Vermögenswerte?

- Welche Schutzmaßnahmen sind vorhanden (falls vorhanden), um diese Vermögenswerte nach der Weitergabe zu schützen?

Der Markt für DRM-Lösungen ist überfüllt und wettbewerbsintensiv, wobei jeder Anbieter ein einzigartiges Set an Funktionen anbietet, die auf verschiedene Arten von digitalem Inhalt, Use Cases und gesetzliche Anforderungen zugeschnitten sind. Unternehmen sollten auch die Benutzererfahrung sorgfältig berücksichtigen; die DRM-Lösung sollte robust genug sein, um Ihre Vermögenswerte zu schützen, ohne dabei so belastend zu sein, dass sie Mitarbeiter oder Endanwender davon abhält, den Inhalt zu öffnen oder zu nutzen. Letztendlich sollten Unternehmen ihren DRM-Kauf als Investition betrachten. Damit eine Lösung für digitales Rechtemanagement wirksam ist, muss sie nicht nur mit den aktuellen Geschäftsabläufen übereinstimmen, sondern auch flexibel genug sein, um sich an zukünftige Veränderungen in Technologie und Marktanforderungen anzupassen.

DRM-Implementierungsstrategien

Die erfolgreiche Implementierung einer DRM-Lösung beinhaltet viel mehr als nur die Auswahl eines Anbieters und die Anwendung ihrer Technologie auf Ihren Inhalt. Die Implementierung einer DRM-Lösung in Ihr Unternehmen erfordert einen strategischen Ansatz, beginnend mit einem gründlichen Audit Ihrer bestehenden Inhaltsverteilungskanäle und Sicherheitsprotokolle. Überlegen Sie, wie DRM in Ihre Gesamtinhaltsstrategie passt und welche Änderungen vorgenommen werden müssen, um diese neue Schutzebene zu integrieren. Binden Sie Stakeholder aus Ihrem gesamten Unternehmen ein, einschließlich IT, Recht und Inhaltskreationsteams, um sicherzustellen, dass jeder die Bedeutung von DRM und die Rolle versteht, die diese Stakeholder bei der Implementierung der Lösung spielen.

Es ist auch entscheidend, mit Ihren Nutzern über die Änderungen zu kommunizieren, die sie als Ergebnis der Implementierung einer DRM-Lösung erfahren könnten. Änderungen können von neuen Softwareanforderungen bis hin zu potenziellen Einschränkungen reichen, wie und wo Kunden, Mitarbeiter, Partner und andere Endanwender auf Ihren Inhalt zugreifen können. Klare Kommunikation hilft Unternehmen, Erwartungen zu managen und eine positive Benutzererfahrung zu erhalten.

Häufige DRM-Fallen und wie man sie vermeidet

Die Implementierung einer DRM-Lösung kann herausfordernd sein, technische Probleme verursachen und auf Widerstand bei den Nutzern stoßen. Ein häufiges Problem ist die Auswahl einer zu restriktiven DRM-Lösung, die Benutzer frustrieren und sich negativ auf die Inhaltsnutzung auswirken kann. Mitarbeiter könnten gezwungen sein, einen Umweg zu nutzen, der unweigerlich weniger sicher ist und daher nicht den relevanten Datenschutzanforderungen entspricht. Unternehmen sollten daher den Bedarf an Sicherheit sorgfältig mit der Wichtigkeit einer positiven Benutzererfahrung abwägen.

Ein weiterer Fehler ist das Versäumnis, die Gründe für die Implementierung von DRM ordnungsgemäß an Ihre Mitarbeiter und Endnutzer zu kommunizieren, was zu Verwirrung, Frustration und Ablehnung führen kann. Eine klare, transparente Kommunikation darüber, wie DRM personenbezogene Daten, PHI, geistiges Eigentum und andere sensible Inhalte schützt und den Benutzern Vorteile bringt, kann helfen, dieses Problem zu mildern.

Aus technischer Sicht ist die Gewährleistung der Kompatibilität zwischen Ihrer DRM-Lösung und den zahlreichen Geräten und Plattformen entscheidend. Testen Sie Ihre DRM-geschützten Inhalte auf verschiedenen Geräten und Plattformen, um eventuelle Kompatibilitätsprobleme vor einem breiteren Rollout zu identifizieren und zu lösen. Behalten Sie zudem die sich entwickelnden DRM-Standards und Technologien im Auge, um sicherzustellen, dass Ihre Lösung effektiv bleibt und den Branchen-Best Practices entspricht.

Für weitere DRM-Stolpersteine, lesen Sie unbedingt: Die 4 größten Stolpersteine beim Digital Rights Management

Zukunftstrends in der DRM-Technologie

Die Landschaft der DRM-Lösungen entwickelt sich ständig weiter, geprägt von rechtlichen, technologischen und Verbrauchertrends. Jüngste Fortschritte in der Blockchain-Technologie haben beispielsweise neue Möglichkeiten für DRM-Lösungen eröffnet, die sicherer, transparenter und widerstandsfähiger gegen Manipulationen sind. Diese dezentralen DRM-Lösungen könnten in den kommenden Jahren das Konzept von Inhaltseigentum und -verteilung neu definieren und Unternehmen eine beispiellose Kontrolle bieten.

Künstliche Intelligenz (KI) ist ein weiterer Bereich, der das Potenzial hat, die Zukunft des DRM zu beeinflussen. Durch den Einsatz von Algorithmen des maschinellen Lernens können DRM-Lösungen geschickter darin werden, die unautorisierte Nutzung digitaler Inhalte zu erkennen und darauf zu reagieren. Ironischerweise beinhaltet dies auch die Aufnahme von urheberrechtlich geschützten oder anderweitig privilegierten Informationen in große Sprachmodelle durch KI.

Um mehr darüber zu erfahren, wie Sie Ihre sensiblen Inhalte vor der Aufnahme durch KI schützen können, lesen Sie: Vertrauen in generative KI mit einem Zero-Trust-Ansatz aufbauen

Zusätzlich kann KI das Benutzererlebnis durch adaptive Inhaltsbereitstellung verbessern, indem sichergestellt wird, dass DRM-Schutzmaßnahmen den legitimen Konsum sensibler Inhalte nicht behindern.

Während diese und andere Technologien reifen, müssen Unternehmen informiert bleiben und bereit sein, ihre DRM-Strategien entsprechend anzupassen.

Kiteworks hilft Unternehmen, ihre sensiblen Inhalte mit DRM der nächsten Generation zu schützen

Das Management digitaler Rechte (DRM) ist eine wesentliche Komponente der Inhaltsstrategie eines modernen Unternehmens, das personenbezogene Daten, geschützte Gesundheitsinformationen und geistiges Eigentum vor unautorisiertem Gebrauch schützt, während gleichzeitig sichergestellt wird, dass Unternehmen die Kontrolle über deren Verbreitung behalten. Die technischen Fähigkeiten und Merkmale von DRM, seine Rolle im regulatorischen Kontext und die Einsatzbereiche Ihres Unternehmens erfordern sorgfältige Überlegungen und strategische Planung. Indem Unternehmen gängige Fallstricke vermeiden und über zukünftige Trends informiert bleiben, können sie eine effektive DRM-Strategie und -Lösung implementieren, die ihre Inhalte schützt und ihre gesamten Geschäftsziele unterstützt. Da die Digitalisierung sensibler Inhalte weiter zunimmt, wird DRM ein kritisches Werkzeug für Unternehmen bleiben, die verpflichtet sind, diese Inhalte vor unautorisiertem Gebrauch zu schützen.

Das Kiteworks Private Content Network, ein FIPS 140-2 Level validiert sichere Plattform für Dateifreigabe und Dateiübertragung, konsolidiert E-Mail, Filesharing, Web-Formulare, SFTP und Managed File Transfer, sodass Organisationen kontrollieren, schützen, und verfolgen jede Datei, während sie in das Unternehmen ein- und austritt.

Kiteworks SafeEDIT ist eine Next-Generation-Lösung für digitales Rechtemanagement, die Organisationen ermächtigt, mit vertrauenswürdigen Partnern an vertraulichen Dateien zusammenzuarbeiten, ohne die Quellenkontrolle aufzugeben.

Anstatt ein Dokument zu übertragen, streamt Kiteworks SafeEDIT eine bearbeitbare Dateiversion, die gemeinsames Autorisieren, Bearbeiten und nahtlose Remote-Workflows ermöglicht. Diese gestreamten Dateien funktionieren genau wie traditionelle Dokumente und bieten eine native Anwendungserfahrung für das Lesen und Schreiben von Dateien, was die Zusammenarbeit erleichtert, während die Originaldatei auf der Kiteworks-Plattform, hinter der Firewall des Inhaltsbesitzers, verbleibt.

Wie bei jeder anderen Datei, die durch das Private Content Network von Kiteworks in das Unternehmen ein- oder austritt, werden diese Dateiversionen zentral gesteuert, gesichert und verfolgt, um sensible Inhalte zu schützen und die Einhaltung von Datenschutzvorschriften und -standards nachzuweisen.

Um mehr über das Private Content Network von Kiteworks und die Nutzung von SafeEDIT zu erfahren, um das Bedürfnis nach strenger Sicherheit und modernen Arbeitsabläufen in Einklang zu bringen, Planen Sie eine individuelle Demo noch heute.

Zusätzliche Ressourcen

- Video Kiteworks SafeEDIT: Digitales Rechtemanagement (DRM) der nächsten Generation

- Blogbeitrag Top 5 Anforderungen für eine effektive DRM-Lösung

- Kurzbericht SafeEDIT Next-Gen-DRM maximiert Produktivität und Sicherheit

- Blogbeitrag Die 4 größten Stolpersteine beim digitalen Rechtemanagement

- Blogbeitrag Das Versprechen von DRM und warum es in der Regel zu kurz kommt