NIST CSF 2.0: Der ultimative Leitfaden zur Risikosteuerung bei der Kommunikation sensibler Inhalte

Organisationen verschiedener Sektoren stehen vor der gewaltigen Aufgabe, das Risiko im Umgang mit sensiblen Inhaltskommunikationen zu managen. Die potenziellen Konsequenzen von Datenschutzverstößen, unbefugtem Zugriff oder Missbrauch sensibler Informationen können schwerwiegend sein und reichen von finanziellen Verlusten und Reputationsschäden bis hin zu rechtlichen Haftungen. Daher ist es für Organisationen entscheidend, robuste Rahmenbedingungen und Best Practices zu adoptieren, um diese Risiken effektiv zu mindern.

Das National Institute of Standards and Technology (NIST) hat kürzlich die Version 2.0 seines Cybersecurity Framework (CSF) herausgegeben, ein umfassendes Set an Richtlinien, das Organisationen dabei helfen soll, ihre Cybersicherheitspostur zu stärken und ihre kritischen Vermögenswerte zu schützen.NIST CSF 2.0 bietet einen strukturierten Ansatz zur Identifizierung, Bewertung und Verwaltung von Cybersicherheitsrisiken, der es Organisationen ermöglicht, ihre Bemühungen zu priorisieren und Ressourcen effektiv zuzuweisen.

Die Relevanz von NIST CSF 2.0 erstreckt sich über einzelne Industriezweige oder Sektoren hinaus. Es ist anwendbar auf Organisationen aller Größen und Typen, einschließlich Unternehmen, Regierungsstellen, akademischen Institutionen und gemeinnützigen Organisationen. Die Flexibilität und Anpassungsfähigkeit des Frameworks machen es zu einem unschätzbaren Werkzeug für das Management von Risiken im Zusammenhang mit sensiblen Inhaltskommunikationen in verschiedenen Kontexten. Durch die Ausrichtung an NIST CSF 2.0 können Organisationen ihr Engagement für Cybersicherheits-Best Practices demonstrieren, ihre Resilienz gegenüber Cyberbedrohungen erhöhen und das Vertrauen ihrer Stakeholder bewahren.

In diesem Blogbeitrag werden wir die Schlüsselkomponenten des NIST CSF 2.0, seine Rolle bei der Minderung von Risiken im Zusammenhang mit der Kommunikation sensibler Inhalte und wie Organisationen das Framework nutzen können, um ihre Cybersicherheitsposition zu stärken, untersuchen. Wir werden auch besprechen, wie Kiteworks, eine führende Plattform für sichere Inhaltszusammenarbeit, Organisationen in ihren Bemühungen unterstützt, sich an das NIST CSF 2.0 anzupassen und das Risiko im Umgang mit sensiblen Inhaltskommunikationen effektiv zu managen.

Entschlüsselung von NIST CSF 2.0: Strategischer Leitfaden für die Verteidigung sensibler Daten

Um das Risiko im Umgang mit sensiblen Inhaltskommunikationen effektiv zu managen, ist es wesentlich, die Schlüsselkomponenten und die Struktur des NIST CSF 2.0 zu verstehen. Das Framework besteht aus drei Hauptelementen: dem Kern, Profilen und Stufen.

Der Kern ist das Zentrum des Frameworks und bietet eine Reihe von Cybersicherheitsergebnissen, die in Kategorien und Unterkategorien organisiert sind. Diese Ergebnisse sind so konzipiert, dass sie von einem breiten Publikum verstanden werden, unabhängig von ihrem technischen Fachwissen, und sind flexibel genug, um an die einzigartigen Risiken, Technologien und Missionsüberlegungen einer Organisation angepasst zu werden.

Profile sind ein Mechanismus für Organisationen, um ihre aktuelle und angestrebte Cybersicherheitspostur in Bezug auf die Ergebnisse des Kerns zu beschreiben. Durch das Erstellen eines aktuellen Profils und eines Zielprofils können Organisationen Lücken in ihren Cybersicherheitspraktiken identifizieren und Maßnahmen priorisieren, um ihren gewünschten Zustand zu erreichen.

Stufen charakterisieren den Grad der Strenge und Raffinesse der Cybersicherheits-Risikomanagementpraktiken einer Organisation. Es gibt vier Stufen, die von Teilweise (Stufe 1) bis Adaptiv (Stufe 4) reichen und einen Kontext dafür bieten, wie eine Organisation Cybersicherheitsrisiken betrachtet und verwaltet.

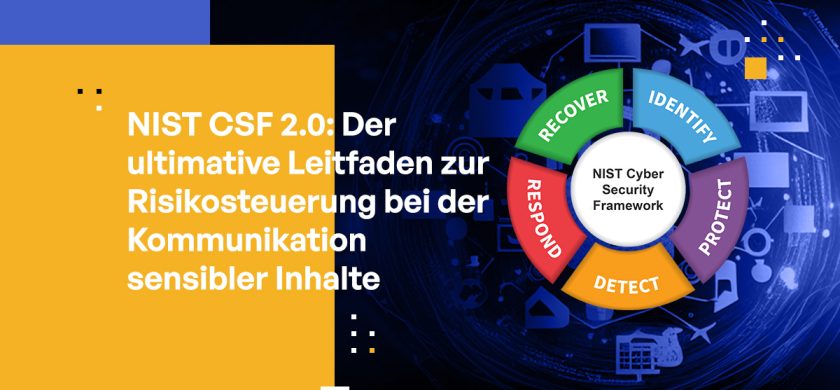

Sechs Funktionen in NIST CSF 2.0

Im Herzen des NIST CSF 2.0 stehen seine sechs Funktionen, die Cybersicherheitsaktivitäten auf höchster Ebene organisieren:

- Die Funktion Govern (GV) konzentriert sich auf die Etablierung und Kommunikation der Cybersecurity-RisikomanagementStrategie, Erwartungen und Richtlinien eines Unternehmens.

- Die Funktion Identify (ID) beinhaltet das Verständnis der aktuellen Cybersecurity-Risiken des Unternehmens, einschließlich Asset-Management und Risikobewertung.

- Protect (PR) deckt die Implementierung von Schutzmaßnahmen zur Verwaltung von Cybersecurity-Risiken ab, wie Zugriffskontrolle, Datensicherheit und Widerstandsfähigkeit der Technologieinfrastruktur.

- Detect (DE) betont die Bedeutung der kontinuierlichen Überwachung und Analyse zur Identifizierung potenzieller Cybersecurity-Vorfälle.

- Respond (RS) skizziert die Maßnahmen, die ergriffen werden sollen, wenn ein Cybersecurity-Vorfall erkannt wird, einschließlich Vorfallmanagement, Analyse und Minderung.

- Recover (RC) konzentriert sich auf die Wiederherstellung von Vermögenswerten und Operationen, die von einem Cybersecurity-Vorfall betroffen sind, einschließlich der Ausführung des Wiederherstellungsplans und Kommunikation.

Wichtige Erkenntnisse

WICHTIGE ERKENNTNISSE

- NIST CSF 2.0 ist ein umfassendes Risikomanagement-Framework:

Das NIST CSF 2.0 ermöglicht einen strukturierten Ansatz zur Verwaltung von Cybersecurity-Risiken. Die Ausrichtung ermöglicht es Organisationen, ihre Cybersecurity-Position zu stärken und ihre kritischen Vermögenswerte zu schützen. - Govern-Funktion: Eine starke Grundlage schaffen:

Definieren und kommunizieren Sie die Cybersicherheits-Risikomanagementstrategie des Unternehmens, setzen Sie Risikomanagementziele fest und integrieren Sie Cybersicherheit in die allgemeinen Risikomanagementprozesse. - Identifizieren und Schützen: Verstehen und Minderung von Risiken:

Implementieren Sie Schutzmaßnahmen wie Zugriffskontrollen, Datensicherheitsmaßnahmen und die Resilienz der Technologieinfrastruktur, um identifizierte Risiken zu mindern. - Erkennen, Reagieren und Wiederherstellen: Resilienz aufrechterhalten:

Verpflichten Sie sich zu kontinuierlichem Monitoring und Analyse (Erkennen); ergreifen Sie angemessene Maßnahmen, sobald ein Vorfall erkannt wird (Reagieren), stellen Sie Vermögenswerte und Betrieb nach einem Vorfall wieder her (Wiederherstellen). - Kiteworks entspricht dem NIST CSF 2.0:

Kiteworks bietet eine umfassende Lösung für das Management von Risiken bei der Kommunikation sensibler Inhalte in Übereinstimmung mit dem NIST CSF 2.0: robuste Sicherheitsfunktionen, granulare Zugriffskontrollen und eine compliance-bereite Architektur.

Aktualisierungen der Govern-Funktion

NIST CSF 2.0 führt mehrere Verbesserungen und Aktualisierungen im Vergleich zu seinen vorherigen Versionen ein. Eine bemerkenswerte Ergänzung ist die Govern-Funktion, die die Integration des Managements von Cybersicherheitsrisiken in die allgemeine Unternehmensrisikostrategie eines Unternehmens anspricht. Diese Funktion stellt sicher, dass Cybersicherheit auf den höchsten Entscheidungsebenen berücksichtigt wird und mit der Mission und den Zielen des Unternehmens übereinstimmt.

Aktualisierungen des Risikomanagements der Lieferkette

Ein weiteres bedeutendes Update ist die verstärkte Betonung des Supply-Chain-Risikomanagements (SCRM) innerhalb des Rahmens. NIST CSF 2.0 erkennt die Bedeutung des Managements von Cybersicherheitsrisiken an, die mit den Lieferanten, Partnern und Drittanbieterdienstleistern eines Unternehmens verbunden sind. Der Rahmen bietet Anleitung zur Einrichtung von SCRM-Prozessen, Priorisierung von Lieferanten und Integration von Cybersicherheitsanforderungen in Verträge und Vereinbarungen.

Aktualisierte benutzerfreundliche Struktur

NIST CSF 2.0 führt auch eine stärker gestraffte und benutzerfreundliche Struktur ein, die es Organisationen erleichtert, den Rahmen zu navigieren und zu implementieren. Die aktualisierte Version umfasst präzisere Sprache, klarere Definitionen und verbesserte Ausrichtung mit anderen NIST-Publikationen und internationalen Standards.

Durch das Verständnis der Schlüsselkomponenten, Funktionen und Updates in NIST CSF 2.0 können Organisationen den Rahmen besser nutzen, um ihr Risiko im Bereich der sensiblen Inhaltskommunikation effektiv zu managen. Der umfassende Ansatz des Rahmens ermöglicht es Organisationen, ihre aktuelle Cybersicherheitsposition zu bewerten, Bereiche für Verbesserungen zu identifizieren und gezielte Maßnahmen zur Risikominderung zu implementieren und ihre Gesamtresilienz zu erhöhen.

| NIST CSF 2.0 Funktion | Beschreibung | Kiteworks-Abstimmung |

|---|---|---|

| Govern (GV) | Etabliert und kommuniziert die Cybersicherheitsstrategie und -richtlinien des Unternehmens. | Kiteworks unterstützt Governance mit granularen Zugriffskontrollen und Kollaborationsrollen, um die Richtliniendurchsetzung zu gewährleisten. |

| Identify (ID) | Beinhaltet das Verständnis der Vermögenswerte des Unternehmens und der Cybersicherheitsrisiken. | Kiteworks hilft bei der Bestandsaufnahme von Vermögenswerten und der Risikobewertung durch umfassendes Monitoring und Reporting. |

| Protect (PR) | Umfasst die Implementierung von Schutzmaßnahmen zur Risikoverwaltung. | Kiteworks gewährleistet Datenschutz durch Verschlüsselung, Zugriffskontrollen und Funktionen zur Verhinderung von Datenverlust. |

| Detect (DE) | Betont kontinuierliches Monitoring zur Identifizierung von Cybersicherheitsvorfällen. | Die Plattform integriert sich in SIEM-Systeme für Echtzeit-Monitoring und -Erkennung. |

| Respond (RS) | Beschreibt Maßnahmen, die bei der Erkennung eines Vorfalls ergriffen werden sollen. | Kiteworks bietet Audit-Logs und unterstützt die Reaktion auf Vorfälle für eine schnellere Lösung. |

| Wiederherstellung (RC) | Konzentriert sich auf die Wiederherstellung der Betriebsabläufe nach einem Vorfall. | Kiteworks unterstützt bei der Planung der Wiederherstellung und der Kommunikation mit Stakeholdern. |

NIST CSF 2.0 Funktionen und Kiteworks-Ausrichtung

Ausrichtung auf die NIST CSF 2.0 Funktionen

Die Govern-Funktion ist eine kritische Ergänzung zum NIST CSF 2.0 und betont die Bedeutung der Etablierung einer starken Grundlage für das Management von Cybersicherheitsrisiken. Diese Funktion umfasst die Definition und Kommunikation der Strategie und Richtlinie des Unternehmens zum Management von Cybersicherheitsrisiken. Zu den Schlüsselaktivitäten gehören die Festlegung von Risikomanagementzielen, die Erstellung von Aussagen zu Risikoappetit und -toleranz sowie die Integration des Managements von Cybersicherheitsrisiken in die gesamten Unternehmensrisikomanagementprozesse.

Um Cybersicherheitsrisiken effektiv zu steuern, müssen Organisationen Rollen, Verantwortlichkeiten und Befugnisse im Zusammenhang mit Cybersicherheit klar definieren. Dies schließt sicher, dass die Führungsebene des Unternehmens für die Förderung einer risikobewussten Kultur verantwortlich ist und ausreichende Ressourcen zur Unterstützung von Cybersicherheitsinitiativen bereitstellt. Organisationen sollten zudem Cybersicherheitsrichtlinien etablieren und durchsetzen, die mit ihrer Mission, gesetzlichen und regulatorischen Anforderungen sowie den Erwartungen der Stakeholder übereinstimmen. Eine regelmäßige Überprüfung und Aktualisierung dieser Richtlinien ist essenziell, um mit Veränderungen in der Bedrohungslandschaft, der Technologie und den Organisationszielen Schritt zu halten.

Identify NIST CSF 2.0 Funktion

Die Identify-Funktion konzentriert sich auf das Verständnis der aktuellen Cybersicherheitsrisiken der Organisation, was für ein effektives Risikomanagement entscheidend ist. Dies beinhaltet die Durchführung einer umfassenden Inventur der Vermögenswerte der Organisation, einschließlich Daten, Hardware, Software, Systemen und Personen. Vermögenswerte sollten basierend auf ihrer Kritikalität für die Mission der Organisation und dem potenziellen Einfluss eines Cybersicherheitsvorfalls priorisiert werden.

Die Risikobewertung ist ein weiterer Schlüsselaspekt der Identifizierungsfunktion. Organisationen sollten regelmäßig ihre Schwachstellen sowie die Wahrscheinlichkeit und mögliche Auswirkungen der Ausnutzung dieser Schwachstellen durch Bedrohungen bewerten. Dieser Prozess beinhaltet das Sammeln und Analysieren von Cyber-Bedrohungsintelligenz aus verschiedenen Quellen, wie Informationsaustauschforen und Regierungsbehörden. Die Ergebnisse der Risikobewertungen sollten die Prioritäten der Risikoantwort der Organisation bestimmen und die Auswahl und Implementierung geeigneter Sicherheitskontrollen leiten.

Das Asset-Management spielt ebenfalls eine entscheidende Rolle in der Identifizierungsfunktion. Organisationen sollten Prozesse für das Management von Assets über ihren gesamten Lebenszyklus hinweg, von der Anschaffung bis zur Entsorgung, etablieren. Dies umfasst die Aufrechterhaltung genauer Inventare, die Implementierung sicherer Konfigurationsmanagementpraktiken und die Gewährleistung, dass Assets entsprechend ihrem Wert und Risiko geschützt sind.

Protect NIST CSF 2.0 Funktion

Die Schutzfunktion beinhaltet die Implementierung von Schutzmaßnahmen zur Verwaltung der Cybersicherheitsrisiken der Organisation. Ein kritischer Aspekt dieser Funktion ist die Zugriffskontrolle, die sicherstellt, dass nur autorisierte Benutzer, Dienste und Geräte auf die Assets der Organisation zugreifen können. Dies beinhaltet die Implementierung starker Authentifizierungsmechanismen, wie die Zwei-Faktor-Authentifizierung, und die Durchsetzung des Prinzips der minimalen Rechtevergabe, welches Benutzern nur die minimal notwendigen Berechtigungen zur Ausführung ihrer Aufgaben gewährt.

Die Datensicherheit ist eine weitere wesentliche Komponente der Schutzfunktion. Organisationen sollten Maßnahmen implementieren, um die Vertraulichkeit, Integrität und Verfügbarkeit ihrer Daten zu schützen, sowohl im Ruhezustand als auch während der Übertragung. Dies beinhaltet die Verwendung vonVerschlüsselungstechnologien, sichere Daten-Backup- und Wiederherstellungsprozesse, undData Loss Prevention(DLP)-Lösungen, um den unbefugten Zugriff, die Änderung oder die Exfiltration sensibler Daten zu verhindern.

Auch die Widerstandsfähigkeit der Technologieinfrastruktur ist entscheidend für den Schutz vor Cybersicherheitsrisiken. Organisationen sollten sichere Architekturen entwerfen und implementieren, die widrigen Ereignissen, wie Cyberangriffen, Systemausfällen oder Naturkatastrophen, standhalten und sich von diesen erholen können. Dies umfasst die Implementierung von Redundanz- und Failover-Mechanismen, die regelmäßige Durchführung von Backups und das Testen von Wiederherstellungsverfahren sowie den Schutz kritischer Systeme und Daten vor physischen und umweltbedingten Bedrohungen.

Detect NIST CSF 2.0 Funktion

Die Funktion Erkennen konzentriert sich auf die zeitnahe Identifizierung potenzieller Cybersicherheitsvorfälle. Dies beinhaltet die kontinuierliche Überwachung der Vermögenswerte der Organisation, einschließlich Netzwerken, Systemen und Benutzeraktivitäten, um Anomalien, Indikatoren für Kompromittierungen und andere verdächtige Ereignisse zu erkennen. Organisationen sollten eine umfassende Überwachungsstrategie implementieren, die alle kritischen Vermögenswerte abdeckt und eine Kombination aus automatisierten Tools und menschlicher Analyse nutzt.

Die Analyse widriger Ereignisse ist ein weiterer wichtiger Aspekt der Funktion Erkennen. Wenn potenzielle Vorfälle identifiziert werden, sollten Organisationen Prozesse haben, um diese Ereignisse zu untersuchen und zu analysieren, um deren Umfang, Auswirkungen und Ursache zu bestimmen. Dies kann die Korrelation von Daten aus mehreren Quellen beinhalten, wie Logdateien, Sicherheitswarnungen und Threat-Intelligence-Feeds, um ein umfassendes Verständnis des Vorfalls zu erlangen.

Um eine effektive Erkennung und Analyse zu unterstützen, sollten Organisationen ein Security Operations Center (SOC) oder eine gleichwertige Fähigkeit einrichten, das für die Überwachung, Untersuchung und Reaktion auf Cybersicherheitsvorfälle verantwortlich ist. Das SOC sollte mit qualifiziertem Personal besetzt und mit den notwendigen Werkzeugen und Technologien ausgestattet sein, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren.

Respond NIST CSF 2.0 Funktion

Die Funktion ‚Reagieren‘ beschreibt die Maßnahmen, die Organisationen ergreifen sollten, wenn ein Cybersicherheitsvorfall erkannt wird. Das Incident Management ist ein kritischer Bestandteil dieser Funktion und beinhaltet die Koordination und Ausführung des Incident-Response-Plans der Organisation. Dieser Plan sollte klare Rollen und Verantwortlichkeiten, Kommunikationsprotokolle und Verfahren für die Eindämmung, Untersuchung und Minderung von Vorfällen definieren.

Die Vorfallanalyse ist ein weiterer wesentlicher Aspekt der Funktion ‚Reagieren‘. Organisationen sollten gründliche Untersuchungen durchführen, um den Umfang und die Auswirkungen des Vorfalls zu bestimmen, die Ursache zu identifizieren und Beweise für mögliche rechtliche oder regulatorische Verfahren zu sammeln. Dies kann eine forensische Analyse betroffener Systeme, Interviews mit Schlüsselpersonal und die Zusammenarbeit mit externen Parteien, wie Strafverfolgungsbehörden oder Anbietern von Incident-Response-Diensten, umfassen.

Die Vorfallminderung beinhaltet Schritte zur Eindämmung des Vorfalls, zur Ausrottung der Bedrohung und zur Wiederherstellung betroffener Systeme und Daten für den normalen Betrieb. Dies kann die Isolierung betroffener Systeme, das Anwenden von Sicherheitspatches und den Wiederaufbau kompromittierter Assets umfassen. Organisationen sollten auch Maßnahmen implementieren, um ähnliche Vorfälle in der Zukunft zu verhindern, wie z.B. die Aktualisierung von Sicherheitsrichtlinien und -verfahren, die Bereitstellung zusätzlicher Schulungen für das Personal und die Implementierung neuer Sicherheitskontrollen.

Funktion zur Wiederherstellung von NIST CSF 2.0

Die Wiederherstellungsfunktion konzentriert sich darauf, die Vermögenswerte und den Betrieb der Organisation nach einem Cybersicherheitsvorfall wieder zu normalisieren. Dies beinhaltet die Ausführung des Wiederherstellungsplans der Organisation, der die Verfahren und Ressourcen definieren sollte, die notwendig sind, um kritische Systeme und Daten wiederherzustellen und den Geschäftsbetrieb wieder aufzunehmen. Wiederherstellungspläne sollten regelmäßig getestet und aktualisiert werden, um ihre Wirksamkeit und Ausrichtung auf die sich entwickelnden Bedürfnisse der Organisation zu gewährleisten.

Kommunikation ist ebenfalls ein kritischer Aspekt der Wiederherstellungsfunktion. Organisationen sollten Stakeholder während des gesamten Wiederherstellungsprozesses informieren, regelmäßige Updates über den Fortschritt und etwaige Änderungen an den Wiederherstellungszielen bereitstellen. Dies umfasst die Kommunikation mit internen Stakeholdern, wie Mitarbeitern und Management, sowie externen Stakeholdern, wie Kunden, Partnern und Regulierungsbehörden.

Kiteworks’ Ausrichtung auf NIST CSF 2.0

Ein nahtloser Übergang von der übergreifenden Perspektive zu einer fokussierten Analyse führt uns im folgenden Abschnitt durch die kritische „Govern“-Funktion des NIST CSF 2.0. Als Rückgrat des Frameworks etabliert und priorisiert sie nicht nur den strategischen Weg, den eine Organisation navigieren muss, um ihre Cybersicherheitsrisiken effektiv zu managen. Lassen Sie uns eintauchen, wie die Govern-Funktion diesen wesentlichen Aspekt artikuliert und die Bühne für die nachfolgenden, detaillierten Funktionen des NIST CSF bereitet.

Wie Kiteworks Organisationen bei der Einhaltung der NIST CSF 2.0-Richtlinien unterstützt

Das Kiteworks Private Content Network ist gut auf das NIST CSF 2.0 abgestimmt und unterstützt Organisationen bei der Befolgung der Richtlinien des Frameworks. Die Plattform bietet eine umfassende Palette von Funktionen und Fähigkeiten, die es Organisationen ermöglichen, das Risiko im Zusammenhang mit der Kommunikation sensibler Inhalte effektiv zu verwalten, und zwar über alle sechs Funktionen des NIST CSF 2.0 hinweg.

Die Ausrichtung von Kiteworks auf den NIST CSF 2.0 beginnt mit seinem starken Fokus auf Governance. Die Plattform bietet granulare Zugriffskontrollen, Benutzerprofile und Kollaborationsrollen, die sicherstellen, dass sensible Inhalte nur für autorisierte Anwender zugänglich sind. Dies entspricht der Betonung der Govern-Funktion auf die Etablierung und Durchsetzung von Cybersicherheitsrichtlinien und -verfahren.

Schlüsselfunktionen der Kiteworks-Plattform, die das Risikomanagement ermöglichen

Sicheres Filesharing und Zusammenarbeit, umfassende Inhalts-Governance und Compliance sowie Integration mit bestehenden Sicherheitswerkzeugen und -prozessen sind einige der Schlüsselfunktionen des Kiteworks Private Content Network, die es Organisationen ermöglichen, Risiken besser zu managen. Lassen Sie uns einen genaueren Blick auf jedes unten werfen:

- Sicheres Dateifreigeben und Zusammenarbeit: Kiteworks ermöglicht Sicheres Dateifreigeben und Zusammenarbeit, was für Management des Risikos der Kommunikation sensibler Inhalte entscheidend ist. Die Plattform bietet eine sichere, einheitliche Schnittstelle für das Senden, Empfangen und Speichern sensibler Dateien, um sicherzustellen, dass die Daten während ihres gesamten Lebenszyklus geschützt bleiben. Kiteworks verwendet starke Verschlüsselung für Daten im Ruhezustand und während der Übertragung, Multi-Faktor-Authentifizierung, und granulare, auf Attributen basierende Zugriffskontrollen (ABAC), um unbefugten Zugriff auf sensible Inhalte zu verhindern.

- Umfassende Inhalts-Governance und Compliance:Kiteworks bietet umfassende Funktionen zur Inhalts-Governance und Compliance, die sich an den Identify- und Protect-Funktionen des NIST CSF 2.0 orientieren. Die Plattform ermöglicht es Organisationen, ihre Inhaltsressourcen basierend auf Sensibilität und geschäftlicher Auswirkung zu klassifizieren und zu priorisieren, um sicherzustellen, dass angemessene Sicherheitskontrollen angewendet werden. Kiteworks bietet auch detaillierte Prüfprotokolle und Berichtsfunktionen, die es Organisationen ermöglichen, die Einhaltung interner Richtlinien und externer Vorschriften nachzuweisen.

- Integration mit bestehenden Sicherheitstools und -prozessen:Das KiteworksPrivate Content Network integriert sich nahtlos in die bestehenden Sicherheitstools und -prozesse einer Organisation und erhöht so die Gesamteffektivität ihrer Bemühungen um das Management von Cybersicherheitsrisiken. Die Plattform kann mitSecurity Information and Event Management(SIEM)-Systemen integriert werden, was eine Echtzeitüberwachung und -analyse der Kommunikation sensibler Inhalte ermöglicht. Kiteworks unterstützt auch die Integration mit Data-Loss-Prevention-(DLP)-Lösungen,Identitäts- und Zugriffsmanagement(IAM)-Systemen und anderen Sicherheitstechnologien und bietet einen ganzheitlichen Ansatz zur Verwaltung des Risikos der Kommunikation sensibler Inhalte.

Praxisbeispiele, wie Kiteworks Organisationen hilft, Risiken im Umgang mit sensiblen Inhaltskommunikationen zu verwalten

Kiteworks hat zahlreichen Organisationen aus verschiedenen Branchen geholfen, ihr Risiko im Umgang mit sensiblen Inhaltskommunikationen effektiv zu managen. Zum Beispiel nutzte ein großer Gesundheitsdienstleister Kiteworks, um sensible Patientendaten sicher mit externen Partnern zu teilen und dabei die Compliance mit HIPAA-Vorschriften zu gewährleisten. Die granularen Zugriffskontrollen und Protokollierungsfunktionen der Plattform ermöglichten es der Organisation, eine strenge Kontrolle darüber zu behalten, wer auf die Daten zugreifen konnte, und alle inhaltsbezogenen Aktivitäten zu verfolgen.

In einem anderen Beispiel nutzte ein Finanzdienstleistungsunternehmen Kiteworks, um sicher mit seinem globalen Netzwerk von Partnern und Kunden zu kollaborieren. Die Funktionen für sicheres Filesharing und Zusammenarbeit der Plattform ermöglichten es dem Unternehmen, sensible Finanzdaten und -dokumente ohne das Risiko eines unbefugten Zugriffs oder Datenlecks auszutauschen. Die Integration von Kiteworks mit den bestehenden Sicherheitswerkzeugen und -prozessen des Unternehmens stellte sicher, dass die Plattform mit ihrer gesamten Cybersicherheits-Risikomanagementstrategie übereinstimmte.

Eine Regierungsbehörde nutzte Kiteworks ebenfalls, um die Kommunikation sensibler Inhalte mit ihren Bürgern und Partnern zu verwalten. Die Plattform ist konform mit FedRAMP und anderen Sicherheitsstandards der Regierung, was der Behörde ermöglichte, strenge Cybersicherheitsanforderungen zu erfüllen. Die umfassenden Inhalts-Governance-Funktionen von Kiteworks erlaubten es der Behörde, sensible Daten zu klassifizieren und zu schützen, während die detaillierten Berichtsfunktionen regelmäßige Audits und Risikobewertungen erleichterten.

Diese realen Beispiele demonstrieren, wie Kiteworks Organisationen dabei unterstützt, sich an den NIST CSF 2.0 anzulehnen und das Risiko im Umgang mit sensiblen Inhaltskommunikationen effektiv zu verwalten. Indem eine sichere, konforme und benutzerfreundliche Plattform bereitgestellt wird, ermöglicht Kiteworks Organisationen, ihre kritischen Vermögenswerte zu schützen, das Vertrauen ihrer Stakeholder zu bewahren und sich auf ihre Kernmissionsziele zu konzentrieren.

Organisationen befähigen, Risiken im Umgang mit sensiblen Inhaltskommunikationen mit NIST CSF 2.0 zu verwalten

Die Übernahme des NIST CSF 2.0 bietet Organisationen einen umfassenden und flexiblen Rahmen zur Verwaltung des Risikos im Umgang mit sensiblen Inhaltskommunikationen. Durch die Ausrichtung an den Richtlinien des Rahmens können Organisationen ihre Cybersicherheitsposition stärken, ihre kritischen Vermögenswerte schützen und das Vertrauen ihrer Stakeholder bewahren. Das NIST CSF 2.0 ermöglicht es Organisationen, ihre Risiken zu identifizieren und zu priorisieren, geeignete Sicherheitskontrollen zu implementieren und ihre Praktiken im Management von Cybersicherheitsrisiken kontinuierlich zu überwachen und zu verbessern.

Um das NIST CSF 2.0 effektiv zu implementieren und das Risiko im Umgang mit sensiblen Inhaltskommunikationen zu managen, müssen Organisationen die richtigen Tools und Plattformen auswählen. Diese Lösungen sollten robuste Sicherheitsfunktionen, umfassende Inhalts-Governance-Fähigkeiten und nahtlose Integration mit bestehenden Sicherheitstools und -prozessen bieten. Durch die Auswahl einer Plattform, die mit dem NIST CSF 2.0 übereinstimmt, können Organisationen ihre Risikomanagementbemühungen straffen, die Belastung für ihre IT- und Sicherheitsteams reduzieren und einen konsistenten Schutz ihrer sensiblen Inhalte gewährleisten.

Kiteworks zeichnet sich als umfassende Lösung für das Management von Risiken im Bereich sensibler Inhaltskommunikationen im Einklang mit dem NIST CSF 2.0 aus. Die umfangreichen Sicherheitsfunktionen, granularen Zugriffskontrollen und die compliance-bereite Architektur der Plattform ermöglichen es Organisationen, ihre sensiblen Inhalte effektiv zu schützen. Die intuitive Benutzeroberfläche von Kiteworks und die nahtlosen Integrationsfähigkeiten erleichtern es Organisationen, die Plattform zu übernehmen und zu nutzen, während die detaillierten Berichts- und Auditfunktionen kontinuierliches Monitoring und Verbesserungen erleichtern. Durch die Wahl von Kiteworks können Organisationen sich selbstbewusst nach dem NIST CSF 2.0 ausrichten und ihre sensiblen Inhaltskommunikationen schützen, was es ihnen ermöglicht, sich auf ihre Kernmission zu konzentrieren und ihre Geschäftsziele zu erreichen.

Zusätzliche Ressourcen

- Kurzübersicht Treten Sie der Revolution bei: Die Zukunft des Digital Rights Managements navigieren

- Brief Revolutionäres Enterprise SFTP

- Brief Die Evolution der KI nutzen und Datenlecks bekämpfen

- Brief Sicherer und einheitlicher Zugriff auf Ihre Inhalts-Repositories

- Brief Risikomanagement bei der Zusammenarbeit mit Dritten transformieren